攻撃者はしばしば信用されるツールを再利用し、 curl.exe を通じてトラフィックをトンネル化したり、 SOCKSプロキシ を使って接続しています。 .onion ドメインに到達することさえあります。データの外部抽出やコマンド&コントロール通信のためであれ、このような活動は明確に検出されない限り、しばしばレーダーをくぐり抜けてしまいます。

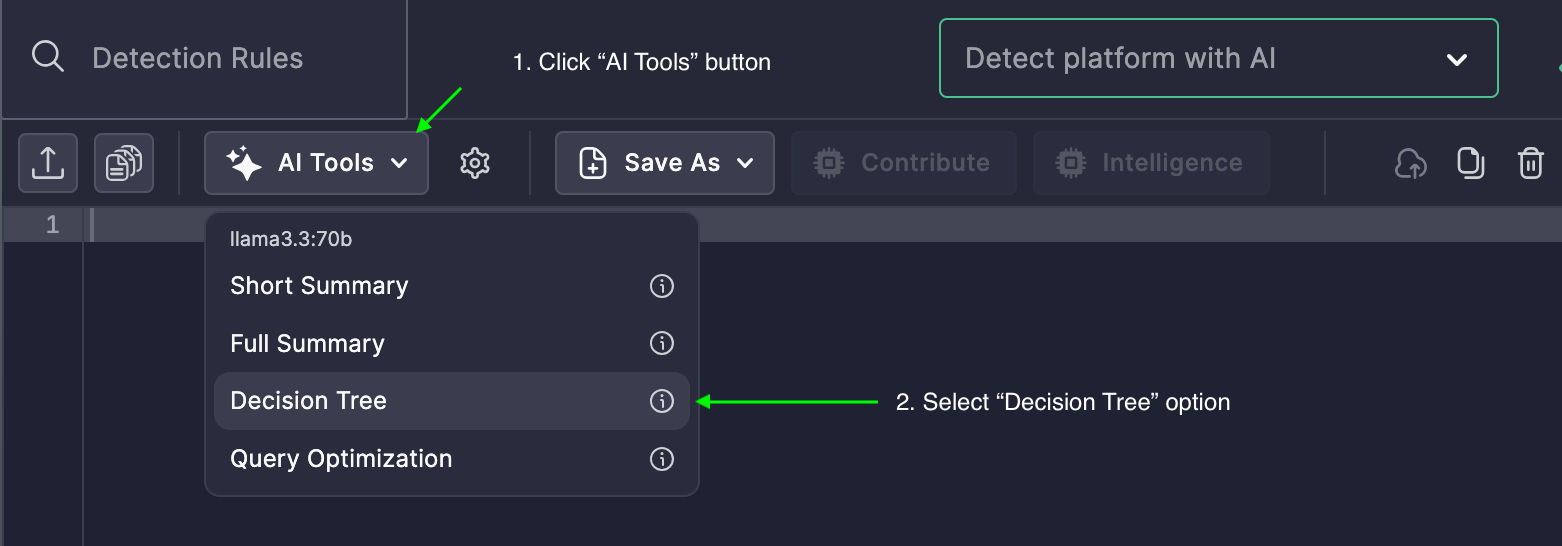

これはまさに CrowdStrike Endpoint Security Query Language がチームに可能にすることです。しかし、ロジックが複雑化すると、検出エンジニアやSOCアナリストは Uncoder AIのAI生成されたディシジョンツリーから恩恵を受け、ルールのすべての分岐をきれいで視覚的な形式で示します。

検出対象: curl.exe + TORプロキシ指標

CrowdStrike検出ルールは以下を監視します:

-

curl.exeのプロセス実行、以下を通じて確認されます ImageFileName and ApplicationName フィールド

-

SOCKSプロキシ引数、例えば socks5h://, socks5://、または socks4a:// in:

-

コマンドライン

-

コマンド履歴

-

コマンドライン

-

.onionドメインへのアクセス、ダークウェブ通信を示唆

この多面的なクエリは、 コマンドラインと履歴引数 の両方を使用して、どのように curl.exe が利用されているのか、徹底的な可視性を確保しています。

私たちが使用した入力(テキストを表示するにはクリック)

((ImageFileName=/\curl.exe$/i or ApplicationName=/\curl.exe$/i) ((CommandLine=/socks5h:///i or CommandLine=/socks5:///i or CommandLine=/socks4a:///i) or (CommandHistory=/socks5h:///i or CommandHistory=/socks5:///i or CommandHistory=/socks4a:///i)) (CommandLine=/.onion/i or CommandHistory=/.onion/i))

|

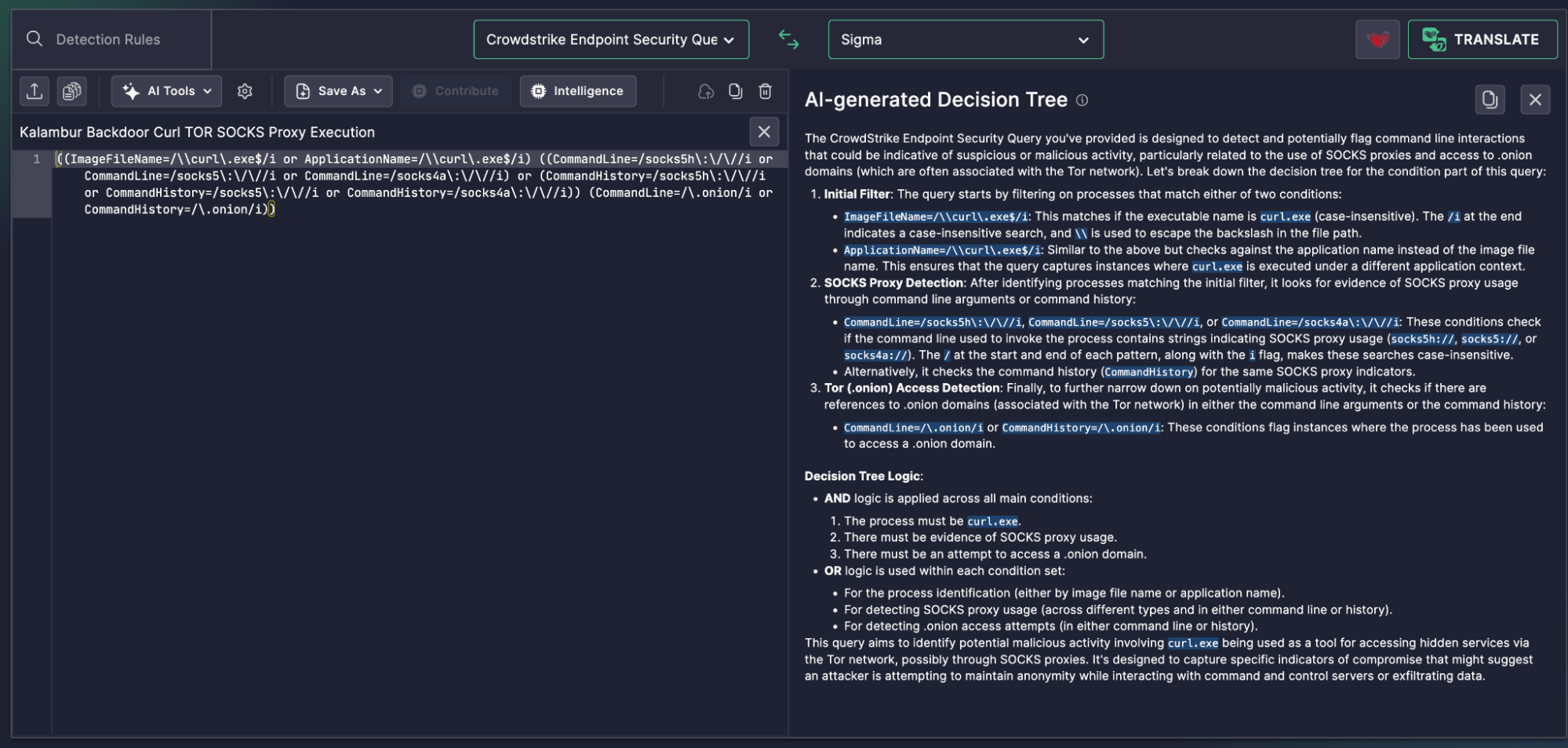

AIディシジョンツリーが明らかにしたこと

Uncoder AIはこれを論理条件の明確な順序に分解しました:

-

最初のプロセスマッチ

-

ImageFileName or ApplicationName は以下で終わらなければなりません curl.exe (大文字小文字を区別しない)

-

ImageFileName or ApplicationName は以下で終わらなければなりません curl.exe (大文字小文字を区別しない)

-

SOCKSプロキシ使用の証拠

-

以下を通じて検出されました CommandLine or CommandHistory SOCKSパターン(socks5h, socks5, socks4a)

-

以下を通じて検出されました CommandLine or CommandHistory SOCKSパターン(socks5h, socks5, socks4a)

-

.onionトラフィック検出

-

再度、両方で検出されました CommandLine and CommandHistory

-

再度、両方で検出されました CommandLine and CommandHistory

ツリー構造はまた AND 内部 OR 評価からのロジックを分離します:

- プロセスマッチ、プロキシ使用、.onionドメイン参照という3つの分岐がすべて満たされた場合にのみアラートをトリガーします。

実世界の価値

このディシジョンツリーにより、防御者はこの検出が ターゲットとしているものを即座に解釈できます and why:

-

バックドアを特定する Kalambur やその他のインプラントを使用して curl.exe 隠れたサービスとやりとりする。

-

の乱用を監視する プロキシと匿名化レイヤー これらは境界防御を回避するために使用される可能性があります。

特定 と後のエクスプロイト活動 は、正当な管理者の行動とブレンドしようとする。

正規表現から読みやすい論理へ

以前は複雑に見えたCrowdStrikeの正規表現とネストされた条件が今や 視覚的に透明に、Uncoder AIのおかげで。これによりエンパワーされます:

-

curlベースのアラートの迅速なトリアージ

-

検出ルールのチューニングと検証が容易に

- 脅威ハンターとインシデントレスポンダー間の引き継ぎがよりアクセスしやすく