Gegner missbrauchen häufig vertrauenswürdige Werkzeuge wie curl.exe , um Datenverkehr durch SOCKS-Proxys zu leiten und sogar .onion Domains zu erreichen. Ob zur Datenexfiltration oder zur Kommando-und-Kontroll-Kommunikation, solche Aktivitäten bleiben oft unbemerkt – es sei denn, Sie detektieren sie explizit.

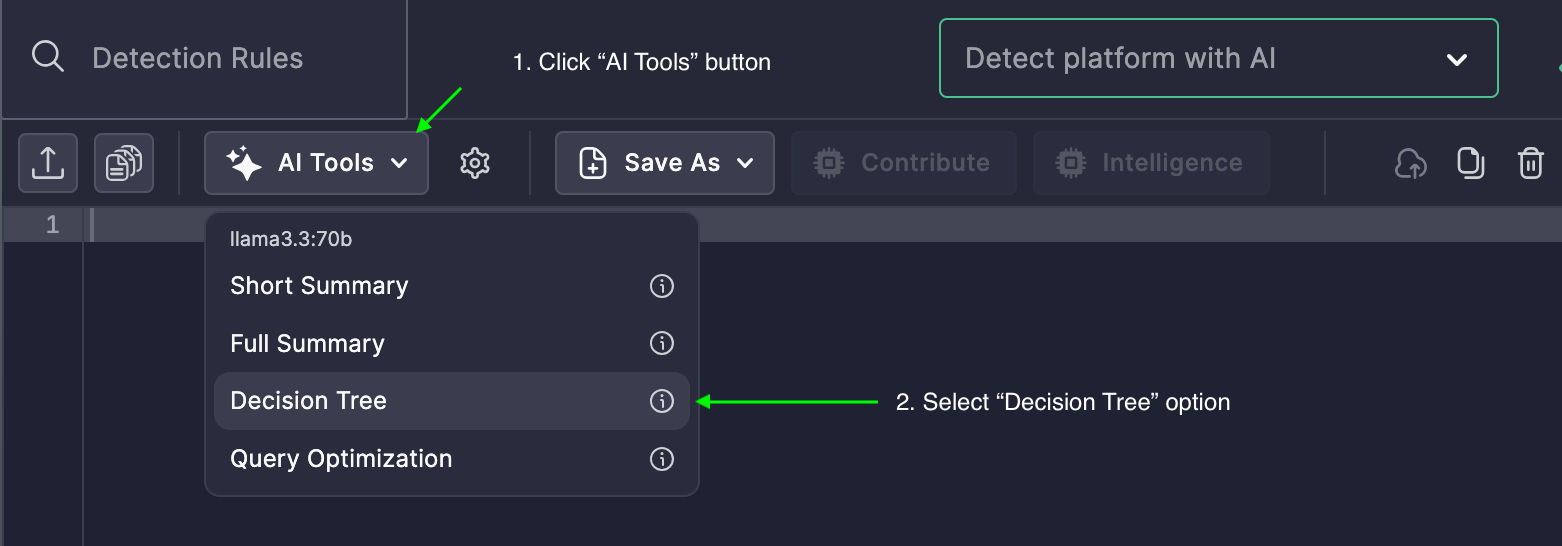

Genau das ermöglicht CrowdStrike Endpoint Security Query Language Teams. Aber wenn die Logik komplex wird, profitieren Detektionsingenieure und SOC-Analysten gleichermaßen von Uncoder AIs AI-generiertem Entscheidungsbaum, der jeden Zweig der Regel in einem übersichtlichen, visuellen Format darstellt.

Detektionsziel: curl.exe + TOR-Proxy-Indikatoren

Die CrowdStrike-Detektionsregel überwacht:

-

Prozessausführung von curl.exe, überprüft sowohl über ImageFileName and ApplicationName Felder

-

SOCKS-Proxy-Argumente, wie socks5h://, socks5://, oder socks4a:// in:

-

Die Befehlszeile

-

Die Befehlsverlauf

-

Die Befehlszeile

-

Zugriff auf .onion-Domains, Hinweis auf Dark-Web-Kommunikation

Diese facettenreiche Abfrage verwendet sowohl Befehlszeilen- als auch historische Argumente , um eine gründliche Sicht darauf zu gewährleisten, wie curl.exe genutzt wird.

Der Input, den wir verwendet haben (klicken Sie, um den Text anzuzeigen)

((ImageFileName=/\curl.exe$/i or ApplicationName=/\curl.exe$/i) ((CommandLine=/socks5h:///i or CommandLine=/socks5:///i or CommandLine=/socks4a:///i) or (CommandHistory=/socks5h:///i or CommandHistory=/socks5:///i or CommandHistory=/socks4a:///i)) (CommandLine=/.onion/i or CommandHistory=/.onion/i))

|

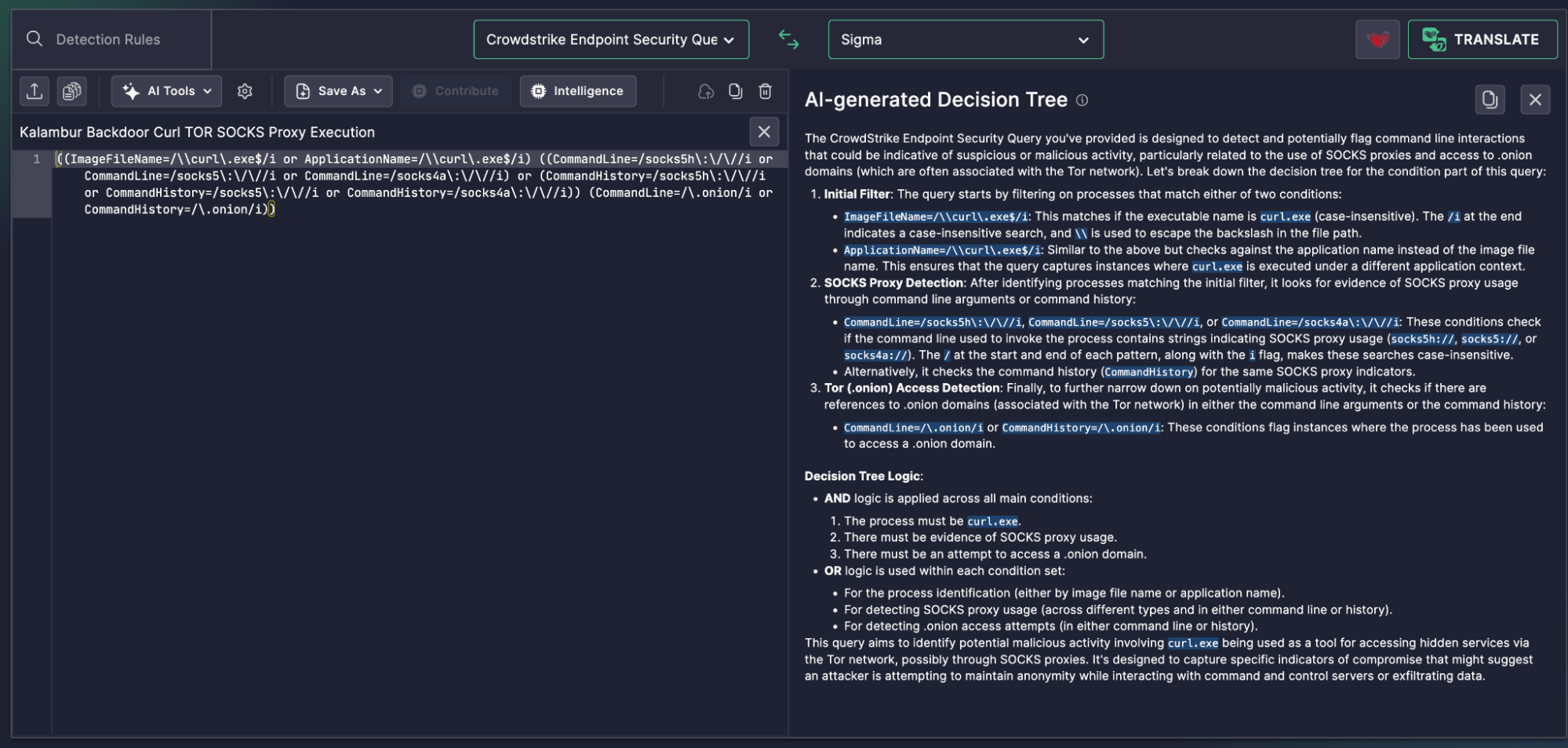

Was der AI-Entscheidungsbaum aufgedeckt hat

Uncoder AI hat dies in eine klare Abfolge logischer Bedingungen zerlegt:

-

Initiale Prozessübereinstimmung

-

ImageFileName or ApplicationName muss enden mit curl.exe (Groß-/Kleinschreibung irrelevant)

-

ImageFileName or ApplicationName muss enden mit curl.exe (Groß-/Kleinschreibung irrelevant)

-

Beweis für Nutzung von SOCKS-Proxys

-

Erkannt über Befehlszeile or Befehlsverlauf Übereinstimmung mit SOCKS-Mustern (socks5h, socks5, socks4a)

-

Erkannt über Befehlszeile or Befehlsverlauf Übereinstimmung mit SOCKS-Mustern (socks5h, socks5, socks4a)

-

.onion-Datenverkehrserkennung

-

Erneut erfasst in beiden Befehlszeile and Befehlsverlauf

-

Erneut erfasst in beiden Befehlszeile and Befehlsverlauf

Die Baumstruktur trennt außerdem AND Logik von internen OR Auswertungen:

- Sie lösen nur dann einen Alarm aus, wenn alle drei Zweige erfüllt sind: Prozessübereinstimmung, Proxy-Nutzung und .onion-Domain-Referenz.

Wert in der Praxis

Mit diesem Entscheidungsbaum können Verteidiger sofort interpretieren, was diese Detektion zielt ab and why:

-

Identifizieren Sie Hintertüren wie Kalambur oder andere Implantate, die curl.exe nutzen, um mit versteckten Diensten zu interagieren.

-

Überwachen Sie den Missbrauch von Proxys und Anonymisierungsschichten die verwendet werden könnten, um die Perimetersicherheit zu umgehen.

Lokalisieren Sie Post-Exploitation-Aktivitäten die versuchen, sich mit legitimen Admin-Verhalten zu vermischen.

Von Regex zu lesbarer Logik

Was einst wie dichte CrowdStrike-RegEx und verschachtelte Bedingungen aussah, ist jetzt visuell transparent, dank Uncoder AI. Dies befähigt:

-

Schnellere Einschätzung von curl-basierten Alarmen

-

Einfacheres Tuning und Validierung von Detektionsregeln

- Bessere Übergabe zwischen Bedrohungsjägern und Incident-Responder