2022년 4월 26일, 사이버 보안 연구원들은 우크라이나에서 계속되는 피싱 사이버 공격에 대해 보고했습니다. GraphSteel과 GrimPlant 악성코드 계열 최신 CERT-UA 경고에 따르면 이 악성 활동은 UAC-0056으로 추적되는 해킹 집단의 행동 패턴으로, 이 그룹은 악명 높은 사이버 스파이 조직으로 SaintBear, UNC258, 또는 TA471로도 알려져 있습니다. 이번 공격은 COVID-19와 관련된 미끼 첨부파일이 포함된 피싱 이메일을 통해 이루어지며, 이 파일에는 감염 체인을 유발하는 악성 매크로가 포함되어 있습니다.

GraphSteel과 GrimPlant 악성코드를 이용한 피싱 사이버 공격: 개요 및 분석

우크라이나 국가 기관 및 조직을 대상으로 하는 악명 높은 UAC-0056 해킹 그룹의 사이버 공격도 몇 달 전 발견되었습니다. 이 사이버 스파이 그룹의 활동은 또한 우크라이나 정부의 온라인 자산을 무력화한 2022년 초의 파괴적인 WhisperGate 공격에도 연결되어 있습니다. 러시아의 우크라이나 침공과 함께 전면적 사이버 전쟁이 시작된 후, UAC-0056 그룹은 이 최신 4월의 사이버 공격에서도 GraphSteel과 GrimPlant 악성코드를 배포하기 위해 우크라이나 정부 기관을 표적으로 하고 있습니다.

특히, 2022년 3월에 CERT-UA는 우크라이나 국가 기관을 공격하기 위한 여러 악성 작전에 대해 경고했습니다. 그 첫 번째 피싱 공격 은 우크라이나 공무원으로부터 온 것처럼 위장된 통지였으며, 희생자들에게 사기 이메일에 포함된 링크를 통해 시스템 업데이트를 하도록 했습니다. 이메일을 열게 되면 Cobalt Strike Beacon과 GraphSteel 및 GrimPlant 백도어를 다운로드하고 실행하기 위한 드로퍼가 대상 컴퓨터에 투하되었습니다. 또한, Discord는 추가 악성코드를 다운로드하기 위한 호스팅 서버로 사용되었습니다.

며칠 후, SentinelOne의 보안 연구원들은 GraphSteel과 GrimPlant 샘플 2개를 추가로 공개했습니다. 둘 다 Go로 작성되었으며 번역 앱 내에 숨겨진 실행 파일에 의해 투하되었습니다. 그런 다음, 3월 말에 CERT-UA는 또 다른 피싱 공격에 대해 보고했습니다 악성 XLS 파일을 전파했습니다. 악성 이메일에는 악성 파일 첨부가 있었습니다. 파일을 열고 매크로를 실행하면 GraphSteel과 GrimPlant 샘플을 다운로드하기 위한 Base-Update.exe 파일이 생성되었습니다.

마지막으로, 2022년 4월 26일, CERT-UA는 GraphSteel과 GrimPlant 공격의 최신 사례를 확인했습니다 이때 공격자들은 피해자가 매크로가 포함된 XLS 파일을 다운로드하도록 유도하기 위해 COVID-19 미끼를 사용한 피싱 이메일을 작성했습니다. XLS 파일을 열면 숨겨진 XLS 시트에 위치한 페이로드가 매크로에 의해 디코딩되고 Go-downloader가 실행됩니다. 이후 GraphSteel과 GrimPlant 악성코드 샘플이 업로드되어 대상 시스템에서 실행되었습니다. 특히, 피싱 이메일은 우크라이나 정부 기관 직원의 계정이 손상되어 전달되었습니다.

GraphSteel과 GrimPlant (일명 Elephant)

에 따르면, Intezer의 조사에 따르면, Elephant 악성코드 프레임워크는 일반적으로 네 가지 주요 구성 요소로 이루어져 있습니다. 첫 번째는 페이로드가 포함되지 않은 드로퍼로, 다음 공격 단계에 대한 다운로드를 트리거합니다. 이 다운로더는 Go로 작성되어 있으며 지속성을 유지하고 백도어 페이로드를 배포하는 데 사용됩니다.

GrimPlant 페이로드 (Elephant Implant)는 시스템 정보를 훔쳐 C&C 서버로 전달하여 공격을 진행합니다. 이후, GrimPlant의 마지막 페이로드 (Elephant Client)가 데이터 유출기로 작동하여 손상된 시스템에서 민감한 데이터를 수집합니다. 추가로, GrimPlant는 자격 증명 관리자 데이터뿐 아니라 브라우저, 이메일, Filezilla 및 기타 자격 증명과 함께 Wi-Fi 정보 및 Putty 연결을 덤프하려 합니다.

Sigma 기반 행동 콘텐츠를 사용하여 UAC-0056에 의해 확산된 GraphSteel과 GrimPlant 악성코드를 탐지함

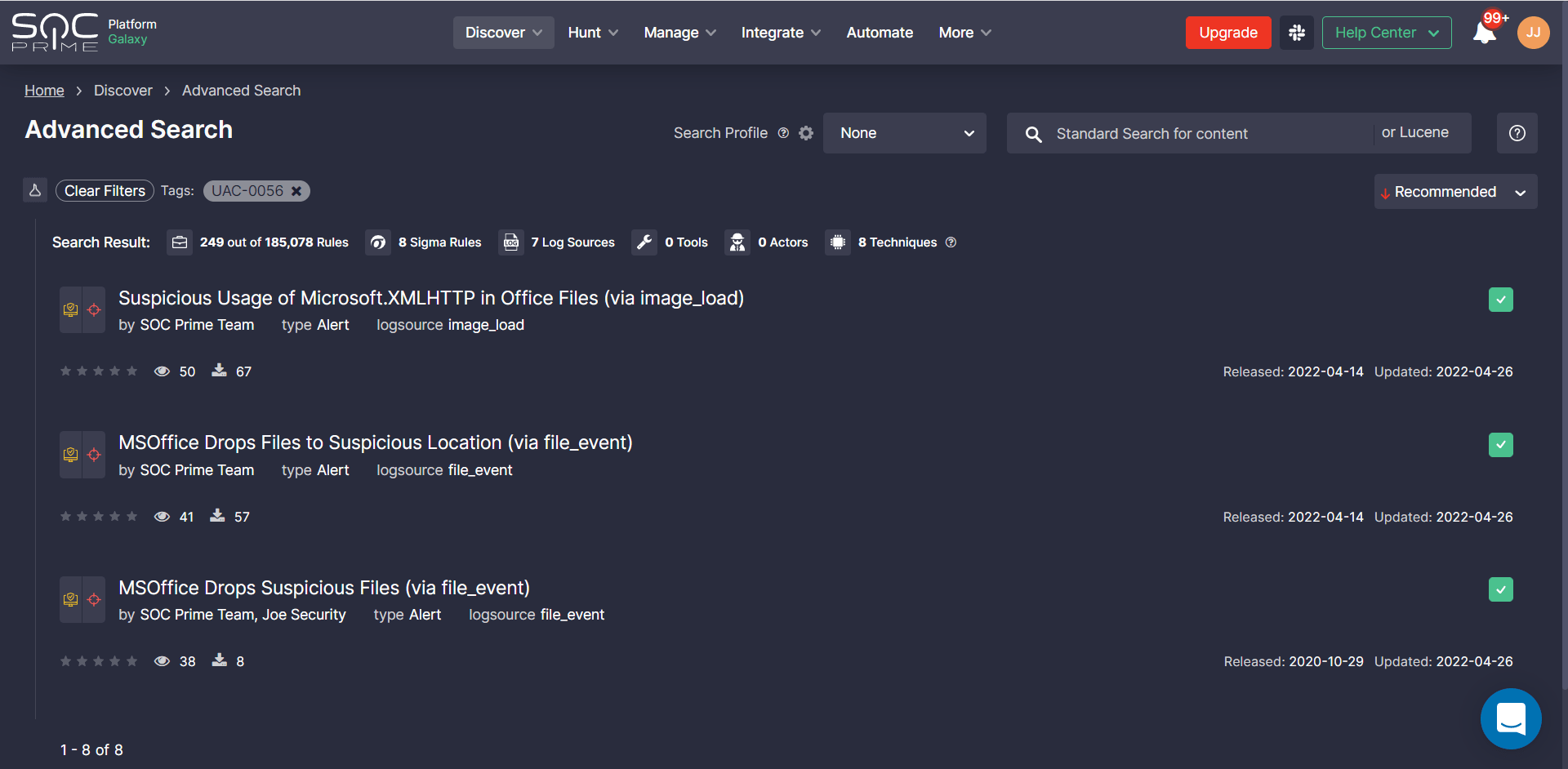

UAC-0056 해킹 그룹이 배포하는 GraphSteel과 GrimPlant 악성코드의 스피어 피싱 공격을 적극적으로 방어하기 위해 보안 전문가들은 SOC Prime Team이 제공하는 다음 탐지 스택을 활용할 수 있습니다:

UAC-0056 그룹에 의해 확산되는 GraphSteel과 GrimPlant 악성코드 탐지를 위한 Sigma 규칙

위에서 참조된 모든 탐지는 SOC Prime의 Detection as Code 플랫폼의 등록 사용자에게 제공되며 사용자 정의 태그를 사용하여 찾을 수 있습니다 #UAC-0056 관련 해킹 집단과 연결된 것입니다.

팀은 또한 Sigma 기반 탐지 스택을 활용하여 SOC Prime의 Quick Hunt 모듈.

MITRE ATT&CK® 컨텍스트

UAC-0056 그룹의 최신 피싱 공격 맥락에 대해 알아보려면, 위에서 언급된 Sigma 기반 탐지 콘텐츠가 관련 전술 및 기술을 다루고 MITRE ATT&CK 프레임워크에 맞춰 정렬되어 있습니다.