2022年4月26日、サイバーセキュリティの研究者は、ウクライナで発生しているフィッシングサイバー攻撃について報告しました。 GraphSteelおよびGrimPlantマルウェアの系統 最新の CERT-UA の警告によると。この悪質な活動は、UAC-0056として追跡されているハッキング集団の行動パターンに起因しており、この組織はSaintBear、UNC258、またはTA471とも呼ばれる悪名高いサイバー諜報グループです。標的型攻撃には、COVID-19に関連した誘引付きのフィッシングメールを送信し、悪意のあるマクロを含む添付ファイルを持つものです。このマクロが感染連鎖を引き起こします。

GraphSteelおよびGrimPlantマルウェアを利用したフィッシングサイバー攻撃:概要と分析

悪名高いUAC-0056ハッキンググループがウクライナの政府機関や組織を標的としたサイバー攻撃も、数ヶ月前に検出されました。このサイバー諜報グループの活動は、 WhisperGate 攻撃とも関連しており、2022年の初めにウクライナ政府のオンライン資産をダウンさせました。ロシアのウクライナ侵攻の開始と 全面的なサイバー戦争 の広がりの後、UAC-0056グループはウクライナの政府機関を標的とし、GraphSteelおよびGrimPlantの悪意ある系統を配布するスピアフィッシングキャンペーンを実施し、今回4月のサイバー攻撃も含まれていました。

特に、2022年3月には、CERT-UAがウクライナの政府機関を攻撃するためのいくつかの悪意ある操作について警告しました。 最初のフィッシング攻撃 は、ウクライナ当局からの通知を装い、被害者に偽のメールに含まれるリンクを介してシステムアップデートを導入するよう促しました。開くと、標的にされたマシンにCobalt Strike BeaconとGraphSteelとGrimPlantバックドアをダウンロードして実行するためのドロッパーの2つのファイルがドロップされました。また、Discordが追加のマルウェアのダウンロードのためのホスティングサーバーとして使用されました。

数日後、SentinelOneのセキュリティ研究者が 別の GraphSteelとGrimPlantのサンプルを2つ発見しました。両方ともGoで書かれており、翻訳アプリ内に隠された実行ファイルによってドロップされました。その後、3月末にCERT-UAが 別のフィッシング攻撃を報告し 悪意のあるXLSファイルを配布しました。その悪質なメールには悪意あるファイルが添付されていました。ファイルを開いてマクロを有効化すると、Base-Update.exeというファイルが作成され、GraphSteelとGrimPlantのサンプルをダウンロードしました。

最後に2022年4月26日、CERT-UAは ウクライナ当局を狙うGraphSteelとGrimPlantの最新の攻撃 を特定しました。今回は、敵対者は被害者をだますためにCOVID-19を利用したフィッシングメールを作成し、マクロが埋め込まれたXLSファイルをダウンロードさせました。開かれるとマクロが隠されたXLSシート内のペイロードを解読し、Goダウンローダーを起動しました。その後、GraphSteelとGrimPlantマルウェアのサンプルがターゲットシステムにアップロードおよび実行されました。特筆すべきは、フィッシングメールがウクライナ政府機関の職員のアカウントを侵害して送信されていたことです。

GraphSteelとGrimPlant(Elephantとしても知られる)

によると、 Intezerの調査、Elephantマルウェアフレームワークは通常4つの主なコンポーネントで構成されています。最初はペイロードを埋め込んでおらず、次の段階の攻撃を引き起こすドロッパーであり、Downloaderが関与します。このDownloaderはGoで書かれており、持続性を維持し、バックドアペイロードを展開するのに使用されます。

GrimPlantペイロード(Elephant Implant)はシステム情報を盗み、攻撃を進行させるためにコマンドアンドコントロール(C&C)サーバーに伝達します。そしてGrimPlantの最後のペイロード(Elephant Client)がデータスティーラーとして作動し、侵害されたシステムから機密データを収集する為に引き金を引かれます。また、GrimPlantは資格情報マネージャーのデータ、ブラウザ、メール、Filezilla、その他の証明書とともにWi-Fi情報やPutty接続をダンプしようと試みます。

Sigmaの行動ベースのコンテンツでGraphSteelとGrimPlantマルウェアのUAC-0056による拡散を検出する

UAC-0056ハッキング集団によるGraphSteelとGrimPlantマルウェアを拡散するスピアフィッシング攻撃に対してプロアクティブに防御するために、セキュリティプラクティショナーはSOC Primeチームの提供する以下の検出スタックを活用できます。

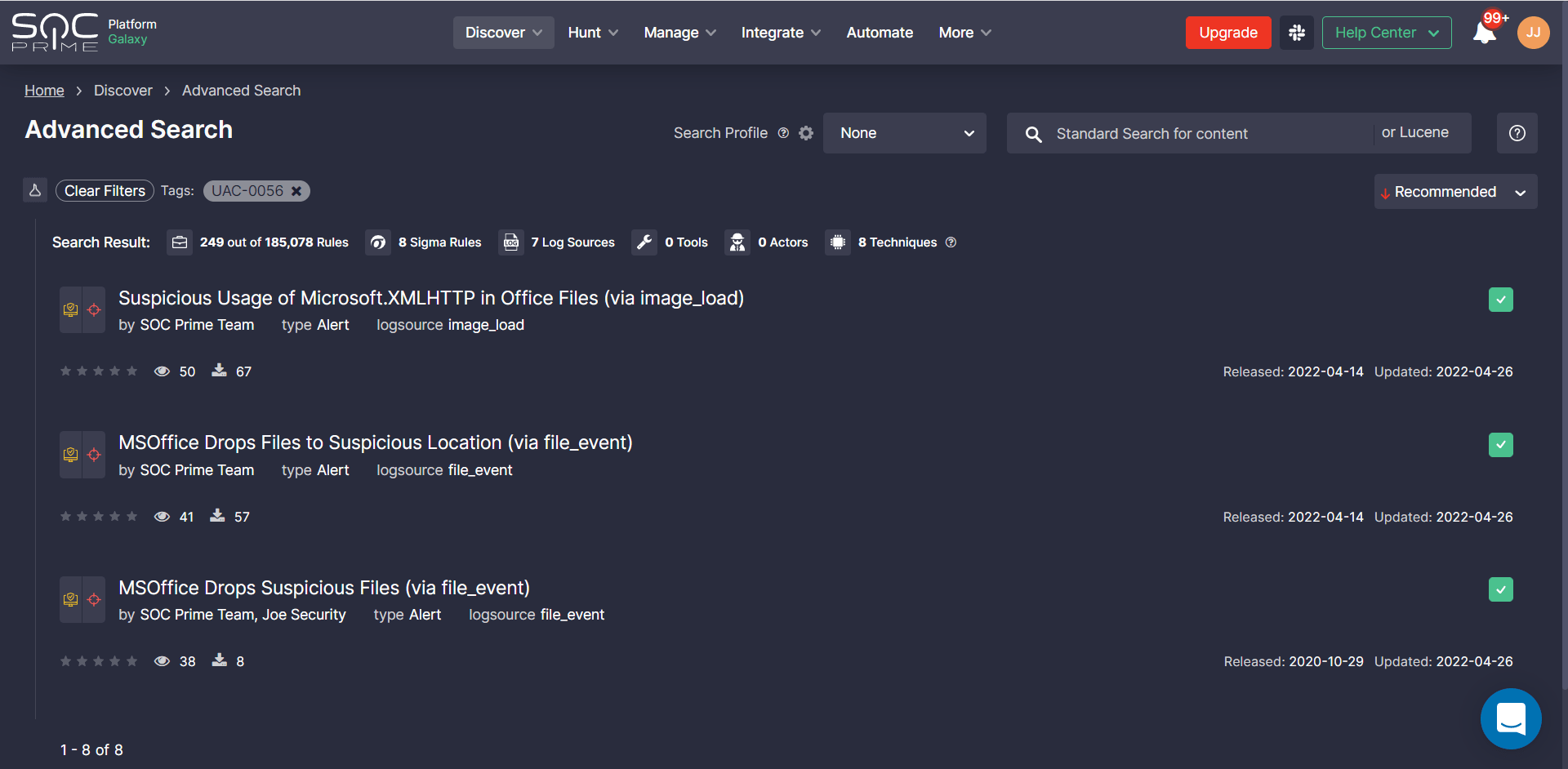

UAC-0056グループによるGraphSteelとGrimPlantマルウェアの拡散を検出するためのSigmaルール

上記の全ての検出は、SOC PrimeのDetection as Codeプラットフォームの登録ユーザーに利用可能であり、カスタムタグ #UAC-0056 を使用して関連するハッキング集団を見つけることができます。

チームはまた、SOC PrimeのQuick Huntモジュールを活用し、UAC-0056の脅威俳優に関連する脅威を即座に追跡するために、このSigmaベースの検出スタックを適用することができます。 Quick Huntモジュール.

MITRE ATT&CK®コンテキスト

UAC-0056グループがGrimPlantとGraphSteelバックドアを配信する最新のフィッシング攻撃のコンテキストに飛び込むために、上で述べた全てのSigmaベースの検出コンテンツは、関連する戦術と技術に対処するMITRE ATT&CKフレームワークに揃えられています。