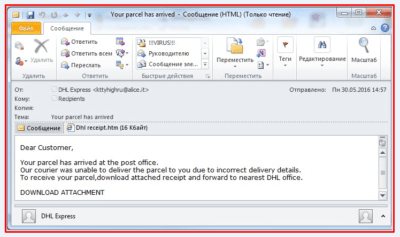

Hallo zusammen! Heute konzentrieren wir uns auf ein frisches Beispiel für einfaches Phishing aus der Praxis wie immer. Lassen Sie uns den folgenden Brief analysieren:

Wie wir auf dem Screenshot sehen, befindet sich ein Anhang – eine HTML-Seite, und es wird einem ahnungslosen „Pakempfänger“ angeboten, sie zu öffnen.

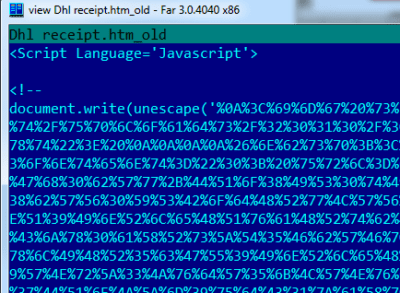

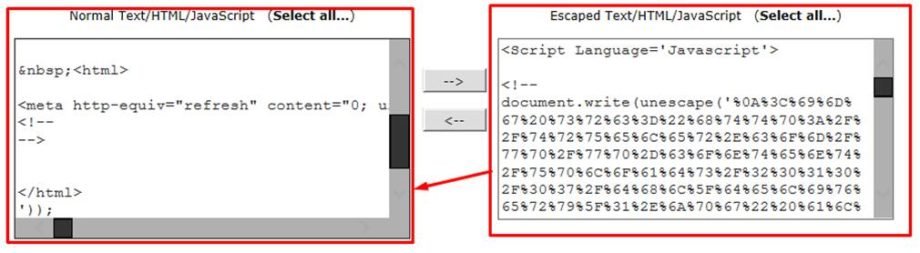

In diesem Dokument können wir einen JS-Code sehen, der einen Unicode-String enthält, der mit der Funktion „escape“ kodiert wurde.

Wir können die folgende Ressource zur Dekodierung dieses Fragments verwenden:

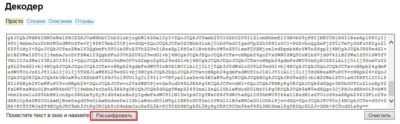

Nach dem Dekodieren sehen wir, dass der Text immer noch kodiert ist

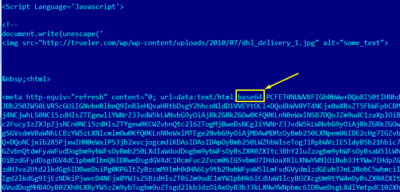

Nach dem Dekodieren sehen wir, dass der Text immer noch kodiert ist base64:

Für unsere Zwecke können wir zum Beispiel http://www.artlebedev.ru/tools/decoder/:

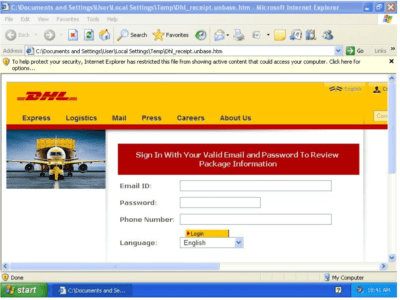

Als Ergebnis erhalten wir den Code der Seite, die lokal geöffnet wird, und sie imitiert die offizielle DHL-Webseite. Diese Seite ist also eine perfekte Quelle, um DHL-Benutzerkonten-E-Mails und Passwörter zu sammeln.

Als Ergebnis erhalten wir den Code der Seite, die lokal geöffnet wird, und sie imitiert die offizielle DHL-Webseite. Diese Seite ist also eine perfekte Quelle, um DHL-Benutzerkonten-E-Mails und Passwörter zu sammeln.

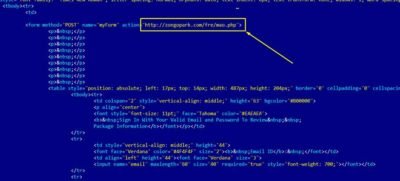

Unter anderem befindet sich im Körper dieser Seite ein Link zu einer Ressource:

Unter anderem befindet sich im Körper dieser Seite ein Link zu einer Ressource:

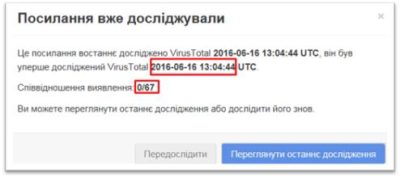

Irgendwie wird es als „klar“ betrachtet:

Irgendwie wird es als „klar“ betrachtet:

Wenn Sie versuchen, diese Webseite zu öffnen, werden Sie zur DHL-Webseite weitergeleitet. Dadurch vermutet der Benutzer nichts, wenn er den Link im Browser überprüft und davon überzeugt ist, dass er sich auf der DHL-Webseite befindet:

Wenn Sie versuchen, diese Webseite zu öffnen, werden Sie zur DHL-Webseite weitergeleitet. Dadurch vermutet der Benutzer nichts, wenn er den Link im Browser überprüft und davon überzeugt ist, dass er sich auf der DHL-Webseite befindet:

Wie wir im Datenverkehr sehen können, gibt es einen Post mit der Übermittlung eines bereitgestellten Passworts und einer E-Mail auf der gefälschten Seite; und dann erfolgt eine Weiterleitung zur DHL-Seite wie erwartet.

Wie wir im Datenverkehr sehen können, gibt es einen Post mit der Übermittlung eines bereitgestellten Passworts und einer E-Mail auf der gefälschten Seite; und dann erfolgt eine Weiterleitung zur DHL-Seite wie erwartet.

Es handelt sich also um ein echtes Phishing der DHL-Konten.

Es handelt sich also um ein echtes Phishing der DHL-Konten.

Wir können diesen Link nur auf der Firewall blockieren und die Benutzer noch einmal daran erinnern, dass sie den Link sorgfältig überprüfen sollten, wenn sie nach den Passwörtern gefragt werden.