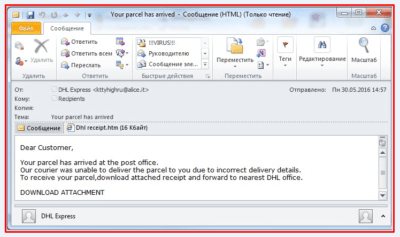

안녕하세요, 여러분! 오늘은 항상 그렇듯 실제 사례에서 간단한 피싱의 새로운 예시를 중점적으로 다룰 것입니다. 다음 편지를 분석해 봅시다:

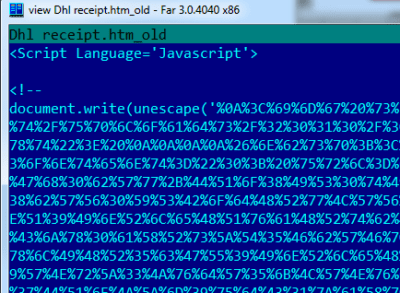

스크린샷에서 보듯이 첨부파일이 있습니다 – htm 페이지이며, 아무것도 모르는 “소포 수신자”에게 열어볼 것을 권합니다.

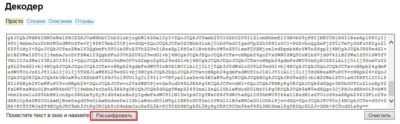

이 문서 내부에는 “escape” 함수로 코딩된 유니코드 문자열 값을 포함한 JS 코드가 보입니다.

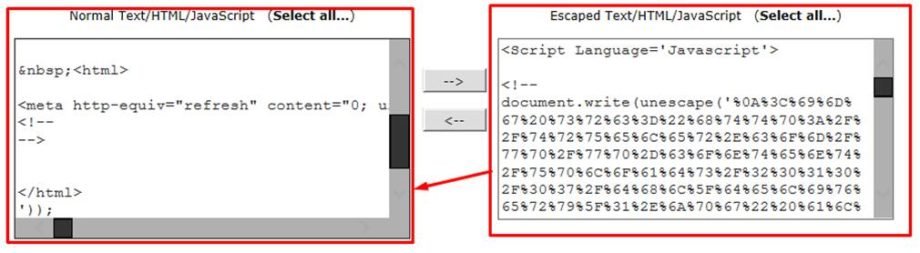

이를 해독하기 위해 다음 자원을 사용할 수 있습니다 조각:

우리의 목적을 위해, 예를 들어 http://www.artlebedev.ru/tools/decoder/:

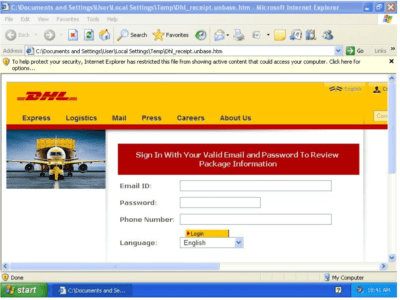

결과적으로, 우리는 로컬에서 열리는 페이지의 코드를 받으며, 이는 공식적인 DHL 웹 페이지를 흉내냅니다. 따라서 이 페이지는 DHL 계정의 이메일과 비밀번호를 수집하기에 완벽한 소스입니다.

결과적으로, 우리는 로컬에서 열리는 페이지의 코드를 받으며, 이는 공식적인 DHL 웹 페이지를 흉내냅니다. 따라서 이 페이지는 DHL 계정의 이메일과 비밀번호를 수집하기에 완벽한 소스입니다.

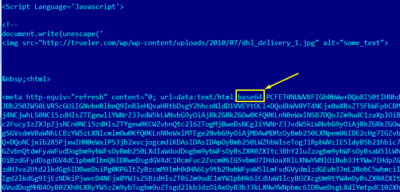

그 외에도 이 페이지 본문 안에는 자원에 대한 링크가 있습니다:

그 외에도 이 페이지 본문 안에는 자원에 대한 링크가 있습니다:

이 웹페이지를 열면 DHL 웹사이트로 리다이렉트됩니다. 그 결과 사용자는 브라우저에서 링크를 확인하면 의심하지 않게 되고 자신이 DHL 웹 페이지에 있다고 확신합니다:

이 웹페이지를 열면 DHL 웹사이트로 리다이렉트됩니다. 그 결과 사용자는 브라우저에서 링크를 확인하면 의심하지 않게 되고 자신이 DHL 웹 페이지에 있다고 확신합니다:

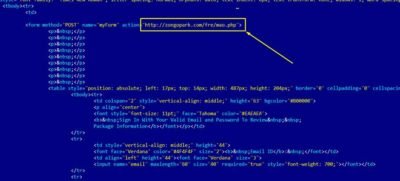

트래픽에서 보듯이, 제공된 비밀번호와 이메일의 전송이 포함된 게시물이 가짜 페이지에 있고, 이후 예상대로 DHL 사이트로 리다이렉트됩니다.

트래픽에서 보듯이, 제공된 비밀번호와 이메일의 전송이 포함된 게시물이 가짜 페이지에 있고, 이후 예상대로 DHL 사이트로 리다이렉트됩니다.

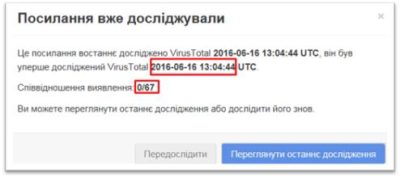

이 링크를 방화벽에서 차단하고 비밀번호를 요청받을 시 반드시 링크를 주의 깊게 확인해야 한다는 점을 사용자에게 다시 한 번 상기시킬 수 있습니다.