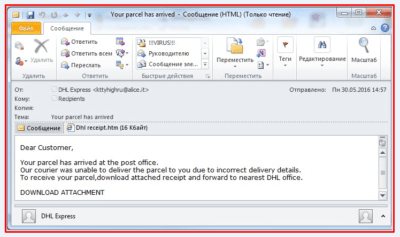

Olá a todos! Hoje vamos focar em um novo exemplo de phishing simples, tirado da prática atual, como sempre. Vamos analisar a seguinte carta:

Como vemos na captura de tela, há um anexo – página htm e é oferecido para ser aberto pelo “destinatário do pacote” desavisado.

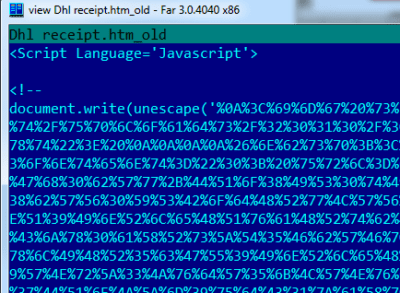

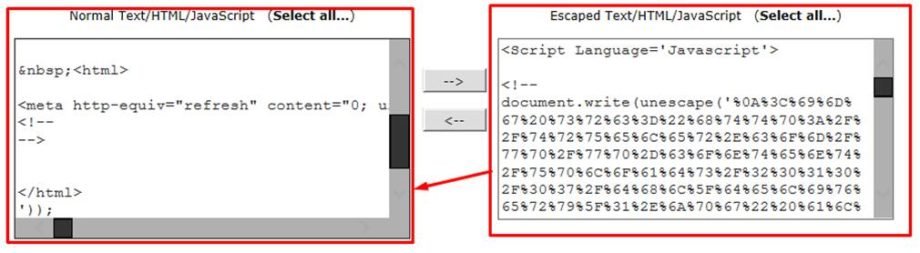

Dentro deste documento, podemos ver um código JS contendo um valor de string Unicode codificado com a função “escape”.

Podemos usar o seguinte recurso para decodificar este fragmento:

Após a decodificação, podemos ver que o texto ainda está codificado

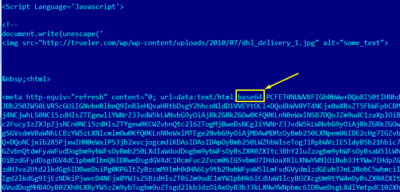

Após a decodificação, podemos ver que o texto ainda está codificado base64:

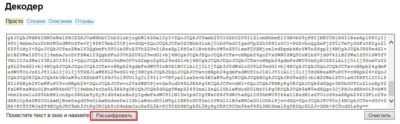

Para nossos propósitos, podemos usar, por exemplo, http://www.artlebedev.ru/tools/decoder/:

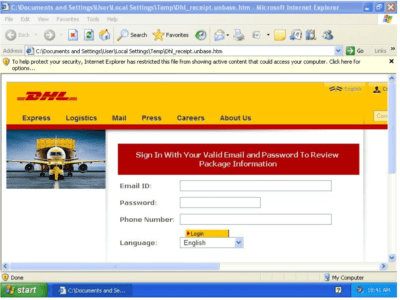

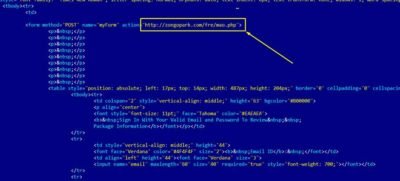

Como resultado, recebemos o código da página que é aberta localmente, e imita a página oficial da DHL. Assim, esta página é uma fonte perfeita para coletar e-mails e senhas de contas da DHL.

Como resultado, recebemos o código da página que é aberta localmente, e imita a página oficial da DHL. Assim, esta página é uma fonte perfeita para coletar e-mails e senhas de contas da DHL.

Entre outras coisas, há um link para um recurso no corpo desta página:

Entre outras coisas, há um link para um recurso no corpo desta página:

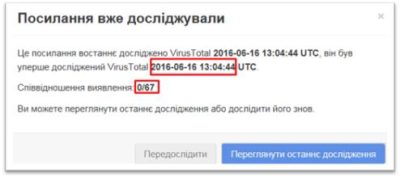

De alguma forma, considera-se “limpo”:

De alguma forma, considera-se “limpo”:

Quando você tenta abrir esta página, é redirecionado para o site da DHL. Como resultado, o usuário não suspeita de nada se ele verifica o link no navegador e tem a certeza de que está na página da DHL:

Quando você tenta abrir esta página, é redirecionado para o site da DHL. Como resultado, o usuário não suspeita de nada se ele verifica o link no navegador e tem a certeza de que está na página da DHL:

Como podemos ver no tráfego, há um post com a transmissão de uma senha e e-mail fornecidos na página falsa; e então há um redirecionamento para o site da DHL, como esperado.

Como podemos ver no tráfego, há um post com a transmissão de uma senha e e-mail fornecidos na página falsa; e então há um redirecionamento para o site da DHL, como esperado.

Assim, há um real phishing de contas da DHL.

Assim, há um real phishing de contas da DHL.

Só podemos bloquear este link no firewall e mais uma vez lembrar os usuários de que devem verificar cuidadosamente o link se forem solicitados a inserir senhas.