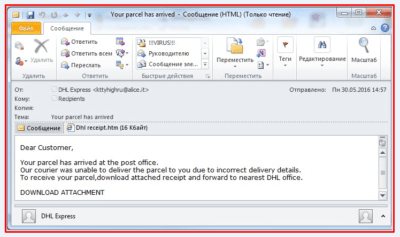

¡Hola a todos! Hoy nos enfocaremos en un ejemplo fresco de un simple phishing de la práctica actual, como siempre. Analicemos la siguiente carta:

Como vemos en la captura de pantalla, hay un adjunto: una página htm que se ofrece para ser abierta por el desprevenido «destinatario del paquete».

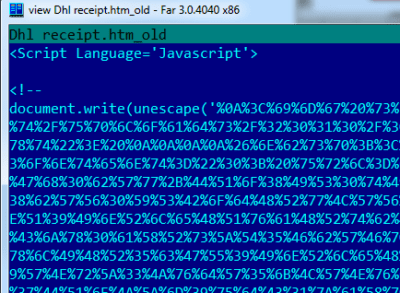

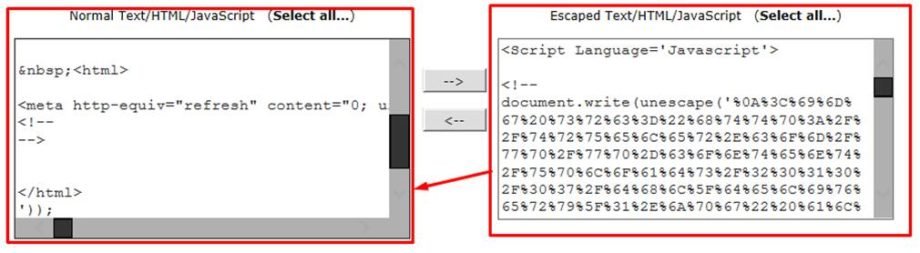

Dentro de este documento podemos ver un código JS que contiene un valor de cadena Unicode codificado con la función «escape».

Podemos usar el siguiente recurso para decodificar este fragmento:

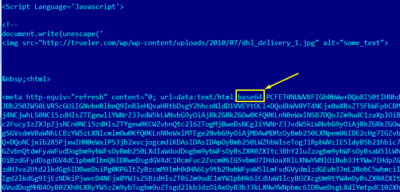

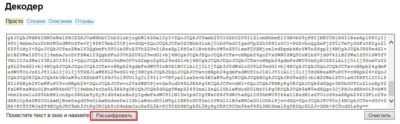

Después de decodificar, podemos ver que el texto todavía está codificado

Después de decodificar, podemos ver que el texto todavía está codificadobase64:

Para nuestros propósitos podemos usar, por ejemplo, http://www.artlebedev.ru/tools/decoder/:

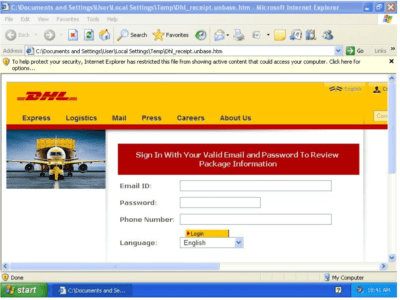

Como resultado, recibimos el código de la página que se abre localmente, y simula la página web oficial de DHL. Así que esta página es una fuente perfecta para recolectar correos electrónicos y contraseñas de cuentas de DHL.

Como resultado, recibimos el código de la página que se abre localmente, y simula la página web oficial de DHL. Así que esta página es una fuente perfecta para recolectar correos electrónicos y contraseñas de cuentas de DHL.

Entre otras cosas, hay un enlace a un recurso en el cuerpo de esta página:

Entre otras cosas, hay un enlace a un recurso en el cuerpo de esta página:

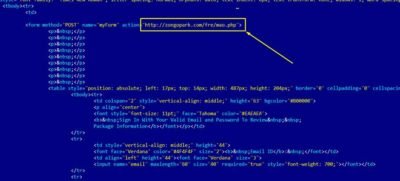

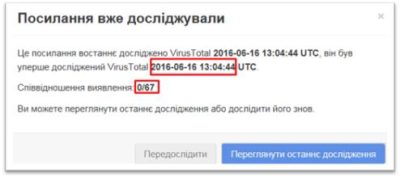

De alguna manera se considera «claro»:

De alguna manera se considera «claro»:

Cuando intentas abrir esta página web eres redirigido al sitio web de DHL. Como resultado, el usuario no sospecha nada si revisa el enlace en el navegador y se asegura de que está en la página web de DHL:

Cuando intentas abrir esta página web eres redirigido al sitio web de DHL. Como resultado, el usuario no sospecha nada si revisa el enlace en el navegador y se asegura de que está en la página web de DHL:

Como podemos ver en el tráfico, hay un post con la transmisión de una contraseña y correo electrónico proporcionados en la página falsa; y luego hay una redirección al sitio de DHL como se esperaba.

Como podemos ver en el tráfico, hay un post con la transmisión de una contraseña y correo electrónico proporcionados en la página falsa; y luego hay una redirección al sitio de DHL como se esperaba.

Así que hay un verdadero phishing de las cuentas de DHL.

Así que hay un verdadero phishing de las cuentas de DHL.

Solo podemos bloquear este enlace en el firewall y recordar una vez más a los usuarios que deben verificar cuidadosamente el enlace si se les pide las contraseñas.