SOC Prime opera a maior e mais avançada plataforma de defesa cibernética colaborativa, permitindo que organizações globais busquem eficientemente ameaças emergentes a uma velocidade relâmpago. A plataforma Detection as Code da SOC Prime curadoria dos conteúdos de detecção de ameaças baseados em Sigma mais atualizados e integra-se com mais de 25 plataformas SIEM, EDR e XDR. Uma extensa coleção de mais de 180.000 algoritmos de detecção e resposta verificados e enriquecidos contextualmente é continuamente atualizada e alinhada ao framework MITRE ATT&CK® para garantir maior visibilidade das ameaças que correspondem à superfície de ataque da organização.

Neste artigo de blog, vamos abordar as capacidades mais importantes da plataforma da SOC Prime, destinadas a simplificar e maximizar a eficiência das operações de SOC para equipes que usam a solução baseada na nuvem Humio.

Adapte a Plataforma da SOC Prime ao Ambiente Humio

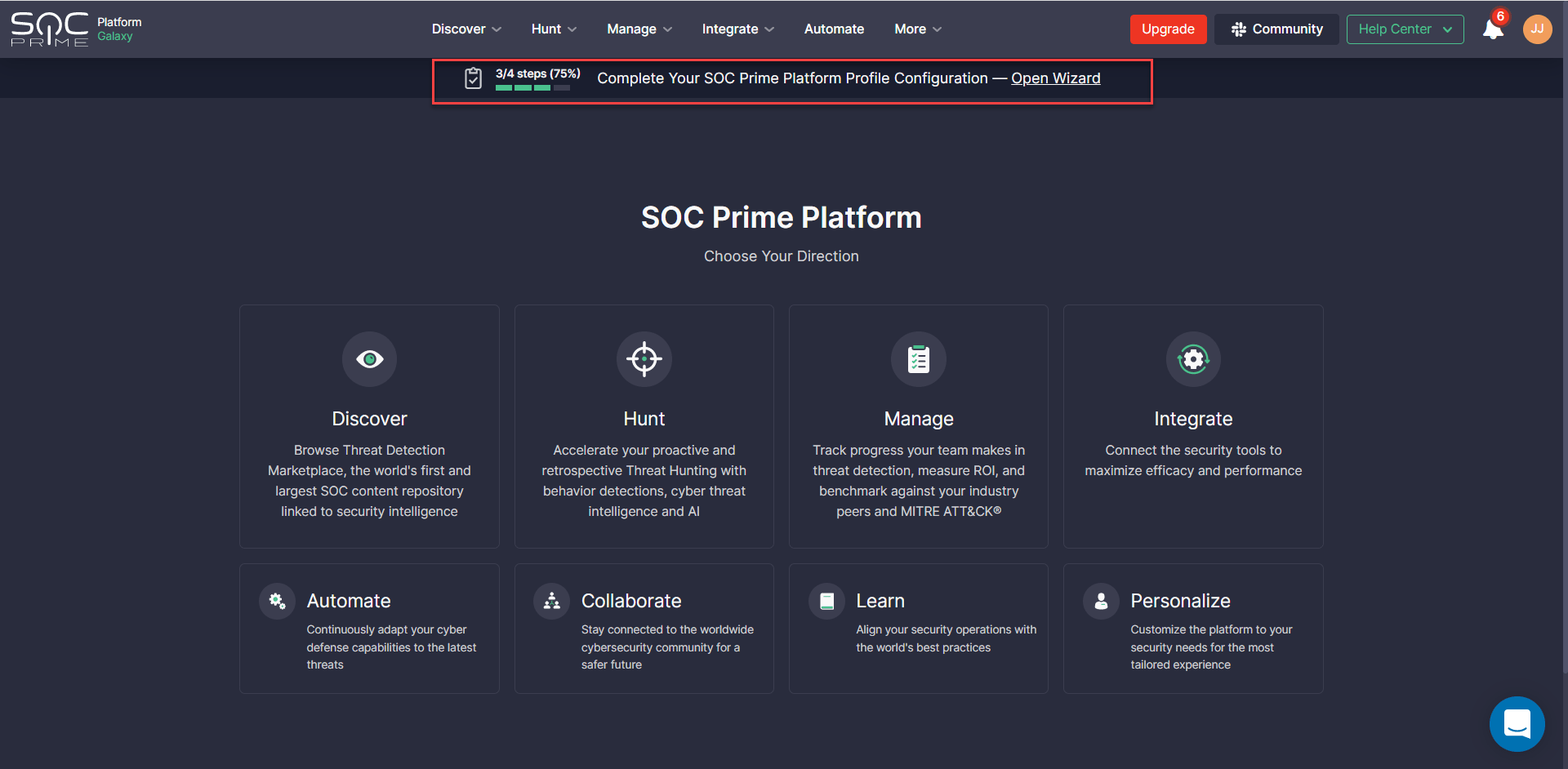

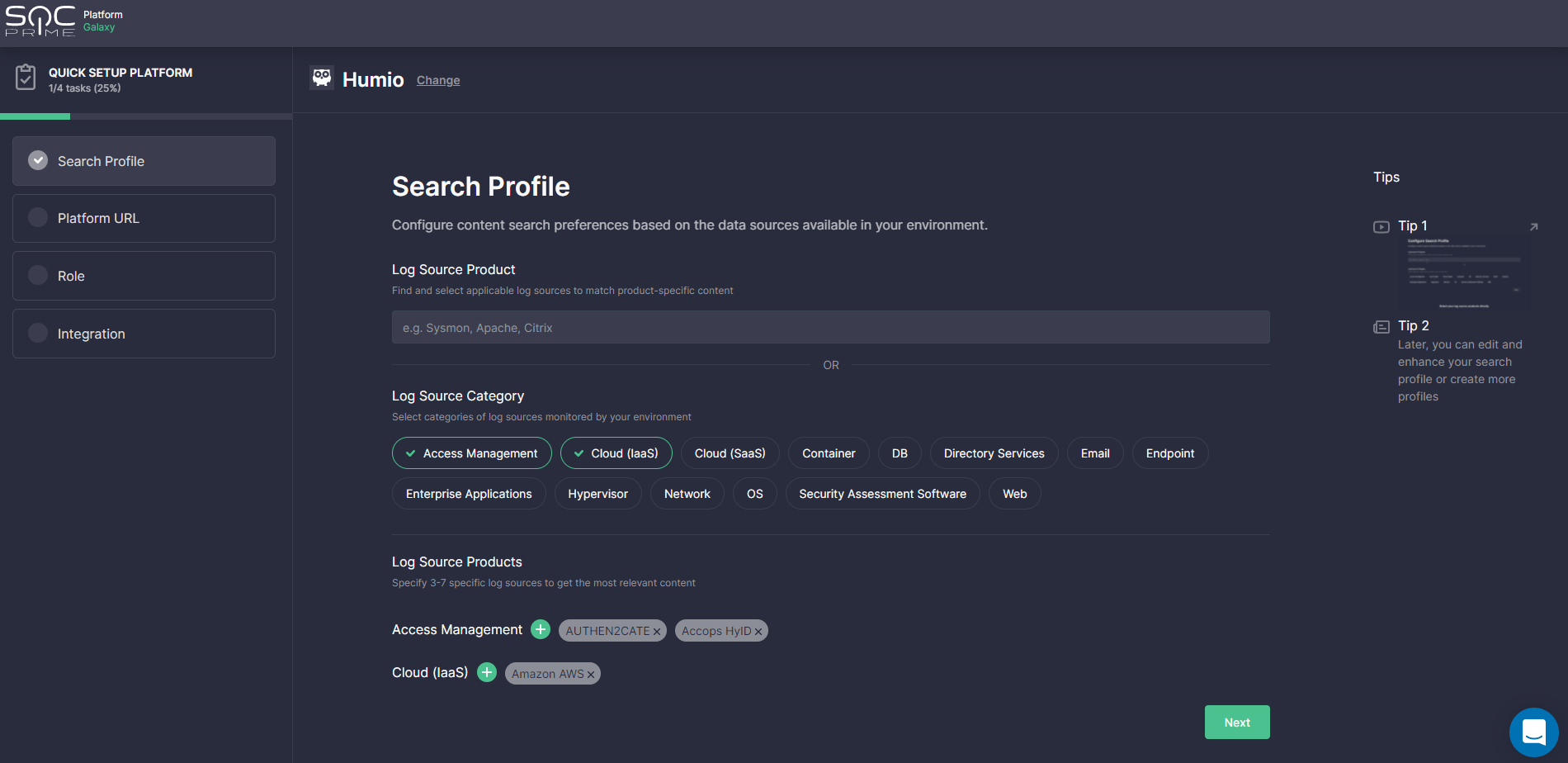

Os novos usuários da plataforma da SOC Prime são orientados a realizar um processo de configuração único usando o assistente de integração projetado para adaptar a experiência da plataforma ao ambiente específico da organização. Esta configuração personalizada é desenhada para aumentar as capacidades de detecção de ameaças e a velocidade de caça às ameaças, e gerar valor imediato com a solução da SOC Prime.

Os assinantes atuais da SOC Prime também serão solicitados a preencher configurações ausentes para personalizar a experiência da plataforma conforme suas necessidades de segurança e maximizar instantaneamente sua experiência de detecção e caça de ameaças. Para começar, clique em Abrir Assistente na notificação que aparece no topo de cada tela e prossiga com as configurações.

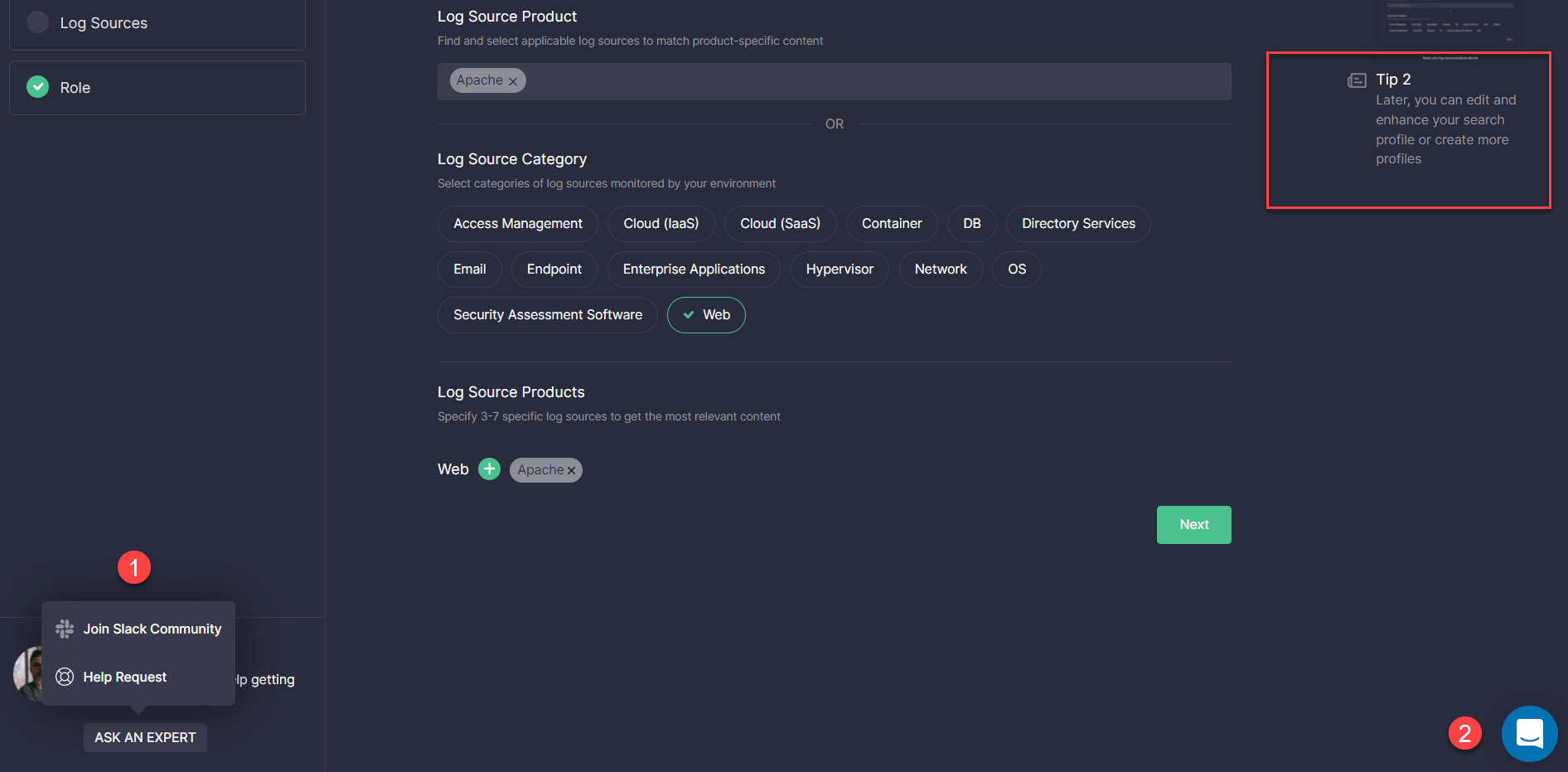

Durante todo o procedimento de configuração, os clientes Humio podem assistir a breves tutoriais em vídeo na seção Dicas à direita, projetada para simplificar a experiência de integração. Alternativamente, eles podem buscar ajuda de uma das seguintes formas:

- Recorra aos especialistas da Comunidade Slack via um canal Slack ou envie uma Solicitação de Ajuda

- Solicite suporte instantâneo através do chat Intercom e entre em contato com os especialistas da SOC Prime

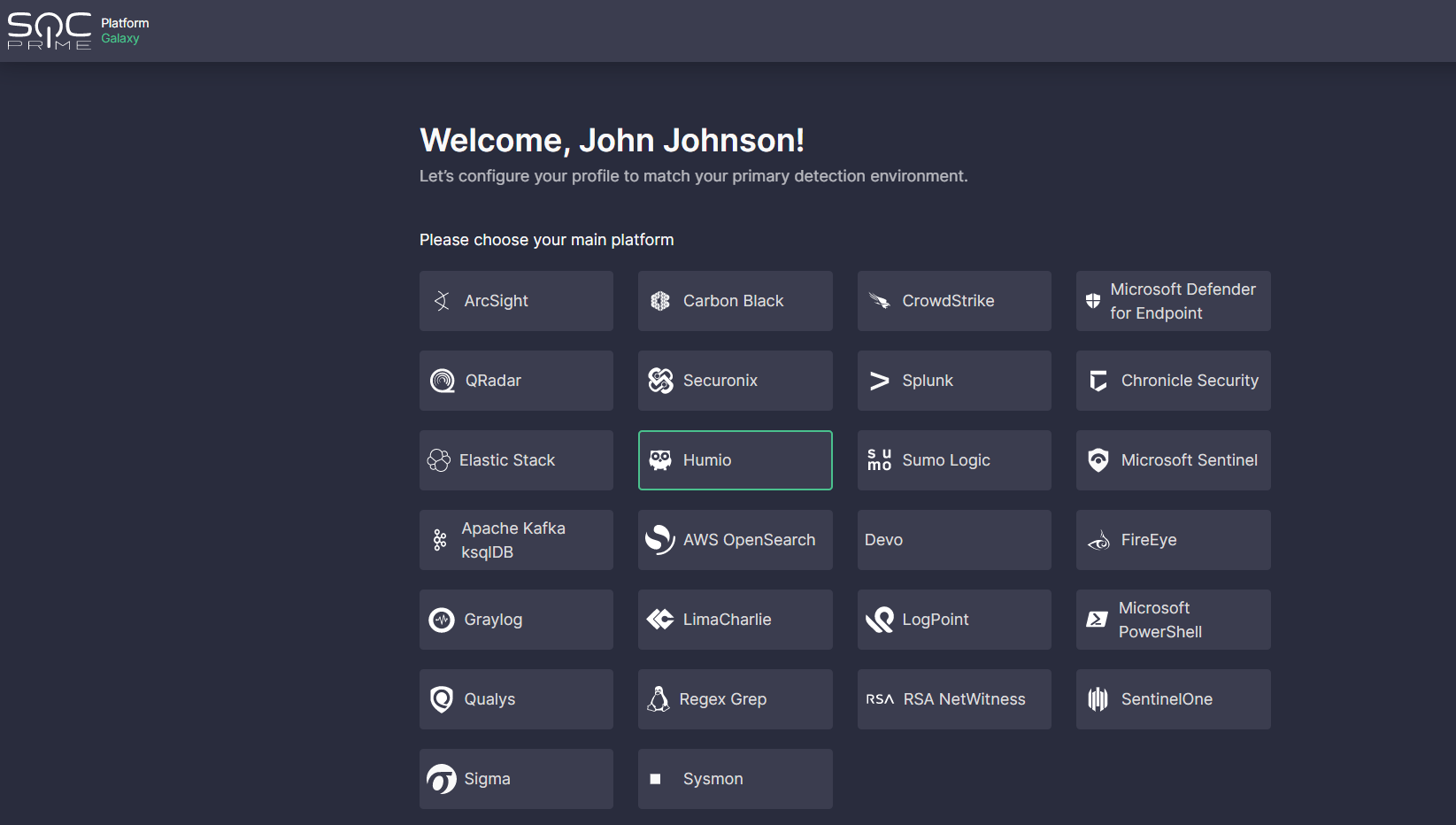

Para os usuários Humio, o processo de integração envolve os seguintes cinco passos:

- Selecione a plataforma Humio da lista de opções predefinidas.

-

Configure o Perfil de Busca de Integração para adaptar a busca de conteúdos de detecção às fontes de dados relevantes para o seu ambiente Humio. Aqui você pode selecionar um conjunto de produtos de fonte de log diretamente da lista de opções predefinidas ou escolher primeiro uma categoria e depois os produtos relevantes associados a ela. Clique Próximo assim que pelo menos um produto de fonte de log tiver sido fornecido.

Por favor, note que, uma vez configurado, este Perfil de Busca pode ser aplicado à página de Busca Avançada , Cobertura MITRE ATT&CK®, e Cobertura de Fonte de Log os painéis para ajustar sua busca de conteúdo às necessidades reais do ambiente.

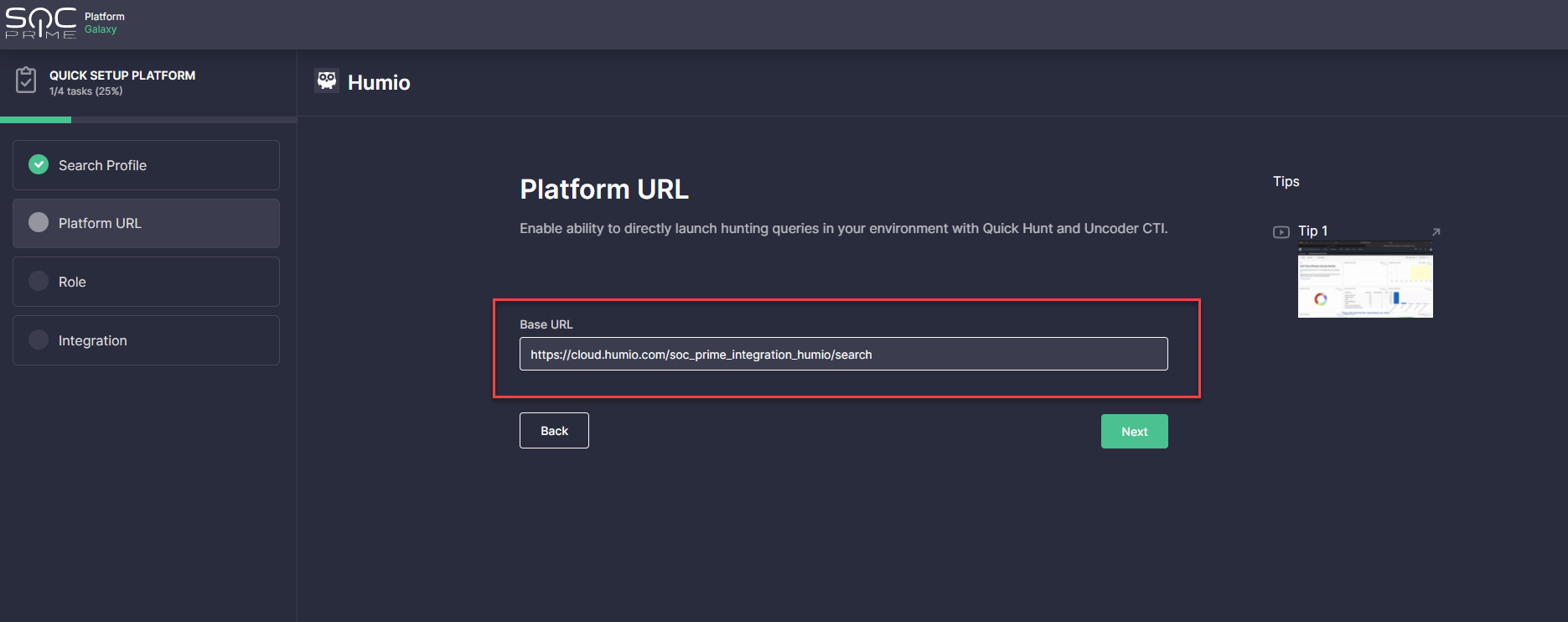

- Forneça uma URL da Plataforma para configurar seu ambiente de caça. Essas configurações são necessárias para permitir a execução instantânea de consultas de caça em sua instância de nuvem Humio com os módulos Quick Hunt e Uncoder CTI da SOC Prime. Entre na sua instância de Nuvem Humio, copie o link para o repositório que você deseja usar para integração e cole-o no campo URL Base do assistente de integração.

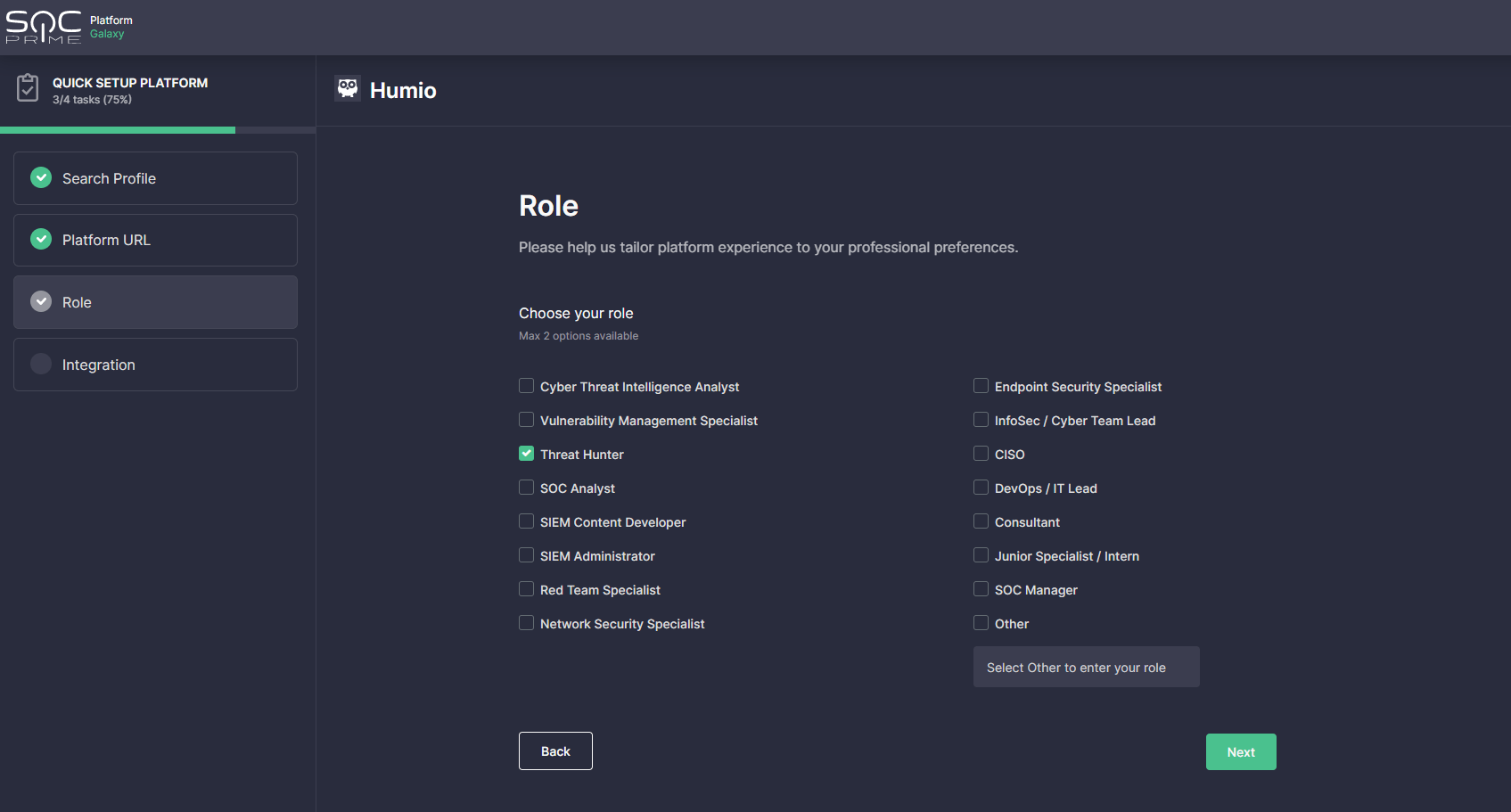

- Opcionalmente, selecione o papel profissional para obter a experiência de plataforma mais personalizada. Praticantes de segurança podem selecionar no máximo duas opções ou preencher um papel diferente no campo Outro .

-

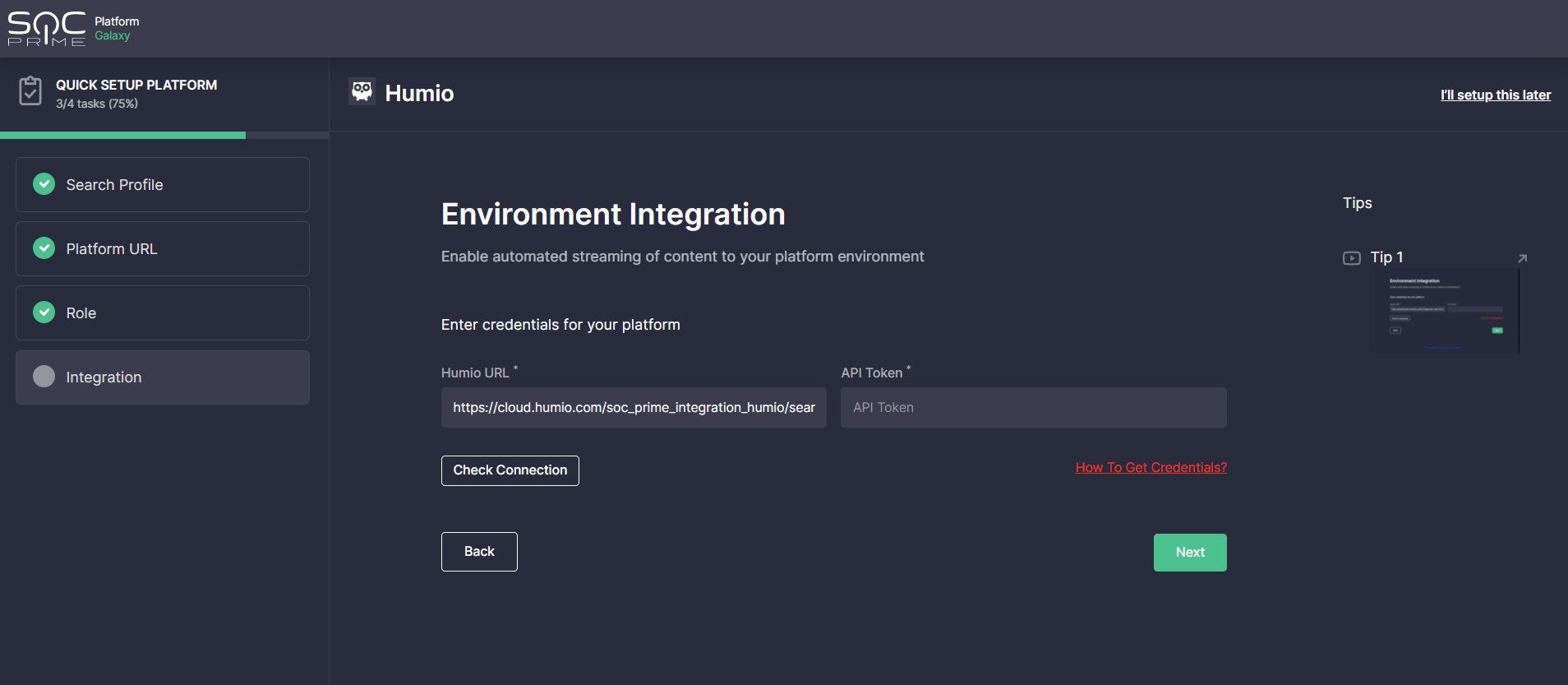

Configuração de Integração do Ambiente a configuração de API completa com o ambiente alvo para permitir — transmissão automatizada de lógica de detecção para sua instância de nuvem Humio. Após completar as configurações na etapa 3, o URL base Humio será automaticamente preenchido no campo correspondente. to your Humio cloud instance. After completing the URL da Plataforma settings at step 3, your Humio base URL will be automatically populated in the corresponding field.

Para obter um token de API, vá para a sua instância de Nuvem Humio e clique em Gerenciar Sua Conta vinculado ao repositório que você deseja usar para a integração. Em seguida, selecione tokens de API nas configurações da Conta e clique no botão Gerar novo token de API . Na janela pop-up que aparecer, clique no botão Renovar token , copie o token recém-gerado e cole-o no campo Token de API no assistente de integração da SOC Prime.

Uma vez configurado, clique no botão Verificar Conexão . Se a conexão for bem-sucedida, você terminou a integração com Humio e está pronto para liberar todo o poder da plataforma da SOC Prime.

Busque Ameaças e Execute Detecções em Sua Instância Humio Com um Único Clique

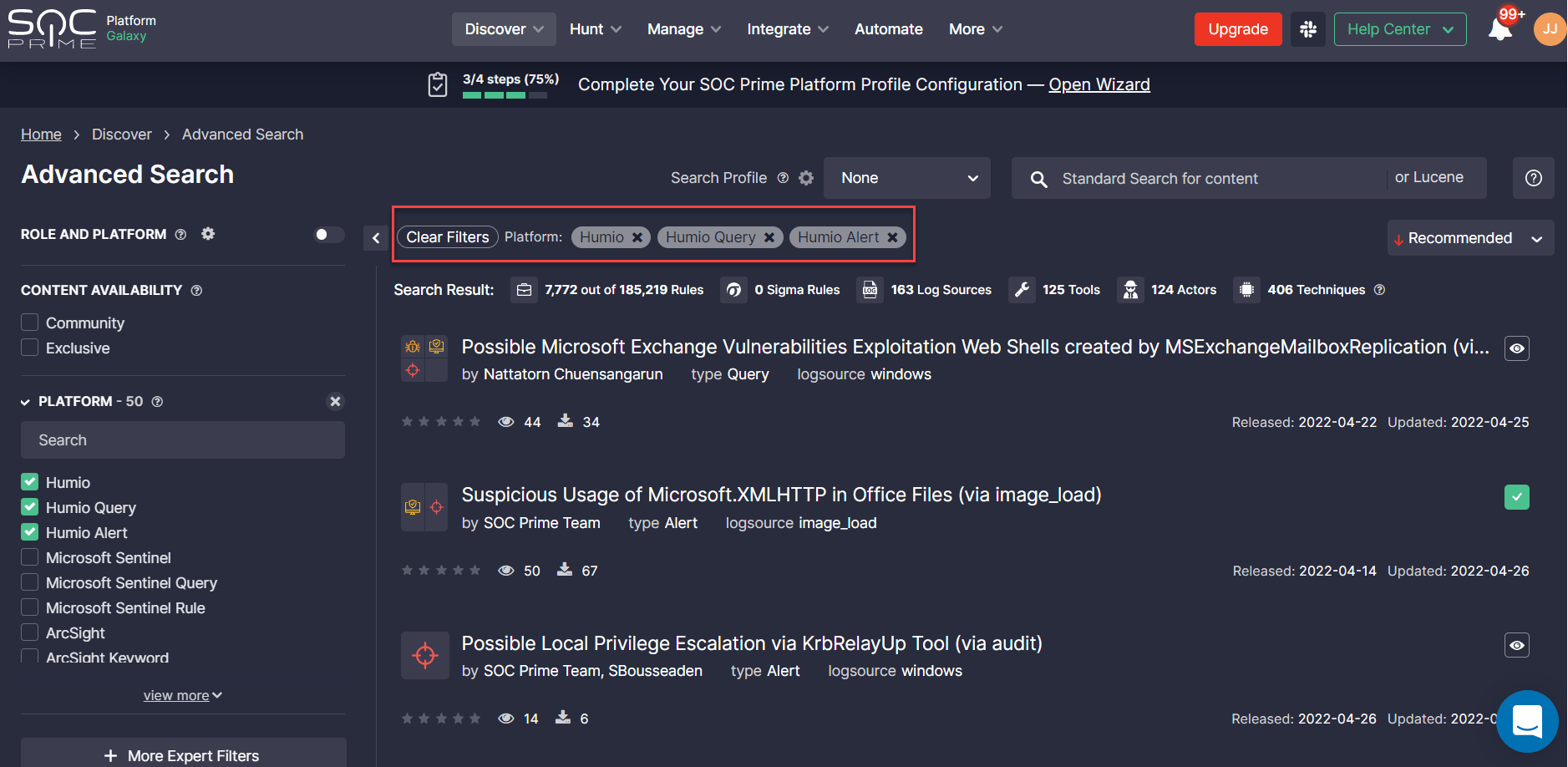

Para acessar toda a coleção de regras de detecção Humio, selecione Descobrir > Busca Avançada após fazer login na plataforma da SOC Prime. Praticantes de segurança podem filtrar o conteúdo pela plataforma Humio plataforma ou por tipos de conteúdo específicos de Humio — Alertas or Consultas. Uma vez aplicado, aprofunde-se na página do item de conteúdo para acessar o código-fonte de detecção convertível para o formato de linguagem nativa em nuvem Humio.

Note que após configurar o assistente de integração para seu ambiente Humio, a página do item de conteúdo exibirá automaticamente o código fonte da regra no formato da plataforma correspondente. Não há necessidade de filtrar o conteúdo pela plataforma Humio anteriormente.

Dependendo do tipo de conteúdo selecionado, você pode escolher uma das seguintes capacidades de detecção automatizada personalizadas para seu ambiente Humio*:

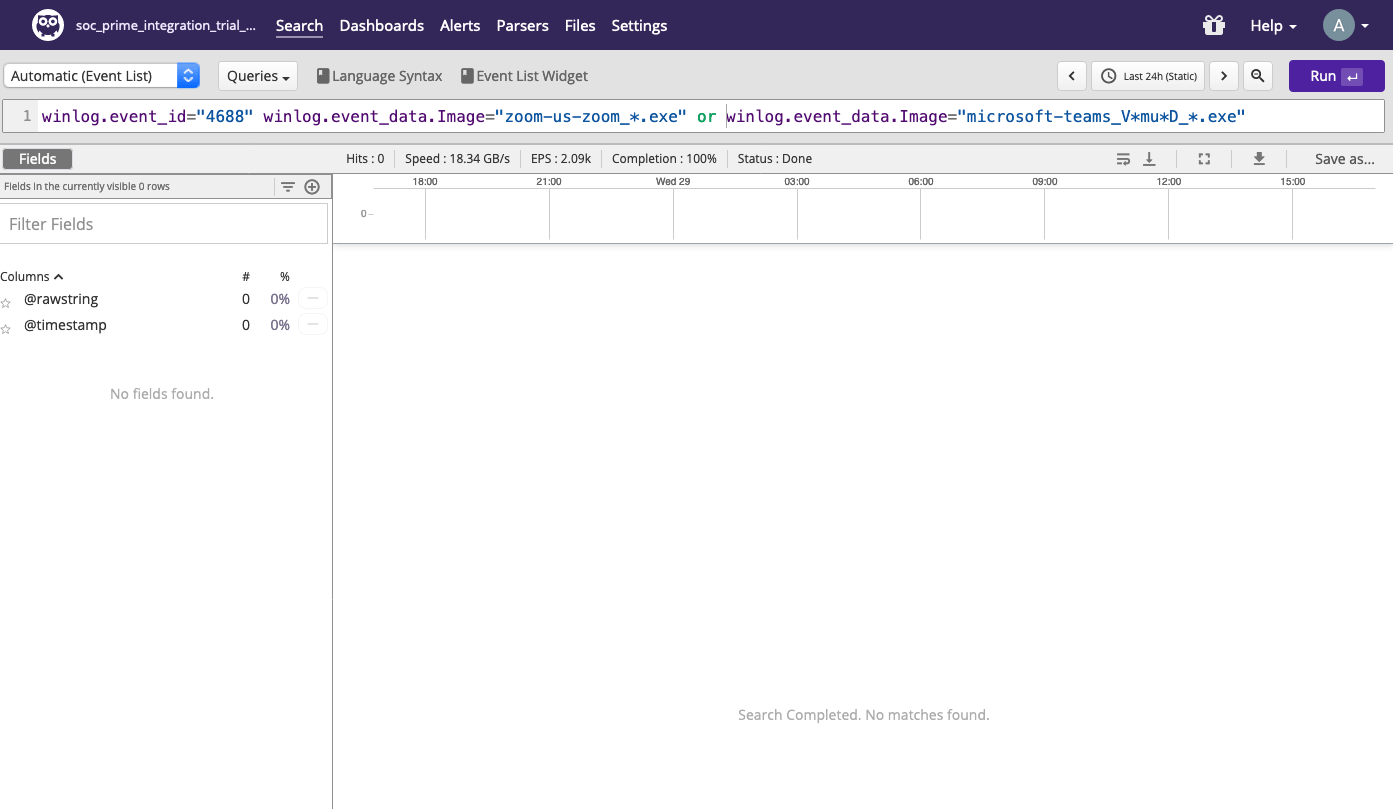

- Busque instantaneamente ameaças com Consultas Humio clicando no botão Buscar em Humio .

- Implante automaticamente Alertas Humio via o botão Implantar em Humio .

*Estas ações estão disponíveis após completar a configuração na etapa 5 do a configuração de API completa com o ambiente alvo para permitir . Para ambas as ações de busca e implantação automatizadas, você precisa selecionar um dos ambientes pré-configurados. assistente de integraçãoAlternativamente, você pode copiar manualmente o código fonte via o botão

Copiar para a Área de Transferência e em seguida colar instantaneamente a Consulta ou Alerta Humio em seu ambiente de nuvem e executar a regra de detecção. Transmita Continuamente Algoritmos de Detecção em Tempo Real Diretamente para Sua Instância Humio

As equipes podem transmitir automaticamente Alertas Humio diretamente para seu ambiente nativo na nuvem via o módulo de Gestão de Conteúdo Contínuo (CCM) disponível na categoria

Automatizar da plataforma da SOC Prime. Alimentada pela API Humio, esta funcionalidade permite que as organizações se mantenham atualizadas tanto com ameaças emergentes quanto com objetivos estratégicos de detecção, sem precisar buscar ou baixar manualmente conteúdo da plataforma da SOC Prime. Por favor, note que antes de aproveitar o módulo CCM, os clientes Humio devem ter habilitado o acesso à API em sua assinatura Humio, que pode ser pré-configurada na etapa 5 do

Please note that before leveraging the CCM module, Humio customers should have enabled API access to their Humio subscription, which can be pre-configured at step 5 of the assistente de integração.

Os usuários da SOC Prime podem explorar as seguintes capacidades de CCM:

-

Criar e gerenciar listas de conteúdo dinamicamente para puxar Alertas Humio dessas listas para a instância de nuvem em uso:

-

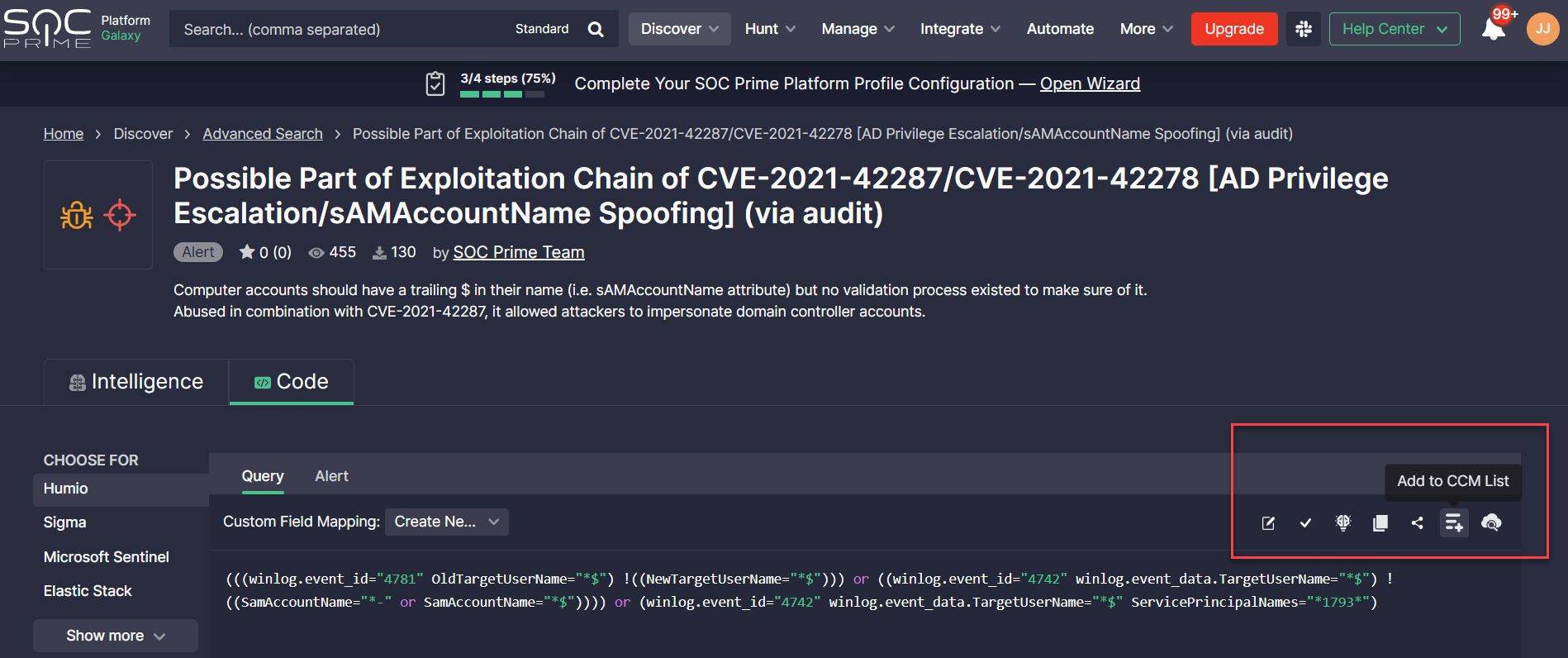

Listas Estáticas com conteúdo selecionado. Itens de conteúdo selecionados podem ser adicionados manualmente a listas específicas clicando no botão Adicionar à Lista CCM na aba Código .

-

Listas Dinâmicas para popular automaticamente os alertas Humio mais recentes e recentemente atualizados mapeados para as condições de filtro pré-configuradas. Para adaptar a lista de conteúdo dinâmico ao formato Humio, no formulário de configuração de lista, clique em Filtros Avançados > Plataforma de Conteúdo, e selecione Alerta Humio da lista de opções predefinidas.

- Listas de Inventário to para modificar e implantar versões de conteúdo personalizado em várias instâncias Humio.

-

Listas Estáticas com conteúdo selecionado. Itens de conteúdo selecionados podem ser adicionados manualmente a listas específicas clicando no botão Adicionar à Lista CCM na aba Código .

- Execute trabalhos programados de forma flexível para puxar automaticamente algoritmos de detecção de listas de conteúdo específicas vinculadas ao ambiente Humio pré-configurado. Por padrão, os trabalhos aplicarão o perfil de Mapeamento de Campo Personalizado padrão baseado na fonte de log pré-configurada aplicável para tais implantações. Aqui you encontre os detalhes de como configurar o perfil de Mapeamento de Campo Personalizado baseado na fonte de log.

- Gerencie todo o inventário de conteúdo de detecção de um único local com a capacidade de atualizar regras dinamicamente e depois implantar as mudanças diretamente no ambiente Humio. Na página Inventário , as equipes também podem rastrear o status da implantação, autor e fonte do conteúdo, data de implantação e outros detalhes das implantações de detecção.

- Navegue pelo histórico completo de implantações automáticas e manuais de conteúdo junto com modificações de inventário. Na página Histórico , engenheiros de segurança também podem se aprofundar nas questões de implantação para todos os Alertas Humio para melhor visibilidade.

- Personalize implantações para adaptar a lógica de detecção ao seu ambiente e processos e evite grandes volumes de falsos positivos via Presets and Filtros.

Para obter mais informações sobre as capacidades de gestão de conteúdo automatizado, por favor, consulte o artigo de blog dedicado.

Simplifique as Operações de Caça de Ameaças

Após configurar o ambiente de caça na etapa 3 do processo de integração, os clientes Humio podem usar as ferramentas de caça da SOC Prime para buscar ameaças mais rápido e de forma mais simples do que nunca.

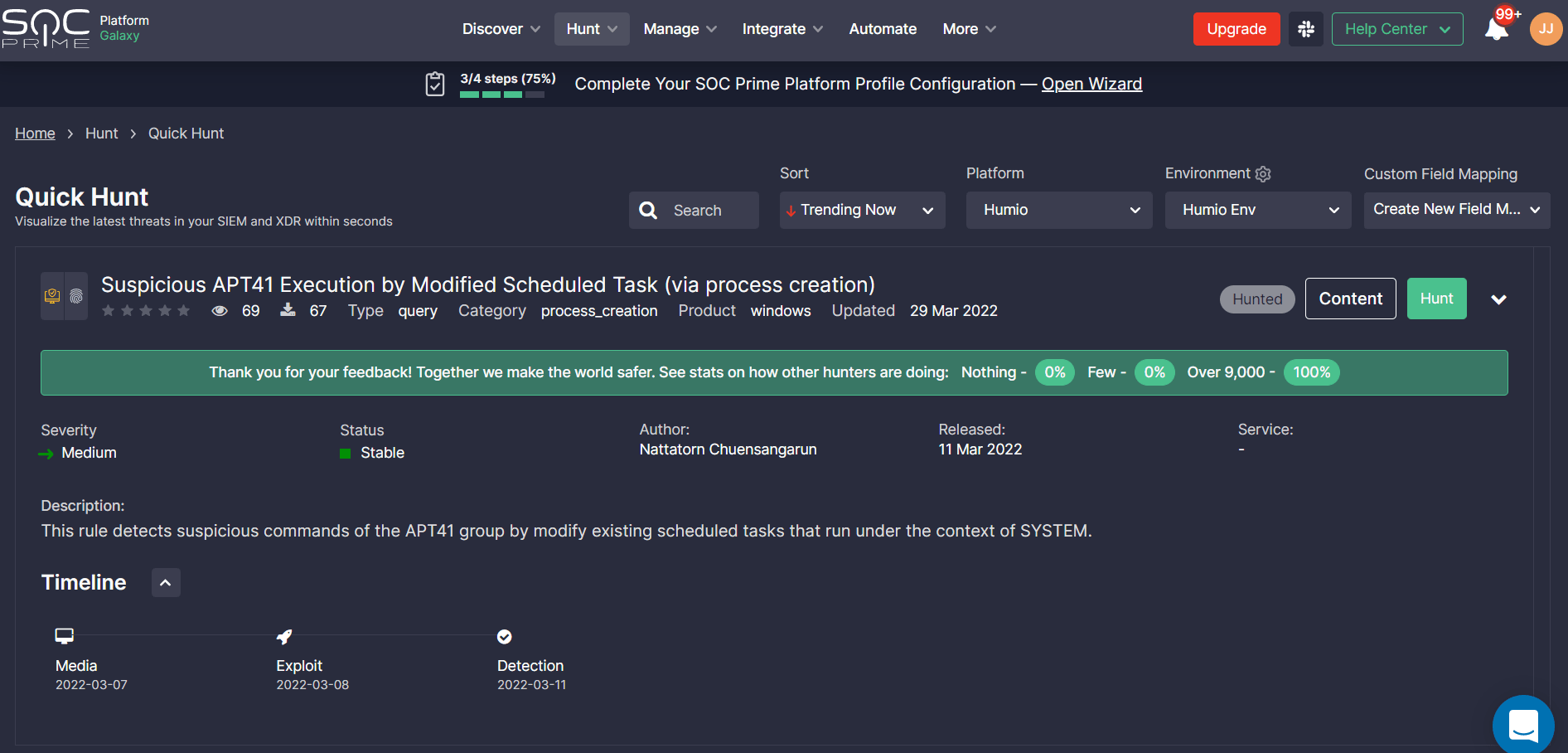

Caça Rápida permite que as equipes cacem facilmente sem um conhecimento avançado na área. Para começar, selecione Caçar > Caça Rápida e navegue na lista de consultas classificadas por detecções mais populares por padrão. Sua plataforma Humio será pré-selecionada de uma vez com o ambiente pré-configurado de acordo com as configurações de integração. Além disso, você também pode selecionar um perfil de Mapeamento de Campo Personalizado existente ou configurar um novo para caçar em dados de registro não padronizados. Por favor, consulte a seção dedicada do artigo sobre como configurar o perfil de Mapeamento de Campo Personalizado baseado na fonte de log.

Certifique-se de estar logado no Humio Cloud antes de executar uma Sessão de Caça Rápida.

Clique em Caçar para executar uma consulta selecionada diretamente em seu ambiente Humio e depois compartilhar o feedback com seus colegas sobre sua experiência de caça. Fornecer feedback contribui para o expertise global coletivo habilitado pela plataforma da SOC Prime e ajuda a tornar a caça mais eficiente enquanto melhora continuamente a qualidade e o volume do conteúdo de detecção.

Uncoder CTI é projetado para acelerar a caça de ameaças baseada em IOC e permite gerar instantaneamente consultas IOC ajustadas para as necessidades do ambiente específico da organização.

Por favor, note que após configurar a assistente de integraçãoplataforma dependente

, Humio será automaticamente configurado como ambiente de caça para sessões do Uncoder CTI.

- Insira IOCs diretamente no painel à esquerda ou importe o arquivo CSV, JSON ou TXT correspondente.

- Personalize a consulta a ser gerada: selecione IOCs, especifique o perfil de mapeamento de campo IOC diferente do padrão (se necessário), defina o número de IOCs por consulta e adicione exceções. Tipos de hash serão automaticamente preenchidos com base nos IOCs fornecidos.

- Clique no botão Gerar para obter uma consulta IOC personalizada.

- Escolha copiar a consulta e depois colá-la em seu ambiente ou clique no botão Caçar em seu ambiente para executar automaticamente a consulta gerada no Humio.

Notavelmente, os usuários da SOC Prime podem aproveitar ao máximo o Uncoder CTI gratuitamente até 25 de maio de 2022.

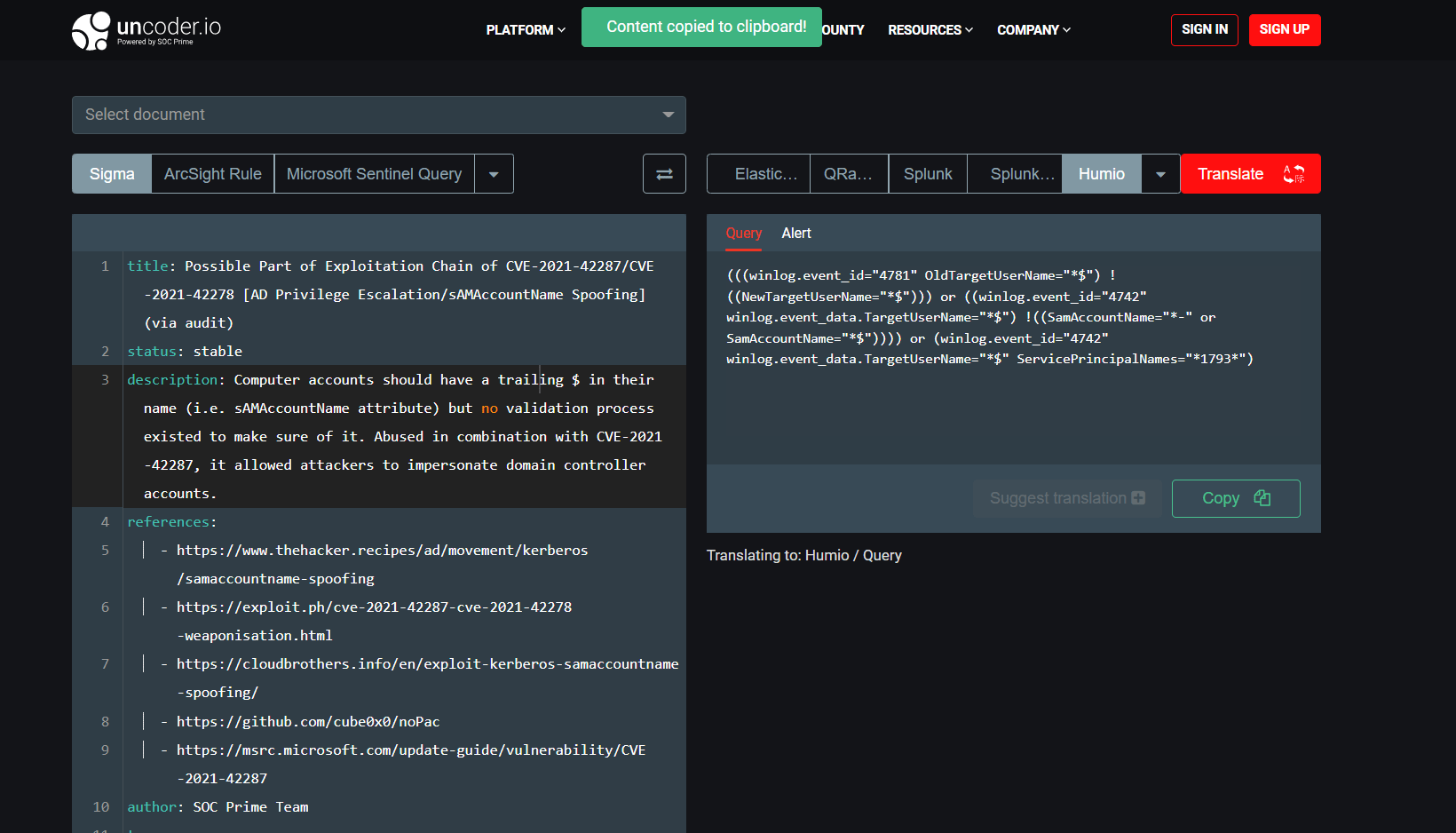

Converta Regras Sigma para Alerta e Consultas Humio via Uncoder.IO

Uncoder.IO é um motor de tradução online destinado a dissolver as barreiras de uma única ferramenta para caçar e detectar ameaças, que permite converter detecções baseadas em Sigma para mais de 25 formatos SIEM, EDR e XDR. Para traduzir automaticamente as regras Sigma para o formato Humio, siga os seguintes passos:

- Selecione Sigma como linguagem de consulta de entrada no painel à esquerda.

- Insira o código-fonte da regra Sigma ou selecione o documento relevante na lista suspensa.

- Selecione Humio como linguagem alvo no painel à direita.

- Selecione o formato alvo Humio — Alerta ou Consulta.

- Clique no botão Clique no botão .

- Clique no botão Copiar e cole o código de detecção em seu ambiente Humio.

Junte-se à plataforma Detection as Code da SOC Prime para aproveitar o poder da colaboração global da indústria, permitindo que as equipes acompanhem o volume de ataques sempre crescente e defendam-se proativamente contra ameaças digitais complexas e em contínuo crescimento. Ao aproveitar o conhecimento coletivo da maior e constantemente enriquecida biblioteca de conteúdo de detecção do mundo, as organizações podem resolver o desafio de criar um volume contínuo de conteúdo personalizado adequado ao seu ambiente único de implantação de SOC.. Pesquisadores individuais também são encorajados a se juntar às fileiras da defesa cibernética colaborativa compartilhando seu conteúdo de detecção e sendo compensados por suas contribuições.