Defesa Cibernética Colaborativa: Impulsionando a Luta para Combater Ameaças de Qualquer Escala

Como todos sabemos, em 24 de fevereiro de 2022, a Federação Russa iniciou uma invasão ofensiva à Ucrânia por terra, ar e mar. As hostilidades já duram quase uma semana com tanques russos avançando no território ucraniano e seus mísseis atingindo alvos militares e civis em todo o país. Os ataques levaram a inúmeras baixas e à destruição de infraestrutura e tesouros históricos.

Múltiplos ataques cibernéticos também foram lançados por adversários russos com a intenção de paralisar a infraestrutura de TI da Ucrânia. Espera-se que ataques patrocinados pelo Estado também ocorram contra a extensa lista de apoiadores globais da Ucrânia, já que muitas nações, organizações globais e indivíduos estão unidos com a Ucrânia enquanto ela combate a agressão russa não provocada.

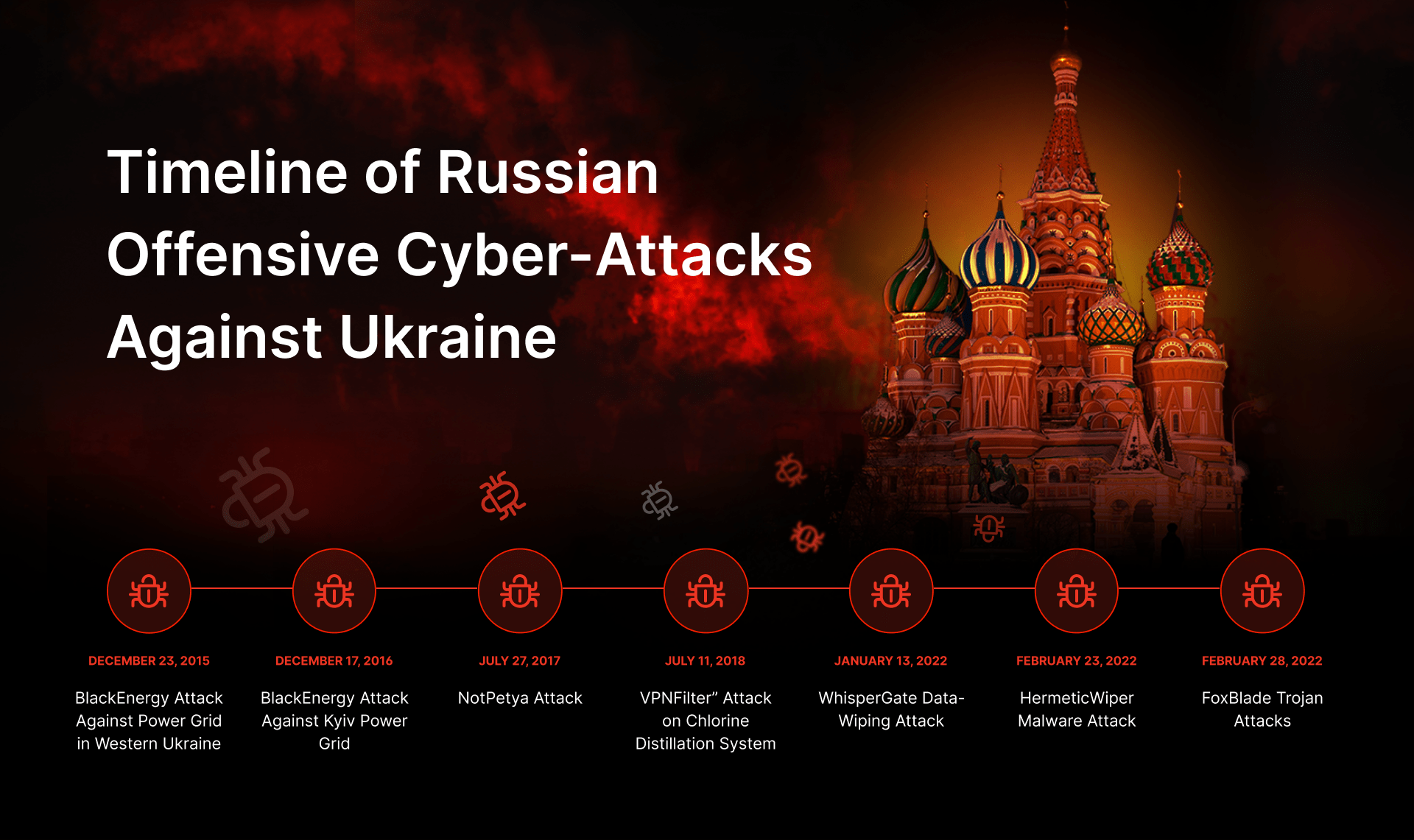

Cronologia da Guerra Cibernética Russa

Enquanto a ofensiva terrestre das tropas e mísseis russos pegou muitos de surpresa, a guerra cibernética contra a Ucrânia está em curso há quase uma década.

Escalada de Ataques Cibernéticos Ofensivos Contra a Infraestrutura Ucraniana

Em 2015-2016, a rede cibernética ucraniana foi repetidamente atacada pelo grupo afiliado à Rússia Sandworm APT usando o infame malware BlackEnergy. Os ataques resultaram em cortes de energia massivos em todo o país, ilustrando o primeiro caso de uma ameaça cibernética causando danos significativos a recursos de infraestrutura crítica e ativos operacionais de plantas físicas.

Em 2017, o notório malware NotPetya foi usado novamente pelo grupo Sandworm APT visando o setor financeiro ucraniano. Este ataque acabou gerando uma crise cibernética global com milhões de sistemas infectados e bilhões de dólares em danos.

Em 2018, a Rússia testou outra amostra destrutiva contra a infraestrutura crítica ucraniana. Em particular, o malware VPNFilter foi usado para atacar a Estação de Destilação de Cloro Auly, que fornecia cloro líquido para instalações de tratamento de água e esgoto na Ucrânia, Moldávia e Bielorrússia. Mais uma vez, o objetivo era perturbar ativos de infraestrutura crítica, mas a metodologia do ataque também pode ser usada para visar muitos outros sistemas e operações globais.

A escalada das tensões políticas entre a Ucrânia e a Rússia atingiu o ápice em 2021-2022, à medida que as operações cibernéticas ofensivas contra a infraestrutura ucraniana ganharam força. Nos meses e semanas que antecederam a invasão em larga escala de fevereiro, muitos sites ucranianos foram desfigurados e tirados do ar enquanto múltiplos ativos de infraestrutura do governo foram comprometidos por malware de eliminação de dados. Esses ataques cibernéticos apoiados pela Rússia tinham como objetivo minar a estabilidade dos sistemas da Ucrânia e criar caos entre a população civil.

Ataque de Eliminação de Dados WhisperGate

A invasão total da Ucrânia em fevereiro foi lançada pela frente cibernética. A agressão russa começou de fato em 13 de janeiro de 2022, quando um ataque cibernético destrutivo atingiu a Ucrânia, derrubando a infraestrutura online do governo do país. Até 17 de janeiro de 2021, até 70 sites enfrentaram problemas temporários de desempenho devido à intrusão, incluindo o Gabinete, sete ministérios, o Tesouro, o Serviço Nacional de Emergência e os serviços estatais. Além disso, múltiplas organizações sem fins lucrativos e grandes empresas de TI ucranianas também foram vítimas do ataque.

A análise da Microsoft revelou que um grupo APT não nomeado usou o novo malware WhisperGate wiper para causar danos extensivos à infraestrutura cibernética. Embora inicialmente a atribuição não estivesse clara, a investigação da CISA dos EUA and e do NCSC do Reino Unido, confirmaram que o WhisperGate foi provavelmente desenvolvido e implantado por coletivos de hackers apoiados pelo governo russo. A investigação por peritos da SOC Prime suporta a atribuição sugerida e identificou ainda que muitos TTPs se sobrepõem entre os mantenedores do WhisperGate e o grupo Sandworm (KillDisk) apoiado pela nação russa. Além disso, pesquisadores da SOC Prime observaram padrões do WhisperGate que lembravam o comportamento malicioso do infame malware NotPetya, usado pela primeira vez para destruir a infraestrutura ucraniana em 2017.

Ataque HermeticWiper

Em 23 de fevereiro, um dia antes do início de uma guerra europeia em grande escala, o Centro de Inteligência de Ameaças da Microsoft (MSTIC) detectou um ataque cibernético ligado à Rússia na infraestrutura digital da Ucrânia. Um ataque do malware HermeticWiper atingiu fortemente organizações-chave ucranianas. Dados atuais indicam que instituições financeiras e contratantes do governo na Letônia e na Lituânia também foram afetados. O malware, apelidado de HermeticWiper, foi construído para apagar permanentemente ou distorcer dados armazenados em máquinas e redes-alvo e tornar um dispositivo infectado inoperante. Dados de pesquisa comprovam que as amostras foram compiladas em dezembro de 2021, sinalizando que este ataque foi estratégico e planejado a longo prazo.

Ataques do Cavalo de Troia FoxBlade

Um aviso da Microsoft Security Intelligence identificou um novo trojan FoxBlade que varreu a Ucrânia em 28 de fevereiro de 2022. O ataque apoiado pela Rússia teve como alvo civis ucranianos, bem como organizações e empresas nos setores de bancos, agricultura, energia, serviços de resposta a emergências e operações humanitárias. O malware utilizou sistemas violados de forma furtiva para lançar ataques de negação de serviço distribuído (DDoS) e também baixar e executar outras aplicações maliciosas. Os ciberataques do FoxBlade visam comprometer ativos e dados críticos. Ao contrário dos notórios ataques do NotPetya, este pacote de malware foi usado para derrubar segmentos vitais de infraestrutura.

Linha do Tempo dos Ataques Cibernéticos Ofensivos Russos Contra a Infraestrutura Ucraniana

Especialistas em segurança começaram a teorizar que a Ucrânia é um gigante laboratório de testes para hackers estatais da Rússia experimentarem amostras de malware destrutivo e técnicas maliciosas, que podem ser usadas para lançar ataques adicionais contra outras nações. Dadas as indicações da rápida propagação da agressão russa, a perspectiva de uma guerra cibernética visando a infraestrutura crítica de outros países pode ser uma questão de “quando”, não “se”.

Resposta Global a Ameaças Críticas

Vale mencionar a resposta de outros coletivos de hackers bem conhecidos, como Anonymous e NB65. Essas organizações reivindicaram ataques significativos no ciberespaço para parar a guerra contra a Ucrânia. Suas ações até agora:

- Desativaram o Centro de Controle da Agência Espacial Russa “Roscosmos”

- Derrubaram mais de 1.500 sites governamentais russos e bielorrussos, meios de comunicação estatais, bancos e empresas

- Vazaram dados da quadrilha de ransomware Conti ligada à Rússia

- Violaram o banco de dados do Ministério da Defesa da Rússia

- Invadiram os sites dos meios de comunicação de propaganda russa TASS, Izvestia, Fontanka, RBC e Kommersant

A invasão da Ucrânia gerou uma resposta imediata e impressionante da comunidade cibernética global. O Vice-Primeiro-Ministro e Ministro da Transformação Digital da Ucrânia, Mykhailo Fedorov, lançou um coletivo cibernético voluntário que inclui mais de 175.000 assinantes e forma o que pode ser considerado uma parte crítica do Exército de TI da Ucrânia. Os contribuintes se engajaram em ataques cibernéticos de negação de serviço contra os sites do governo russo, bancos e empresas de energia. A partir de 27 de fevereiro, o Exército de TI também passou a atacar sites registrados na Bielorrússia que apoiavam a Rússia na guerra cibernética.

O engajamento cibernético anti-guerra combatendo a agressão russa está aumentando a cada dia. Parece que todos agora com um dispositivo o transforma em uma arma de DDoS.

Enquanto as tropas ucranianas resistem à frente da invasão russa, elas precisam de todo o apoio que puderem obter agora. Mais pessoas podem se unir para ajudar. Abaixo estão os links para organizações de caridade oficiais que ajudam as Forças Armadas Ucranianas, civis que vivem em zonas de guerra e pessoas feridas.

- Conta especial do NBU para arrecadar fundos para as Forças Armadas da Ucrânia

- Organização Não-Governamental Come Back Alive

- Lista de mais de 30 instituições de caridade para apoiar a Ucrânia

Informações atuais e precisas sobre a guerra na Ucrânia estão disponíveis nas fontes confiáveis abaixo:

- Inglês: https://t.me/ukrainenowenglish

- Alemão: https://t.me/UkraineNowGerman

- Francês: https://t.me/UkraineNowFrench

- Italiano: https://t.me/UkraineNowItalian

- Espanhol: https://t.me/UkraineNowSpanish

- Polonês: https://t.me/UkraineNowPoland

- Checo: https://t.me/ukrainenowczech

- Turco: https://t.me/UkraineNowTurkish

O Poder da Defesa Cibernética Colaborativa

Nestes tempos turbulentos, o poder do crowdsourcing e da colaboração global oferece uma vantagem competitiva sobre os atacantes. Nenhuma empresa individual é capaz de reunir um pool de recursos de talento capaz de resistir a ataques cibernéticos de tal escala. Juntos, apoiados por nossas iniciativas de crowdsourcing e pelo padrão de código aberto Sigma, as organizações podem acelerar a defesa cibernética ao fornecer conteúdo de detecção para identificar ataques novos e inovadores como os lançados pela Rússia. Somente juntos podemos esperar ter sucesso em combater o mal em todas as frentes.

O SOC Prime libera acesso à lista completa de detecções gratuitas baseadas em Sigma para defender sua infraestrutura contra ataques digitais apoiados pela Rússia. Para acessar o conteúdo de detecção dedicado, inscreva-se ou faça login na Plataforma SOC Prime e pesquise instantaneamente ameaças em seu ambiente usando o módulo Quick Hunt:

Junte-se à Plataforma SOC Prime para se tornar parte da maior comunidade mundial de defensores cibernéticos e nos ajudar a transformar a detecção de ameaças em todo o mundo. Pesquisadores de cibersegurança e contribuintes de conteúdo de todo o mundo são altamente bem-vindos para contribuir para a defesa cibernética colaborativa criando conteúdo de detecção para se juntar à luta no combate a ameaças atuais e em evolução.