2023년 말, 악명 높은 UAC-0050 그룹 이 사이버 위협 무대에서 우세를 보이며, 우크라이나를 대상으로 Remcos RAT을 사용했고, 그룹의 공격 도구로 자주 사용되는 일반적인 멀웨어입니다. 2024년 1월 초, UAC-0050는 Remcos RAT, Quasar RAT, 그리고 Remote Utilities를 이용해 다시 공격을 감행했습니다.

최신 CERT-UA 보고서를 기반으로 한 UAC-0050 공격 활동 개요

2024년 1월 11일, CERT-UA는 두 가지 보안 경고를 발표했습니다. CERT-UA#8453 및 CERT-UA#8494, 우크라이나를 대상 간에 최근 발견된 사이버 공격을 알리는 메일 주제를 가진 피싱 유인 메일과 관련된 요청 파일 명을 이용한 사이버 공격을 업계에 알리기 위해서입니다. UAC-0050로 추적된 해킹 집단이 이러한 모든 CERT-UA 경고에 포괄된 사건들에 책임이 있습니다. UAC-0050 이 다룬 모든 사건들은 가장 최근 CERT-UA 경고에 설명된 사항입니다.

처음 확인된 사건은 법원 문서를 요청하는 제목의 이메일 대량 발송과 관련이 있습니다. 이메일에는 ZIP 아카이브가 담긴 RAR 첨부 파일과 이 아카이브를 위한 TXT 파일이 있으며 비밀번호가 있습니다. 위에서 언급한 아카이브에는 AutoIt 스크립트를 생성 및 실행하도록 설계된 실행 파일이 포함되어 있으며, 이는 Remcos RAT 원격 관리 도구의 설치를 용이하게 하여 UAC-0050 해커들이 우크라이나를 대상으로 한 적대적 캠페인에서 주로 사용됩니다.

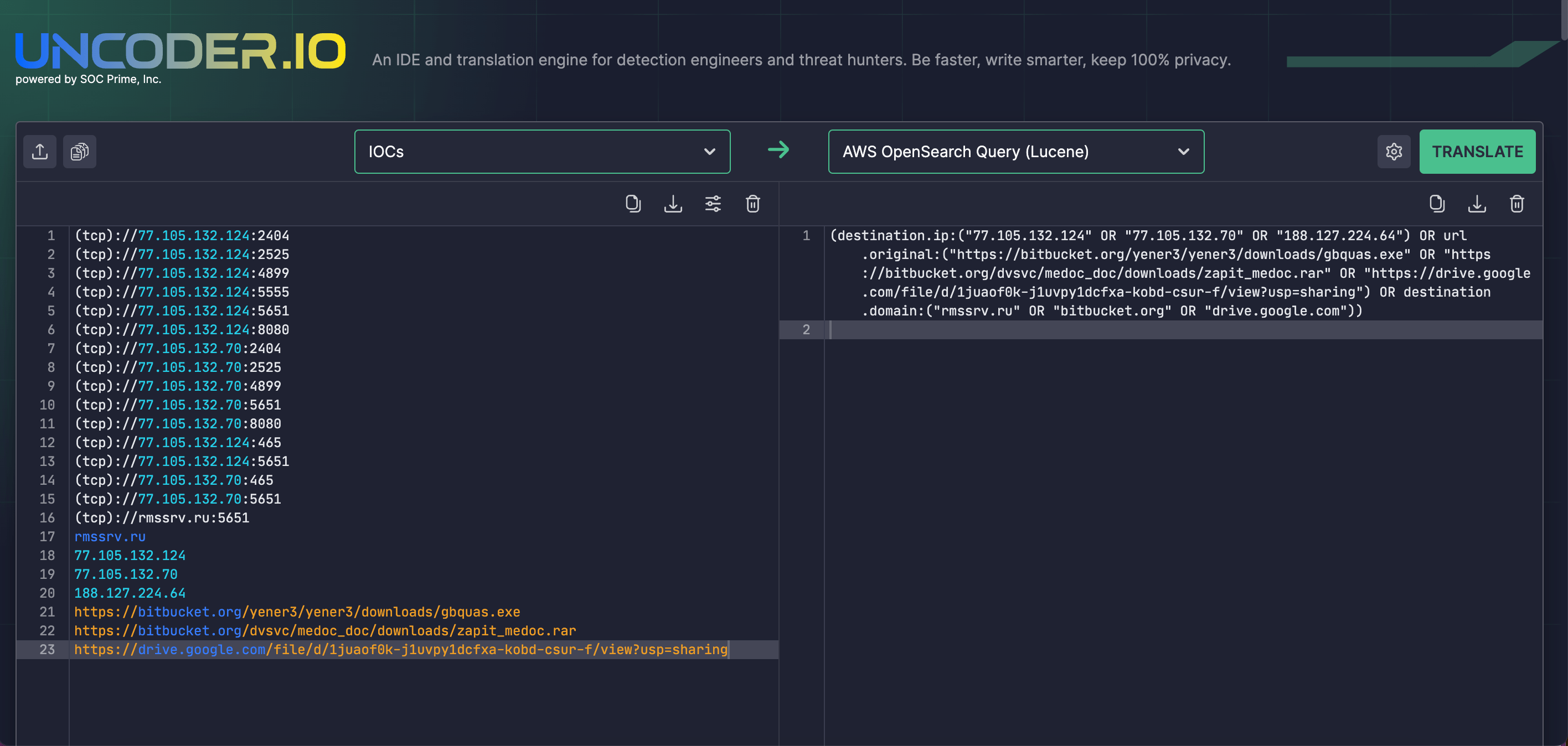

CERT-UA에 의해 공개된 두 번째 사건에서는 아카이브에 PowerShell 명령을 적용하여 Bitbucket 서비스의 합법적인 소스로부터 다운로드된 악성 Quasar RAT 멀웨어 를 실행 및 동작시키는 실행 파일이 포함되어 있습니다.

두 사건이 감지된 이후 이틀 뒤, CERT-UA는 Medoc 회사의 요청을 가장한 이메일 제목을 사용한 또 다른 피싱 공격을 공개했습니다. 이메일에는 RAR 첨부 파일이나 Bitbucket 또는 Google Drive 서비스를 통해 다운로드를 위한 링크가 포함되어 있습니다. RAR 파일은 비밀번호로 보호된 다중 볼륨 아카이브와 미끼 파일 및 실행 파일을 포함합니다. 나중 파일을 실행하면 원격 관리 프로그램인 Remote Utilities 의 감염된 시스템에 설치됩니다.

모든 경우에 UAC-0050는 AS215939 자율 시스템 내에 위치한 C2 서버를 활용했습니다.

CERT-UA#8453 및 CERT-UA#8494 경고에서 다루어진 UAC-0050 활동 탐지

2023년 하반기에 우크라이나 조직을 대상으로 한 피싱 공격이 UAC-0050 그룹과 관련된 것으로 눈에 띄게 증가하였습니다. 2024년 초 전환점에서 UAC-0050 위협 행위자들은 피싱 이메일을 개봉하고 목표 시스템을 타깃하여 손상시키려는 시도를 했습니다. SOC Prime Platform을 집단 사이버 방어를 위해 사용함으로써, 조직은 효과적으로 사이버 공격을 미리예방하고 적의 침투 위험을 최소화할 수 있습니다. 플랫폼에 로그인하여 MITRE ATT&CK® 에 매핑되어 자동으로 다수의 사이버 보안 언어로 변환 가능한 전용 탐지 알고리즘 세트를 접근할 수 있습니다. 모든 탐지는 관련 CERT-UA 보고서를 기반으로 태그가 되어 있어 콘텐츠 검색이 용이합니다.

CERT-UA#8453 및 CERT-UA#8494 경고에서 다루어진 UAC-0050 공격을 탐지하기 위한 Sigma 규칙

디펜스를 강화하고 탐지 범위의 모든 틈새를 메우고자 하는 혁신적인 회사는 UAC-0050 공격 탐지를 위해 맞춤화된 확인된 규칙과 쿼리의 종합 세트를 사용할 수 있습니다. 을 선택하세요 탐지 탐색 을 통해 위협 인텔과 관련 메타데이터로 강화된 전용 SOC 콘텐츠에 접근할 수 있습니다.

CERT-UA는 또한 IOC 목록 을 제공하였습니다. Uncoder IO을(를) 사용하여 보안 엔지니어들은 제공된 위협 정보를 사용해 IOC 매칭을 간소화하고 여러 SIEM 또는 EDR 환경에 맞춤화된 맞춤형 검색 쿼리를 원활하게 생성할 수 있습니다.

MITRE ATT&CK 컨텍스트

SOC 팀원은 CERT-UA#8453 및 CERT-UA#8494 경고에 제공된 공격 세부 정보를 또한 탐색할 수 있습니다. 아래 표에서 위에서 언급한 Sigma 규칙과 연관된 모든 적용 가능한 적대적 TTP 목록을 찾아 상세한 분석:

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing (T1556) | |

Phishing: Spearphishing Attachment | ||

Execution | Exploitation for Client Execution (T1203) | |

Scheduled Task / Job (T1053) | ||

Software Deployment Tools (T1072) | ||

Command and Scripting Interpreter: PowerShell (T1059.001) | ||

Command and Scripting Interpreter: Windows Command Shell (T1059.003) | ||

Command and Scripting Interpreter: Visual Basic (T1059.005) | ||

Command and Scripting Interpreter: JavaScript (T1059.007) | ||

Persistence | Boot or Logon Autostart Execution (T1547) | |

Defense Evasion | Indicator Removal (T1070) | |

Indicator Removal: File Deletion (T1070.004) | ||

Masquerading (T1036) | ||

Masquerading: Match Legitimate Name or Location (T1036.005) | ||

Masquerading: Double File Extension (T1036.007) | ||

Masquerading: Masquerade File Type (T1036.008) | ||

Visualization / Sandbox Evasion: Time Based Evasion (T1497.003) | ||

System Script Proxy Execution (T1216) | ||

System Binary Proxy Execution (T1218) | ||

Obfuscated Files or Information (T1027) | ||

Subvert Trust Controls (T1553) | ||

Command and Control | Ingress Tool Transfer (T1105) | |

Remote Access Software (T1219) | ||