2023年の終わりに、悪名高い UAC-0050グループ がサイバー脅威の舞台に現れ、 ウクライナを狙い、Remcos RATを利用しました。これは、グループの攻撃ツールキットの一般的なマルウェアです。2024年1月の最初の10日間で、UAC-0050は再び現れ、Remcos RAT、Quasar RAT、Remote Utilitiesを悪用して攻撃を行います。

最新のCERT-UAレポートに基づくUAC-0050の攻撃活動概要

2024年1月11日、CERT-UAは2つのセキュリティアラートを発表しました。 CERT-UA#8453とCERT-UA#8494は、リクエストに関連する件名とファイル名付きのフィッシング誘導を利用した最近発見されたウクライナに対するサイバー攻撃を業界の仲間に通知するものです。ハッキング集団として追跡されている UAC-0050 が、最も最近のCERT-UAアラートで取り上げられたすべての事件の背後にいます。

最初に特定された事件では、裁判所文書の要求という件名の大量の電子メール配布が含まれています。これらのメールには、ZIPアーカイブが含まれたRAR添付ファイルがあり、それにはパスワード付きの保護されたマルチボリュームRARアーカイブとTXTファイルが含まれています。上記のアーカイブには、AutoItスクリプトを作成して実行するように設計された実行可能ファイルが付いており、それによりインストールが促進されるのは Remcos RAT リモート管理ツールです。これは、UAC-0050ハッカーがウクライナを標的とする攻撃キャンペーンで広く利用しています。

CERT-UAによって明らかにされた2番目の事件では、アーカイブにはPowerShellコマンドを適用して悪意のある Quasar RATマルウェア を開始して実行する実行可能ファイルが含まれています。このマルウェアは正当なBitbucketサービスからダウンロードされています。

2日後、2つの検出された事件の後、CERT-UAは会社Medocを装う件名を使用した別のフィッシング攻撃を明らかにしました。これらのメールは同様にRAR添付ファイルまたはBitbucketまたはGoogle DriveサービスからのRARファイルダウンロードリンクを含んでいました。このRARファイルには、ルアーファイルと実行可能ファイルが含まれたパスワード保護されたマルチボリュームアーカイブが含まれています。後者を実行することで、既知のリモート管理プログラムである Remote Utilities を感染したシステムにインストールすることになります。

すべてのケースで、UAC-0050はAS215939自律システム内に位置するC2サーバーを利用しました。

CERT-UA#8453とCERT-UA#8494のアラートで取り上げられたUAC-0050活動の検出

2023年後半、UAC-0050グループに関連するウクライナの組織に対するフィッシング攻撃が顕著に増加しました。2024年の始めに、UAC-0050の脅威アクターが再び攻撃し、被害者をフィッシングメールを開いてターゲットシステムを侵害するよう誘導しようとしました。集団サイバー防御のためにSOC Primeプラットフォームを利用することで、組織はサイバー攻撃を効果的に未然に防ぎ、敵の侵入リスクを最小限に抑えることができます。このプラットフォームにログインして、 MITRE ATT&CK® にマッピングされ、自動的に数十のサイバーセキュリティ言語に変換可能な専用の検出アルゴリズムセットにアクセスします。すべての検出は、関連するCERT-UAレポートに基づいてタグ付けされており、コンテンツ検索を容易にします。

CERT-UA#8453とCERT-UA#8494のアラートで対処されたUAC-0050攻撃を検出するためのSigmaルール

防御を強化し、検出カバレッジのすべてのギャップを埋めようとする革新的な企業は、UAC-0050攻撃検出のためにカスタマイズされた包括的な検証済みルールとクエリのセットを利用できます。「 検出を探索する」 で、脅威インテルと関連メタデータで強化された専用のSOCコンテンツにアクセスしてください。

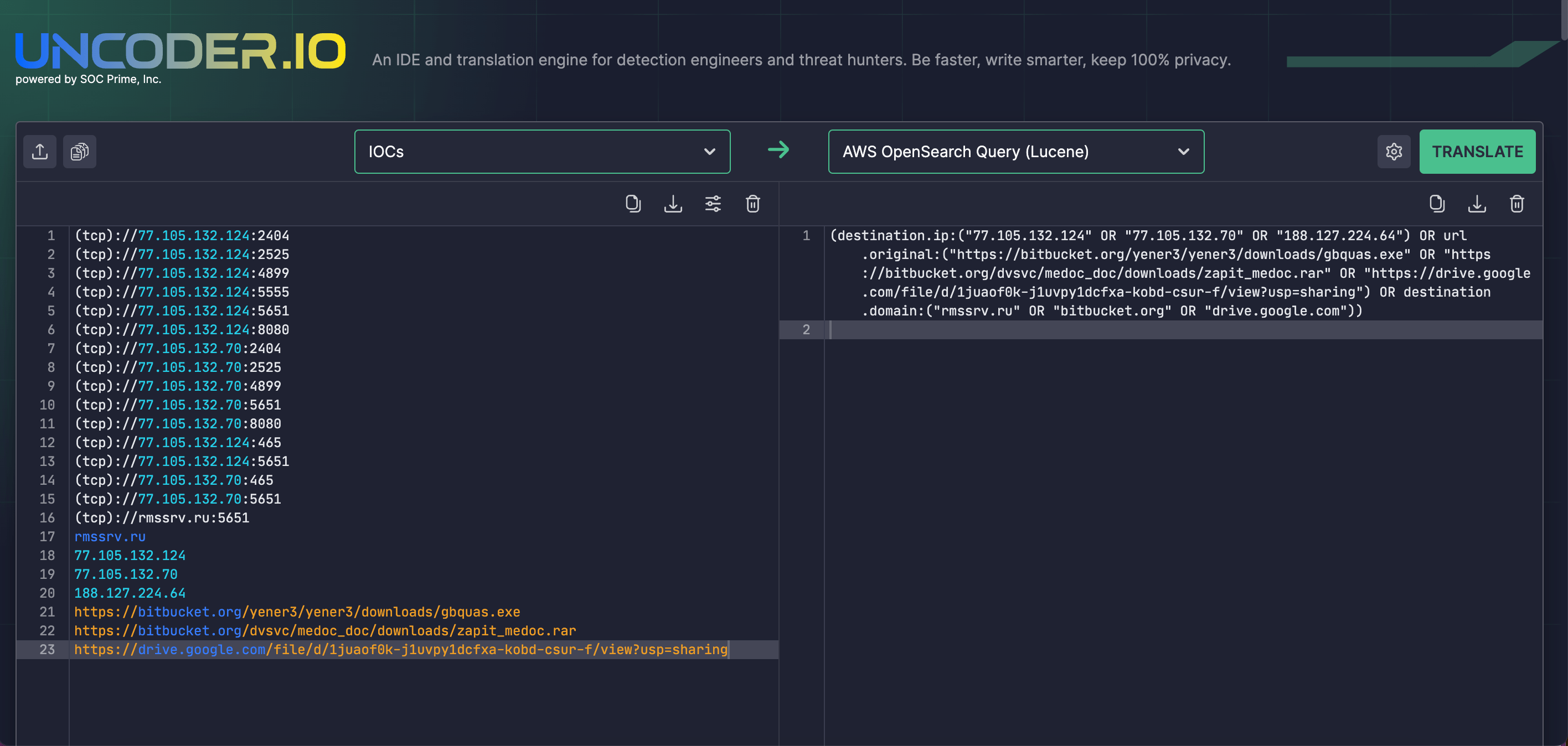

CERT-UAはまた、 IOCsのリスト を提供しており、これを用いてレトロスペクティブハンティングを促進できます。 Uncoder IOを使用することで、セキュリティエンジニアは提供された脅威インテリジェンスを利用してIOCマッチングを簡素化し、複数のSIEMまたはEDR環境に合わせたカスタム検索クエリをシームレスに生成できます。

MITRE ATT&CKコンテクスト

SOCチームメンバーは、CERT-UA#8453とCERT-UA#8494の告知に記載された攻撃詳細も調査できます。以下の表に飛び込んで、上記のSigmaルールにリンクされた適用可能なすべての敵のTTPのリストを確認してください:

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing (T1556) | |

Phishing: Spearphishing Attachment | ||

Execution | Exploitation for Client Execution (T1203) | |

Scheduled Task / Job (T1053) | ||

Software Deployment Tools (T1072) | ||

Command and Scripting Interpreter: PowerShell (T1059.001) | ||

Command and Scripting Interpreter: Windows Command Shell (T1059.003) | ||

Command and Scripting Interpreter: Visual Basic (T1059.005) | ||

Command and Scripting Interpreter: JavaScript (T1059.007) | ||

Persistence | Boot or Logon Autostart Execution (T1547) | |

Defense Evasion | Indicator Removal (T1070) | |

Indicator Removal: File Deletion (T1070.004) | ||

Masquerading (T1036) | ||

Masquerading: Match Legitimate Name or Location (T1036.005) | ||

Masquerading: Double File Extension (T1036.007) | ||

Masquerading: Masquerade File Type (T1036.008) | ||

Visualization / Sandbox Evasion: Time Based Evasion (T1497.003) | ||

System Script Proxy Execution (T1216) | ||

System Binary Proxy Execution (T1218) | ||

Obfuscated Files or Information (T1027) | ||

Subvert Trust Controls (T1553) | ||

Command and Control | Ingress Tool Transfer (T1105) | |

Remote Access Software (T1219) | ||