작동 원리

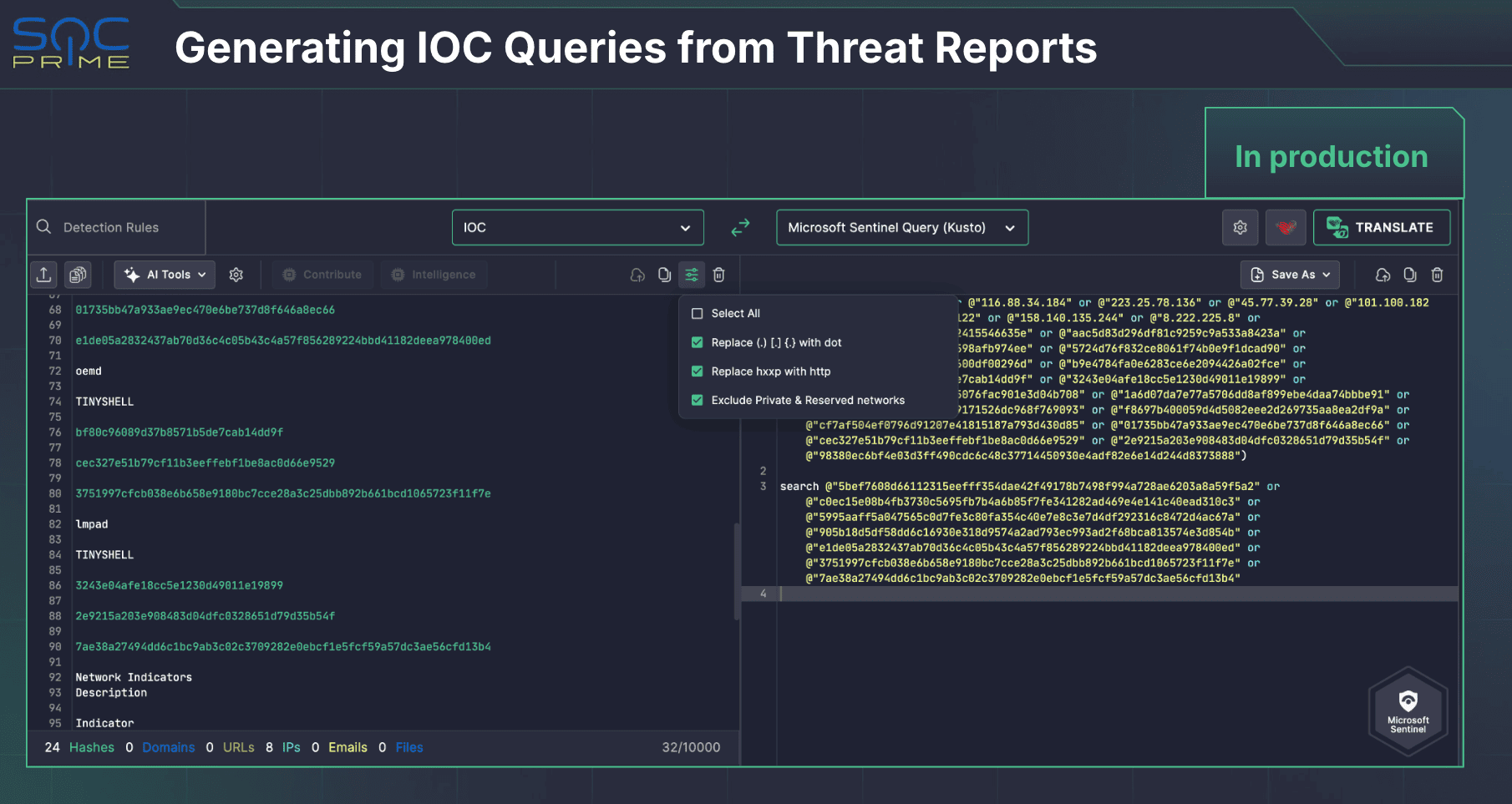

위협 보고서는 종종 유용한 침해 지표 (IOCs) — 해시, IP 주소, 도메인 이름 — 보안 팀이 빠르게 운영화해야 하는 요소들을 포함하고 있습니다. 그러나 이를 수동으로 복사하고 Microsoft Sentinel과 같은 플랫폼에 맞게 쿼리로 변환하는 것은 느리고 오류가 발생할 수 있으며 실제 대응에서 주의를 산만하게 만듭니다.

Uncoder AI는 이 병목 현상을 제거합니다 비구조화된 텍스트에서 자동으로 IOCs를 추출하고 선택한 탐지 언어로 완전한 쿼리를 생성하여.

보여진 예에서, 위협 보고서에서 파싱된 지표 — 파일 해시, 도메인, IP 포함 — 가 즉시 Microsoft Sentinel Kusto Query Language (KQL) 검색 블록으로 변환됩니다. 주요 향상 사항은 다음과 같습니다:

- 자동 대체

hxxp를http로 변경하거나 유효한 구문으로 난독화된 지표를 변경합니다. - 중복 제거, 개인 네트워크 필터링 및 구문 검증.

- 파싱 동작을 워크플로에 맞춥니다.

최종 출력은 플랫폼 준비가 완료되며, 탐지 파이프라인이나 풍부한 도구에 수동 후처리 없이 배포할 수 있습니다.

혁신성

정적 IOC 피드나 타사 파서를 사용하는 대신, Uncoder AI는 AI 기반 IOC 처리를 규칙 작성 흐름에 실시간으로 통합합니다. 개인정보 우선 순위 AI 엔진을 기반으로 하여 위협 인텔리전스가 메일함에 있는 또 다른 보고서가 아니라 실질적인 탐지 논리가 되도록 보장합니다.

핵심 이점:

- 내장된 맞춤 필드 매핑 및 쿼리 포맷팅

- SOC Prime의 개인 클라우드 인프라에서 안전하게 호스팅 SOC Prime’s private cloud infrastructure

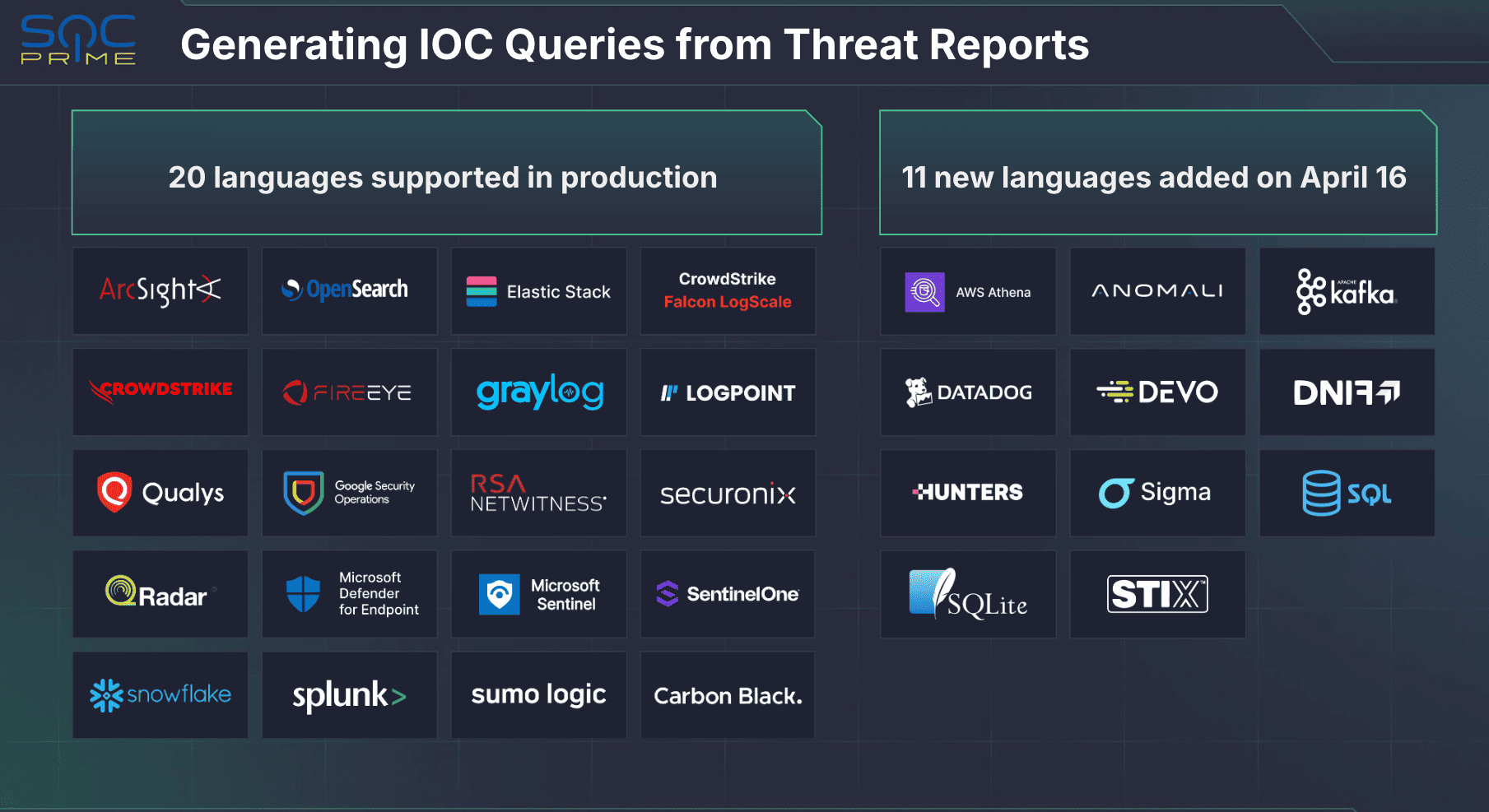

- 20개 이상 탐지 언어에 대한 원활한 지원 , Microsoft Sentinel, Splunk, Elastic Stack, Graylog, OpenSearch, CrowdStrike Falcon LogScale, Sigma 등 포함, including Microsoft Sentinel, Splunk, Elastic Stack, Graylog, OpenSearch, CrowdStrike Falcon LogScale, Sigma, and many others

- 최근 11개 추가 형식으로 확장됨 , STIX, SQLite, AWS Athena 포함, including STIX, SQLite, and AWS Athena

운영 가치

- IOCs를 더 빠르게 수집: 위협 보고서 인공물을 몇 초 만에 라이브 쿼리로 변환합니다.

- 오류 감소: 수동 포매팅 오류 및 누락된 지표 제거.

- 모든 티어 접근 가능: Tier 1-2 분석가가 심도 있는 플랫폼 전문 지식 없이 IOC 기반 탐지를 구축할 수 있도록.

- 안전하고 개인적임: 데이터는 플랫폼 내에 머무릅니다; 외부 API 호출이나 로깅 없음.

텍스트에서 위협 탐지까지 몇 초 만에

위협 인텔리전스는 행동했을 때 가치가 있습니다. Uncoder AI를 사용하면 SOC 팀은 위협 리포트 IOCs를 구조화된 쿼리로 즉시 변환할 수 있습니다 — 배포, 필터링, 상관관계 및 경보를 위해 준비됨. 복사 필요 없음. 정규 표현식 필요 없음. 구문 오류 위험 없음.

30개 이상의 플랫폼과 내장 AI 처리에 대한 기본 지원으로 Uncoder AI는 위협 보고서를 여러분의 첫 방어선으로 변환합니다.