その仕組み

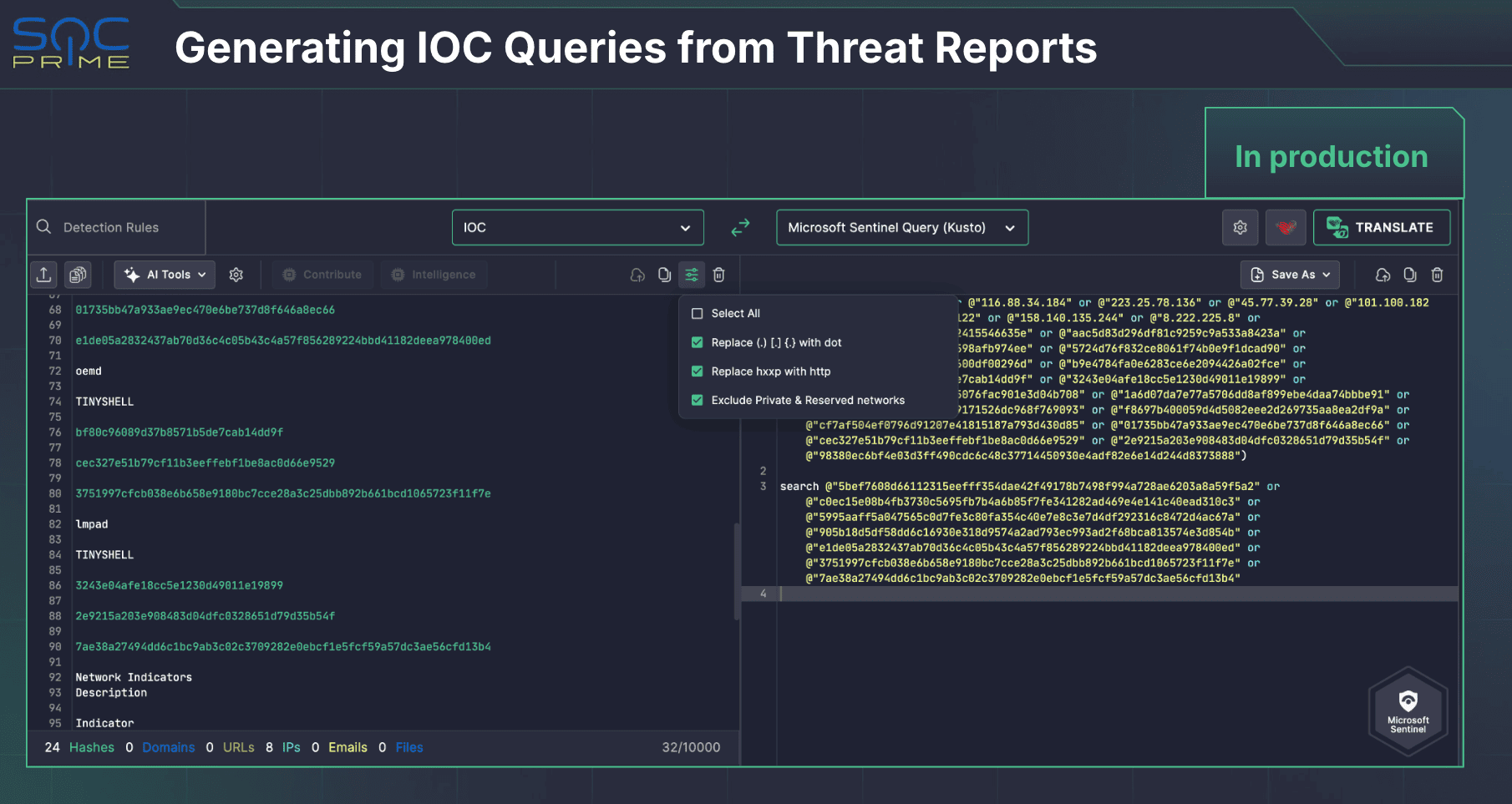

脅威レポートにはしばしば貴重な 侵害の指標(IOC) — ハッシュ、IPアドレス、ドメイン名 — が含まれており、セキュリティチームは迅速に運用化する必要があります。しかし、これらを手動でコピーしてMicrosoft Sentinelのようなプラットフォーム用のクエリに変換するのは、遅くてエラーが多く、実際の対応から注意をそらします。

Uncoder AIはこのボトルネックを解消します 非構造化テキストからIOCを自動的に抽出し、選択した検出言語で完全なクエリを生成することによって。

示された例では、脅威レポートから解析されたインジケーター(ファイルハッシュ、ドメイン、IPを含む)が瞬時にMicrosoft SentinelのKusto Query Language(KQL)検索ブロックに変換されます。主な強化ポイントには以下が含まれます:

- 自動置換

hxxpをhttpに変換、または難読化されたインジケーターを有効な構文に。 - 重複排除、プライベートネットワークフィルタリング、構文チェック。

- パース動作をワークフローに合わせて調整するための設定可能なトグルオプション。

最終出力はプラットフォームにすぐ準備でき、検出パイプラインやエンリッチメントツールに手動後処理が不要で展開できます。

革新性の理由

静的なIOCフィードやサードパーティのパーサーを使用するのではなく、Uncoder AIはリアルタイムのAI駆動IOC処理をルールの作成フローに直接統合します。プライバシーファーストのAIエンジンを基盤にし、脅威インテリジェンスを単なるレポートにとどめずに実行可能な検出ロジックに変えます。

コアの利点:

- 組み込みの カスタムフィールドマッピングとクエリフォーマッティング

- SOC Primeのプライベートクラウドインフラ内で安全にホスト されている

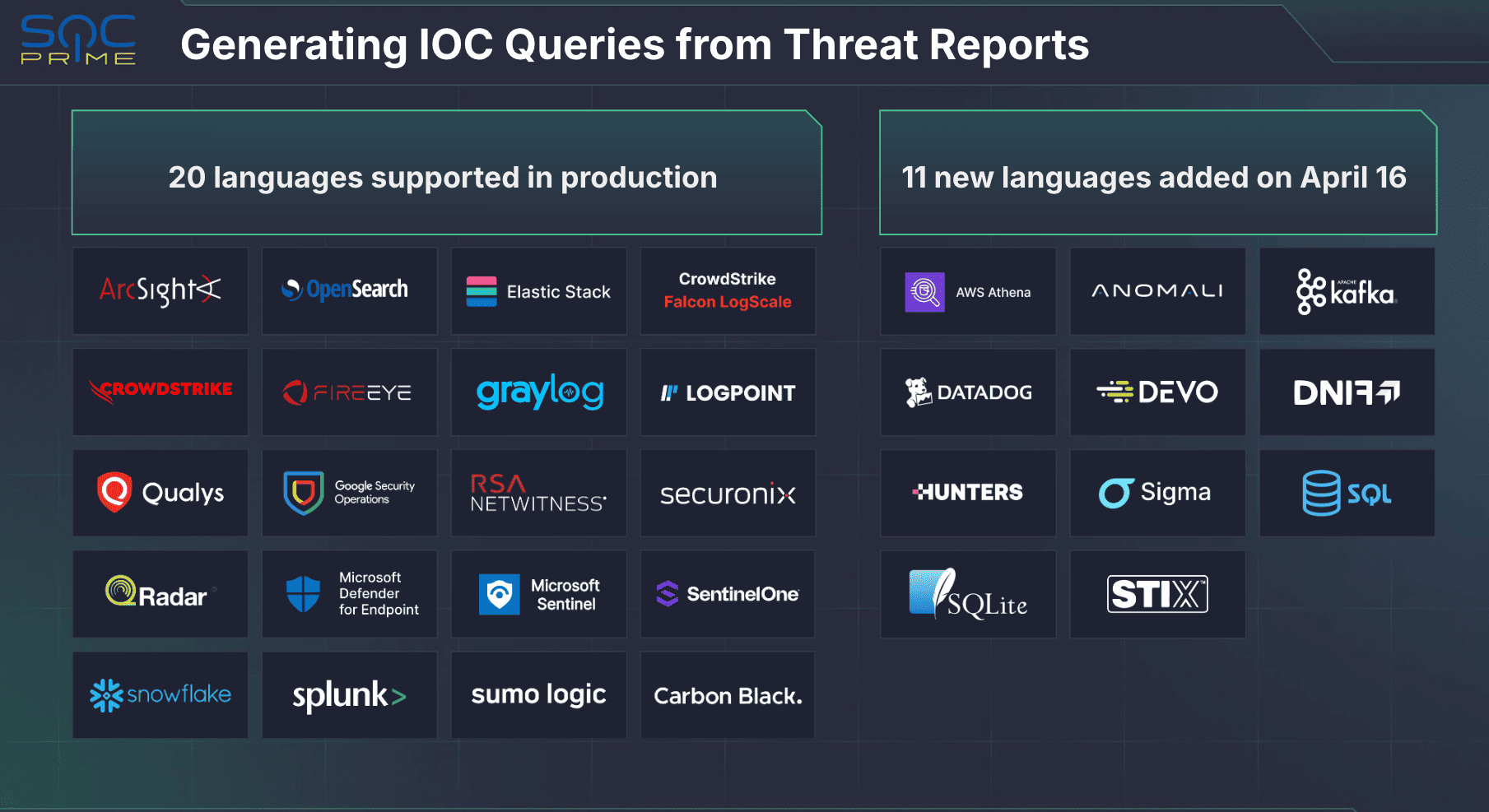

- 20以上の検出言語のシームレスなサポート に加えて、Microsoft Sentinel、Splunk、Elastic Stack、Graylog、OpenSearch、CrowdStrike Falcon LogScale、Sigma、その他多数, including Microsoft Sentinel, Splunk, Elastic Stack, Graylog, OpenSearch, CrowdStrike Falcon LogScale, Sigma, and many others

- 最近追加された 11の追加フォーマット、STIX、SQLite、AWS Athenaを含む

運用上の価値

- IOCの迅速な取り込み:脅威レポートのアーティファクトを数秒でライブクエリに変換。

- エラーの削減:手動のフォーマットエラーや見逃されたインジケーターを排除。

- 全層に対応:プラットフォームの深い専門知識がなくてもTier 1–2アナリストがIOCベースの検出を構築可能。

- 安全かつプライベート:データはプラットフォーム内に留まり、外部APIの呼び出しやログがありません。

テキストから脅威検出へ秒で移行

脅威インテリジェンスは行動することで初めて価値があります。Uncoder AIを使用することで、SOCチームは脅威レポートのIOCを即座に構造化クエリに変換でき、展開、フィルタリング、相関、アラートに備えることができます。コピペなし。正規表現なし。構文エラーのリスクなし。

30以上のプラットフォームと組み込みAI処理をネイティブにサポートし、 Uncoder AIは脅威レポートを最初の防衛ラインに変えます.