작동 원리

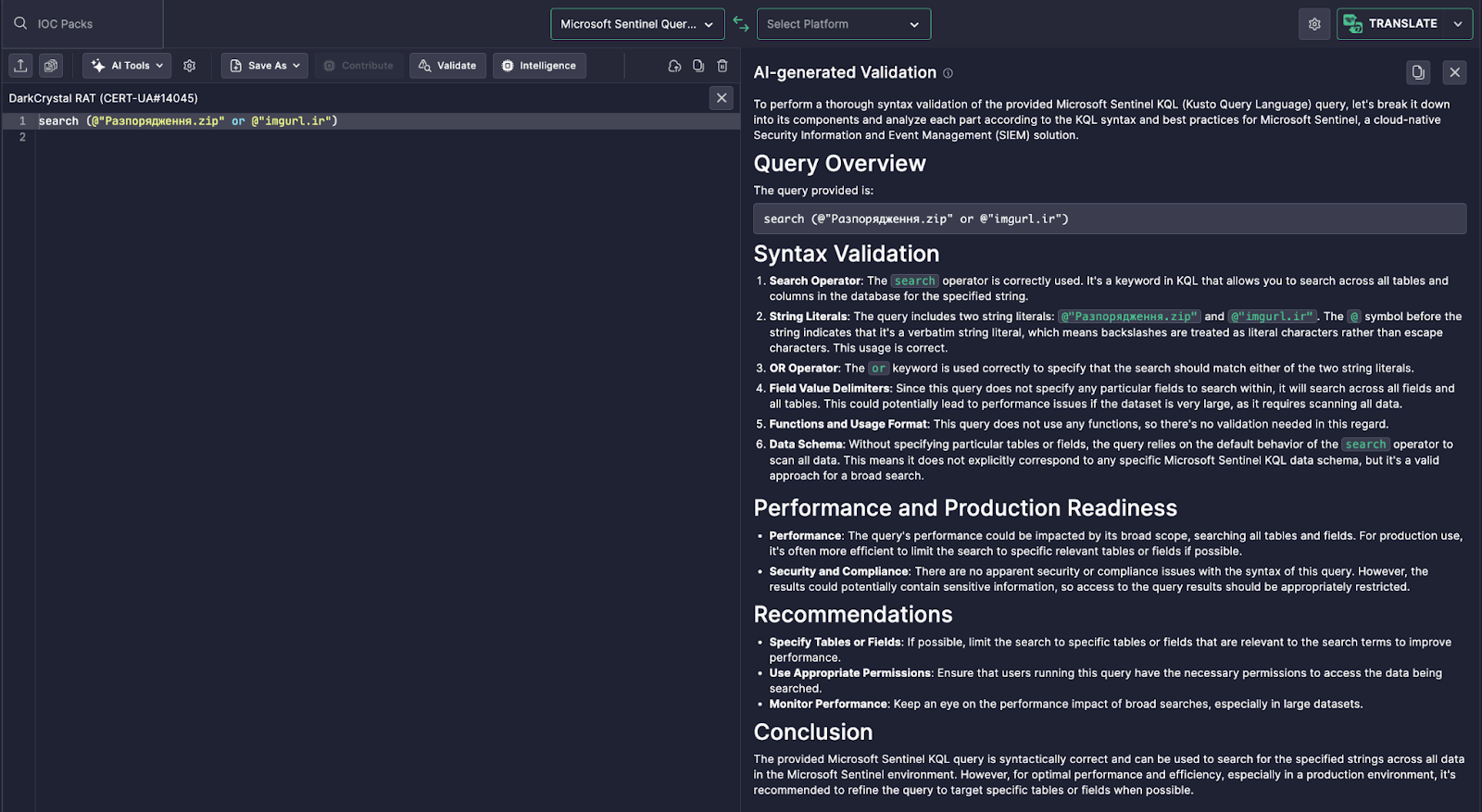

이 Uncoder AI 기능은 광범위한 KQL 탐지 쿼리를 생성합니다 Microsoft Sentinel에 기반하여, 인디케이터는 CERT-UA#14045 (DarkCrystal RAT)으로부터의 것입니다. AI는 위협 보고서를 처리하여 다음과 같은 문자열을 로그에서 검색할 수 있는 쿼리를 출력합니다:

-

"Розпорядження.zip"– 악성코드를 숨기기 위해 사용된 의심스러운 우크라이나어 파일 이름

-

"imgurl.ir"– 명령 및 제어 인프라와 관련된 알려진 악의적인 도메인

쿼리 구문:

search (@"Розпорядження.zip" or @"imgurl.ir")

는 search 연산자를 사용하여 이러한 IOC의 언급을 Microsoft Sentinel의 모든 가용 데이터 테이블 및 필드에서 식별합니다.

쿼리는 KQL 원본 문자열 리터럴 (@””)을 사용하여 이스케이프 시퀀스 없이 정확한 패턴 매칭을 보장합니다 — 다국어 또는 난독화된 파일 이름에 필수적입니다.

혁신적인 이유

수동 IOC 통합이나 특정 필드 논리를 수작업으로 작성하는 대신, Uncoder AI는 NLP 및 LLM 을 사용하여 원본 위협 보고서에서 높은 확신의 인디케이터를 추출합니다. 그런 다음 즉시 쿼리 를 생성합니다 적용:

-

적절한 KQL 포맷팅 (예: 원본 문자열 구문)

-

다수의 인디케이터 범위에 적합한 논리 구조 or Microsoft Sentinel의 사용자 개입 없이 구문 호환성

-

이는 이전에 데이터를 번역해 유효한 Sentinel 쿼리로 변환하는 데 직접 책임이 있던 분석가의 부담을 크게 줄입니다.

운영 가치 / 결과 / 혜택

광범위한 IOC 발견

쿼리는 DarkCrystal RAT 활동으로 영향을 받을 가능성이 있는 환경에 대한 빠른 분석을 가능하게 합니다. 다음과 같은 로그 흔적을 탐지할 수 있습니다:

아카이브 다운로드 및 기타 이벤트 유형 포함

-

DNS 해상도 또는 HTTP 트래픽 포함

"Розпорядження.zip"

-

탐지 공학 가속화

"imgurl.ir"

Uncoder AI는 쿼리 조립 시 추측의 여지를 없애고, 다음을 보장합니다:

탐지 논리가 Microsoft Sentinel 내에서 즉시 사용 가능합니다

-

다국어 또는 난독화된 페이로드의 인디케이터가 번역 과정에서 유실되지 않습니다

-

SOC 효율성 향상

직접 쿼리로 붙여넣을 수 있게 하여 AI 중심의 출력이 더 빠른 사건 대응, 강화 및 탐지 논리 작성을 가능하게 합니다.

By allowing direct paste-to-query capability, the AI-driven output enables faster incident response, enrichment, and detection logic authoring.