잠재적으로 원치 않는 애플리케이션(PUAs)인 NimScan.exe 은 기업 환경 내에서 조용히 작동하여 내부 시스템을 탐색하거나 측면 이동을 촉진할 수 있습니다. 이러한 도구를 조기에 탐지하는 것은 네트워크 전체의 침해를 방지하는 데 중요합니다.

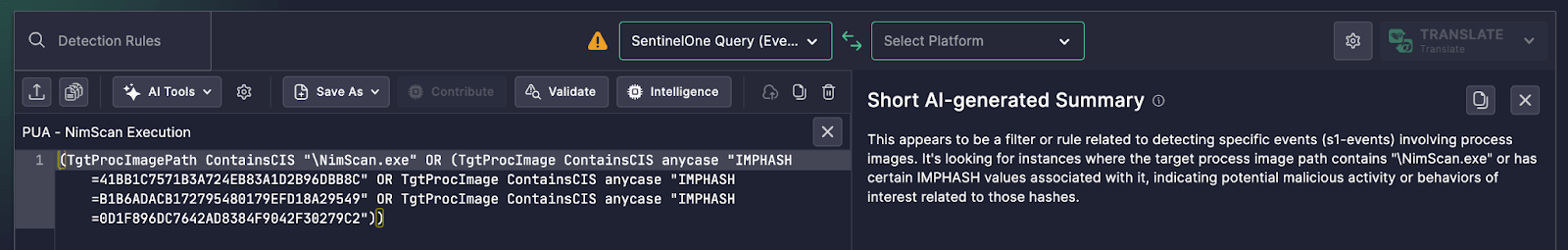

최근 분석된 SentinelOne 탐지 규칙은 SOC Prime의 Uncoder AI 플랫폼에서 이 위협을 강조하여 타겟 프로세스 경로나 IMPhash 서명이 NimScan의 존재를 나타내는 이벤트를 식별합니다.

탐지 로직 개요

이 SentinelOne 쿼리는 다음 경우에 트리거되도록 설계되었습니다:

-

타겟 프로세스 이미지 경로에

\NimScan.exe,

-

OR 가 포함되거나 프로세스 이미지에 여러 알려진 IMPhash 값 중 하나가 NimScan 변형과 연결되어 있습니다.

이 값들은 PUA의 알려진 샘플과 매핑되며, 실행 파일의 이름이 바뀌거나 이동되더라도 탐지가 가능합니다.

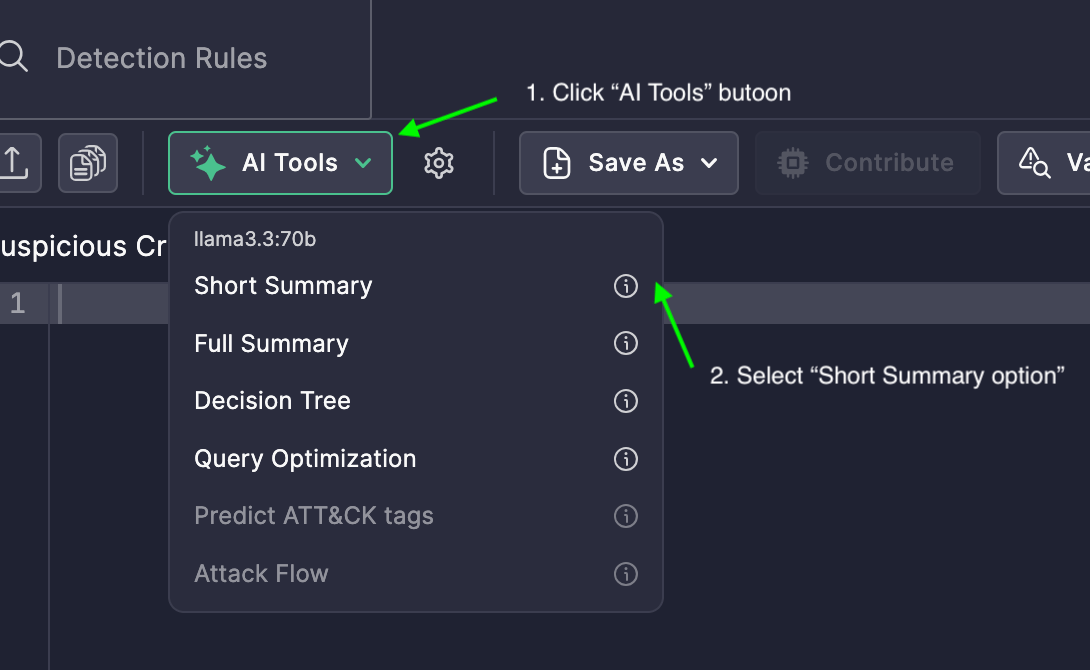

Uncoder AI의 요약 제공

Uncoder AI의 짧은 AI 생성 요약 은 규칙을 인간이 이해할 수 있는 설명으로 번역합니다

이 AI 생성 컨텍스트는 보안 팀이 규칙이 탐지하는 것이 다음 중 하나임을 이해하는 데 도움을 줍니다:

-

파일 이름의 직접 일치 (NimScan.exe), 또는

- NimScan과 연관된 알려진 악성 이진 파일에 대한 해시 일치.

이것이 중요한 이유

-

초기 PUA 감지: NimScan을 조기에 식별하면 측면 이동이나 내부 스캐닝에 사용되는 것을 방지할 수 있습니다.

-

해시 기반 매칭: 심지어 도구가 변형되거나 이름이 변경되더라도 IMPhash 감지를 통해 포착됩니다.

-

빠른 규칙 이해: 분석가는 더 이상 일치 조건을 수동으로 해석할 필요가 없습니다. Uncoder AI가 즉각적인 명확성을 제공합니다.

SentinelOne 문법에서 실행 가능한 통찰로

Uncoder AI 없이 SentinelOne의 규칙 구조—특히 복합 해시 조건을 포함하는 규칙—를 이해하려면 제품에 깊은 친숙함이 필요합니다. 짧은 요약 기능을 통해 탐지 로직이 즉시 실행 가능해져 팀이 경보를 더 빠르고 자신있게 처리할 수 있습니다.