望ましくない可能性のあるアプリケーション(PUA)として、 NimScan.exe は、企業環境内で静かに操作し、内部システムを調査したり、横方向の移動を促進したりすることができます。これらのツールを早期に検出することが、ネットワーク全体への妥協を防ぐために重要です。

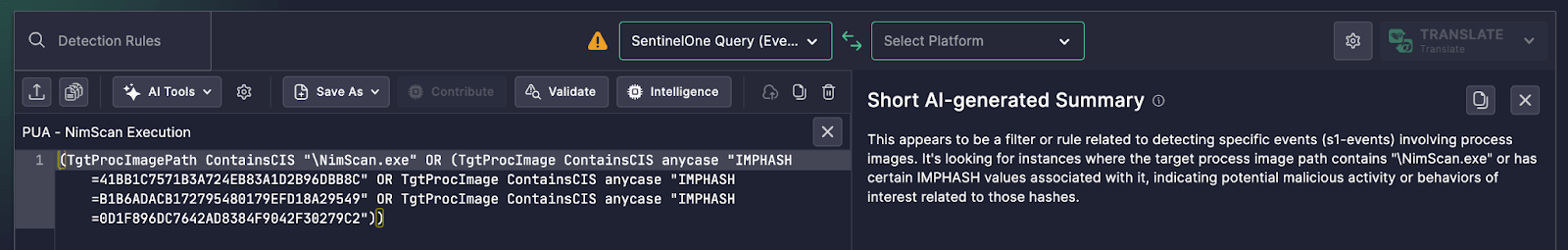

最近分析されたSentinelOneの検出ルールは、 SOC PrimeのUncoder AI プラットフォームにおいて、ターゲットプロセスのパスまたはIMPhash署名がNimScanの存在を示すイベントを識別することで、この脅威を浮き彫りにしています。

検出ロジックの概要

このSentinelOneのクエリは、次の場合にトリガーされるように設計されています:

-

ターゲットプロセスのイメージパスに

\NimScan.exe,

-

OR プロセスイメージがいくつかの既知の IMPhash 値とリンクされている場合。

これらの値は、PUAの既知のサンプルに対応し、実行可能ファイルの名前が変更されたり移動されたりしても検出できるようにします。

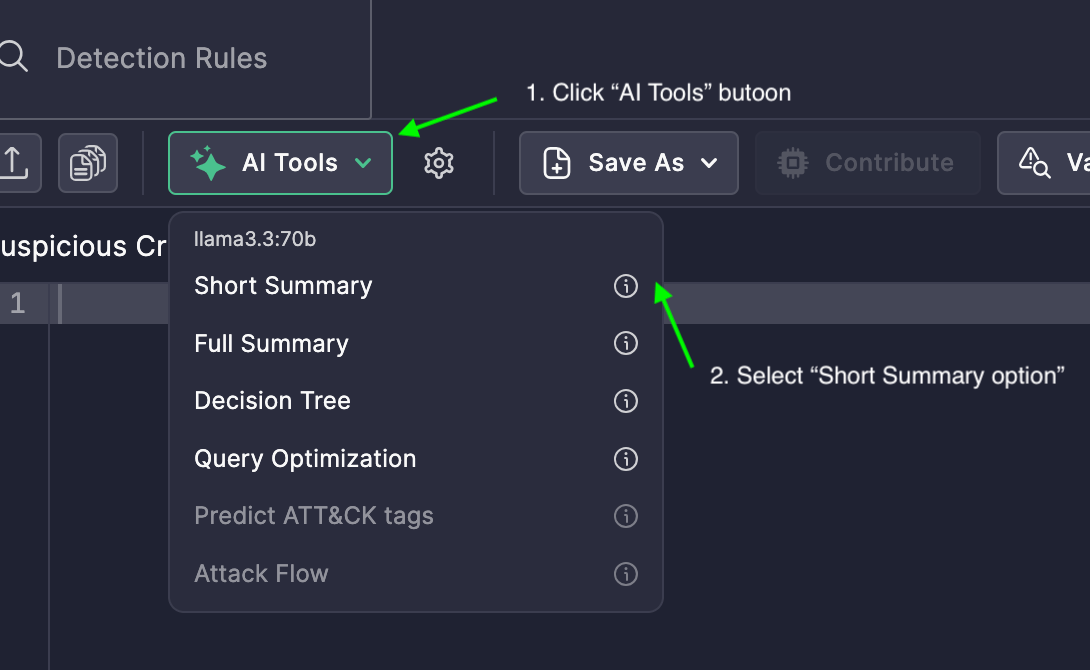

Uncoder AIが導いたサマリー

Uncoder AIの AI生成の短いサマリー を、人間が読みやすい説明に翻訳しました

このAI生成のコンテキストは、セキュリティチームに対して、ルールが次のいずれかを検出することを説明するのに役立ちます:

-

ファイル名の直接一致(NimScan.exe)、または

- NimScanに関連する既知の悪意のあるバイナリのハッシュ一致。

なぜこれが重要か

-

PUAの早期検出: NimScanを早期に特定することで、横方向の移動や内部スキャンでの使用を阻止します。

-

ハッシュベースのマッチング: 難読化されたり名前変更されたりしたツールでもIMPhash検出によって捕捉されます。

-

ルール理解の迅速化: アナリストは、もはや一致条件を手動で解釈する必要がなく、Uncoder AIが即時の明快さを提供します。

SentinelOneの構文からアクション可能な洞察へ

Uncoder AIがなければ、特に複合ハッシュ条件を含むSentinelOneのルール構造を理解するには、製品に対する深い理解が必要です。Short Summary機能を使用すると、検出ロジックが即座にアクション可能になり、警報をより迅速かつ自信を持って処理できるようになります。