FTP, SSH 또는 HTTPS에서 교통량 기준선 이상을 조사하는 동안 찾을 수 있는 흥미로운 사례가 많이 있습니다. 이 가이드는 “Imperva WAF – Kibana 대시보드, Watchers 및 ELK 스택 용 머신 러닝” 컨텐츠 팩을 사용하여 WAF에 의해 단일 IP에서 단일 웹 애플리케이션으로 식별된 공격의 비정상적인 급증을 감지하는 방법을 설명합니다.

Elastic Stack의 네트워크 급증 감지를 위한 컨텐츠 팩 다운로드

-

- 로그인 SOC Prime 플랫폼 업무 관련 계정으로.

- 이동 위협 탐지 마켓플레이스 > 시작하기.

- 선택 검색 네비게이션 패널에서.

-

에서 콘텐츠 검색 필드, “imperva waf”을 입력합니다.

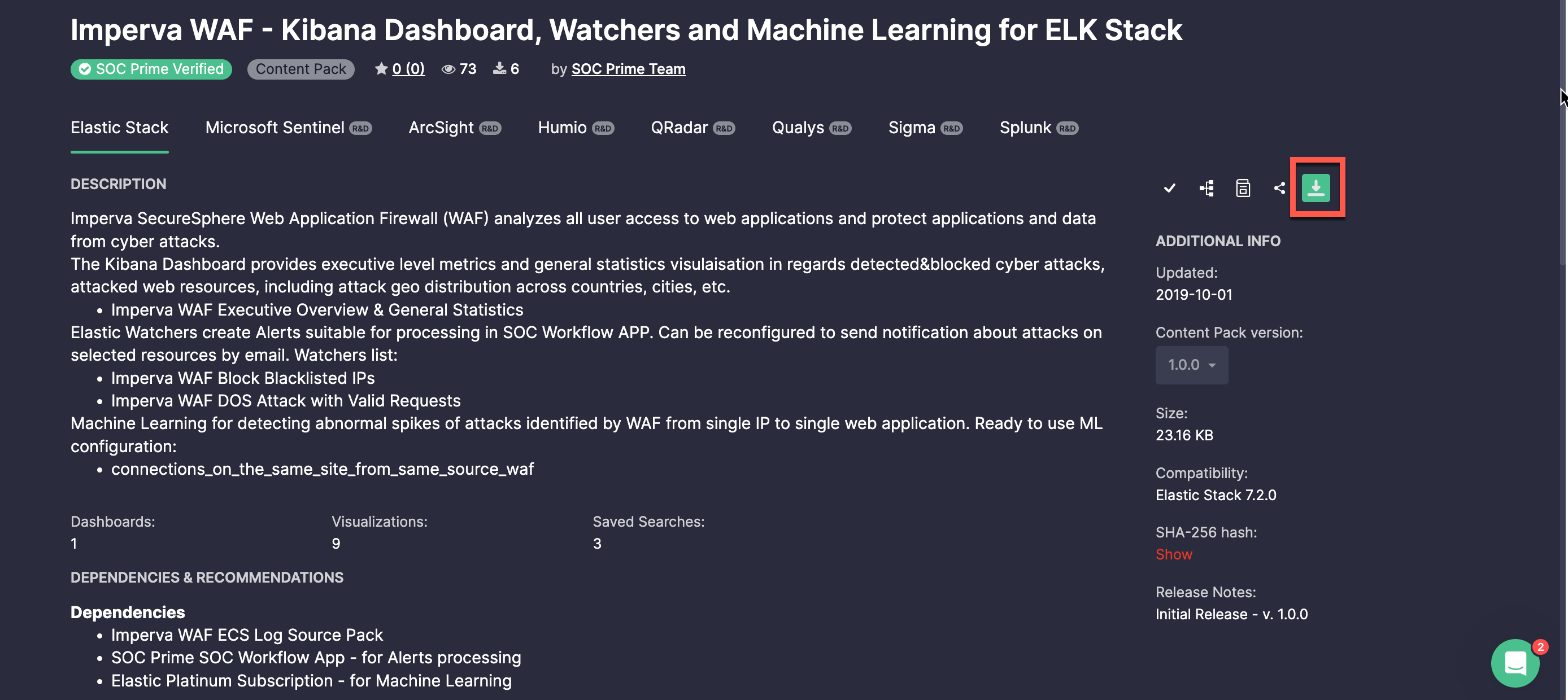

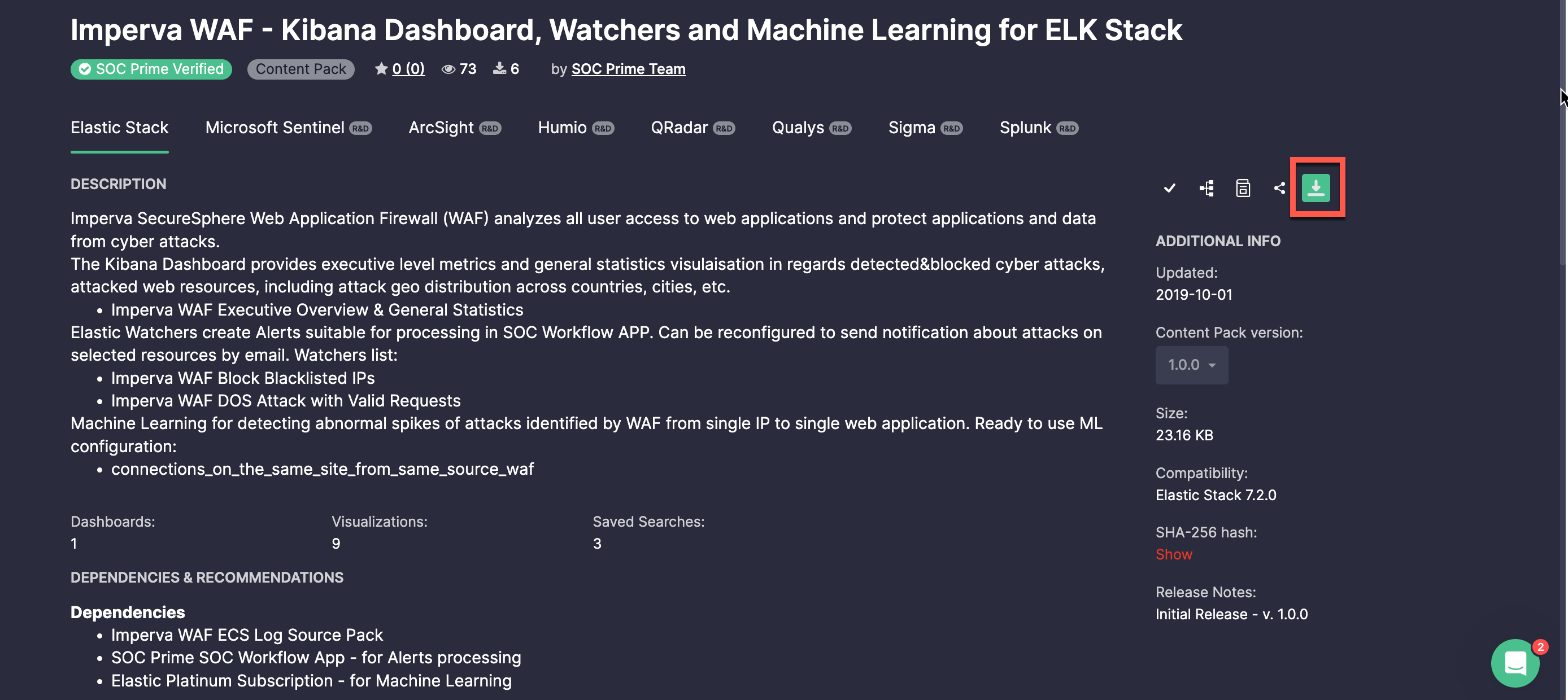

- “Imperva WAF – Kibana 대시보드, Watchers 및 ELK 스택 용 머신 러닝 컨텐츠 팩”을 클릭하여 컨텐츠 항목 페이지를 엽니다.

- 확인 종속성 and 로그 소스 요구사항 섹션을 통해 시스템이 컨텐츠 배포 요구사항을 충족하는지 확인하십시오.

- 클릭 다운로드 버튼.

참고: 탐지 콘텐츠 가용성은 현재 SOC Prime 구독 수준에 따라 다릅니다. 에서 자세히 알아보기 https://my.socprime.com/pricing/

Kibana 인스턴스에 컨텐츠 배포하기

Kibana에 로그인하고 다음 단계를 사용하여 콘텐츠를 가져옵니다:

-

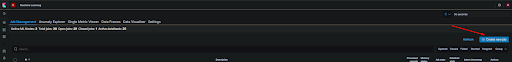

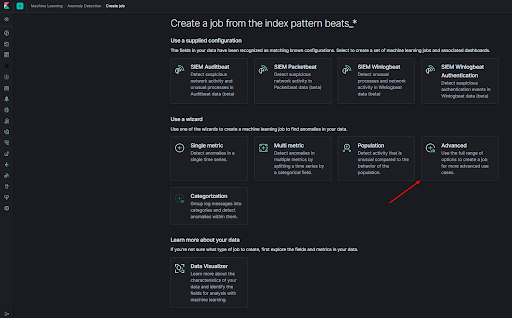

페이지 오른쪽 상단 모서리의 새 작업 만들기 버튼을 클릭하여 새로운 ML(머신 러닝) 작업을 만듭니다.

-

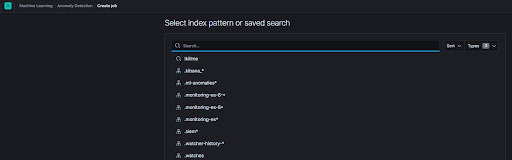

필요한 인덱스 패턴 또는 저장된 검색 Imperva WAF 로그를 선택하십시오.

-

선택 고급 마법사 목록에서 타일을 선택하여 고급 작업을 만듭니다.

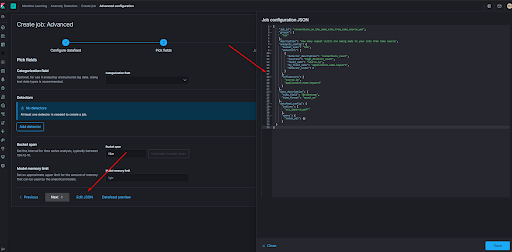

- In the JSON 편집 탭에서, 다운로드한 ML 작업의 JSON 구성을 붙여넣으십시오.

-

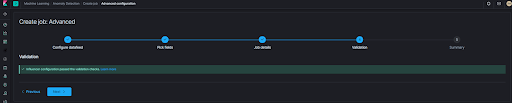

클릭 다음 버튼을 눌러 검증을 통과합니다.

참고: 다른 필드 템플릿이 있는 경우, JSON 코드에서 해당 변경을 수행하십시오. -

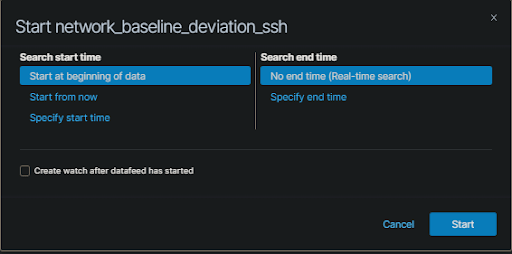

검증이 성공적으로 수행되면, 시작 버튼을 눌러 작업 생성을 완료하기 위해 변경 사항을 저장하십시오. 여기에서 시간 프레임을 지정하거나 작업을 실시간 검색으로 설정할 수 있습니다.

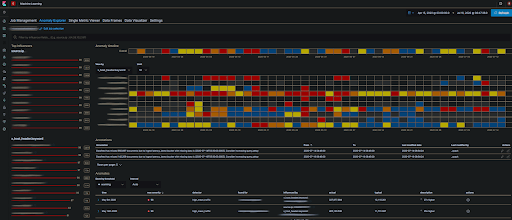

- 결과적으로, 네트워크 급증 또는 조사를 필요로하는 비정상적인 SSH 트래픽 활동에 대한 시각화를 받게됩니다.

궁금한 사항 있으십니까? SOC Prime 플랫폼 채팅을 통해 우리에게 연락하거나 Discord.