Hay muchos casos interesantes que puedes encontrar al investigar anomalías en las líneas base del tráfico, por ejemplo, en FTP, SSH o HTTPS. Esta guía describe cómo usar el «Imperva WAF – Panel de Kibana, Watchers y Aprendizaje Automático para el paquete de contenido ELK Stack» para detectar picos anormales de ataques identificados por WAF desde una única IP a una única aplicación web.

Descargando el paquete de contenido para detectar picos de red para el Elastic Stack

-

- Inicie sesión en la plataforma SOC Prime con su cuenta asociada al trabajo.

- Ir a Mercado de Detección de Amenazas > Comenzar.

- Seleccionar Buscar del panel de navegación.

-

En el campo de Contenido Buscar , escriba “imperva waf”.

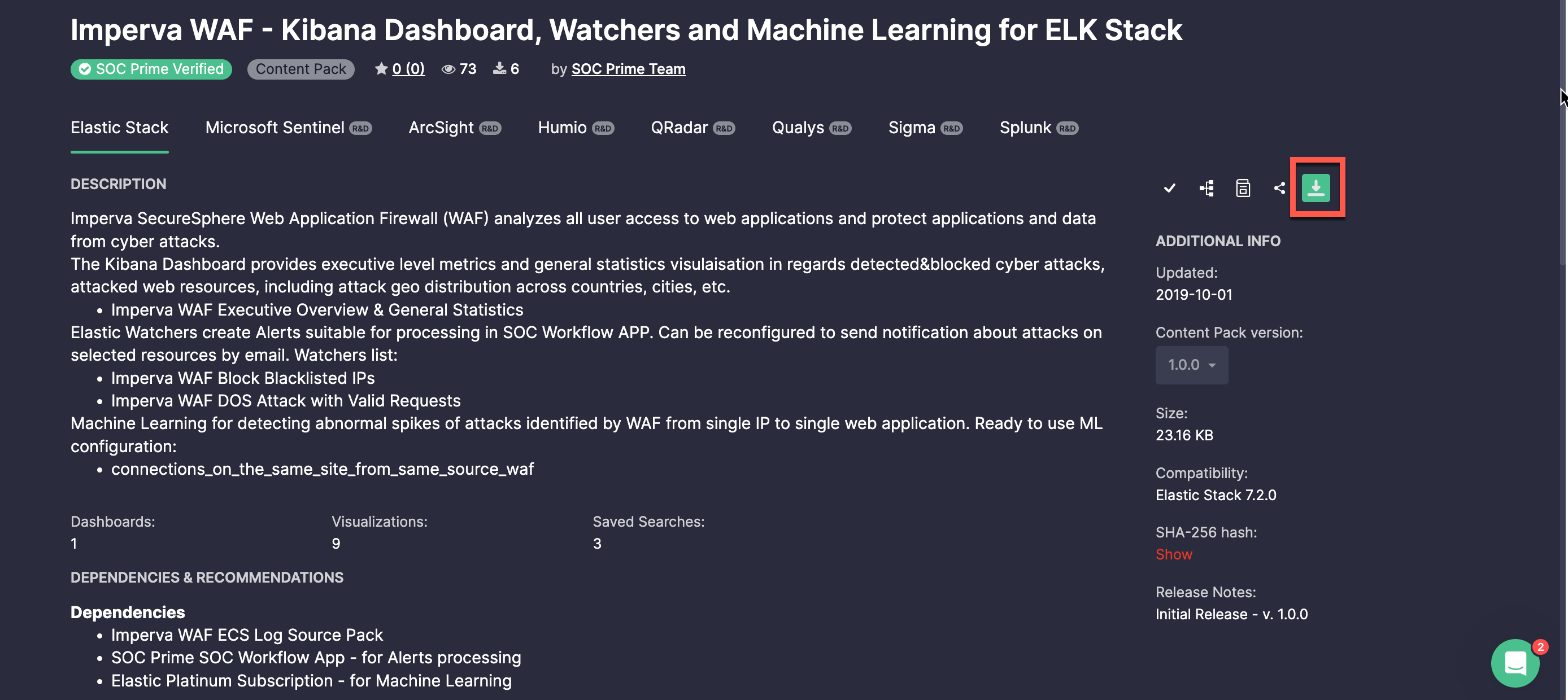

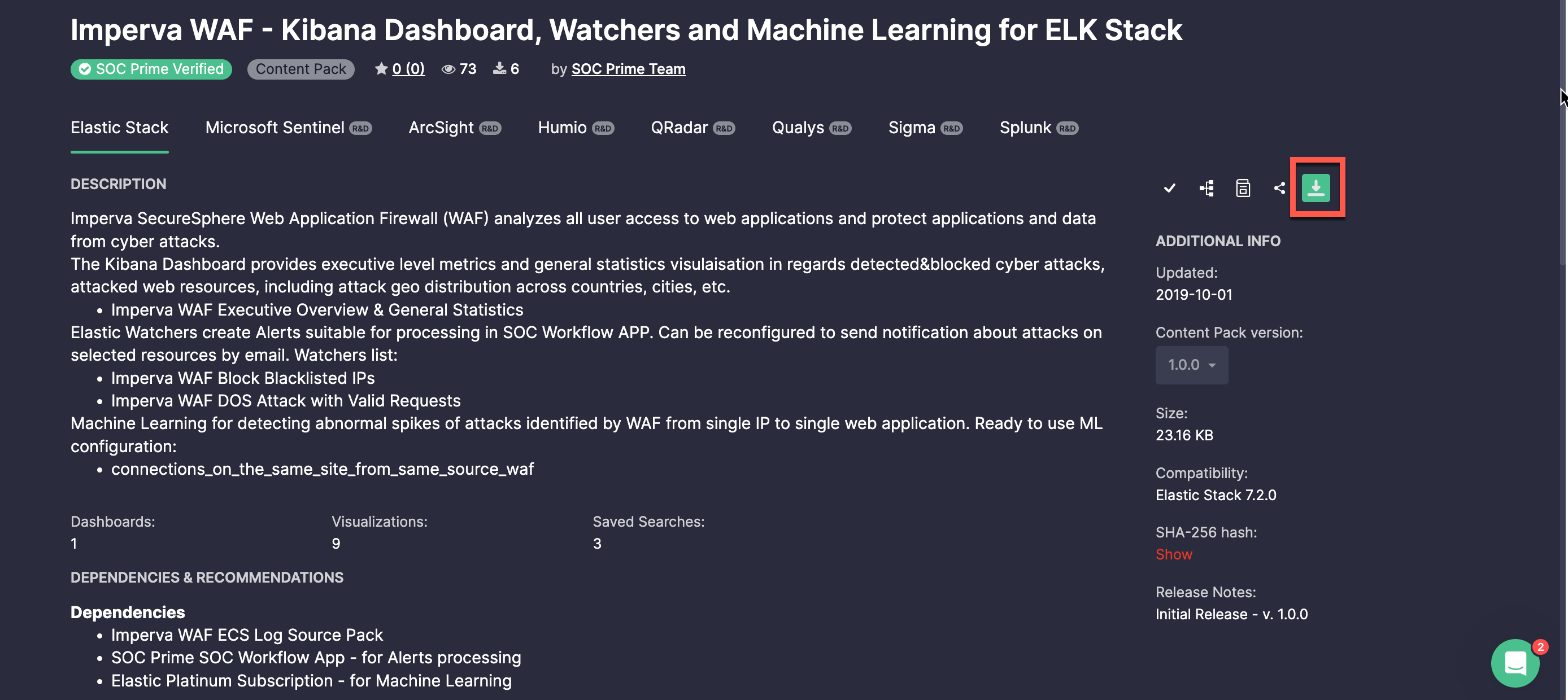

- Haga clic en el «Imperva WAF – Panel de Kibana, Watchers y Aprendizaje Automático para el paquete de contenido de ELK Stack» para abrir la página del elemento de contenido.

- Verifique las secciones de Dependencias and Requisitos de Fuente de Registro para ver si su sistema cumple con los requisitos para la implementación del contenido.

- Haga clic en el botón Descargar .

Nota: La disponibilidad del contenido de detección depende de su nivel de suscripción actual en SOC Prime. Aprende más en https://my.socprime.com/pricing/

Implementación de contenido en su instancia de Kibana

Inicie sesión en su Kibana e importe contenido usando los siguientes pasos:

-

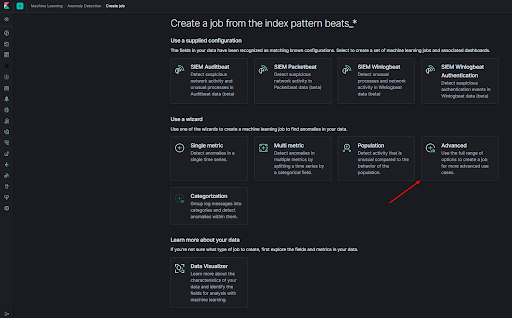

Cree un nuevo trabajo de ML (Aprendizaje Automático) haciendo clic en el botón Crear nuevo trabajo en la esquina superior derecha de la página.

-

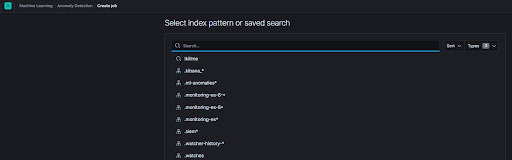

Seleccione el patrón de índice requerido o una búsqueda guardada de registros de Imperva WAF.

-

Seleccione el mosaico Avanzado de la lista de asistentes para crear un trabajo avanzado.

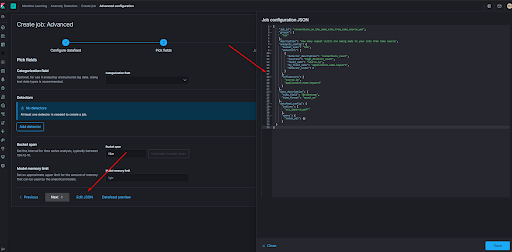

- In the Edite la pestaña JSON , pegue la configuración JSON del trabajo de ML descargado.

-

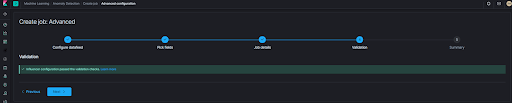

Haga clic en el botón Siguiente botón para pasar la validación.

Nota: En caso de que tenga una plantilla de campo diferente, haga los cambios correspondientes en el código JSON. -

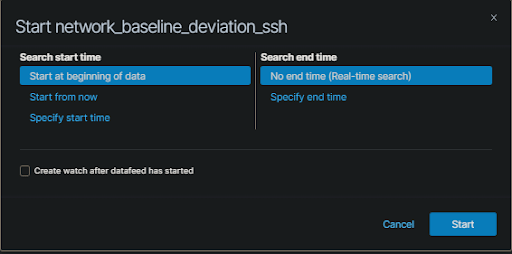

Después de una validación exitosa, guarde los cambios para completar la creación del trabajo haciendo clic en el botón Iniciar . Aquí, puede especificar el marco de tiempo o configurar el trabajo para Búsqueda en tiempo real.

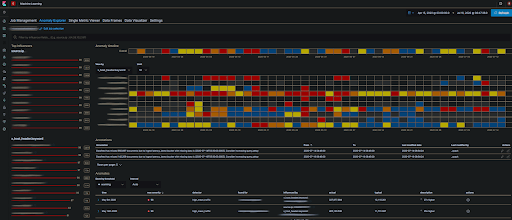

- Como resultado, obtendrá la visualización de picos de red o actividad anormal de tráfico SSH que necesita investigación.

¿Tienes alguna pregunta? Contáctanos a través del chat de la plataforma SOC Prime o ponte en contacto con nosotros en Discord.