交通ベースラインの異常を調査する際に見つけることができる興味深い事例がたくさんあります。たとえば、FTP、SSH、またはHTTPSで。このガイドでは、I「Imperva WAF – Kibana Dashboard, Watchers and Machine Learning for ELK Stack」コンテンツパックを使用して、単一のIPから単一のウェブアプリケーションへの異常な攻撃のスパイクをWAFが特定する方法を説明します。

Elastic Stack用のネットワークスパイク検出コンテンツパックをダウンロードする

-

- にログインしてください SOC Primeプラットフォーム 職場関連のアカウントで。

- へ移動し 脅威検出マーケットプレイス > 開始.

- 選択 検索 ナビゲーションパネルから。

-

の中に コンテンツ 検索 フィールドで、 「imperva waf」と入力します。

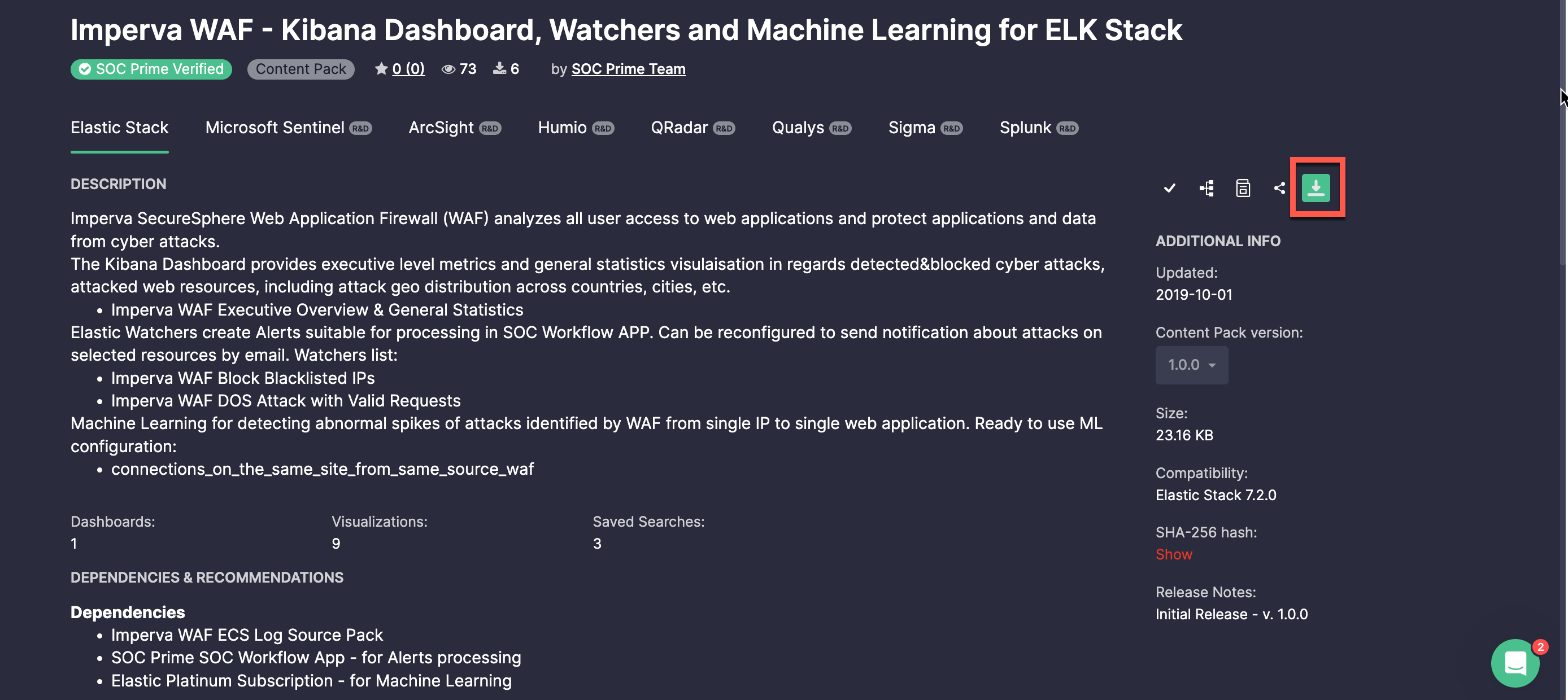

- 「Imperva WAF – Kibana Dashboard, Watchers and Machine Learning for ELK Stack Content Pack」をクリックして、コンテンツアイテムページを開きます。

- を確認してください 依存関係 and ログソース要件 セクションで、システムがコンテンツ展開の要件を満たしているかどうかを確認します。

- をクリックしてください ダウンロード ボタン。

注: 検出コンテンツの可用性は、現在のSOC Primeサブスクリプションティアに依存します。詳細は https://my.socprime.com/pricing/ をご覧ください。

Kibanaインスタンスへのコンテンツ展開

Kibanaにログインし、次のステップを使用してコンテンツをインポートします:

-

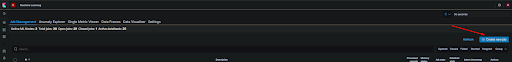

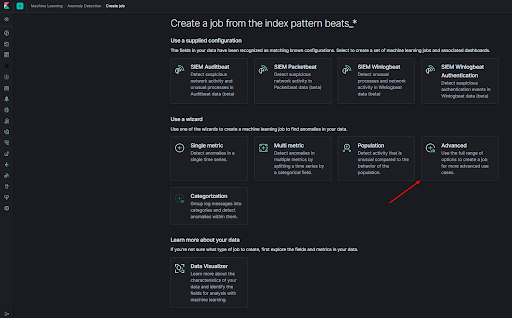

ページの右上隅にある 新しいジョブを作成 ボタンをクリックして、新しいML(機械学習)ジョブを作成します。

-

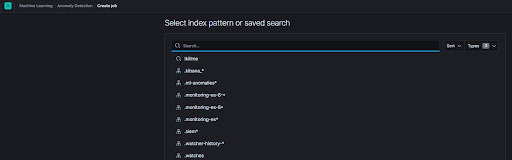

必要なインデックスパターンまたは保存された検索を選択します Imperva WAFログ。

-

を選択します 高度な タイルをウィザードのリストから選択して、高度なジョブを作成します。

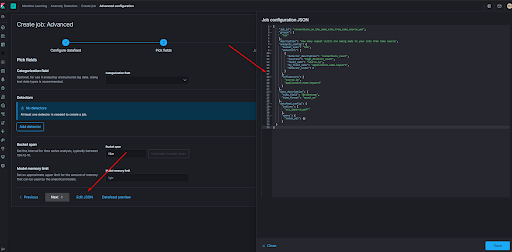

- In the JSONを編集 タブに、ダウンロードしたMLジョブのJSON構成を貼り付けます。

-

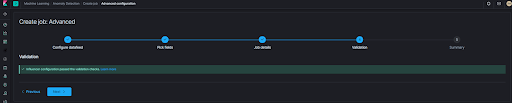

をクリックしてください 次へ ボタンを押して検証を通過します。

注: 異なるフィールドテンプレートを持っている場合は、JSONコードで対応する変更を行ってください。 -

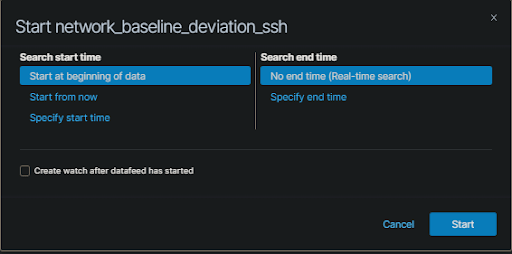

検証が成功した後、 開始 ボタンをクリックしてジョブの作成を完了し、変更を保存します。ここで、時間枠を指定するか、ジョブを リアルタイム検索に設定できます。

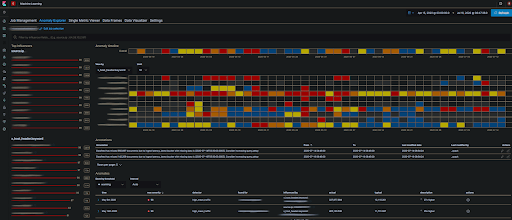

- その結果として、調査が必要なネットワークスパイクや異常なSSHトラフィック活動の可視化を取得します。

質問はありますか?SOC Primeプラットフォームチャットを通じてお問い合わせいただくか、 Discordでご連絡ください.