ロシアに関連するサンドワームAPTグループ(別名UAC-0082)は ウクライナの公共システム および重要なインフラを少なくとも10年間にわたって継続的に標的にしています。このグループは2015年から2016年にかけて国中で発生した大規模な停電を引き起こした BlackEnergy マルウェアの原因であり、その後に NotPetya キャンペーンが続き、最終的には数百万のシステムが感染し、数十億ドルの損害をもたらしたグローバルなサイバー危機を引き起こしました。2022年には、全面的な戦争の勃発直前に、サンドワームはウクライナの電力施設を Industroyer 2 で標的にし、 CaddyWiper, HermeticWiper、および Whispergate などの複数のデータワイパーを使用してウクライナの政府インフラを攻撃しました。

侵入は2022年から2023年にかけてもエスカレートしました。 最新のCERT-UA#5850アラート によると、2023年1月27日に発行されたサンドワームAPTは、ウクライナ全国情報機関「Ukrinform」の情報通信システムを麻痺させることを目的とした一連の攻撃を行い、少なくとも5つの異なるマルウェアサンプルが使用されました。

ウクライナ全国情報機関「Ukrinform」に対する最新のサンドワームAPT(UAC-0082)の分析

2023年1月、CERT-UAは全国情報機関「Ukrinform」の情報通信システムの破壊を目的とした一連のサイバー攻撃を追跡しました。CERT-UAの専門家による調査では、情報の整合性と可用性を損なう可能性のある少なくとも5つの悪意のあるスクリプトの存在が明らかになりました

The 最新のCERT-UA#5850アラート 脅威アクターが異なるオペレーティングシステム(Windows、Linux、FreeBSD)を実行するユーザーのコンピュータを麻痺させようとしたことが確認され、 CaddyWiper とZeroWipe破壊スクリプト、AwfulShredおよびBidSwipeワイパー、さらに正当なWindowsコマンドラインユーティリティであるSDeleteが利用されました。また、協調的なマルウェアの拡散を進めるために、ハッカーは対応する悪意のあるタスクの開始を保証するためのグループポリシーオブジェクト(GPO)を作成しました。しかし、調査によると、この攻撃は部分的に成功し、一部のデータストレージシステムにのみ損害を与えました。

さらに、CERT-UAは「Ukrinform」エージェンシーの資源に不正なリモートアクセスを提供するために悪用された情報通信システムの要素を発見しました。

調査結果を踏まえ、CERT-UAはサンドワームAPTがこの悪意のある操作の背景にあると高い確実性を持って疑っています。

ウクライナに対するサンドワームAPT攻撃の検出(CERT-UA#5850アラートで報告)

世界規模のサイバー戦争の勃発以来、ウクライナおよびその同盟国を標的とした破壊的な攻撃が大幅に増加しており、悪名高いロシア支援のハッキング集団であるサンドワームAPTの活動に関連しています。組織がインフラでの悪意のある活動を迅速に特定できるように、SOC PrimeのDetection as Codeプラットフォームは、新たな脅威、エクスプロイト、または敵のTTPに対するリアルタイムの検出アルゴリズムを継続的に提供しています。

「 Explore Detections 」ボタンをクリックすると、サンドワームAPT活動検出のための包括的なSigmaルールのリストに即座にアクセスでき、CERT-UA#5850アラートで取り上げられた最新のサイバー攻撃用のルールとクエリが含まれています。

上記のすべての検出アルゴリズムは包括的なサイバー脅威コンテキストで強化されており、業界をリードするSIEM、EDR&XDRプラットフォーム、およびデータレイクソリューションに対応しています。関連するSigmaルールの検索を効率化するため、これらはCERT-UAアラートIDに基づくカスタムタグ「CERT-UA#5850」でフィルタリングされています。

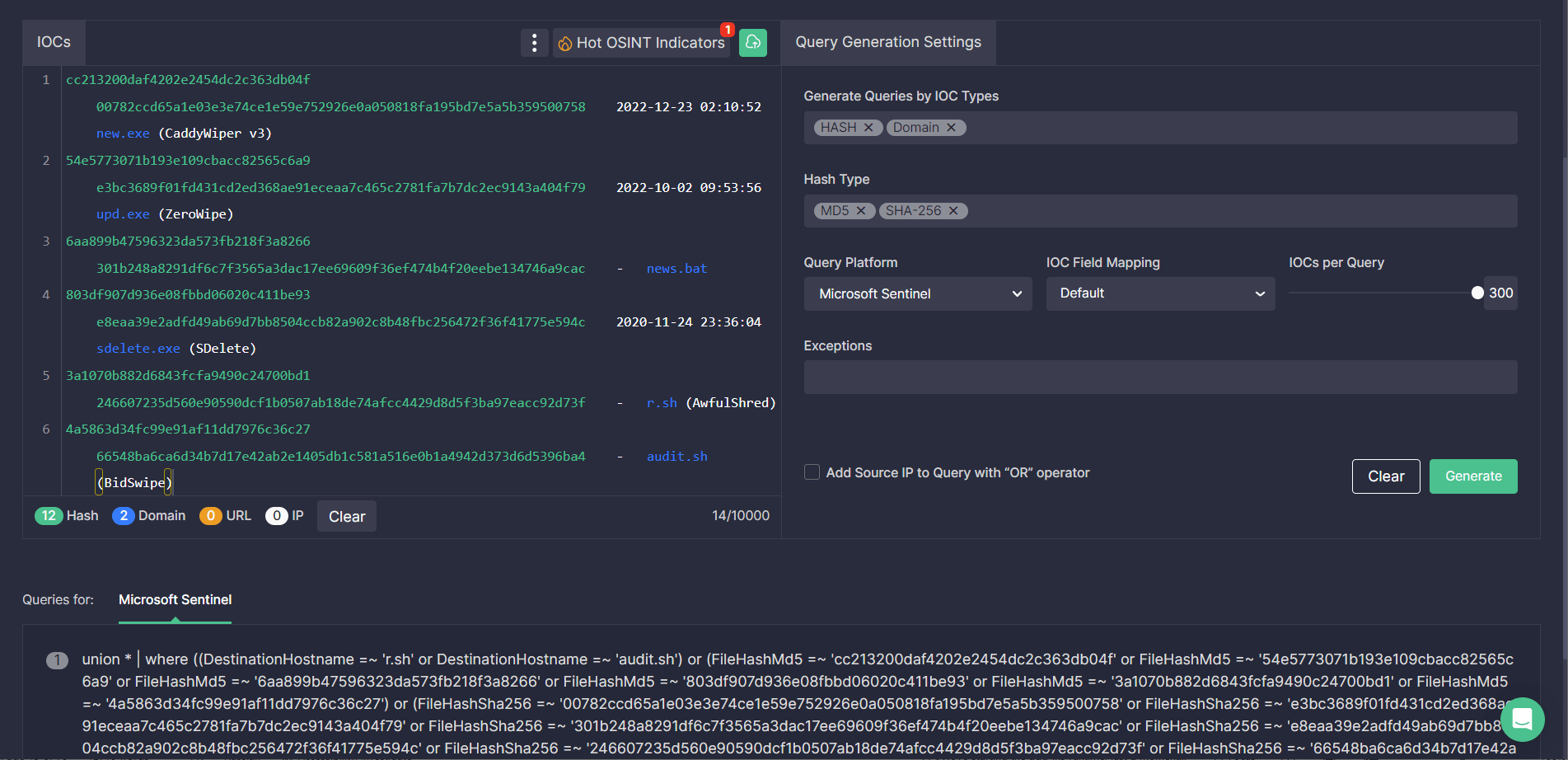

さらに、セキュリティエンジニアは、 Uncoder CTI ツールを利用して、ファイル、ホスト、ネットワークIOCに基づいたパフォーマンス最適化のハンティングクエリを即座に生成し、 CERT-UA#5850アラート で提供されたウクライナに関連する脅威を、選択されたSIEMまたはXDR環境で検索することができます。

MITRE ATT&CK®コンテキスト

ウクライナを標的とするサンドワームAPTグループ(別名UAC-0082)の最も最近のサイバー攻撃のコンテキストを深く掘り下げるには、すべてのSigmaルールが MITRE ATT&CK®フレームワークv12 に一致し、関連する戦術と技術に対処しています。

Tactics | Techniques | Sigma Rule |

Defense Evasion | File and Directory Permissions Modification (T1222) | |

Indicator Removal (T1070) | ||

Hide Artifacts (T1564) | ||

System Binary Proxy Execution (T1218) | ||

Obfuscated Files or Information (T1027) | ||

Deobfuscate/Decode Files or Information (T1140) | ||

Impact | Data Destruction (T1485) | |

Discovery | Network Service Discovery (T1046) | |

Execution | Command and Scripting Interpreter (T1059) |

ロシアに関連するサイバー攻撃に対抗し、サイバーセキュリティ体制を強化することを望んでいますか?ウクライナの防衛を支援するため、収益の100%が寄付される慈善型#Sigma2SaveLivesサブスクリプションの一部として、ロシア支援のAPTグループに対する500+のSigmaルールと、選択した50の検出アルゴリズムに即座にアクセスしてください。詳細は https://my.socprime.com/pricing/