どのように機能するか

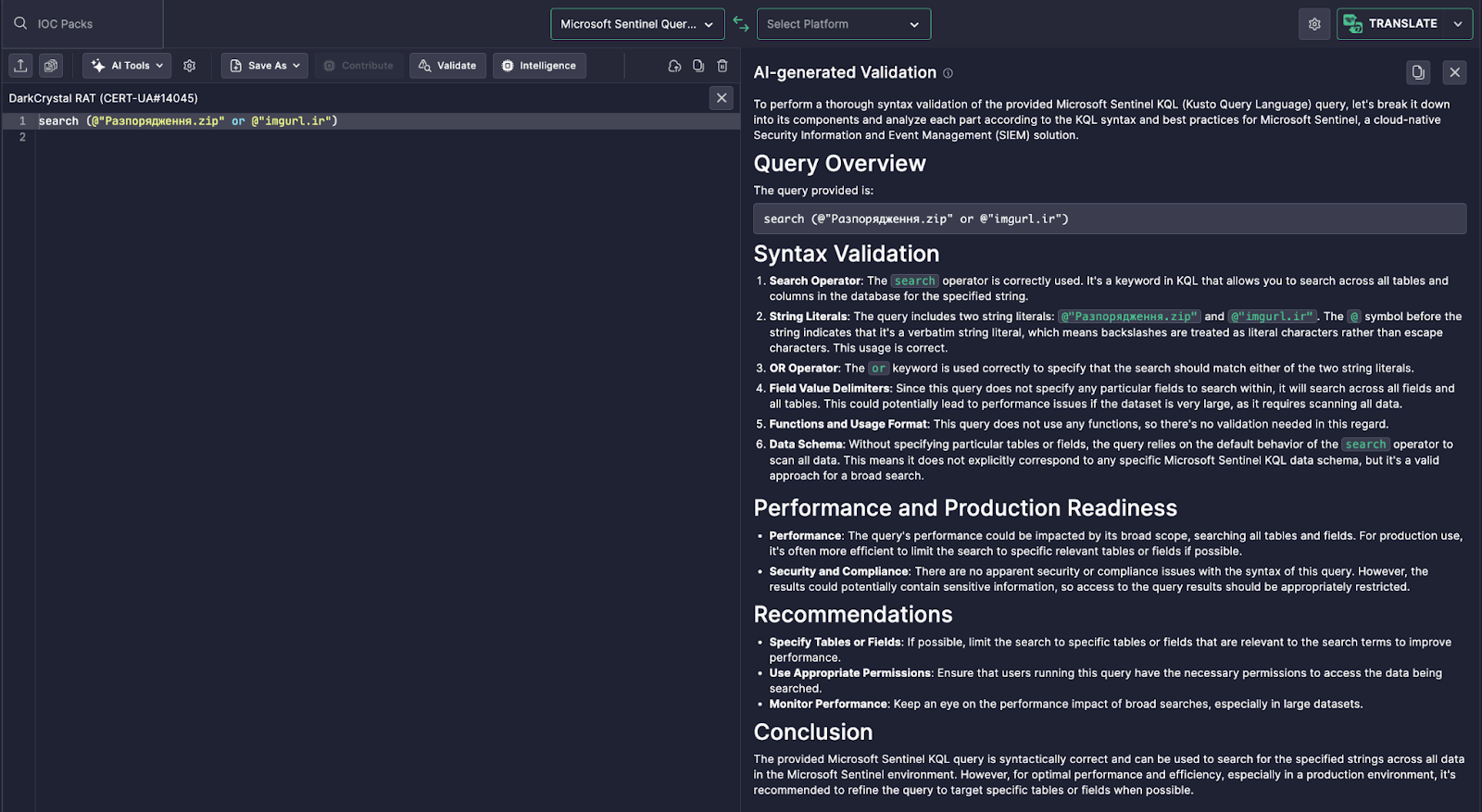

このUncoder AI機能は、広範なKQL検出クエリを生成します Microsoft Sentinelに基づいて、次のインジケータから CERT-UA#14045 (DarkCrystal RAT)。AIは脅威レポートを処理し、次のような文字列をログで検索するクエリを生成します:

-

"Розпорядження.zip"– マルウェアを隠すために使われるウクライナ語の不審なファイル名

-

"imgurl.ir"– コマンド&コントロールのインフラに関連する既知の悪意のあるドメイン

クエリの構文:

search (@"Розпорядження.zip" or @"imgurl.ir")

オペレーターを使用して、Microsoft SentinelのすべてのデータテーブルやフィールドでこれらのIOCの言及を特定します。 search operator to identify any mention of these IOCs across all available data tables and fields in Microsoft Sentinel.

クエリは KQL逐語的文字列リテラル (@””) を使用して構築され、エスケープシーケンスなしで正確なパターンマッチングを保証します。これは多言語や難読化されたファイル名にとって重要です。

なぜそれが革新的か

手動のIOC統合やフィールド特有のロジック作成に頼るのではなく、Uncoder AIは NLPとLLM を用いて生の脅威レポートから高精度のインジケータを抽出し、瞬時に生成される クエリ を適用します:

-

適切なKQLフォーマット(例: 逐語的文字列構文)

-

複数インジケーターのカバレッジのための or オペレーターを使った論理構造

-

Microsoft Sentinelの構文互換性、ユーザーの介入が不要

これにより、以前は脅威インテリジェンスを有効なSentinelクエリに変換しなければならなかったアナリストの負担が大いに軽減されます。

運用上の価値 / 結果 / 利点

広範なIOC検出

このクエリは、DarkCrystal RAT活動によって影響を受けた可能性のある環境の迅速なトリアージを可能にします。それは以下のログトレースを検出できます:

-

アーカイブのダウンロードや他のイベントタイプを含む

"Розпорядження.zip"

-

DNS解決やHTTPトラフィックに関与する

"imgurl.ir"

加速した検出エンジニアリング

Uncoder AIはクエリの組み立てにおける推測を排除し、以下を保証します:

-

検出ロジックはMicrosoft Sentinel内で即時に使用可能

-

多言語や難読化されたペイロードからのインジケーターが翻訳中に失われない

SOCの効率向上

直接クエリへの貼り付けが可能にするAI駆動の出力により、より迅速なインシデント対応、データの充実化、検出ロジックの作成が可能になります。