仕組み

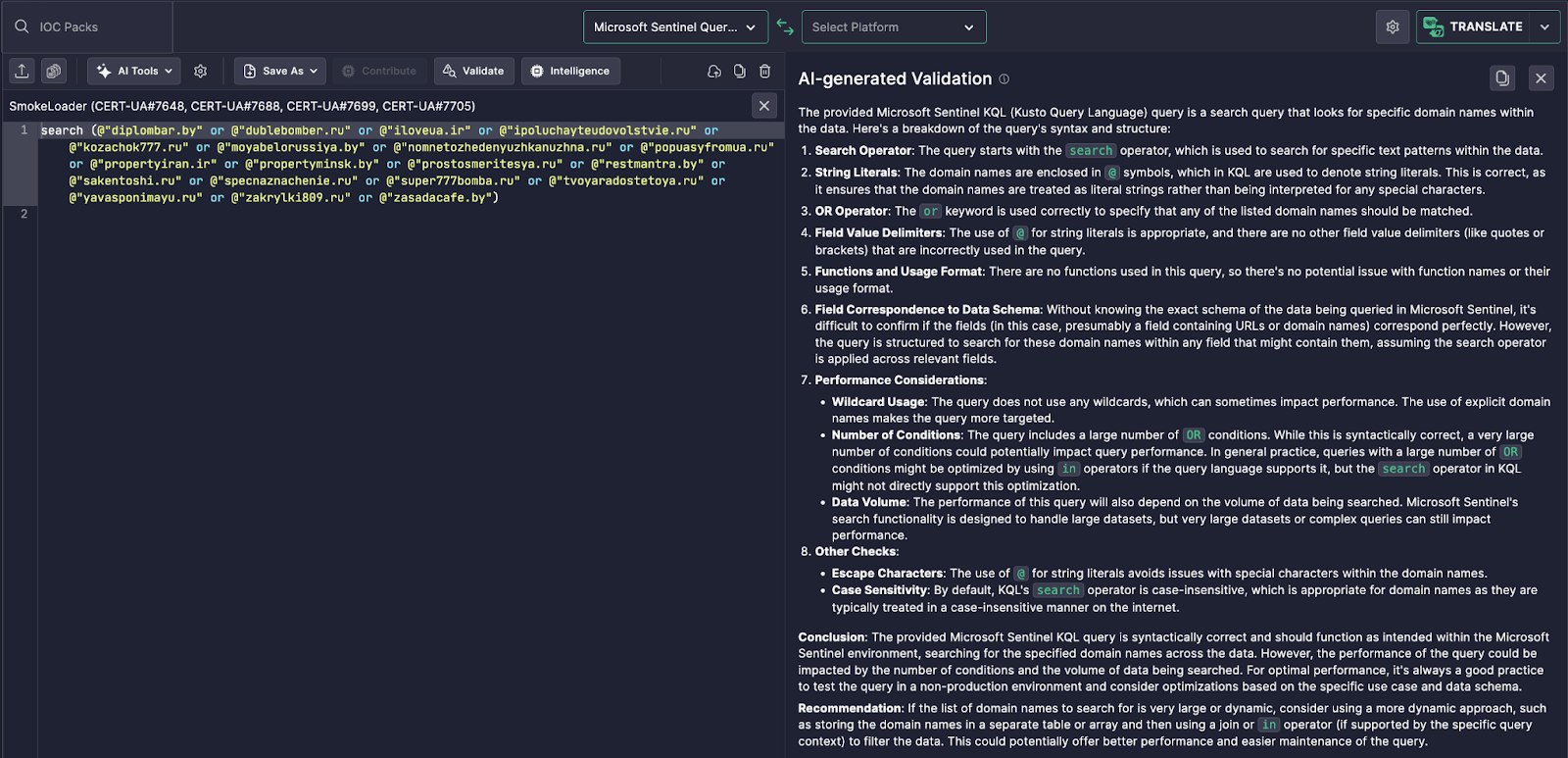

このUncoder AI機能は、Kusto Query Language(KQL)を使用してMicrosoft Sentinel用に書かれた検出クエリを自動的に分析および検証します。この例では、入力は多数の条件を持ち 検索 クエリで、SmokeLoaderキャンペーンに関連するドメイン名を特定するために設計されています(CERT-UAの参照が示されています)。

左側のパネルでは、検出ロジックを表示しています:

search (@”dipLombar.by” or @”dubelomber.ru” or @”iloveua.in” … )

このクエリは特定の脅威ドメインを検出するためにリテラル文字列マッチングを使用しています。

右側のパネルには AIによって生成された検証結果が表示されます、Uncoder AIがクエリをその文法と意味の構成要素に分解するところです:

- KQL構文の正しい使用(

search, @ リテラルやor演算子)。 - パフォーマンスの影響(例:多数の

OR条件、ワイルドカードの不使用)。 - データの整合性を高めるためのスキーマ対応のアドバイス。

メンテナンス性の提案(例: in 演算子の使用やルックアップテーブルからの結合)。

革新性の理由

セキュリティエンジニアは、高圧の下で働くことが多く、すべてのクエリの技術的およびパフォーマンスの側面を深くレビューする時間やコンテキストが不足しています。従来、検出クエリは:

- 最適化されずにアドホックに書かれています。

- ほとんど文書化されず、パフォーマンス調整もされていません。

Uncoder AIはこれを解決します:

- KQLと検出エンジニアリングのベストプラクティスで訓練されたLLMsでクエリ構造を解析し.

- 明確で実行可能な提案を提供します — 単なるルールの正確さだけでなく、データ量やユースケースに基づいたより良いクエリの方法を。

これにより、Uncoder AIは単なるコード生成を超えて、検出パイプラインに組み込まれた専門家のアシスタントとして機能します。

運用上の価値

SOCチームおよび検出エンジニアにとって、利点は即時です:

- 試行錯誤の削減:検証により、デプロイ前にロジックが期待通りに動作していることを確認します。

- より高いパフォーマンス:最適化された構文により、大規模での効率が向上します。

- スキルのクロスエナブルメント:初心者のアナリストでもKQLの使用に関する専門的な洞察を得ます。

- より迅速な調整:AIのアドバイスは環境全体での検出改善サイクルを加速させます。

本質的に、Uncoder AIはクエリを単に記述するだけでなく、あなたと共に考え、リアルタイムで検証し、Microsoft Sentinelのようなプラットフォームで精密な検出エンジニアリングを可能にします。