2022年6月24日、CERT-UAは 警告しました ウクライナの通信事業者を標的とした新たな悪意のあるキャンペーンについて。調査によると、ロシアに関連する対抗勢力が、偵察、データ窃取、影響を受けたインスタンスでのコード実行を可能にするDarkCrystalリモートアクセス型トロイの木馬(RAT)を配信する大規模なフィッシングキャンペーンを開始しました。この悪意のある活動はUAC-0113として追跡されており、中程度の確信をもって、ウクライナの組織を標的とした複数のサイバー攻撃で以前に観察されたロシアのハッカー集団サンドワームに帰属されています。

SandWormグループ、別名UAC-0113による最新キャンペーンで利用されたDarkCrystal RATを検出

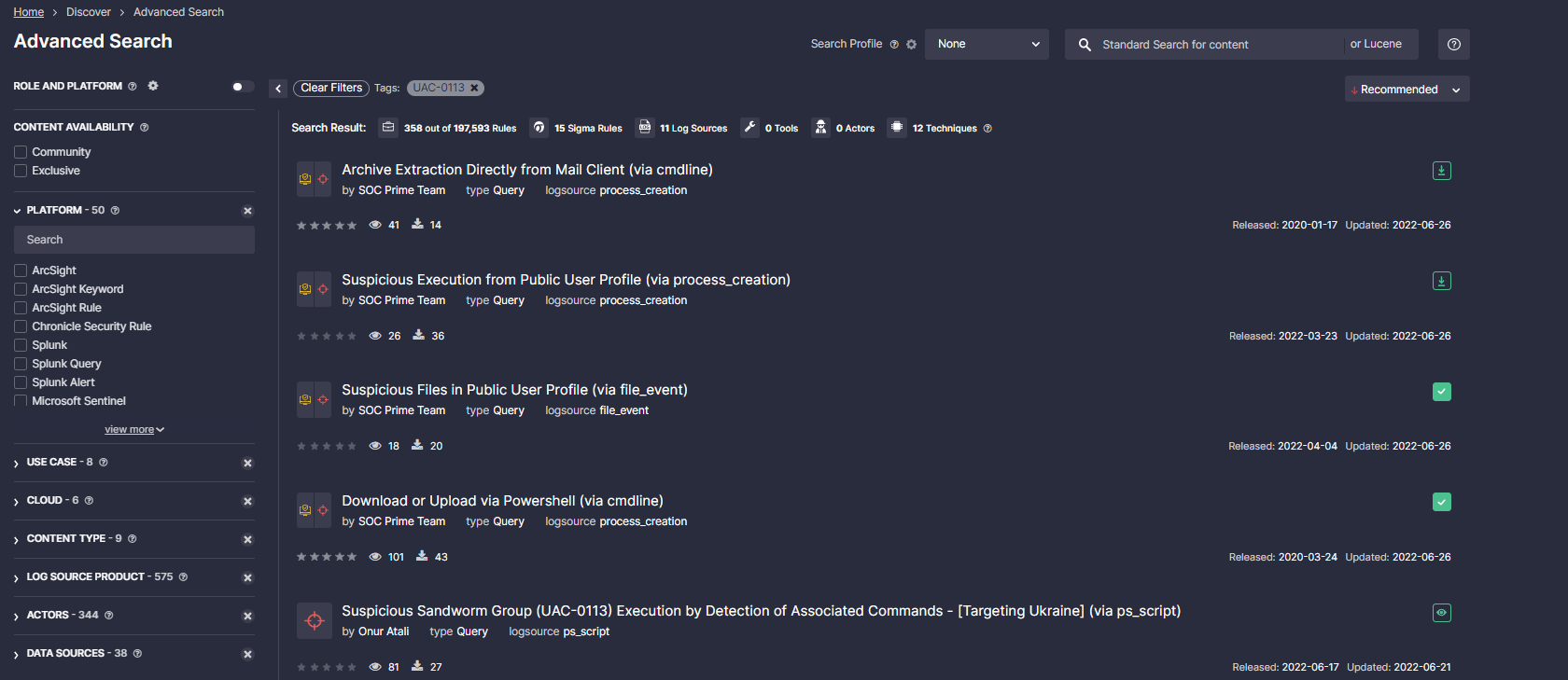

Sandworm APTの悪質な活動、特にDarkCrystal RATの感染を特定する能力を高め、Timelyに特定するために、SOC Primeチームと Threat Bounty Program コンテンツ提供者が開発した一連のキュレートされたSigmaルールを探る。

Sandworm APTグループ(UAC-0113)の悪意ある活動を検出するためのSigmaルール

All Sigmaルール は MITRE ATT&CK®フレームワーク に合わせられており、脅威の可視性を向上させ、25以上のSIEM、EDR、およびXDRソリューションと互換性があります。コンテンツ検索を簡素化するために、サイバーセキュリティの専門家は、上記の悪意ある活動に関連付けられた#UAC-0113タグでThreat Detection Marketplaceのコンテンツライブラリを閲覧できます。

さらに、サイバーセキュリティの実践者は、関連するセットを活用することができます CERT-UAが提供したIOCs によりDarkCrystal RATの感染を検出します。SOC Primeの Uncoder CTI ツールを使用し、脅威ハンターと検出エンジニアは、選択したSIEMまたはXDR環境で実行する準備が整ったカスタムIOCクエリをすぐに生成できます。

SOC Primeプラットフォームの登録ユーザーは、Detect & Huntボタンを押すことでSandworm APTに関連付けられた検出コンテンツの完全なリストに瞬時にアクセスできます。サイバー脅威領域の最新動向と、出現する課題に対処するための対応する検出ルールについて学ぶことを切望していますか?SOC PrimeのCyber Threat Search Engineを活用して、特定のエクスプロイト、CVE、またはマルウェアを関連するSigmaルールと包括的なメタデータとともに検索してください。

DarkCrystal RATの分析:サンドワーム(UAC-0113)によるウクライナ通信機関に対する最新攻撃

DarkCrystal RAT、別名DCRatは、2018年に初めて行動を開始しました。このRATは商業的なバックドアで、主にロシアのハッカーフォーラムを通じて配布されています。今日では、その広告された価格が9ドルを超えることがないため、最も手頃なRATの1つとしての評判を得ています。

最近の ウクライナの通信事業者を標的とした攻撃 では、対抗勢力は戦争に関連した偽の法的援助の約束で標的を誘惑するメールを配布しました、CERT-UAが報告します。マルスパムキャンペーンには、DarkCrystal RATを侵害されたデバイスに潜入させるために使用される可能性がある悪意のあるRARファイルが配布されています。

このマルスパムキャンペーンの主なターゲットがウクライナの通信機関であるという仮定は、被害者プロファイルから抽出されたデータとDarkCrystal RATのコントロールドメインに基づいています。6月初めにウクライナメディア組織に発動され、 最新の攻撃 として言及する価値があります。 サンドワームAPT グループ。

MITRE ATT&CK®コンテクスト

脅威の可視性を高め、脅威アクターの行動パターンの徹底的な分析を実行するために、UAC-0113ハッカー集団の悪意ある活動を特定するすべてのSigmaルールがMITRE ATT&CKに合わせられており、対応する戦術と技術に対応しています。

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing (T1566) | |

Exploit Public-Facing Application (T1190) | ||

Defense Evasion | Signed Binary Proxy Execution (T1218) | |

Hide Artifacts (T1564) | ||

Template Injection (T1221) | ||

Masquerading (T1036) | ||

Execution | Command and Scripting Interpreter (T1059) | |

Command and Control | Ingress Tool Transfer (T1105) | |

Persistence | Create or Modify System Process (T1543) |