Difesa Cibernetica Collaborativa: Alimentare la Lotta per Combattere le Minacce di Qualsiasi Portata

Come ormai tutti sappiamo, il 24 febbraio 2022, la Federazione Russa ha iniziato un’invasione offensiva dell’Ucraina via terra, aria e mare. Le ostilità sono in corso da quasi una settimana con i carri armati russi che avanzano nel territorio ucraino ei suoi missili colpiscono obiettivi militari e civili in tutto il paese. Gli attacchi hanno provocato numerosi morti e la distruzione di infrastrutture e tesori storici.

Sono stati lanciati anche numerosi attacchi informatici da parte degli avversari russi, progettati per paralizzare le infrastrutture IT ucraine. Sono attesi anche attacchi sponsorizzati dallo stato contro l’ampia lista di sostenitori globali dell’Ucraina poiché molte nazioni, organizzazioni globali e individui sono uniti all’Ucraina mentre combatte l’aggressione russa non provocata.

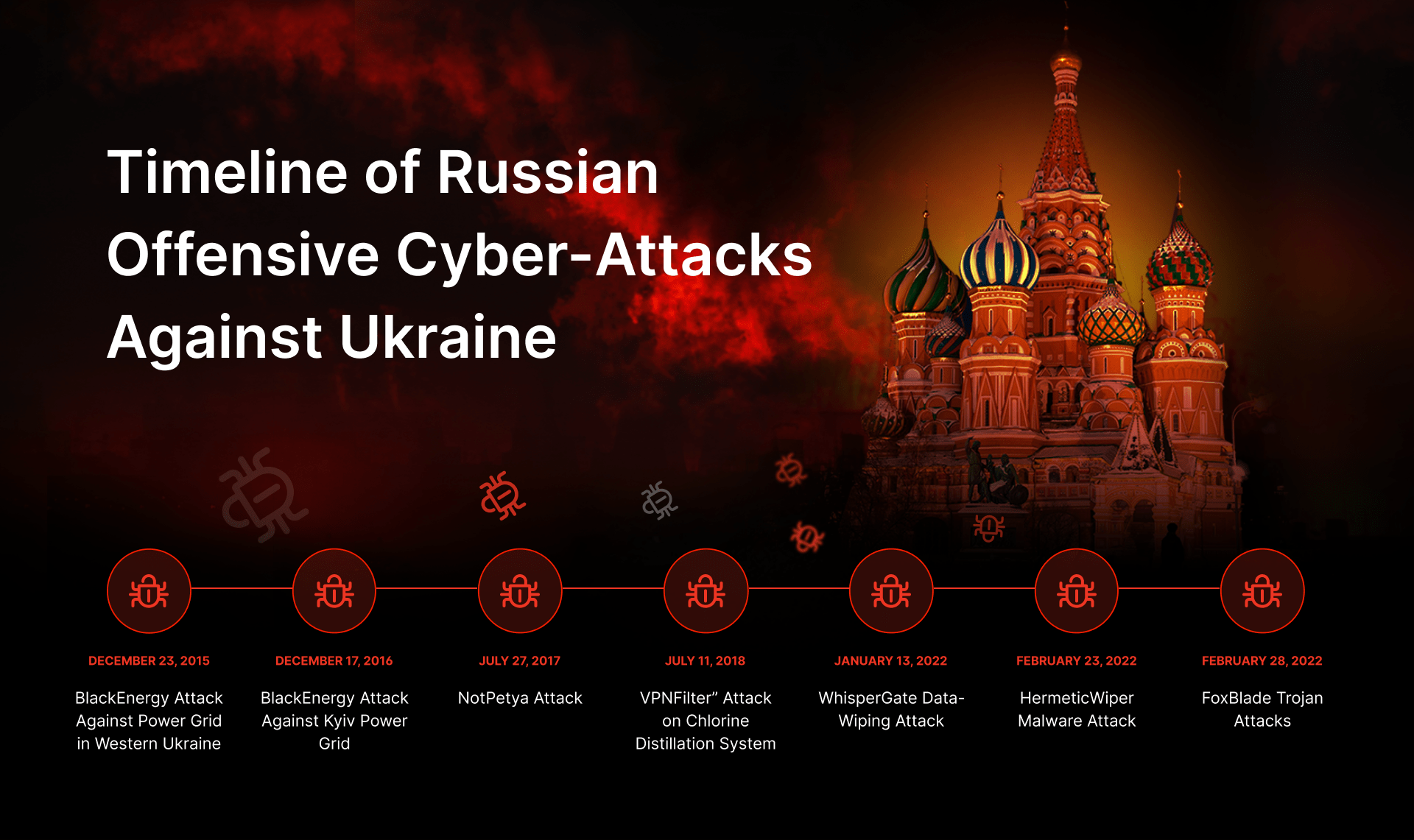

Cronologia della Guerra Cibernetica Russa

Mentre l’offensiva a terra delle truppe e dei missili russi è stata inaspettata, la guerra cibernetica contro l’Ucraina va avanti da quasi un decennio.

Escalation degli Attacchi Cibernetici Offensivi Contro le Infrastrutture Ucraine

Nel 2015-2016, la rete cibernetica ucraina è stata ripetutamente attaccata dai Russia-affiliati gruppo Sandworm APT utilizzando il famigerato malware BlackEnergy. Gli attacchi hanno provocato massicci blackout in tutto il paese, illustrando il primo caso di una minaccia cibernetica che causa danni significativi alle risorse delle infrastrutture critiche e alle risorse operative degli impianti fisici.

Nel 2017, il famigerato malware NotPetya è stato nuovamente utilizzato dal gruppo Sandworm APT prendendo di mira il settore finanziario ucraino. Questo attacco ha eventualmente creato una crisi informatica globale con milioni di sistemi infetti e miliardi di dollari di danni.

Nel 2018, la Russia ha testato un altro campione distruttivo contro le infrastrutture critiche ucraine. In particolare, il malware VPNFilter è stato utilizzato per attaccare la stazione di distillazione del cloro di Auly che forniva cloro liquido alle strutture per il trattamento delle acque e delle acque reflue in Ucraina, Moldova e Bielorussia. Anche in questo caso, l’obiettivo era interrompere le risorse delle infrastrutture critiche, ma la metodologia d’attacco può essere utilizzata anche per colpire molti altri sistemi e operazioni globali.

L’escalation delle tensioni politiche tra Ucraina e Russia ha raggiunto il picco nel 2021-2022 quando le operazioni informatiche offensive contro le infrastrutture ucraine hanno guadagnato slancio. Nei mesi e nelle settimane precedenti l’invasione a piena scala di febbraio, molti siti web ucraini sono stati sfigurati e messi offline mentre numerosi asset delle infrastrutture governative sono stati compromessi da malware che cancellano i dati. Questi attacchi informatici sponsorizzati dalla Russia erano mirati all’Ucraina per minare la stabilità dei suoi sistemi e creare caos tra la popolazione civile.

Attacco di Cancellazione Dati WhisperGate

L’invasione a tutto campo di febbraio in Ucraina è stata lanciata per prima sul fronte informatico. L’aggressione russa è effettivamente iniziata il 13 gennaio 2022 quando un attacco cibernetico distruttivo ha colpito l’Ucraina, mettendo fuori funzione le infrastrutture online del governo del paese. Entro il 17 gennaio 2021, fino a 70 siti web hanno subito problemi temporanei di prestazioni a causa dell’intrusione, tra cui il Gabinetto, sette ministeri, il Tesoro, il Servizio Nazionale per le Emergenze e i servizi statali. Inoltre, numerose organizzazioni non profit e importanti società IT ucraine sono state anch’esse vittime dell’attacco.

L’ analisi degli esperti di Microsoft ha rivelato che un gruppo APT non identificato ha utilizzato il nuovo malware wiper WhisperGate per causare ampi danni alle infrastrutture cibernetiche. Anche se inizialmente l’attribuzione era incerta, le indagini di US CISA and e UK NCSC, hanno confermato che WhisperGate è stato molto probabilmente sviluppato e diffuso da collettivi di hacker sponsorizzati dal governo russo. Le indagini degli esperti SOC Prime supportano l’attribuzione suggerita e hanno ulteriormente identificato che molti TTP si sovrappongono tra i manutentori di WhisperGate e il gruppo nazionale russo Sandworm (KillDisk). Inoltre, i ricercatori SOC Prime hanno osservato modelli di WhisperGate che ricordavano il comportamento dannoso del famigerato malware NotPetya utilizzato per distruggere le infrastrutture ucraine nel 2017.

Attacco HermeticWiper

Il 23 febbraio, un giorno prima dell’inizio di una guerra europea a pieno titolo, il Microsoft Threat Intelligence Center (MSTIC) ha rilevato un attacco cibernetico collegato alla Russia contro le infrastrutture digitali dell’Ucraina. Un attacco con il malware HermeticWiper ha colpito duramente le organizzazioni ucraine chiave. Dati attuali indicano che anche istituzioni finanziarie e appaltatori governativi in Lettonia e Lituania sono stati colpiti. Il malware, soprannominato HermeticWiper, è stato costruito per cancellare permanentemente o distorcere i dati memorizzati su macchine e reti mirate e rendere un dispositivo infetto non avviabile. I dati di ricerca dimostrano che i campioni sono stati compilati già a dicembre 2021, segnando che questo attacco era strategico e pianificato a lungo termine.

Attacchi del Trojan FoxBlade

Un avviso della Microsoft Security Intelligence ha identificato un nuovo trojan FoxBlade che ha travolto l’Ucraina il 28 febbraio 2022. L’attacco sponsorizzato dalla Russia ha preso di mira i civili ucraini e le organizzazioni e le aziende nel settore bancario, agricolo, energetico, dei servizi di risposta alle emergenze e delle operazioni umanitarie. Il malware ha utilizzato sistemi compromessi per lanciare attacchi di negazione distribuita del servizio (DDoS) e anche scaricare ed eseguire altre applicazioni dannose. Gli attacchi informatici di FoxBlade mirano a compromettere risorse e dati critici. A differenza dei famosi attacchi NotPetya, questo pacchetto malware è stato utilizzato per abbattere segmenti vitali delle infrastrutture.

Cronologia Degli Attacchi Cibernetici Offensivi Russi Contro Le Infrastrutture Ucraine

Gli esperti di sicurezza hanno iniziato a teorizzare che l’Ucraina sia un gigantesco laboratorio di prova per gli hacker statali russi per sperimentare campioni di malware distruttivi e tecniche dannose, che potrebbero essere utilizzati per lanciare ulteriori attacchi contro altre nazioni. Date le indicazioni di una rapida diffusione dell’aggressione russa, la prospettiva di una guerra informatica che prende di mira le infrastrutture critiche di altri paesi potrebbe essere una questione non di ‘se’ ma di ‘quando’.

Risposta Globale alle Minacce Critiche

Vale anche la pena menzionare la risposta di altri celebri collettivi hacker come Anonymous e NB65. Queste organizzazioni hanno dichiarato di colpire duramente nel cyberspazio per fermare la guerra contro l’Ucraina. Le loro azioni finora:

- Disabilitato il Centro di Controllo dell’Agenzia Spaziale Russa “Roscosmos”

- Messi offline più di 1.500 siti web governativi russi e bielorussi, media statali, banche e aziende

- Dati trapelati della gang di ransomware Conti collegata alla Russia

- Violato il database del Ministero della Difesa russo

- Hackerati i siti web dei media di propaganda russi TASS, Izvestia, Fontanka, RBC e Kommersant

L’invasione dell’Ucraina ha provocato una risposta immediata e impressionante dalla comunità cibernetica globale. Il Vice Primo Ministro dell’Ucraina e Ministro della Trasformazione Digitale, Mykhailo Fedorov, ha lanciato un collettivo cibernetico volontario che include oltre 175.000 iscritti e costituisce quella che può essere considerata una parte critica dell’IT Army dell’Ucraina. I contributori sono stati coinvolti in attacchi cibernetici di negazione del servizio che hanno mirato ai siti web del governo russo, banche e compagnie energetiche. A partire dal 27 febbraio, l’IT Army ha anche preso di mira siti web registrati in Bielorussia che hanno supportato la Russia nella guerra informatica.

Il coinvolgimento cibernetico anti-guerra che combatte l’aggressione russa sta aumentando ogni giorno. Sembra che ora chiunque abbia un dispositivo lo trasformi in un’arma DDoS.

Mentre le truppe ucraine resistono al fronte dell’invasione russa, hanno bisogno di tutto il supporto che possono ottenere in questo momento. Più individui possono unirsi per aiutare. Di seguito i link alle organizzazioni benefiche ufficiali che aiutano le forze armate ucraine, i civili che vivono nelle zone di guerra e le persone ferite.

- Conto speciale della NBU per raccogliere fondi per le Forze Armate dell’Ucraina

- Organizzazione ONG Come Back Alive

- Elenco di oltre 30 enti benefici per sostenere l’Ucraina

Informazioni attuali e accurate sulla guerra in Ucraina sono disponibili dalle seguenti fonti affidabili:

- Inglese: https://t.me/ukrainenowenglish

- Tedesco: https://t.me/UkraineNowGerman

- Francese: https://t.me/UkraineNowFrench

- Italiano: https://t.me/UkraineNowItalian

- Spagnolo: https://t.me/UkraineNowSpanish

- Polacco: https://t.me/UkraineNowPoland

- Ceco: https://t.me/ukrainenowczech

- Turco: https://t.me/UkraineNowTurkish

La Potenza della Difesa Cibernetica Collaborativa

In questi tempi turbolenti, il potere del crowdsourcing e della collaborazione globale offre un vantaggio competitivo rispetto agli attaccanti. Nessuna azienda individuale è in grado di radunare un uguale pool di risorse di talento in grado di resistere ad attacchi cibernetici di tale portata. Insieme, supportati dalle nostre iniziative di crowdsourcing e dallo standard open source Sigma, le organizzazioni possono accelerare la difesa cibernetica fornendo contenuti di rilevamento per identificare nuovi e innovativi attacchi come quelli schierati dalla Russia. Solo insieme possiamo sperare di riuscire a combattere il male su tutti i fronti.

SOC Prime sblocca l’accesso all’elenco completo dei rilevamenti gratuiti basati su Sigma per difendere la tua infrastruttura dagli attacchi digitali sostenuti dalla Russia. Per accedere ai contenuti di rilevamento dedicati, iscriviti o accedi alla piattaforma SOC Prime e cerca istantaneamente minacce nel tuo ambiente utilizzando il modulo Quick Hunt:

Unisciti alla Piattaforma SOC Prime per diventare parte della più grande comunità mondiale di difensori cibernetici e aiutaci a trasformare il rilevamento delle minacce a livello globale. I ricercatori e i contributori di contenuti di cybersecurity in tutto il mondo sono fortemente invitati a contribuire alla difesa cibernetica collaborativa creando contenuti di rilevamento per unirsi alla lotta contro le minacce attuali e in evoluzione.