Questo articolo evidenzia la ricerca originale condotta da CERT-UA: https://cert.gov.ua/article/37688

Il 9 marzo 2022, il Computer Emergency Response Team dell’Ucraina (CERT-UA) ha riferito che enti governativi ucraini sono stati colpiti da un cyber attacco utilizzando il malware FormBook/XLoader. Il malware veniva consegnato se l’utente apriva un allegato email malevolo.

FormBook e il suo successore più recente XLoader sono stealer di informazioni distribuiti come Malware-as-a-Service (MaaS). Sono usati per ottenere input utente, catturare schermate e persino cercare e interagire con file sulla macchina infetta.

Governo Ucraino Targeted da FormBook/XLoader: Ricerca CERT-UA

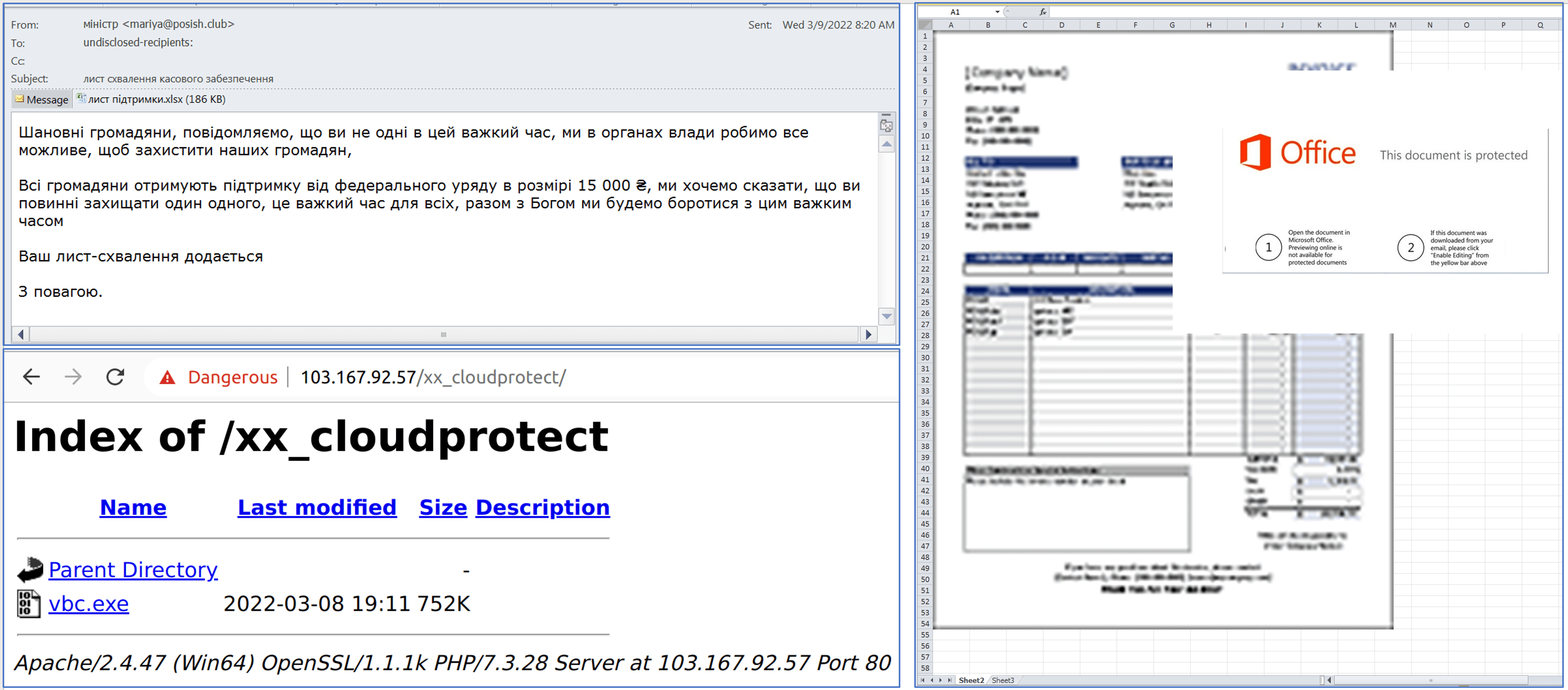

Una email con oggetto “Lettera di approvazione della fornitura di denaro” è stata inviata massivamente agli enti governativi ucraini. Il contenuto dell’email è relativo alla guerra e alla fornitura di aiuti finanziari (apparente, il testo è stato tradotto automaticamente in ucraino).

L’email contiene un allegato XLS chiamato лист підтримки.xlsx. Se aperto, attiva una macro che scarica ed esegue il malware FormBook/XLoader v2.5. Tuttavia, il contenuto esca del documento non sembra essere rilevante per i cittadini ucraini.

Il malware ruba le credenziali memorizzate nel software sulla macchina infetta e le invia al server di comando e controllo (C&C) degli attaccanti.

Tali attacchi hanno una natura sistemica e sono associati al cluster di attività tracciato con l’identificativo UAC-0041.

Indicatori di Compromissione (IOC) Globali

File

93feeeab72617e4f5630fd79f2fdd4b6 лист підтримки.xlsx 95d60664267d442e99c41e2aa3baff68 vbc.exe 5a2c58b9ad136ecaea903e47ca7d0727 formbook.exe (Formbook)

Indicatori di Rete

mariya@posish[.]club 104[.]168.247.233 hxxp://103[.]167.92.57/xx_cloudprotect/vbc.exe 103[.]167.92.57 gobits3[.]com

The list of false domain names:

humamzarodi[.]info cillacollection[.]com phy[.]wiki londonkhaboos[.]com robostetics[.]com bryanheritagefarm[.]com writingdadsobituary[.]com uitzendstudent[.]online kaeltefath[.]com ooop63[.]website oncasi-tengoku[.]com weihiw[.]store gameshill[.]net clublebron[.]com fromuktosa[.]com hilversumrp[.]com formigocerdanya[.]com jokeaou[.]com bvgsf[.]xyz reallyreadyservices[.]com zrbusiness[.]com homephotomarketing[.]com evpunk[.]com hermanmitchels[.]com globalprotectionllc[.]com carlab[.]rentals aocpaysage[.]com g3kbwq[.]xyz ojosnegroshacienda[.]com greenvilletaxfirm[.]com circuitoristorazione[.]com chicklet[.]biz allegiancebookkeeper[.]com xyyvivo[.]com cassandracheatham[.]com gobits3[.]com upcxi[.]xyz adjd[.]info hdwix[.]online sbxtv[.]info abodhakujena[.]com yhomggsmtdynchb[.]store jeffreylau[.]xyz lovelypersonal[.]com lwmdqj[.]com tapelm[.]com ulasan-online[.]com roleplayhr[.]com avilarts[.]com marygracerenella[.]com yellowumbrellamarketing[.]com ilyapershin[.]com bellkennedy[.]online muhammadsaqib[.]tech certuslogistics[.]com unforgettableamour[.]com jtelp[.]com movinonuprva[.]com xn--ltda-epa[.]com knolmail[.]xyz houstonorganicpestcontrol[.]com befancie[.]com typejitem[.]store zqt2578[.]com astrologyplatform[.]com

Indicatori degli Host

%PUBLIC%vbc.exe

Query di Caccia Basate su IOC per Rilevare FormBook/XLoader

Per consentire ai professionisti della sicurezza di convertire automaticamente i suddetti IOC in query di caccia personalizzate pronte per essere eseguite in quasi 20 ambienti SIEM o XDR più popolari, la piattaforma SOC Prime offre lo strumento Uncoder CTI — now disponibile gratuitamente per tutti gli utenti registrati fino al 25 maggio 2022.

Regole Comportamentali Sigma per Rilevare FormBook/XLoader

Per rilevare i pattern di comportamento di FormBook/XLoader e l’attività associata a questo malware, i professionisti della sicurezza possono utilizzare i contenuti dedicati basati su Sigma pubblicati sulla piattaforma SOC Prime:

Comportamento Malware FormBook (ColorCPL-LSASS Spawns CMD)

Esecuzione sospetta di colorcpl.exe (tramite cmdline)

Contesto MITRE ATT&CK®

Per aiutare i professionisti della sicurezza a comprendere meglio il contesto di un attacco utilizzando FormBook/XLoader, tutte le regole basate su Sigma che lo rilevano sono allineate al framework MITRE ATT&CK affrontando le seguenti tattiche e tecniche:

Tactics | Techniques | Sub-techniques | Sigma Rules |

Execution | Command and Scripting Interpreter (T1059) | ||