この記事では、CERT-UAによって実施されたオリジナルのリサーチを強調しています: https://cert.gov.ua/article/37688

2022年3月9日、ウクライナのコンピュータ緊急対応チーム(CERT-UA)は、ウクライナ政府機関がFormBook/XLoaderマルウェアを使用したサイバー攻撃を受けたと報告しました。ユーザーが悪意のあるメールの添付ファイルを開封した場合、マルウェアが配布されました。

FormBookおよびその後継であるXLoaderは、情報を盗むためのMalware-as-a-Service(MaaS)として配布されています。これらはユーザー入力を取得し、スクリーンショットを撮影し、感染したマシンのファイルを検索し操作するために使用されます。

FormBook/XLoaderによるウクライナ政府への標的:CERT-UAのリサーチ

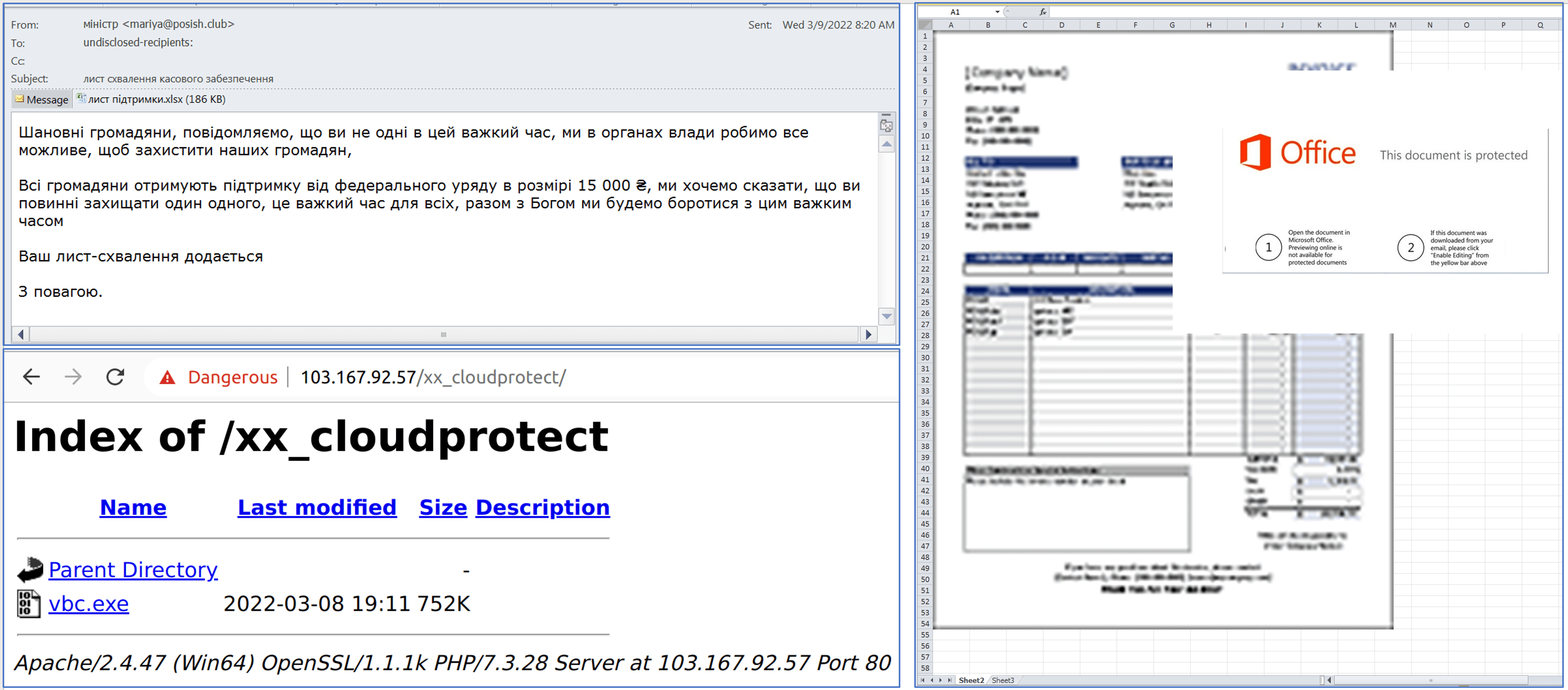

「キャッシュ供給承認に関する手紙」という件名のメールがウクライナ政府機関に大量に送信されました。メールの内容は戦争および財政援助の提供に関連しており(おそらく、テキストは自動的にウクライナ語に翻訳されたようです)。

メールには「 лист підтримки.xlsx」という名前のXLS添付ファイルがあります。開くと、FormBook/XLoader v2.5マルウェアをダウンロードし実行するマクロが起動します。しかし、その文書の囮内容はウクライナ市民には適していないようです。

マルウェアは、影響を受けたマシン上のソフトウェアに保存された資格情報を盗み、攻撃者のコマンド&コントロール(C&C)サーバーに送信します。

このような攻撃は体系的な性質を持ち、UAC-0041識別子で追跡される活動クラスターに関連付けられています。

CERT-UAがメール添付ファイルを通じて配信されたFormBook/XLoaderによるサイバー攻撃を示すために提供したグラフィックス

世界的な妥協指標(IOC)

ファイル

93feeeab72617e4f5630fd79f2fdd4b6 лист підтримки.xlsx 95d60664267d442e99c41e2aa3baff68 vbc.exe 5a2c58b9ad136ecaea903e47ca7d0727 formbook.exe (Formbook)

ネットワーク指標

mariya@posish[.]club 104[.]168.247.233 hxxp://103[.]167.92.57/xx_cloudprotect/vbc.exe 103[.]167.92.57 gobits3[.]com

The list of false domain names:

humamzarodi[.]info cillacollection[.]com phy[.]wiki londonkhaboos[.]com robostetics[.]com bryanheritagefarm[.]com writingdadsobituary[.]com uitzendstudent[.]online kaeltefath[.]com ooop63[.]website oncasi-tengoku[.]com weihiw[.]store gameshill[.]net clublebron[.]com fromuktosa[.]com hilversumrp[.]com formigocerdanya[.]com jokeaou[.]com bvgsf[.]xyz reallyreadyservices[.]com zrbusiness[.]com homephotomarketing[.]com evpunk[.]com hermanmitchels[.]com globalprotectionllc[.]com carlab[.]rentals aocpaysage[.]com g3kbwq[.]xyz ojosnegroshacienda[.]com greenvilletaxfirm[.]com circuitoristorazione[.]com chicklet[.]biz allegiancebookkeeper[.]com xyyvivo[.]com cassandracheatham[.]com gobits3[.]com upcxi[.]xyz adjd[.]info hdwix[.]online sbxtv[.]info abodhakujena[.]com yhomggsmtdynchb[.]store jeffreylau[.]xyz lovelypersonal[.]com lwmdqj[.]com tapelm[.]com ulasan-online[.]com roleplayhr[.]com avilarts[.]com marygracerenella[.]com yellowumbrellamarketing[.]com ilyapershin[.]com bellkennedy[.]online muhammadsaqib[.]tech certuslogistics[.]com unforgettableamour[.]com jtelp[.]com movinonuprva[.]com xn--ltda-epa[.]com knolmail[.]xyz houstonorganicpestcontrol[.]com befancie[.]com typejitem[.]store zqt2578[.]com astrologyplatform[.]com

ホスト指標

%PUBLIC%vbc.exe

IOCに基づくハンティングクエリでFormBook/XLoaderを検出

上記のIOCを20以上の最も人気のあるSIEMまたはXDR環境で実行可能な独自のハンティングクエリに自動的に変換するために、SOC PrimeプラットフォームはUncoder CTIツールを無料で提供しています — now すべての登録ユーザーが2022年5月25日まで 利用可能です。

FormBook/XLoaderを検出するためのSigma行動ベースのルール

FormBook/XLoaderの行動パターンとこのマルウェアに関連する活動を検出するには、SOC Primeプラットフォームで公開されている専用のSigma行動ベースのコンテンツを使用することができます:

FormBookマルウェア動作(ColorCPL-LSASSがCMDを起動)

MITRE ATT&CK® コンテキスト

FormBook/XLoaderを用いた攻撃のコンテキストをセキュリティ専門家がよりよく理解するのを助けるために、これを検出するSigmaベースのすべてのルールは、次の戦術と技術を対象としたMITRE ATT&CKフレームワークに準拠しています:

Tactics | Techniques | Sub-techniques | Sigma Rules |

Execution | Command and Scripting Interpreter (T1059) | ||