Non è un segreto che gli attacchi di phishing siano uno dei modi più efficaci per infettare il bersaglio con malware. Tipicamente, gli avversari cercano di convincere un utente ad aprire un documento dannoso e abilitare i macro o utilizzare vulnerabilità in MS Office per distribuire malware. Pubbliciamo regolarmente regole (1, 2, 3) per rilevare campagne di phishing o malware che distribuiscono. E oggi vogliamo mostrarti un contenuto che può rilevare un attacco nel momento in cui l’utente ingannato clicca sul pulsante Abilita Modifica: https://tdm.socprime.com/tdm/info/uNiMpOIzBWK2/sIQ4znIBPeJ4_8xcPjty/?p=1#

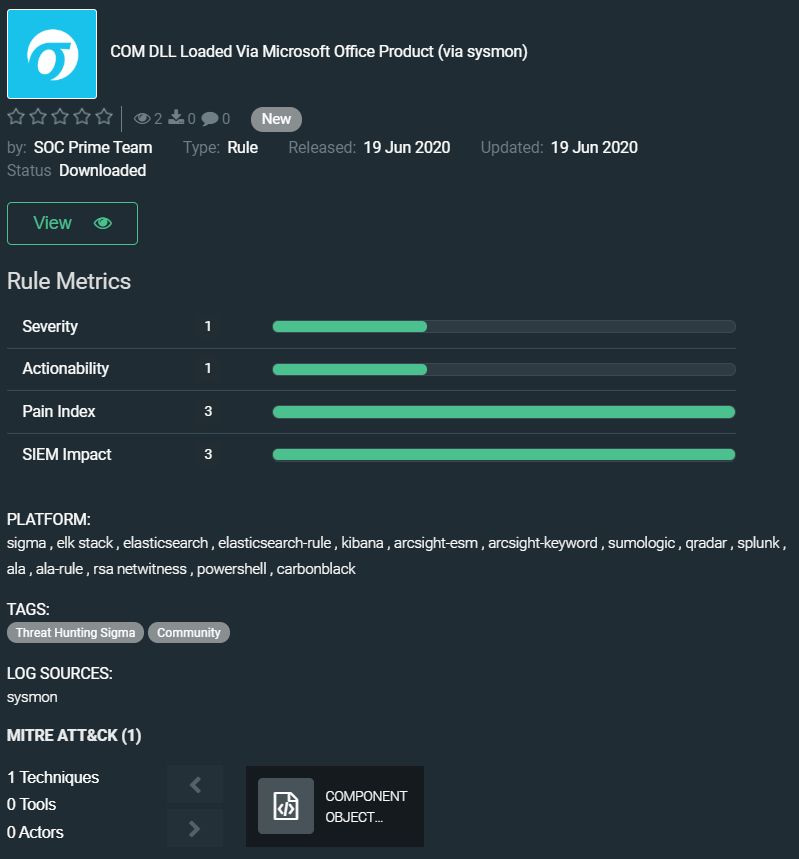

La nuova regola del Team di SOC Prime abilita il rilevamento di COM DLL caricati tramite prodotti MS Office. Questo ti permetterà di identificare una parte degli attacchi all’organizzazione in cui gli aggressori abusano di COM DLL per rilasciare malware. Possono essere abusati da uno script che utilizza COM per generare una Macro Excel per caricare Shellcode tramite JScript (per rilevare tali attacchi è necessario avere i log di sysmon).

La regola ha traduzioni per le seguenti piattaforme:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, ELK Stack, RSA NetWitness, Sumo Logic

EDR: Carbon Black, Elastic Endpoint

MITRE ATT&CK:

Tattiche: Movimento laterale, Esecuzione

Tecniche: Component Object Model e COM Distribuito (T1175)