No es ningún secreto que los ataques de phishing son una de las formas más efectivas de infectar el objetivo con malware. Normalmente, los adversarios esperan convencer a un usuario de abrir un documento malicioso y habilitar macros o usar vulnerabilidades en MS Office para desplegar malware. Publicamos regularmente reglas (1, 2, 3) para detectar campañas de phishing o malware que distribuyen. Y hoy queremos mostrarte contenido que puede detectar un ataque en el momento en que el usuario engañado hace clic en el botón de Habilitar edición: https://tdm.socprime.com/tdm/info/uNiMpOIzBWK2/sIQ4znIBPeJ4_8xcPjty/?p=1#

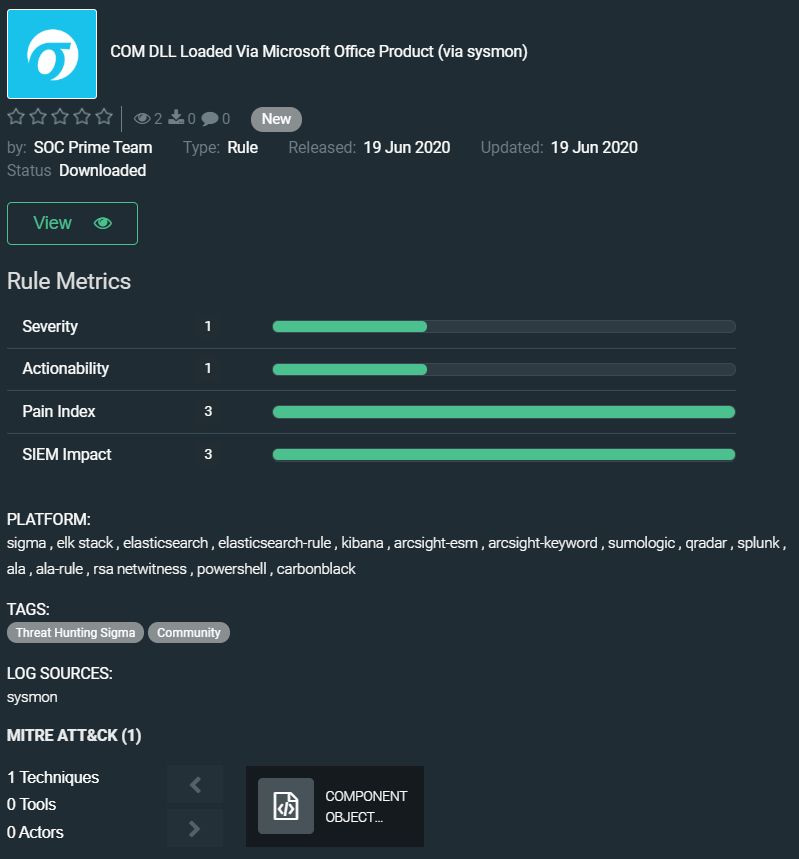

La nueva regla del equipo de SOC Prime permite la detección de COM DLLs cargados a través de productos de MS Office. Esto te permitirá identificar parte de los ataques a la organización en los que los atacantes abusan de COM DLLs para desplegar malware. Pueden ser abusados por un script que usa COM para generar un Macro de Excel para cargar Shellcode a través de JScript (para detectar tales ataques necesitas registros sysmon).

La regla tiene traducciones para las siguientes plataformas:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, ELK Stack, RSA NetWitness, Sumo Logic

EDR: Carbon Black, Elastic Endpoint

MITRE ATT&CK:

Tácticas: Movimiento lateral, Ejecución

Técnicas: Modelo de Objeto Componente y COM Distribuido (T1175)