Es ist kein Geheimnis, dass Phishing-Angriffe eine der effektivsten Methoden sind, um das Ziel mit Malware zu infizieren. In der Regel erwarten die Angreifer, den Benutzer zu überzeugen, ein bösartiges Dokument zu öffnen und Makros zu aktivieren oder Schwachstellen in MS Office zu nutzen, um Malware zu verbreiten. Wir veröffentlichen regelmäßig Regeln (1, 2, 3) zum Erkennen von Phishing-Kampagnen oder Malware, die sie verbreiten. Und heute möchten wir Ihnen Inhalte zeigen, die einen Angriff in dem Moment erkennen können, in dem der getäuschte Benutzer auf die Schaltfläche „Bearbeitung aktivieren“ klickt: https://tdm.socprime.com/tdm/info/uNiMpOIzBWK2/sIQ4znIBPeJ4_8xcPjty/?p=1#

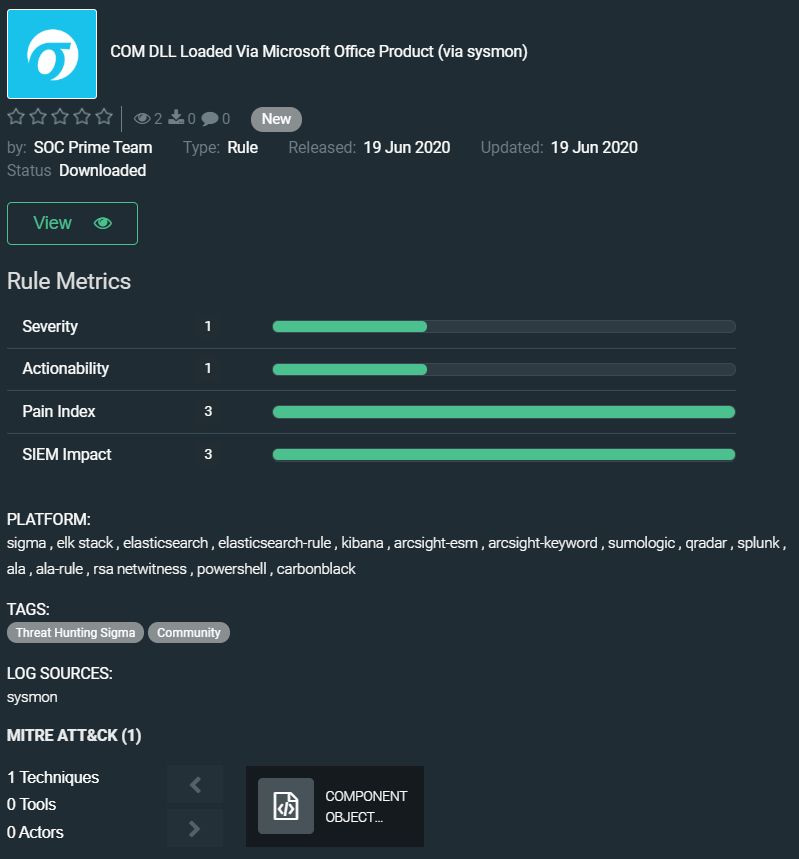

Die neue Regel des SOC Prime Teams ermöglicht die Erkennung von COM-DLLs, die über MS Office-Produkte geladen werden. Dies ermöglicht es Ihnen, einen Teil der Angriffe auf die Organisation zu identifizieren, bei denen Angreifer COM-DLLs missbrauchen, um Malware abzulegen. Sie können von einem Skript missbraucht werden, das COM verwendet, um ein Excel-Makro zu generieren, um Shellcode über JScript zu laden (zum Erkennen solcher Angriffe benötigen Sie Sysmon-Protokolle).

Die Regel hat Übersetzungen für die folgenden Plattformen:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, ELK Stack, RSA NetWitness, Sumo Logic

EDR: Carbon Black, Elastic Endpoint

MITRE ATT&CK:

Taktiken: Laterale Bewegung, Ausführung

Techniken: Component Object Model und Distributed COM (T1175)