단순 통합은 악성 프로세스를 검색하는 데 도움이 됩니다.

안녕하세요 여러분! Splunk를 다목적 도구로 계속 변모시켜 어떤 위협도 신속하게 탐지할 수 있도록 하겠습니다. 제 마지막 기사에서는 경고를 사용하여 상관 이벤트를 생성하는 방법을 설명했습니다. 이제 Virus Total 기반과 간단한 통합을 하는 방법을 알려드리겠습니다.

우리 중 많은 사람들이 네트워크 연결을 모니터링하고, 프로세스를 생성하며, 파일 생성 시간의 변경 사항을 기록하기 위해 환경에서 Sysmon을 사용합니다. 이 시스템 드라이버는 시스템 활동을 이벤트 로그에 기록하고 모니터링하는 기능을 제공합니다. Sysmon의 가장 필수적인 기능 중 하나는 실행 중인 프로세스의 해시를 계산하고 기록하는 것입니다. 따라서 이 데이터를 사용하여 당신의 환경에서 실행 중일 수 있는 악성 프로세스를 탐지할 수 있습니다.

그럼 시작해봅시다.

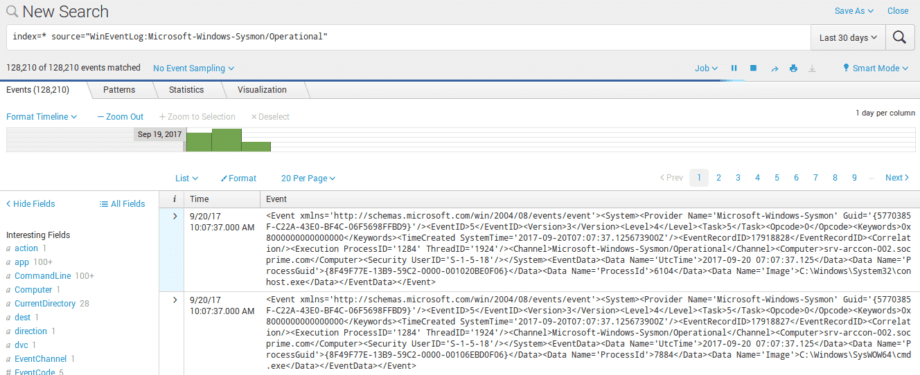

- Sysmon 로그를 Splunk에 수집합니다.

Windows 시스템에서 Sysmon 로그를 수집하려면 Splunk에 Microsoft Sysmon용 애드온을 설치해야 합니다. 이 과정에 대한 설명은 다음에서 찾을 수 있습니다. https://splunkbase.splunk.com/app/1914/.

- 이 시점에서 이미 Microsoft Sysmon용 애드온을 설치했으며 로그가 Splunk에 수집되고 있습니다.

- 이제 우리는 테스트 서버에서 실행 중인 프로세스를 검색하여 표를 생성해야 합니다.

ID 1을 가진 Sysmon 이벤트:

index=* source=”WinEventLog:Microsoft-Windows-Sysmon/Operational” EventCode=1

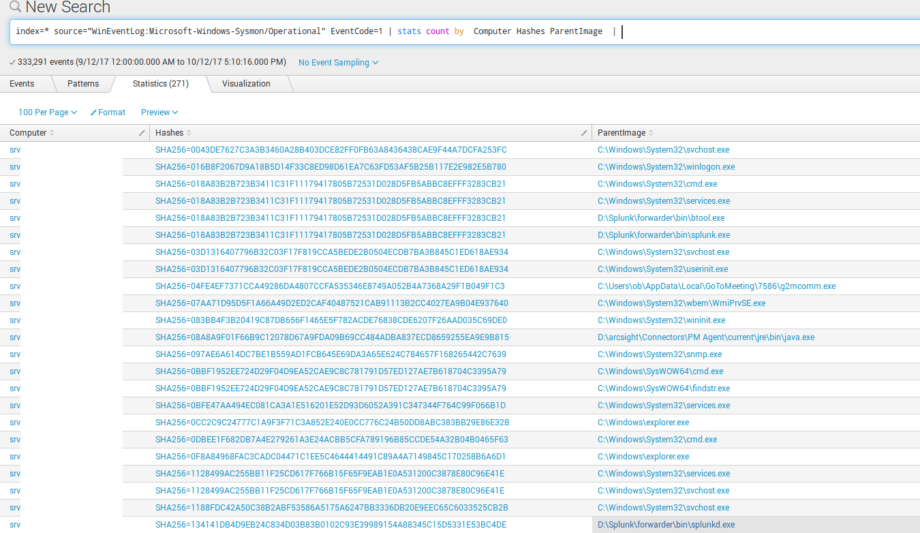

통계 표 구축:

index=* source=”WinEventLog:Microsoft-Windows-Sysmon/Operational” EventCode=1 | stats count by Computer Hashes Image

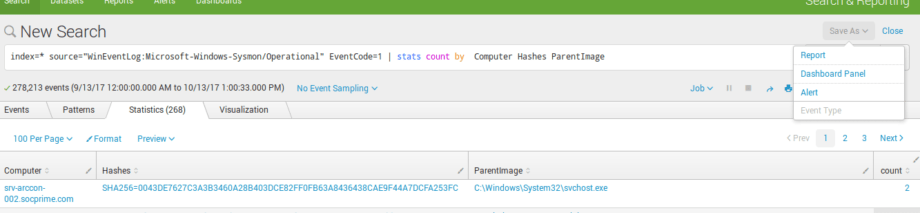

- 그런 다음 이 검색을 대시보드 패널로 저장합니다:

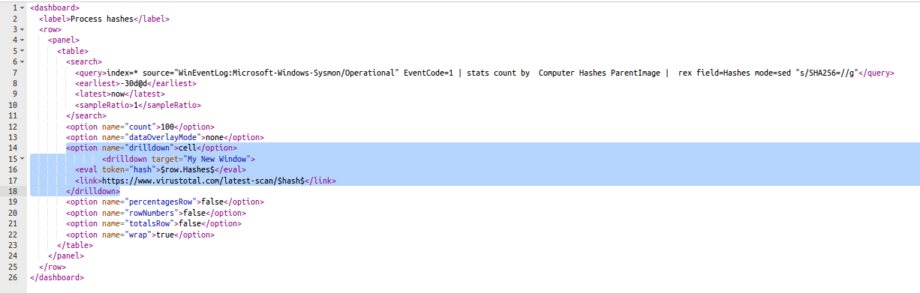

- 이제 저장된 패널의 경우, 테이블에서 해시를 확인하기 위해 VirusTotal 페이지에 드릴다운을 만들어야 합니다. 이를 위해 Edit Source 패널을 열고 드릴다운 옵션과 태그를 추가합니다:

<option name=”drilldown”>cell</option>

<drilldown target=”My New Window”>

<eval token=”hash”>$row.Hashes$</eval>

<link>https://www.virustotal.com/latest-scan/$hash$</link>

</drilldown>

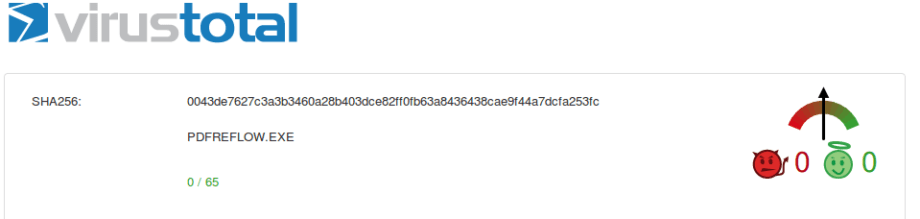

- 대시보드를 저장한 후 이 드릴다운으로 Hashes 셀을 클릭하여 Virus Total 페이지에서 해시를 확인할 수 있습니다.

이 기사에서는 드릴다운을 사용하여 통합하는 간단한 방법을 보여드렸습니다. 이 방법을 사용하여 다양한 외부 웹 리소스에 대한 편리한 확인을 통합할 수 있습니다. 클릭 한 번으로 필요한 정보를 바로 얻을 수 있습니다. 또한, 악성 활동의 탐지 및 심층 분석을 위해 SOC Prime의 Sysmon Framework 을 사용할 수 있습니다. 다음 기사에서는 대시보드를 더욱 정보성 있게 만드는 데 도움을 주는 depends 패널의 활용에 대해 다룰 예정입니다.