シンプルな統合で悪意のあるプロセスを検索するのを助けます

皆さん、こんにちは!Splunkを多目的ツールに変えて、あらゆる脅威を迅速に検出する方法を続けましょう。前回の記事では アラートを使用して相関イベントを作成する方法を説明しました。今回は、VirusTotalベースとの簡単な統合方法をお伝えします。

多くの人は、Sysmonを使用してネットワーク接続、プロセスの生成、ファイル作成時の変更を監視しています。このシステムドライバは、システム活動をイベントログに監視および記録します。Sysmonの最も必要とされる機能の1つは、実行中のプロセスのハッシュを計算して記録することです。このデータ、Splunk、およびVirusTotalベースを使用して、環境内で悪意のあるプロセスが実行されているかどうかを検出できます。

では始めましょう

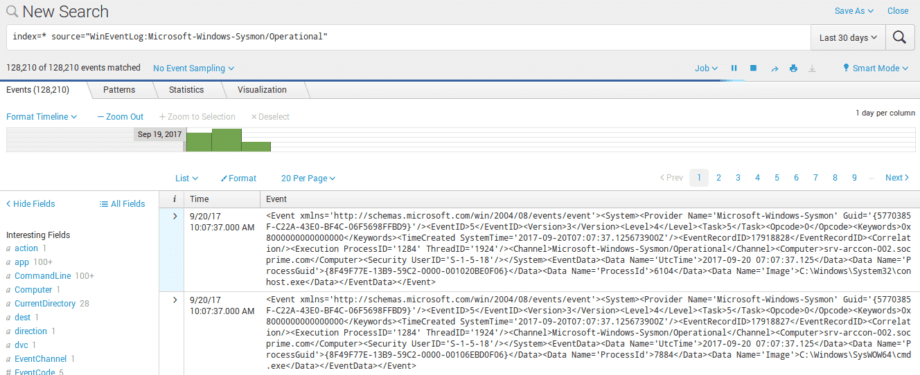

- SysmonログをSplunkに収集します。

WindowsシステムからSysmonログを収集するには、SplunkにMicrosoft Sysmonのアドオンをインストールする必要があります。このプロセスの説明は次の場所にあります: https://splunkbase.splunk.com/app/1914/.

- この時点で、Microsoft Sysmonのアドオンはすでにインストールされており、ログがSplunkに収集されています。

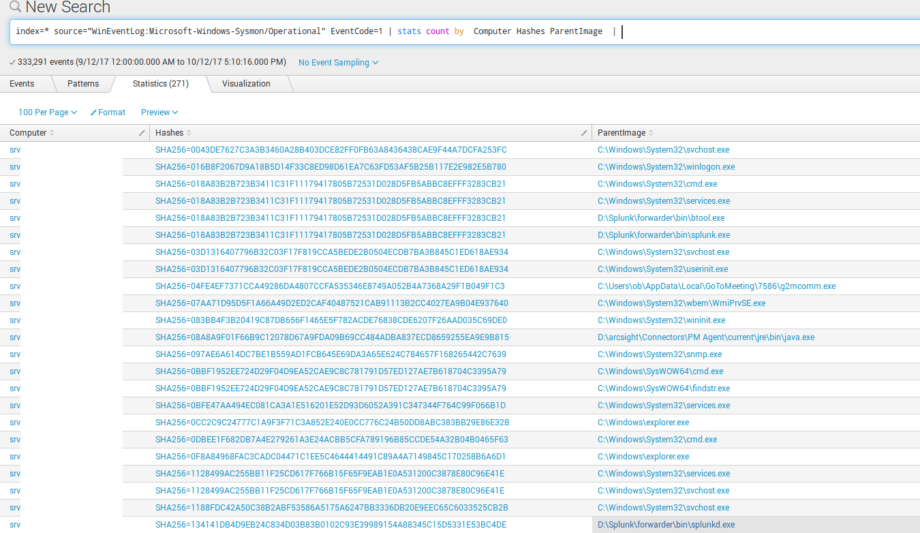

- 次に、テストサーバー上で実行されているプロセスのテーブルを作成するための検索をする必要があります。

ID 1のSysmonイベント:

index=* source=”WinEventLog:Microsoft-Windows-Sysmon/Operational” EventCode=1

統計テーブルの構築:

index=* source=”WinEventLog:Microsoft-Windows-Sysmon/Operational” EventCode=1 | stats count by Computer Hashes Image

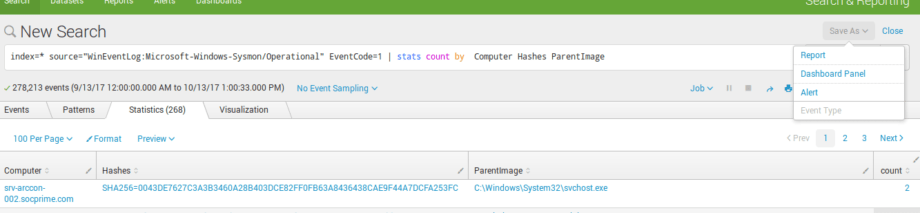

- 次に、この検索をダッシュボードパネルとして保存します:

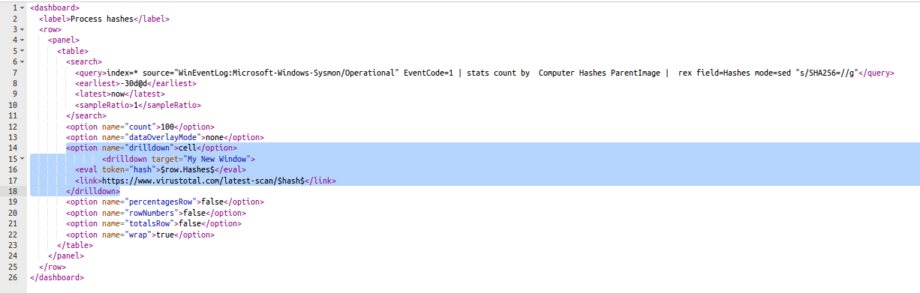

- 保存したパネルに対して、ウイルストータルページでハッシュを確認するためのドリルダウンを作成する必要があります。これを行うには、編集ソースパネルを開き、ドリルダウンオプションとタグを追加します:

<option name=”drilldown”>cell</option>

<drilldown target=”My New Window”>

<eval token=”hash”>$row.Hashes$</eval>

<link>https://www.virustotal.com/latest-scan/$hash$</link>

</drilldown>

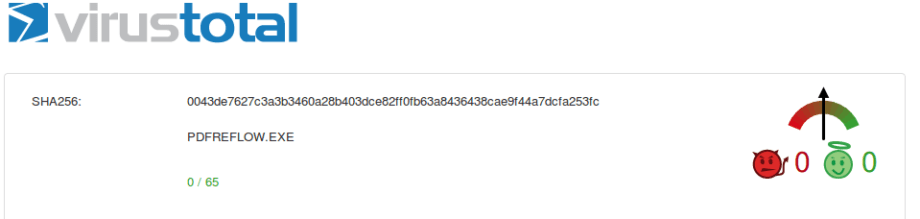

- ダッシュボードを保存した後、このドリルダウンを使用してハッシュセルをクリックすると、VirusTotalページでハッシュを確認することができます:

この記事では、ドリルダウンを使用したシンプルな統合方法を示しました。この方法を活用して、外部ウェブリソースでさまざまな便利なチェックを統合できます。クリック一つで必要な情報を得ることができます。また、 Sysmon Framework をSOC Primeが提供し、悪意のある活動の検出とより深い分析を行うことができます。次の記事では、情報量の多いダッシュボードを作成するのに役立つDepend Panelsの活用について紹介します。