Atenção! Defensores cibernéticos são notificados sobre uma nova onda de ataques de phishing utilizando assuntos de e-mail relacionados a faturas, com a cadeia de infecção ativada pela abertura de um arquivo VBS malicioso, que leva à disseminação de malware SmokeLoader nos dispositivos afetados. De acordo com a investigação, a atividade maliciosa pode ser atribuída ao grupo de hackers UAC-0006 movido financeiramente, que foi observado em ataques anteriores contra a Ucrânia também utilizando as mesmas cepas maliciosas e o vetor de ataque de phishing.

Análise das Operações Ofensivas do UAC-0006 Espalhando Malware SmokeLoader

Pouco mais de um mês após os ataques de phishing pelos hackers financeiramente motivados do UAC-0006 visando a Ucrânia, os pesquisadores da CERT-UA revelaram outra campanha que abusa de iscas de assuntos financeiros e também distribuindo o malware SmokeLoader. Hackers disseminam massivamente e-mails com assuntos e anexos relacionados a faturas que contêm um arquivo VBS destinado a instalar e executar malware SmokeLoader nos dispositivos impactados.

Nesta campanha coberta no novo alerta CERT-UA#6999, o arquivo de configuração do malware contém 45 nomes de domínio, 5 dos quais usam o registro A e estão vinculados ao provedor russo. Para manter a persistência, a iteração do malware usada nestes ataques é capaz de definir os registros A atuais para nomes de domínio conectando-se ao servidor DNS correspondente. Os adversários UAC-0006 aplicam as contas de e-mail comprometidas de maneira semelhante aos seus padrões de comportamento observados nas campanhas anteriores contra a Ucrânia.

Como medidas de mitigação potenciais, os defensores recomendam restringir o uso do Windows Script Host e PowerShell para minimizar a ameaça.

Detecção da Atividade UAC-0006 Coberta no Alerta CERT-UA#6999

Os volumes crescentes de operações ofensivas ligadas ao UAC-0006 exigem ultra-responsividade dos defensores cibernéticos para frustrar de forma oportuna os ataques relacionados. A Plataforma SOC Prime para defesa cibernética coletiva oferece regras Sigma curadas para ajudar as organizações a se defenderem proativamente contra os ataques do grupo distribuindo massivamente o SmokeLoader e a identificar em tempo hábil as TTPs adversárias relevantes.

Clique no Explore Detecções botão abaixo para obter a lista completa de regras Sigma para detecção de ataques UAC-0006 mencionados no alerta CERT-UA#6999. Para acelerar a busca de conteúdo no SOC, aplique as tags relevantes “UAC-0006” ou “CERT-UA#6999”. Todos os algoritmos de detecção são aprimorados por contexto de ameaça cibernética e podem ser automaticamente convertidos em dezenas de formatos de linguagem em uso.

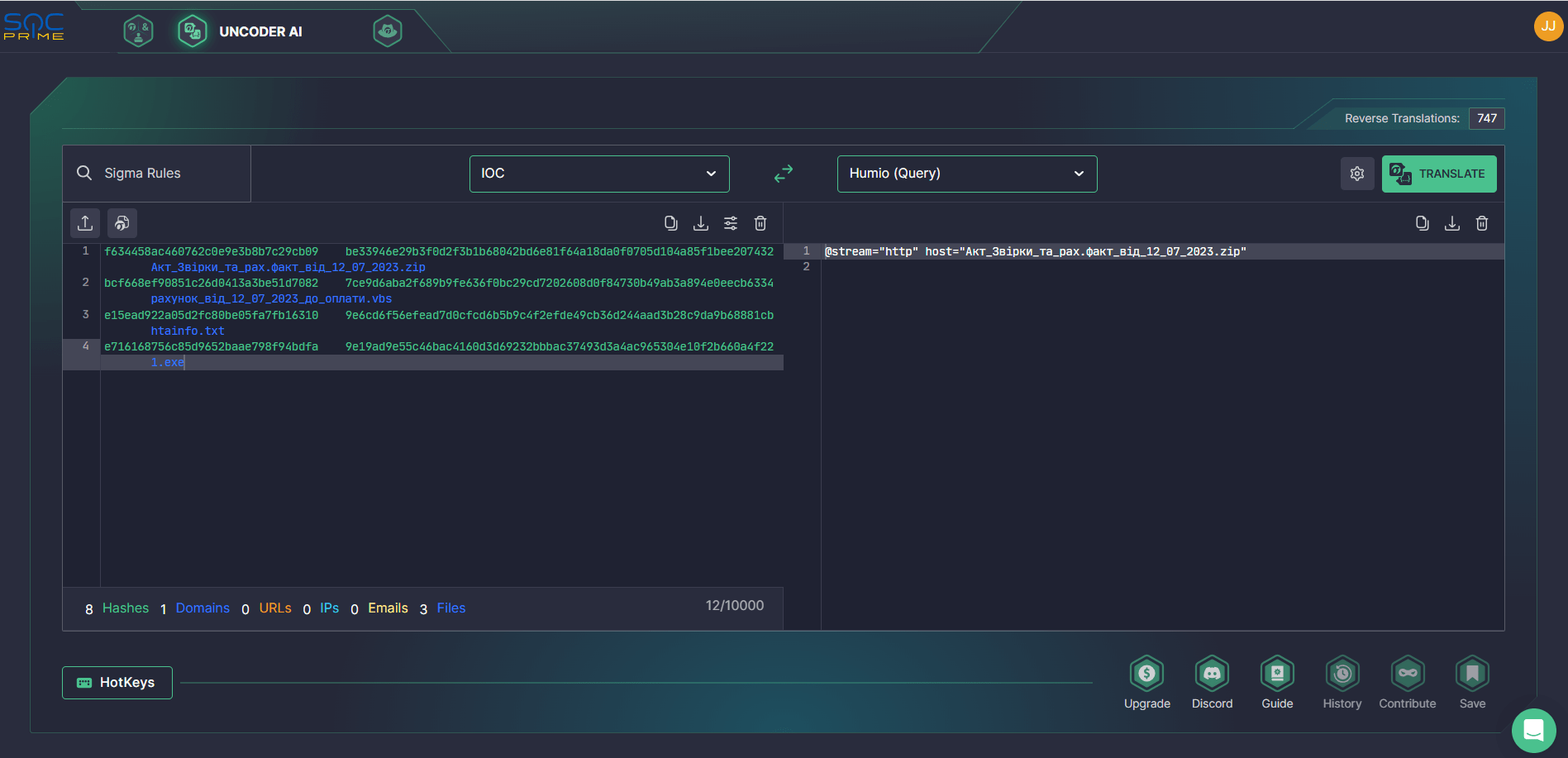

Os engenheiros de segurança também podem aproveitar o Uncoder AI para caçar instantaneamente os IOCs listados no alerta CERT-UA#6999 criando consultas personalizadas de IOCs e executando-as no ambiente selecionado em tempo real.

Contexto MITRE ATT&CK

Os defensores cibernéticos também podem obter insights sobre o contexto por trás dos ataques de phishing pelo UAC-0006 em mais detalhe, explorando a tabela abaixo, que fornece a lista de táticas e técnicas adversárias relevantes conforme o ATT&CK: