注目!サイバー防御者は、新たなフィッシング攻撃の波が、請求書に関連するメール件名を利用し、悪意のあるVBSファイルを開くことで感染チェーンが引き起こされ、広がることを通知されています。 SmokeLoaderマルウェア が影響を受けたデバイスで発生します。調査によると、悪意のある活動は、金銭的動機を持つ UAC-0006ハッカーギャング によるもので、同じ悪意のあるストレインとフィッシング攻撃ベクターを使用してウクライナに対する以前の攻撃で観察されました。

UAC-0006のオフェンシブオペレーションによるSmokeLoaderマルウェアの拡散分析

ウクライナを対象とした UAC-0006の金銭的動機を持つハッカーによるフィッシング攻撃 の少しもっと1か月後、CERT-UAの研究者は 金融に関するトピックを悪用した別のキャンペーンを明らかにし、 またSmokeLoaderマルウェアを配布しています。ハッカーは大量のメールを広範な請求書関連の件名やVBSファイルが含まれる添付ファイルで広げ、それが実行されます。 SmokeLoaderマルウェア 影響を受けたデバイス上で。

CERT-UA#6999の新しい警告で取り上げられたこのキャンペーンでは、マルウェアの構成ファイルには45のドメイン名が含まれ、そのうち5つはAレコードを使用しロシアのプロバイダーとリンクしています。持続性を維持するため、この攻撃で使用されるマルウェアのバージョンは、対応するDNSサーバーに接続してドメイン名の現在のAレコードを定義することができます。UAC-0006の対戦者は、ウクライナに対する以前のキャンペーンで観察された行動パターンを模倣して、侵害されたメールアカウントを適用しています。

潜在的な緩和策として、防御者はWindowsスクリプトホストおよびPowerShellの使用を制限することを推奨しています。

CERT-UA#6999警告で取り上げられたUAC-0006活動の検出

UAC-0006にリンクする攻撃的作戦の増加により関連する攻撃をタイムリーに阻止するために、非常に迅速な対応がサイバー防御者に求められています。SOC Prime Platform for collective cyber defenseは、組織が攻撃者の大規模なSmokeLoaderの配布に対して積極的に防御し、関連する敵のTTPsをタイムリーに特定するためのキュレーションされたシグマルールを提供します。

下の 検出を探る ボタンをクリックして、CERT-UA#6999警告で言及されたUAC-0006攻撃検出用のSigmaルールの全リストを取得します。SOCコンテンツ検索を加速するためには、関連するタグ「UAC-0006」または「CERT-UA#6999」を適用してください。すべての検出アルゴリズムはサイバー脅威のコンテキストによって強化され、使用されている複数の言語フォーマットに自動変換可能です。

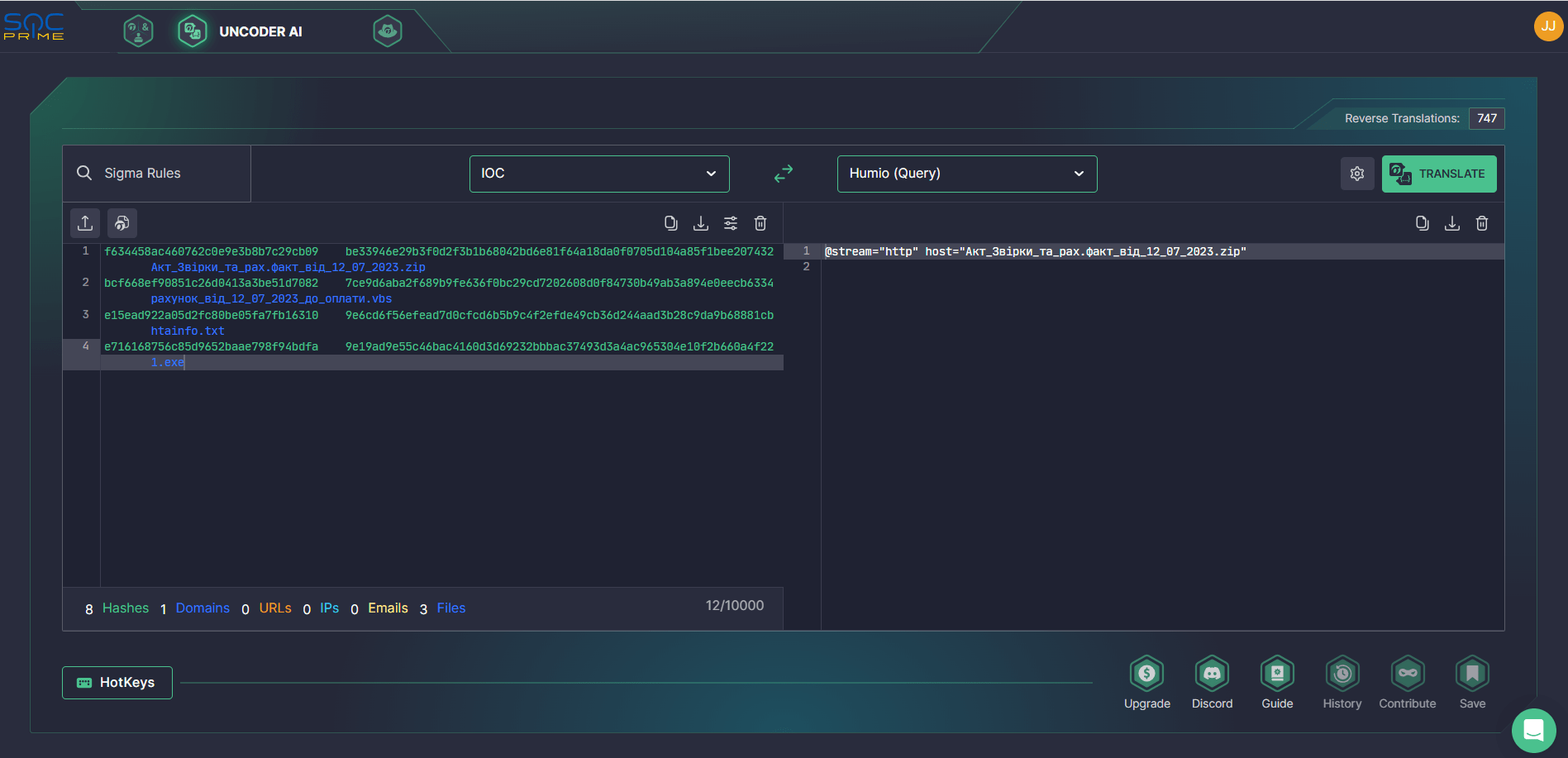

セキュリティエンジニアはまた Uncoder AI を利用して、 CERT-UA#6999警告 にリストされているIOCを即座にハントできます。カスタムIOCクエリを作成し、選択した環境で即時に実行します。

MITRE ATT&CKコンテキスト

サイバー防御者は、UAC-0006によるフィッシング攻撃の背景にあるコンテキストをより詳しく理解するため、下の表を探索することで、ATT&CKに基づく関連する敵の戦術と技術のリストを確認することもできます。