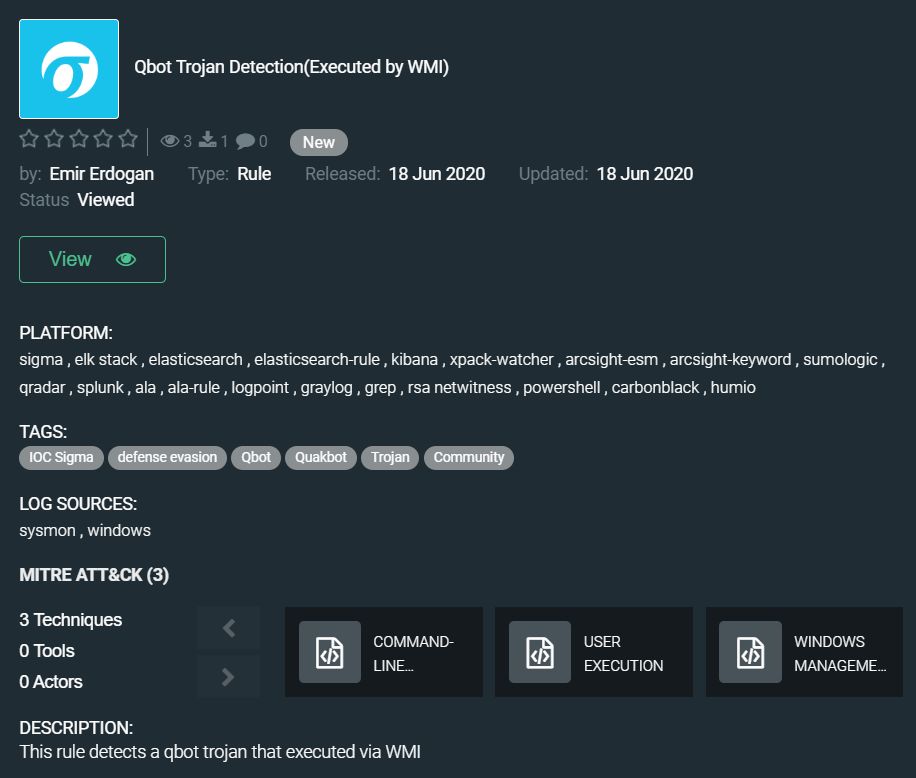

Mais uma vez, queremos destacar o conteúdo para detectar o malware QBot na seção Regra da Semana. Há cerca de um mês, uma regra simples, mas eficaz de Emir Erdogan já foi publicada nesta seção. Mas o Trojan de doze anos continua a evoluir, e apenas alguns dias atrás, novas amostras desse malware foram descobertas, com base nas quais Emir criou uma nova regra de Threat Hunting que rastreia mudanças no comportamento do QBot: https://tdm.socprime.com/tdm/info/8DYw876BPWAL/NFgIx3IBQAH5UgbBHY87/?p=1

A evolução do malware não afeta suas funções básicas, ainda coleta atividade de navegação, rouba credenciais de contas bancárias e outras informações financeiras. Os adversários usam técnicas de phishing para atrair vítimas a sites que usam exploits para injetar Qbot através de um dropper. Faz isso por meio de uma combinação de técnicas que subvertem as sessões web da vítima, incluindo keylogging, roubo de credenciais, exfiltração de cookies e hooking de processos. A versão mais recente do Qbot adiciona técnicas de detecção e evasão de pesquisa. Tem uma nova camada de empacotamento que embaralha e esconde o código dos scanners e ferramentas baseadas em assinatura. Também inclui técnicas anti-máquina virtual, o que a ajuda a resistir a exames forenses.

A regra tem traduções para as seguintes plataformas:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, Graylog, ELK Stack, RSA NetWitness, LogPoint, Humio

EDR: Carbon Black, Elastic Endpoint

MITRE ATT&CK:

Táticas: Execução

Técnicas: Interface de Linha de Comando (T1059), Execução de Usuário (T1204), Instrumentação de Gestão do Windows (T1047)