Et encore une fois, nous voulons mettre en avant le contenu pour détecter le malware QBot dans la section Règle de la semaine. Il y a environ un mois, une règle simple mais efficace de Emir Erdogan avait déjà été publiée dans cette section. Mais le cheval de Troie vieux de douze ans continue d’évoluer, et il y a seulement quelques jours, de nouveaux échantillons de ce malware ont été découverts, sur la base desquels Emir a créé une nouvelle règle de Threat Hunting qui suit les changements de comportement de QBot : https://tdm.socprime.com/tdm/info/8DYw876BPWAL/NFgIx3IBQAH5UgbBHY87/?p=1

L’évolution du malware n’affecte pas ses fonctions de base, il collecte toujours l’activité de navigation, vole les identifiants de comptes bancaires et d’autres informations financières. Les adversaires utilisent des techniques de phishing pour attirer les victimes sur des sites Web qui exploitent des vulnérabilités pour injecter Qbot via un dropper. Il le fait à travers une combinaison de techniques qui subvertissent les sessions Web de la victime, y compris la frappe de clé, le vol d’identifiants, l’exfiltration de cookies et l’accrochage de processus. La dernière version de Qbot ajoute à la fois des techniques de détection et d’évasion de la recherche. Elle dispose d’une nouvelle couche de packaging qui brouille et cache le code des scanners et des outils basés sur des signatures. Elle inclut également des techniques anti-machine virtuelle, ce qui l’aide à résister à l’analyse forensique.

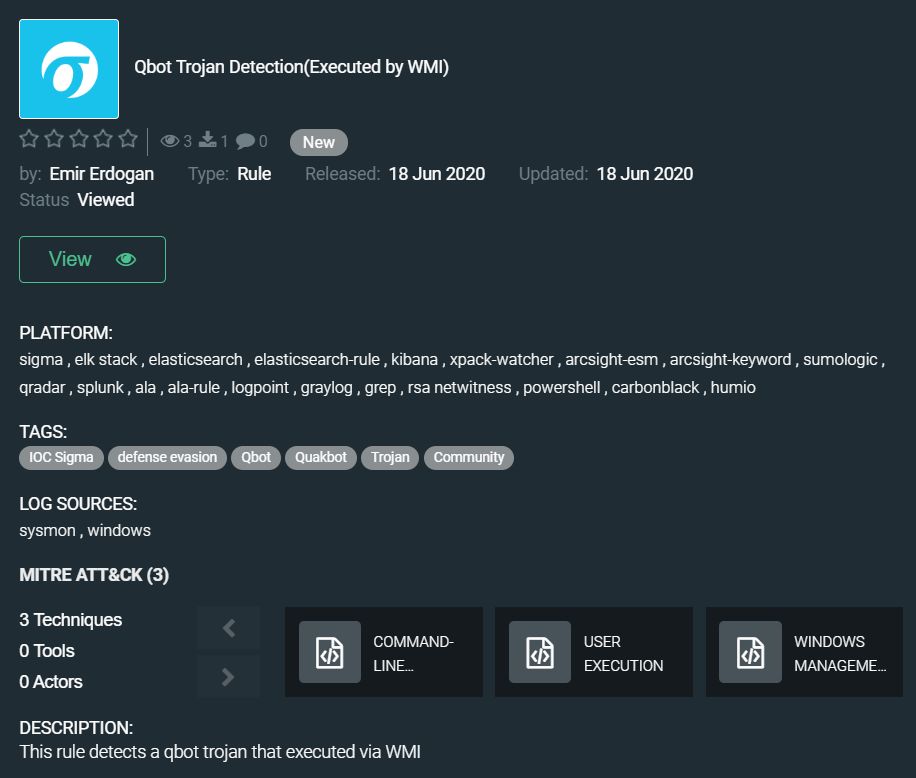

La règle a des traductions pour les plateformes suivantes :

SIEM : Azure Sentinel, ArcSight, QRadar, Splunk, Graylog, ELK Stack, RSA NetWitness, LogPoint, Humio

EDR : Carbon Black, Elastic Endpoint

MITRE ATT&CK :

Tactiques : Exécution

Techniques : Interface de ligne de commande (T1059), Exécution de l’utilisateur (T1204), Instrumentation de gestion Windows (T1047)