A notória vulnerabilidade de dia zero do Microsoft Office rastreada como CVE-2022-30190 também conhecida como Follina, ainda está sendo explorada ativamente por várias organizações de hackers ao redor do mundo. Em 10 de junho de 2022, o CERT-UA lançou um novo alerta alertando sobre ataques cibernéticos em andamento que visam organizações de mídia ucranianas. Os atores de ameaça continuam a explorar a vulnerabilidade CVE-2022-30190 na última campanha de e-mails maliciosos destinada a entregar a variante de malware chamada CrescentImp e infectar os sistemas alvo. A atividade maliciosa é identificada como UAC-0113, que, segundo os pesquisadores, pode ser atribuída ao grupo de hackers russo Sandworm anteriormente observado em ataques cibernéticos contra organizações ucranianas.

Detecte o Malware CrescentImp Usado no Último Ataque pelo Grupo Sandworm APT também conhecido como UAC-0113

Ataques cibernéticos que abusam da recém-descoberta vulnerabilidade CVE-2022-30190, que está sendo ativamente explorada em campo, estão crescendo em escala e impacto, expondo assim organizações globais em vários setores industriais a riscos severos. O uso de anexos de e-mail em campanhas de e-mails maliciosos permanece como um dos vetores de ataque mais populares, ganhando impulso no último ataque cibernético que visa o setor de mídia ucraniano.

Para ajudar as organizações a identificar tempestivamente infecções por CrescentImp em suas infraestruturas e defender-se proativamente contra a atividade maliciosa do Sandworm APT relacionado, explore a lista abrangente de conteúdos de detecção elaborados pela equipe da SOC Prime e Programa de Recompensa de Ameaças colaboradores de conteúdo:

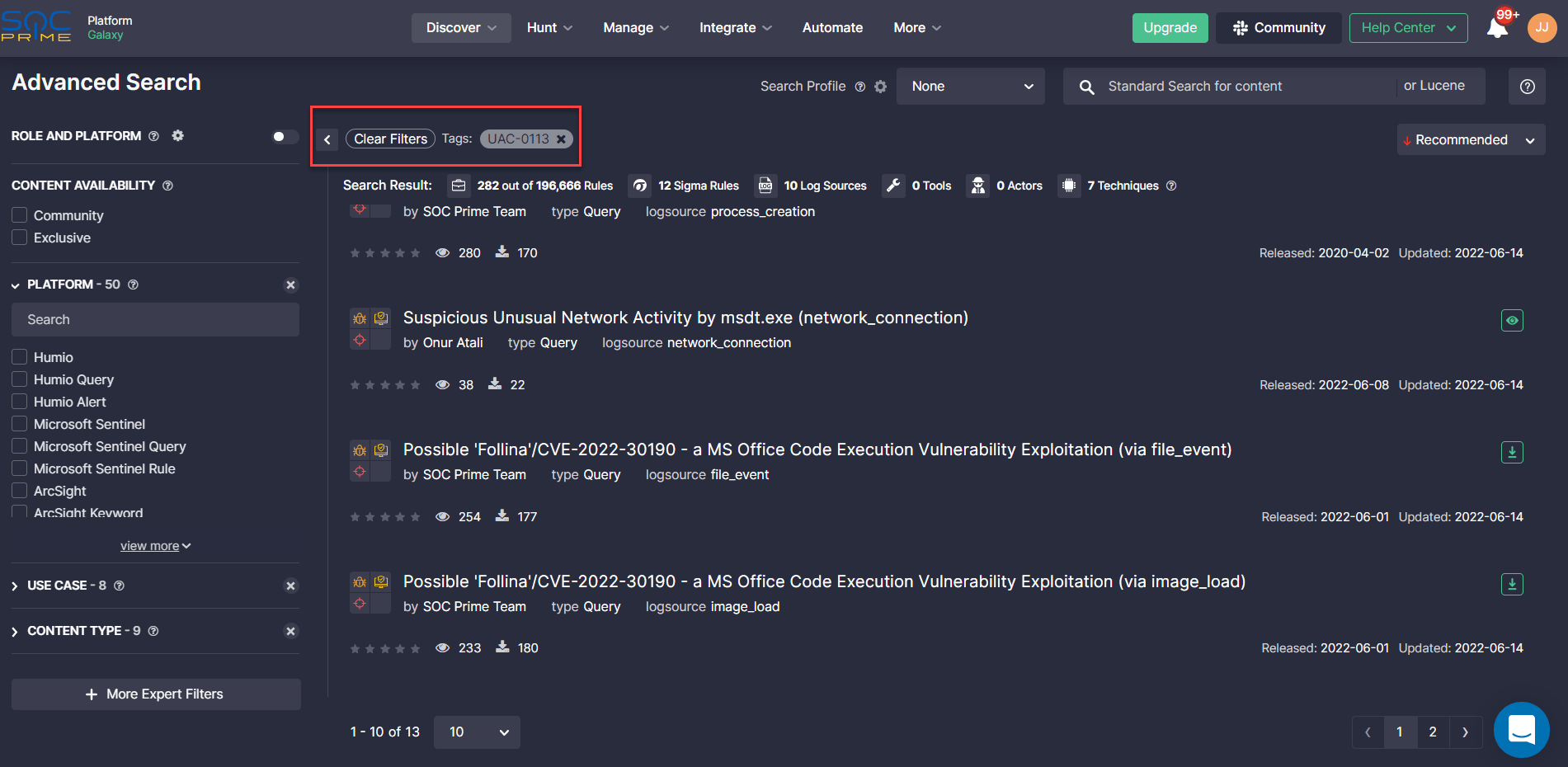

Regras Sigma para detectar a atividade maliciosa do grupo Sandworm APT (UAC-0113)

All Regras Sigma acima disponíveis na plataforma da SOC Prime estão alinhadas com a estrutura MITRE ATT&CK® para melhor visibilidade das ameaças e são compatíveis com as soluções líderes do setor SIEM, EDR e XDR. Para uma experiência de busca simplificada, os profissionais de cibersegurança também podem navegar instantaneamente na biblioteca de conteúdo de detecção pela tag correspondente #UAC-0113 associada à atividade do grupo.

Alternativamente, os defensores cibernéticos também podem usar um conjunto de IOCs fornecidos pelos pesquisadores do CERT-UA para detectar infecções por CrescentImp. Aproveitando o módulo Uncoder CTI da SOC Prime, caçadores de ameaças e especialistas em inteligência de ameaças cibernéticas podem gerar instantaneamente consultas de IOC relacionadas prontas para serem executadas em seu ambiente SIEM ou XDR.

Usuários registrados da SOC Prime podem acessar instantaneamente a lista completa de conteúdos de detecção e caça para a vulnerabilidade CVE-2022-30190 também conhecida como Follina clicando no botão Detect & Hunt . Procurando as últimas tendências na arena das ameaças cibernéticas e as novas regras Sigma lançadas mesmo sem registro? Explore o Mecanismo de Busca de Ameaças Cibernéticas da SOC Prime para procurar instantaneamente por um APT específico, exploração ou CVE, acompanhado por regras Sigma relevantes e informações contextuais abrangentes.

Detect & Hunt Explorar o Contexto de Ameaças

Descrição do CrescentImp: Análise de Ataque Atribuída ao Sandworm APT/UAC-0113 Usando o CVE-2022-30190

No início de junho de 2022, a arena global de ameaças cibernéticas estava repleta de notícias sobre ataques em campo que exploram o CVE-2022-30190 também conhecido como Follina, com ataques cibernéticos na Ucrânia não sendo exceção. Apenas duas semanas antes da última campanha de malware, o CERT-UA alertou sobre ataques de phishing em andamento contra órgãos estaduais ucranianos disseminando o malware Cobalt Strike Beacon, explorando falhas de dia zero do Windows CVE-2021-40444 e CVE-2022-30190.

In uma nova onda de ataques cibernéticos usando a vulnerabilidade CVE-2022-30190 e atribuída ao grupo Sandworm APT, e-mails maliciosos visando organizações de mídia, incluindo estações de rádio e agências de notícias, são amplamente divulgados a partir de endereços de e-mail comprometidos dos órgãos estatais ucranianos. Esses e-mails contêm um anexo de isca que, uma vez aberto, aciona uma cadeia de infecção baixando um arquivo HTML e executando posteriormente código JavaScript malicioso, que entrega o malware CrescentImp ao sistema comprometido. CrescentImp pertence aos vírus Trojan, mas os detalhes de sua origem estão atualmente sob investigação.

A atividade maliciosa do coletivo de hackers Sandworm vinculado à Rússia, visando organizações ucranianas desde a invasão em grande escala da Rússia à Ucrânia, remonta a abril de 2022, quando o grupo esteve envolvido no segundo ataque cibernético de apagão da história humana aproveitando as cepas de malware Industroyer2 e CaddyWiper .

Para estar constantemente à frente das ameaças emergentes, independentemente de sua escala e nível de sofisticação, junte-se à plataforma Detection as Code da SOC Prime e esteja pronto para gerar valor imediato a partir de capacidades aprimoradas de detecção e caça de ameaças. Procurando maneiras de fazer sua própria contribuição e monetizar sua expertise profissional? Junte-se às fileiras da iniciativa de crowdsourcing da SOC Prime, Programa de Recompensa de Ameaças, e veja em ação como transformar suas habilidades de caça a ameaças em benefícios financeiros recorrentes.