이벤트 상관관계는 사건 감지에서 중요한 역할을 하며 비즈니스 서비스나 IT/보안 프로세스에 실제로 중요한 이벤트에 집중할 수 있게 합니다.Splunk 소프트웨어는 시간 및 지리적 위치를 사용한 이벤트 상관관계, 트랜잭션, 하위 검색, 필드 조회, 조인과 같은 다양한 방법으로 이벤트를 상관할 수 있습니다.

이 기사에서는 필드 조회와 조인을 기반으로 한 이벤트 상관관계 사용을 고려할 것입니다. 제 의견으로는, 이는 하나의 검색 쿼리에서 하위 검색이나 조인을 사용하는 것보다 가벼운 방법 중 하나입니다. 대부분의 경우, 우리는 서로 다른 이벤트의 적절한 필드와 한 이벤트의 필드를 비교하여 일치 여부를 찾을 필요가 있습니다. 예를 들어, 우리는 네트워크에서 의심스러운 활동을 감지하고, 네트워크에서 TCP 445를 스캔하고 C&C 서버에 연결하려는 사람을 파악하려고 합니다.

우리 네트워크에서 TCP 445 스캔 감지를 도와줄 검색을 시작합시다.

445 포트에 연결된 모든 이벤트 찾기:![]() 스캔 감지 기준은 한 호스트가 1분 안에 30개의 호스트를 스캔하는 것입니다. 따라서 버킷 및 eventstats를 사용하여 이벤트를 그룹화하고 30개 이상을 발견하는 것은 어렵지 않습니다:

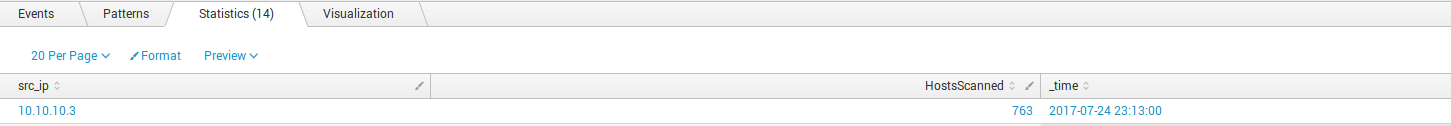

스캔 감지 기준은 한 호스트가 1분 안에 30개의 호스트를 스캔하는 것입니다. 따라서 버킷 및 eventstats를 사용하여 이벤트를 그룹화하고 30개 이상을 발견하는 것은 어렵지 않습니다:![]() 결과적으로, 우리는 호스트 10.10.10.3이 1분 동안 우리 네트워크에서 763개의 호스트를 스캔한 것을 감지합니다:

결과적으로, 우리는 호스트 10.10.10.3이 1분 동안 우리 네트워크에서 763개의 호스트를 스캔한 것을 감지합니다: 해당 호스트는 의심스러운 호스트 목록에 추가되어야 합니다. 이를 위해, 우리는 검색을 실행하고 결과를 조회표에 넣어야 합니다:

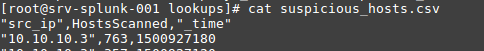

해당 호스트는 의심스러운 호스트 목록에 추가되어야 합니다. 이를 위해, 우리는 검색을 실행하고 결과를 조회표에 넣어야 합니다:![]() 결과:

결과: 이 검색은 자동으로 필드 src_ip, HostsScanned, _time이 있는 lookup suspicious_hosts.csv를 생성합니다.

이 검색은 자동으로 필드 src_ip, HostsScanned, _time이 있는 lookup suspicious_hosts.csv를 생성합니다.

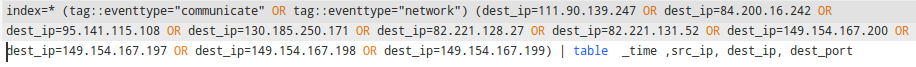

이제 우리 네트워크에서 Ransomware C&C에 연결하려 했던 사람을 알아내야 합니다: 참고. 이 기사에서 사용된 IP 주소들은 기사를 작성할 당시 Ransomware C&C가 아닙니다.

참고. 이 기사에서 사용된 IP 주소들은 기사를 작성할 당시 Ransomware C&C가 아닙니다.

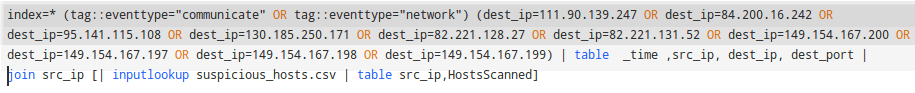

두 검색의 결과를 하나로 통합하기: 결과:

결과: 우리는 상관관계 시나리오를 사용하여 네트워크에서 감염된 호스트를 감지했습니다. 완전한 자동화를 위해, 이 요청들을 Alerts에 포함시킬 수 있습니다. lookup을 사용하는 것은 매우 효율적입니다. 정적 테이블과 이벤트를 비교하는 것이 하위 검색을 반복적으로 수행하는 것보다 훨씬 쉽기 때문입니다.

우리는 상관관계 시나리오를 사용하여 네트워크에서 감염된 호스트를 감지했습니다. 완전한 자동화를 위해, 이 요청들을 Alerts에 포함시킬 수 있습니다. lookup을 사용하는 것은 매우 효율적입니다. 정적 테이블과 이벤트를 비교하는 것이 하위 검색을 반복적으로 수행하는 것보다 훨씬 쉽기 때문입니다.

읽어주셔서 감사합니다,

Alex Verbniak