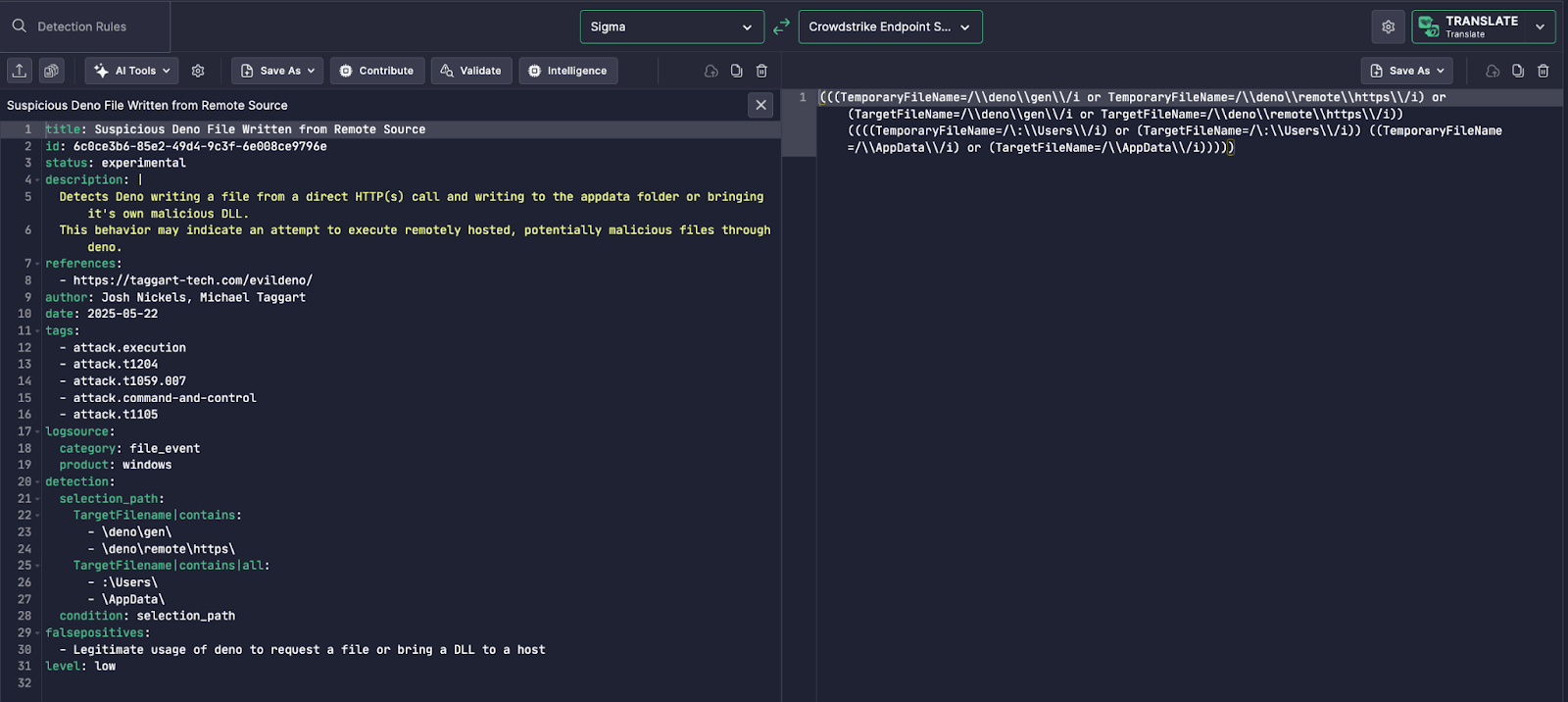

작동 방식

이 기능은 탐지 엔지니어가 Sigma 규칙을 원활하게 변환할 수 있도록 합니다 Google SecOps 쿼리 언어 (UDM)로, 스크린샷에서 원래 Sigma 규칙은 알려진 DNS 쿼리를 탐지하도록 설계되었습니다 Katz Stealer 도메인 — 데이터 유출 및 명령-제어 활동과 관련된 멀웨어 가족입니다.

왼쪽 패널 – Sigma 규칙:

Sigma 논리 포함:

- DNS 카테고리 로그소스

- 탐지 조건 Katz Stealer와 연관된 네 개의 알려진 도메인과 일치함 (

katz-panel.com,katzstealer.com, 등) - A 높은 심각도 수준, 악성 행위로 간주될 가능성이 높음을 의미함

오른쪽 패널 – Google SecOps 출력:

Uncoder AI는 등가의 UDM 쿼리를 자동 생성하여 Sigma 탐지 논리를 플랫폼 특정 구문으로 번역합니다:

{target.url=/.*katz-panel\.com.*/ nocase or ...}

이 패턴은 nocase 수정자를 사용하여 Google의 UDM 스키마에 맞게 도메인 전반에 레지엑스 매칭을 사용합니다. 변환은 원래 탐지 의도를 구글 SecOps에서 즉시 사용할 수 있는 구문으로 보존합니다.

혁신적인 이유

전통적으로, 탐지 콘텐츠는 각 SIEM/XDR 플랫폼에 대해 수작업으로 다시 작성해야 했습니다 — 특히 DNS 가시와 정규 표현식을 처리할 때 번거롭고 오류가 발생하기 쉬운 과정입니다.

Uncoder AI는 이에 대한 해결책을 제공합니다:

- Sigma 필드를 UDM 필드 이름과 자동 매핑 (예:

query|contains→target.url) - 올바른 레지엑스 구조와 대소문자 규칙으로 매칭 논리 적응

- 플랫폼 상에서 탐지 커버리지 충실 보장

이를 통해 위협 탐지가 벤더 특정 코드 노력을 들이지 않고도 빠르게 확장될 수 있습니다.

운영적 가치

SOC 팀과 탐지 엔지니어에게:

- 시간 절약: 재사용 가능한 Sigma 탐지를 UDM 구문으로 즉시 변환.

- 위협 커버리지: 클라우드 네이티브 구글 환경 전반에 Katz Stealer에 대한 DNS 기반 탐지를 배포.

- 정확성과 일관성: 탐지 논리의 무결성을 유지하면서 번역 정확성을 보장.

- 플랫폼 확장성: 한 번 탐지를 구축하고 어디에서나 운영화.

이 기능은 보안 팀이 오픈 소스 탐지 콘텐츠를 실행 가능한 UDM 쿼리로 변환할 수 있게 하여 응답 시간을 줄이고 Google SecOps 배포 환경 전반에 가시성을 높입니다.