仕組み

この機能により、検出エンジニアはSigmaルールをシームレスに Google SecOps Query Language (UDM)に変換できます。スクリンショットでは、元のSigmaルールが知られたDNSクエリを検出するように設計されています Katz Stealer ドメイン — データ抽出とコマンド・アンド・コントロール活動に関連するマルウェアファミリーです。

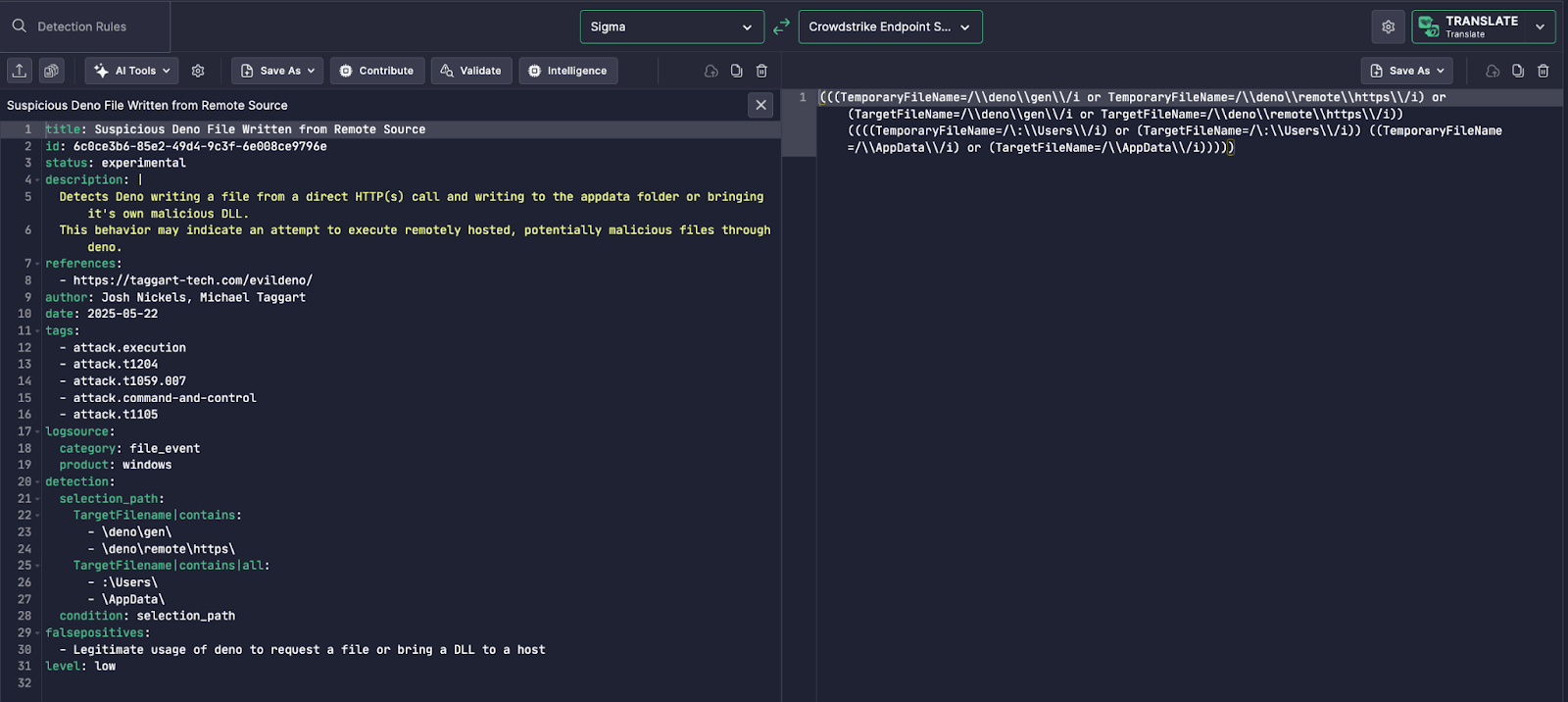

左パネル – Sigmaルール:

Sigmaの論理には次のものが含まれます:

- DNSカテゴリログソース

- 検出条件 Katz Stealerに関連する4つの既知ドメインに一致する(

katz-panel.com,katzstealer.comなど) - A 高い深刻度レベル、悪意のある行動である可能性を示しています

右パネル – Google SecOps出力:

Uncoder AIは同等の UDMクエリを自動生成し、Sigma検出ロジックをプラットフォーム固有の構文に変換します:

{target.url=/.*katz-panel\.com.*/ nocase or ...}

このパターンは nocase 修飾子を使用して特定のドメイン全体で正規表現マッチングを行い、GoogleのUDMスキーマに適応します。変換により、元の検出意図が保持され、Google SecOpsで即座に使用できる構文が確保されます。

革新的な理由

従来は、検出コンテンツを各SIEM/XDRプラットフォームに手動で書き換える必要があり、特にDNS観測可能項目や正規表現を扱う場合には退屈でエラーが発生しやすいプロセスでした。

Uncoder AIは以下を解決します:

- SigmaフィールドをUDMフィールド名に自動的にマッピング(例:

query|contains→target.url) - 正しい正規表現構造と大文字小文字の規則で一致論理を適応

- プラットフォーム全体の検出カバレッジの忠実性を確保

これにより、ベンダー固有のコーディング作業なしに脅威の検出が迅速に拡張できます。

運用価値

SOCチームと検出エンジニアにとって:

- 時間の節約: 即座に再利用可能なSigma検出をUDM構文に変換。

- 脅威のカバレッジ: Katz StealerのDNSベースの検出をクラウドネイティブなGoogle環境で展開。

- 精度と一貫性: 検出ロジックの整合性を維持しながら翻訳の正確性を確保。

- プラットフォームの拡張性: 一度検出を構築し、どこでも運用化。

この機能により、セキュリティチームはオープンソースの検出コンテンツを行動可能なUDMクエリに変換し、応答時間を短縮し、Google SecOpsの展開全体での可視性を向上させます。