모든 ArcSight 사용자 또는 관리자는 위협 인텔리전스 피드를 ArcSight에 제공할 때 잘못된 양성 규칙이 트리거되는 문제에 직면하게 됩니다. 이는 주로 위협 인텔 소스 이벤트가 규칙 조건에서 제외되지 않거나 커넥터가 처리되는 모든 IP 주소와 호스트 이름을 해결하려고 할 때 발생합니다.

이 간단한 규칙을 준수하면 잘못된 양성 상관관계를 피할 수 있습니다:

이 간단한 규칙을 준수하면 잘못된 양성 상관관계를 피할 수 있습니다:

- 모든 TI 피드에 대해 별도의 Syslog SmartConnector를 설치하십시오. 이는 syslog를 통해 CEF 이벤트에서 IOC를 전송하는 모든 위협 인텔리전스 피드에 관련됩니다.

- 별도의 파일 리더 SmartConnector(예: CSV 파일용)를 설치하십시오. 이는 CSV 파일의 IOC와 관련됩니다.

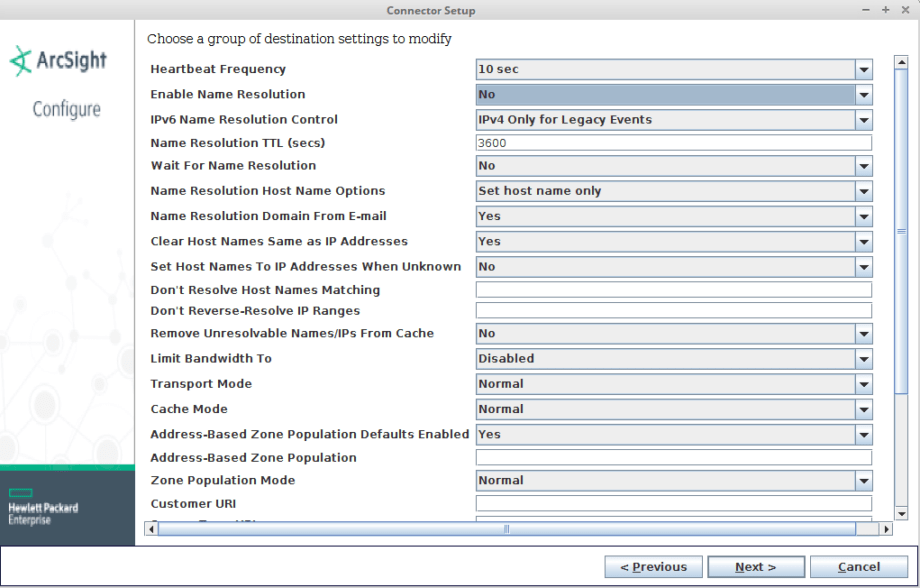

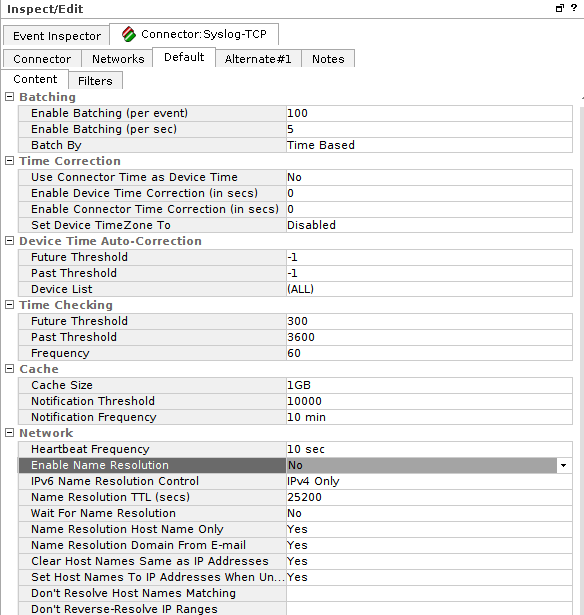

- ‘이름 해석’을 위협 인텔리전스 피드에 대한 Syslog/File Reader SmartConnector에서 끄십시오. 옵션’이름 해석 활성화’가 ‘Yes’ 또는 ‘출처/목적지 전용’로 설정되어 있으면 커넥터는 출처/목적지 필드에서 모든 호스트 이름을 IP 주소로, IP 주소를 호스트 이름으로 해결하려고 합니다. 네트워크에 여러 도메인 컨트롤러가 있는 경우 각 도메인 컨트롤러에서 악성 호스트에 대한 많은 DNS 요청을 유발할 수 있습니다. 또한 커넥터는 해결 중에 호스트의 NETBIOS 이름을 얻으려고 할 수 있고, 위협 인텔리전스 피드 SmartConnector가 설치된 서버가 137번 포트에서 ‘악의적인’ 호스트에 접속을 시도하고 있다는 이벤트를 방화벽에서 확인할 수 있습니다.

- 규칙에서 위협 인텔리전스 피드 SmartConnector의 이벤트를 제외하십시오. 예를 들어 모든 규칙에 조건을 추가할 수 있습니다: ‘에이전트 이름 != TI 커넥터 이름’.

결과적으로 과도한 이벤트가 생겨 잘못된 양성 규칙 트리거를 유발합니다.

커넥터에서 ‘이름 해석’ 옵션을 비활성화하려면 다음으로 이동하십시오:

- ESM 콘솔에서: 커넥터를 더블 클릭하십시오. ‘검사/편집’ 패널에서 ‘기본값’ 탭을 열고 ‘이름 해석 활성화’을 선택합니다. ‘네트워크’ 섹션에서 – ‘No’. ‘적용’.

- ’을 클릭하십시오.커넥터에서: Linux에서는 ‘커넥터에서: Linux에서는 ‘’ 명령을 실행하거나 Windows에서는 ‘’ 명령을 실행하거나 Windows에서는 ‘’ 파일을 실행하십시오. ‘’ 커넥터 수정 -> ‘대상 추가, 수정 또는 제거’ -> 대상을 선택 -> ‘대상 설정 수정’ -> ‘네트워크’ -> ‘이름 해석 활성화’을 ‘No’.

- 완료하여 커넥터 설정을 마치고 커넥터 서비스를 재시작하십시오.

SOC Prime TI 소스 이벤트의 모든 사용 사례에서 주 필터에서 제외됩니다.

SOC Prime TI 소스 이벤트의 모든 사용 사례에서 주 필터에서 제외됩니다.