すべてのArcSightユーザーや管理者は、ArcSightに脅威インテリジェンスフィードを配信する際に、誤検知のルールトリガーに直面しています。これは主に、脅威インテリジェンスソースイベントがルール条件から除外されていないか、コネクタが処理されるすべてのIPアドレスとホスト名を解決しようとする場合に発生します。

これらの簡単なルールを順守することで、誤検知の相関を避けることができます。

これらの簡単なルールを順守することで、誤検知の相関を避けることができます。

- すべてのTIフィードに対して、個別のSyslog SmartConnectorをインストールします。これは、syslogを介してCEFイベントでIOCを送信するすべての脅威インテリジェンスフィードに関連しています。

- 個別のFile Reader SmartConnector(たとえばCSVファイル用)をインストールします。これはCSVファイル内のIOCに関連しています。

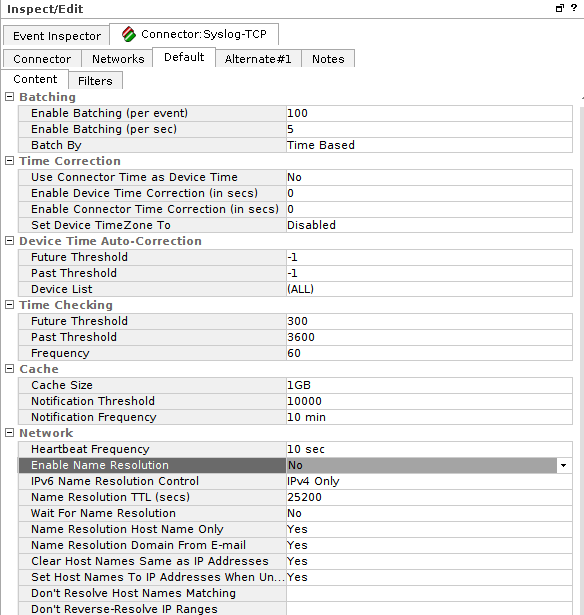

- ‘名前解決’を脅威インテリジェンスフィード用のSyslog/File Reader SmartConnectorでオフにします。もしオプション’名前解決を有効にする’が‘Yes’または‘ソース/デストのみ’に設定されている場合、コネクタはソース/デスティネーションフィールド内のすべてのホスト名をIPアドレスに、IPアドレスをホスト名に解決しようとします。ネットワーク内に複数のActive Directoryコントローラーがある場合、各ドメインコントローラーから悪意のあるホストへの多くのDNSリクエストが発生する可能性があります。また、解決中にホストのNETBIOS名の取得を試みることがあり、脅威インテリジェンスフィードSmartConnectorがインストールされたサーバーが、ポート137で「悪い」ホストに到達しようとしていることを示すイベントがファイアウォールに発生します。

- ルールにおいて脅威インテリジェンスフィードSmartConnectorからのイベントを除外します。たとえば、すべてのルールに条件を追加することができます:‘エージェント名 != TIコネクタ名’。

結果として、多数の過剰なイベントが発生し、誤検知のルールトリガーを引き起こします。

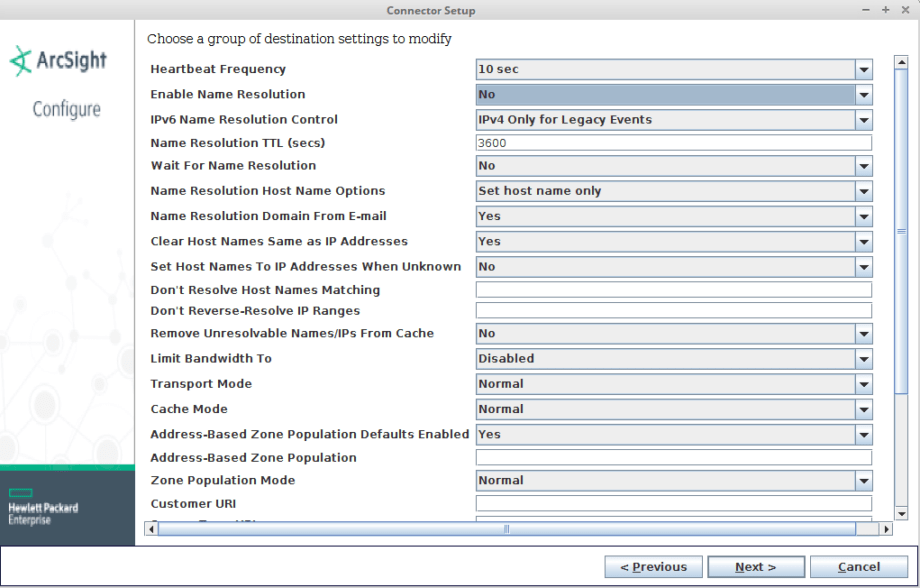

コネクタで‘名前解決’オプションを無効にするには、次の場所に移動します:

- ESMコンソール内で:コネクタをダブルクリックします。‘検査/編集’パネルで‘デフォルト’を開いて‘名前解決を有効にする’を選択します‘ネットワーク’セクションで – ‘No’。 ‘適用’。

- コネクタで:コマンド‘%CONNECTORHOME%/current/bin/./runagentsetup.sh’ をLinuxで実行するか、Windowsでファイル‘%CONNECTORHOME%currentbinrunagentsetup.bat’ を実行します。‘コネクタの修正’ -> ‘送信先の追加、修正、または削除’ -> 送信先を選択 -> ‘送信先の設定を修正する’ -> ‘ネットワーク’ -> ‘名前解決を有効にする’ を‘No’。

- コネクタのセットアップを終了し、コネクタサービスを再起動します。

SOC Prime TIソースイベントからのすべてのユースケースにおいて、メインフィルタで除外されています。

SOC Prime TIソースイベントからのすべてのユースケースにおいて、メインフィルタで除外されています。