今日のハイブリッド環境では、ノートパッドのような正規のツールを使用して、パスワードファイルのような機密データを内部関係者や低リスクの脅威アクターが静かに表示または配置することができます。そのため、 Google SecOps (UDM) は、非常に具体的な検出をサポートしますが、その背後にあるロジックはしばしば層状で複雑です。

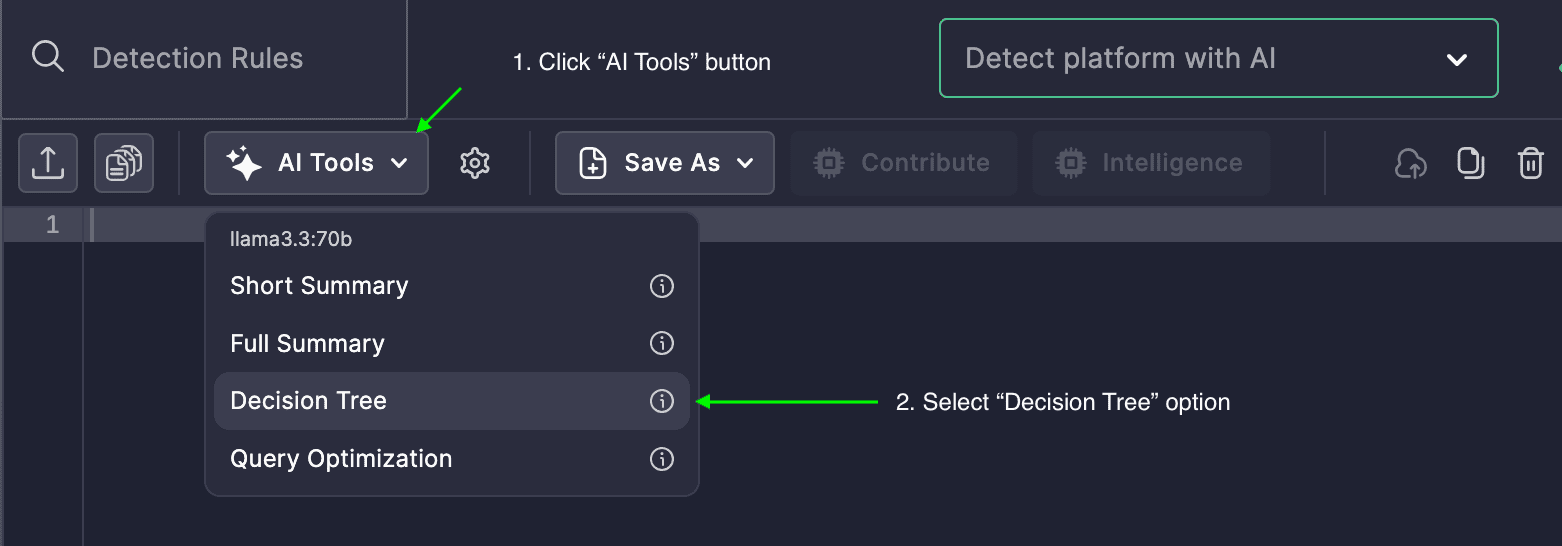

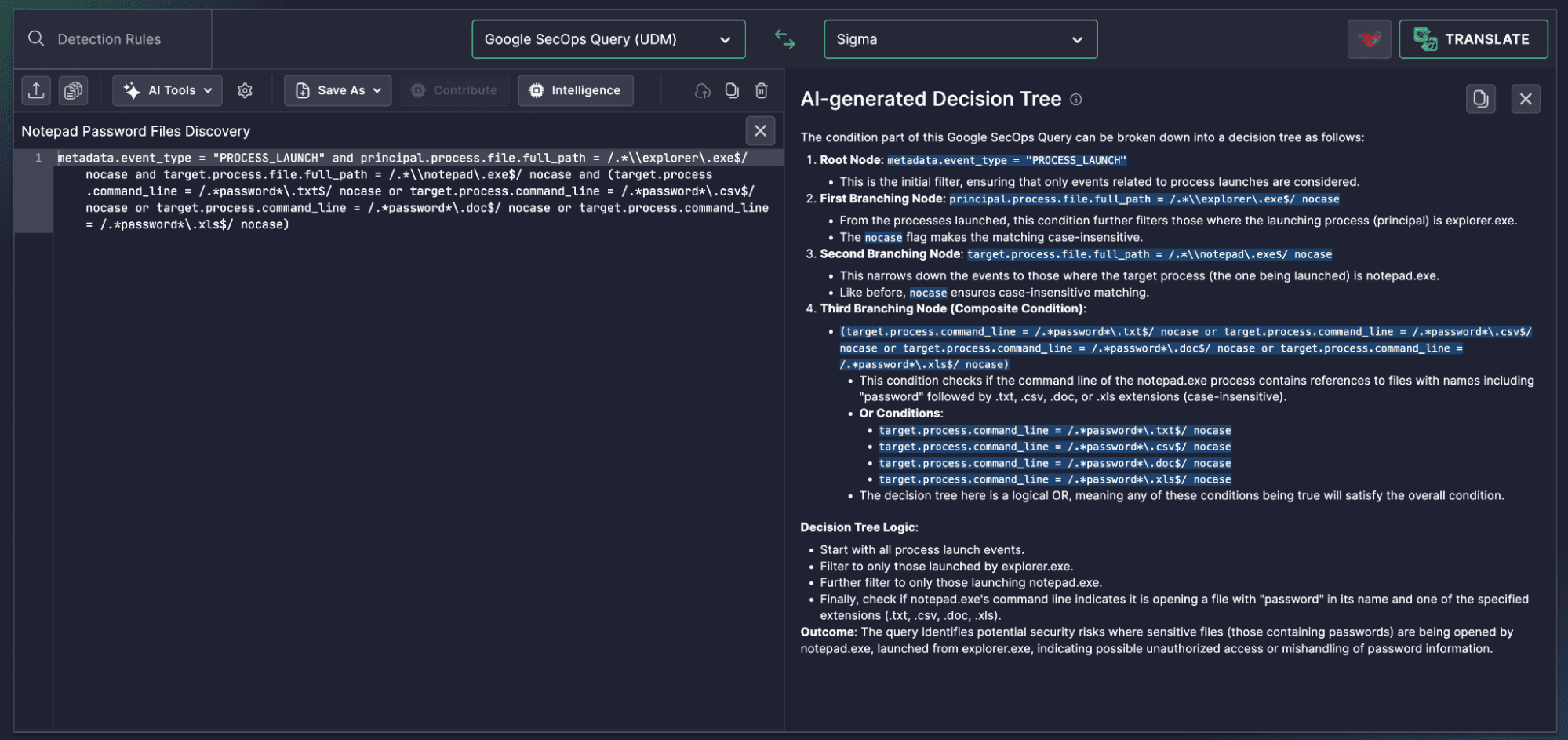

これが理由です Uncoder AI の AI生成のディシジョンツリー が重要な資産となり、分析者がただ読むだけでなく、 より速く検出ロジックを理解し、行動に移す のに役立ちます。

検出フォーカス: ノートパッドによるパスワードファイルアクセス

このルールが追跡するのは次の場合です:

- プロセスの起動が explorer.exe

- によってトリガーされるとき 起動するプロセスが

- 起動するプロセスが “password” のような拡張子を持つファイル名をコマンドラインで参照している場合

.txt,.csv,.docまたは.xls

Such patterns could signal:[/su_spoiler][/su_accordion]

このようなパターンは次の可能性を示しています:

- プレーンテキストの資格情報への内部アクセス

- エクスポートされたパスワードリストの不正なのぞき見

- 基本的なOSツールを使った調査やデータ漏洩の悪用

AI生成のディシジョンツリーがどのように役立ったか

Uncoder AI は UDM クエリーを自動的に構造化されたロジックツリーに変換し、次を明らかにしました:

- イベントタイプチェック – プロセス起動イベントのみが考慮される

-

親プロセスフィルター –

explorer.exe(ユーザーが手動でファイルを開く場合)である必要がある - 起動プロセスフィルター – notepad.exe である必要がある

-

ファイル名の一致 – コマンドラインには

password.txt,password.csv等のような用語を含める必要がある

ロジックの各分岐が明確に説明され、正規表現パターンが単一ノード下の OR 条件として視覚化されます。これにより、何が検出されているか、またその理由を理解し文書化する上での摩擦が軽減されます。

なぜこれが重要か

セキュリティチームは資格情報の不正使用や潜在的な内部脅威を調査する際に、しばしば how 検出ルールが実際にどのように機能するかを説明するのに苦労します。Uncoder AI を使えば、推測の必要がなくなります。

その結果は?

- 分析者の立ち上げが迅速化

- 検出ドキュメンテーションがよりクリーンに

- インシデントのトリアージとエスカレーションに自信が持てるようになる

脅威ハンティングまたはコンプライアンスの検証を行うにせよ、誰が password.xls を explorer.exe ノートパッドを介して開いたかを理解することは、調査の成否を左右します。

クエリーから明確化へ、シームレスに

Google SecOps は強力な検出機能を提供し、これにより Uncoder AI の AI生成のディシジョンツリーその機能が透過的で教育可能であり、任意のSOCに展開可能になります。