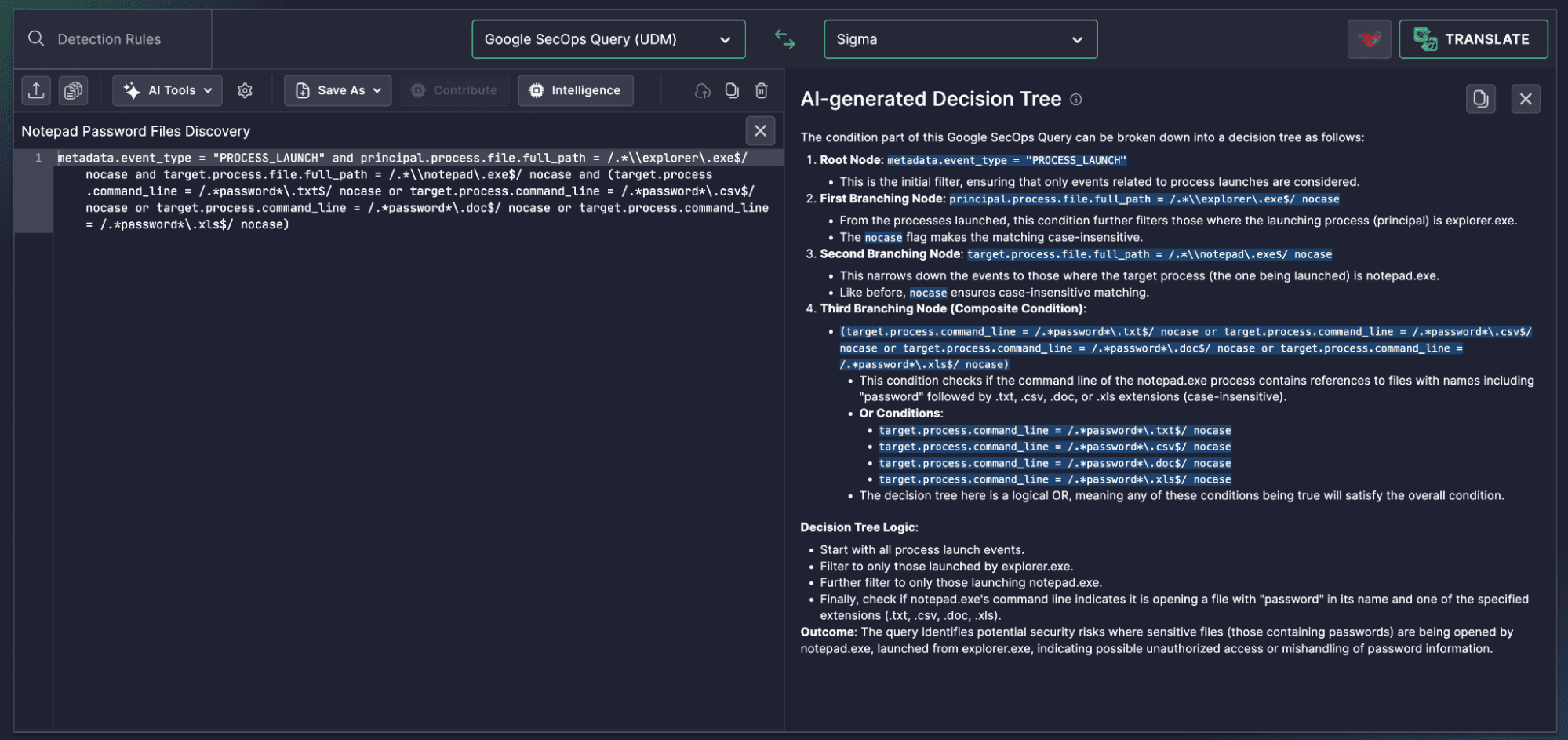

오늘날의 하이브리드 환경에서는 메모장과 같은 합법적인 도구가 내부자 또는 저속 위협 행위자에 의해 비밀번호 파일과 같은 민감한 데이터를 조회하거나 준비하는 데 조용히 사용될 수 있습니다. 반면 구글 SecOps (UDM) 는 매우 구체적인 탐지를 지원하지만, 그 뒤의 논리는 종종 복잡하고 층이 있습니다.

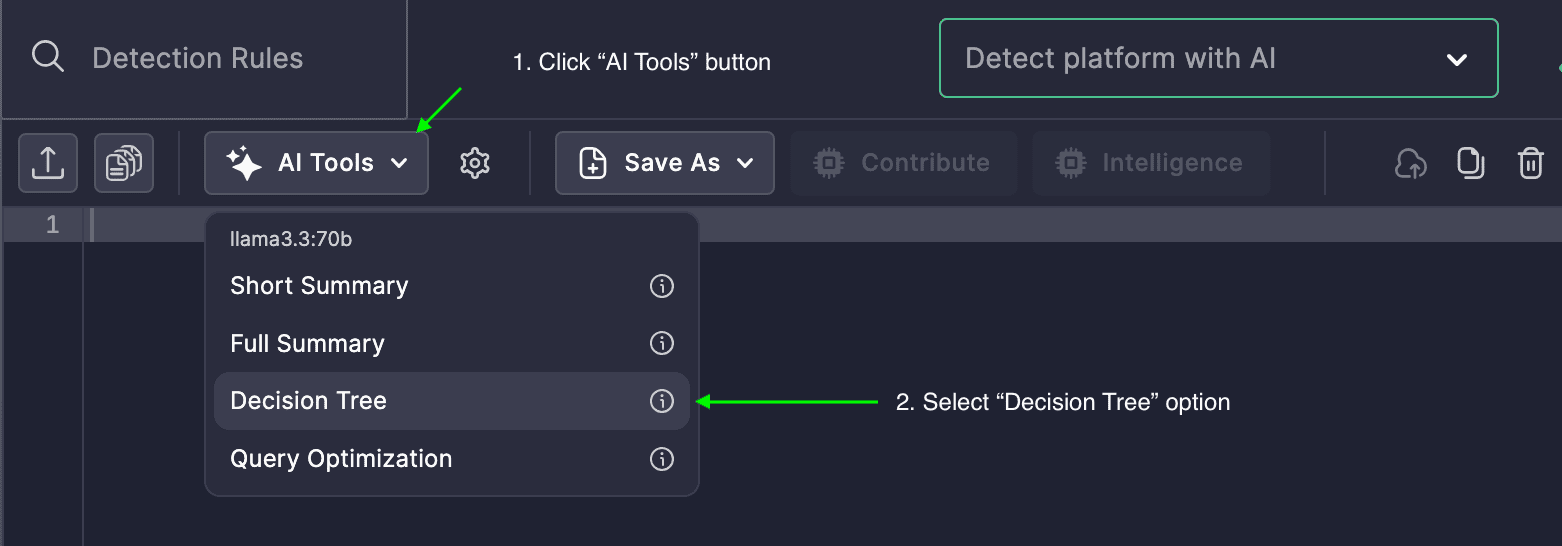

그래서 Uncoder AI의 AI 생성 의사 결정 트리 는 분석가들이 단순히 읽을 뿐만 아니라 탐지 논리를 이해하고 행동하도록 돕는 필수 자산이 되었습니다 더 빠르게.

탐지 포커스: 메모장을 통한 비밀번호 파일 액세스

이 규칙은 다음과 같이 추적합니다:

- 프로세스 시작이 트리거되는 경우 explorer.exe

- 시작된 프로세스가 notepad.exe

- 명령줄이 포함하는 파일 이름 참조 “password” 와 같은 확장자

.txt,.csv,.doc, 또는.xls

- 내부자의 평문 자격증명 액세스

- 내보낸 비밀번호 목록의 무단 엿보기

- 기본 OS 도구의 오용에 의한 정찰 또는 데이터 유출

AI 생성 의사 결정 트리가 어떻게 도움을 주었는가

Uncoder AI는 UDM 쿼리를 구조화된 논리 트리로 자동 변환하여 드러냅니다:

- 이벤트 유형 확인 – PROCESS_LAUNCH 이벤트만 고려

-

부모 프로세스 필터 – 반드시

explorer.exe(사용자가 수동으로 파일을 엽니다) - 실행된 프로세스 필터 – 반드시 notepad.exe 이어야 합니다

-

파일 이름 일치 – 명령줄에는 다음과 같은 용어가 포함되어야 합니다

password.txt,password.csv등이.

논리의 각 가지는 명확히 설명되며, 정규 표현식 패턴은 단일 노드 아래의 OR 조건으로 시각화됩니다. 이는 탐지되는 것을 이해하고 문서화하는 마찰을 줄입니다—그리고 왜.

왜 이것이 중요한가

자격증명 남용 또는 잠재적인 내부자 위협을 조사하는 보안 팀은 종종 how 탐지 규칙이 실제로 작동하는 방식을 설명하는 데 어려움을 겪습니다. Uncoder AI를 사용하면 그런 추측이 사라집니다.

결과는?

- 분석가의 빠른 숙련도 향상

- 깨끗한 탐지 문서화

- 더 자신감 있는 사건 분류와 처리

당신이 위협 사냥을 하거나 준수 여부를 검증할 때, 누가 password.xls 를 열었는지를 이해하는 것은 explorer.exe 메모드를 통해서 조사 성공의 열쇠가 될 수 있습니다.

쿼리에서 명확성으로, 매끄럽게

구글 SecOps는 강력한 탐지 역량을 제공하며, Uncoder AI의 AI 생성 의사 결정 트리이러한 역량은 투명하고 전수 가능하며 어느 SOC에서도 배포 가능합니다.