その仕組み

1. 脅威レポートからのIOC抽出

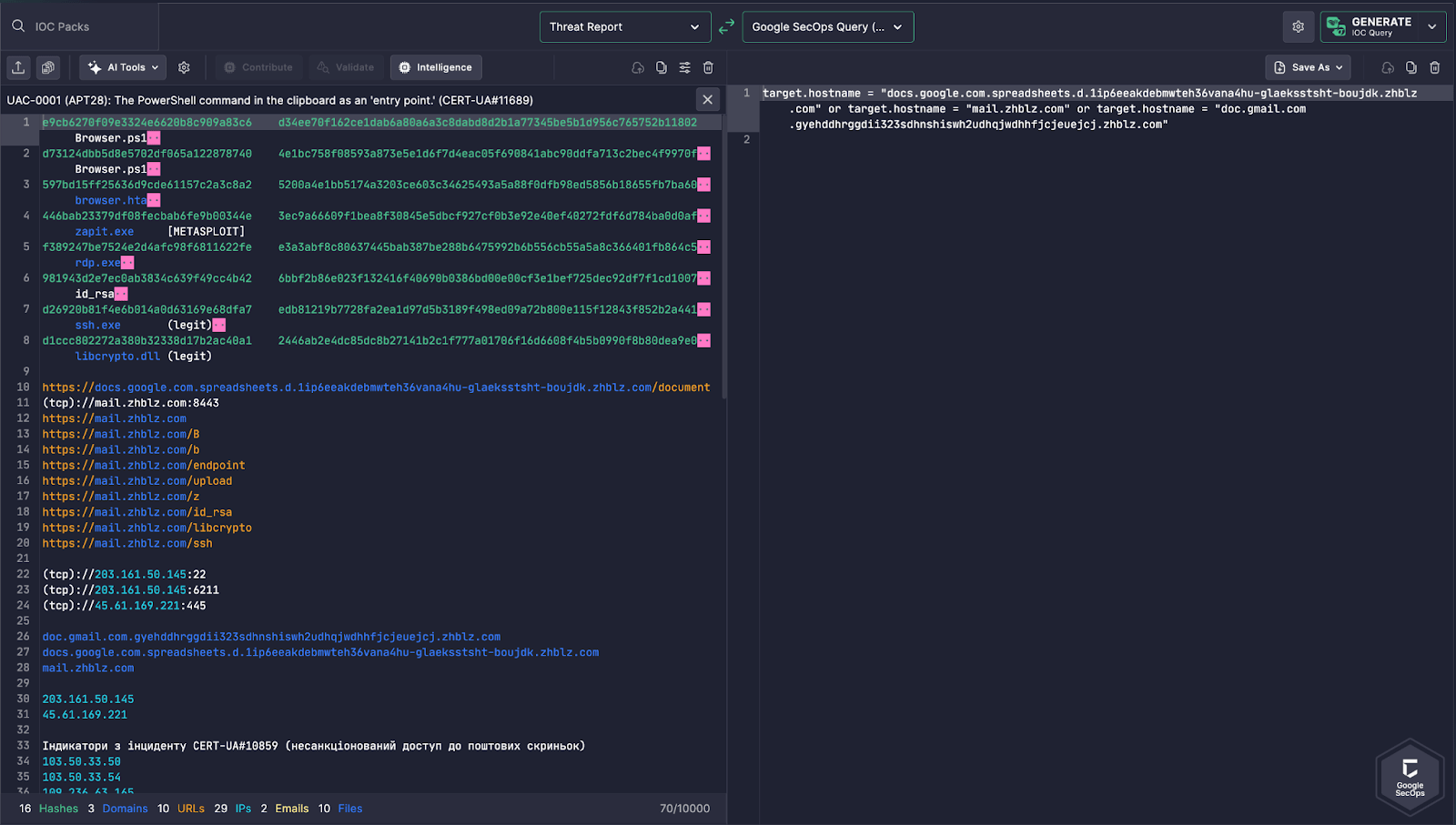

Uncoder AIは、構造化された脅威レポートを自動的に解析して以下を抽出します。

- ドメインとサブドメイン (例: mail.zhblz.com, doc.gmail.com.gyehdhhrggdi…)

- URLとパス フィッシングおよびペイロード配信サーバーから

- 関連するIP、ハッシュ、およびファイル名 (左側に表示)

これにより、複数のソースからIOCをコピーして正規化する手動作業が大幅に削減されます。

2. 自動フォーマットされたUDMクエリ生成

右側のパネルにUncoder AIが出力するのは、 Google SecOps対応のクエリ を使用して UDMフィールド target.hostname, 抽出したドメインに一致する:

target.hostname = "docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.com"

or target.hostname = "mail.zhblz.com"

or target.hostname = "doc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com"

これらのドメインは、敵のステージングインフラストラクチャ、フィッシングページ、またはC2通信のエンドポイントに関連しています。

このフォーマットは、すぐに Google SecOps Search to:

- での過去のDNS解決やネットワーク接続を検索可能です

- 検出ルールまたはカスタムダッシュボードを構築する

- ドメインの観測値に基づいて疑わしい活動を調査する

なぜ価値があるのか

- 時間を節約: 手動でIOCリストをフォーマットする必要がなく、ドメインの値が自動的に有効なクエリ構文に挿入されます

- 誤りを軽減: UDMフィールド名の正しい使用によりChronicleの検出エンジンとの互換性が確保されます

- 直ちに行動可能: セキュリティチームは、脅威レポートから実際のテレメトリ検索に数秒で移行できます

運用上の使用例

セキュリティアナリストと脅威ハンターは、この機能を利用して:

- フィッシングキャンペーンのコールバックを検出する 偽のGoogle DocsやOWAページに結びつく

- 攻撃者が制御するインフラへのトラフィックを監視する 資格情報の窃盗に結びつく

- エンドポイントおよびネットワークログでの事前確認済みのドメイン一致を使用してインシデントに対応する Uncoder AIは、クリップボードベースのペイロードから偽のログインポータルまで、Google SecOpsチームが脅威インテリジェンスを構造化された高精度の検出に瞬時に変換できるよう支援します。

From clipboard-based payloads to fake login portals, Uncoder AI empowers Google SecOps teams to transform threat intelligence into structured, high-fidelity detections — instantly.