ウクライナに対するUAC-0050グループの攻撃からわずか一週間余りで Remcos RAT、Quasar RAT、およびRemote Utilitiesを利用して、敵対者がサイバー脅威の舞台に再登場しました。CERT-UAは最近、防衛者に、ウクライナの特別通信情報保護国家サービス(SSSCIP)およびウクライナ国家緊急事態サービスになりすました送信者を含む大量メール配信キャンペーンについて通知しました。

UAC-0050フィッシング攻撃の説明:Remote Utilitiesを用いたウクライナへの新たな攻撃活動

2024年1月22日 CERT-UAチームは再び サイバー防衛者の注目を、増加する活動に引き戻しました。 UAC-0050脅威グループです。新しいセキュリティ警告は、ウクライナのSSSCIPおよび国家緊急サービスを装ったフィッシングメールの大量配信を強調しています。特定されたフィッシングメールには、「ウイルスの削除」や「避難」といった誘引トピックが含まれ、RARアーカイブやBitbucketウェブサービスへのリンクが入っています。

これらのファイルのいずれかを開くと、またはBitbucketからダウンロードしたものも含め、MSIインストーラーを起動します。後者は Remote Utilities リモートコントロールプログラムをコンプロマイズされたシステムにインストールします。特筆すべきは、ソフトウェアの設定ファイルには敵対者のC2サーバーの15の異なるIPアドレスが含まれていることです。

Bitbucketの統計によると、悪意あるファイルは既に3,000回以上ダウンロードされています。成功裏に感染したコンピュータは数十台に達する可能性がありますが、緊急のサイバーセキュリティ対策によって、防衛者は攻撃を阻止することができました。

CERT-UA#8654アラートで取り上げられたUAC-0050フィッシング攻撃を検出する

UAC-0050グループに起因するウクライナに対する攻撃が継続的に増加する中で、防衛者はこれらの攻撃を事前に防ぐためのより洗練された対策を探しています。SOC Primeの業界初の共同サイバー防御プラットフォームは、UAC-0050活動と関連する敵対者の作戦を含む新たなサイバー脅威に対するベンダーに依存しない将来志向の検出アルゴリズムでセキュリティチームを装備します。以下のリンクを通じてSOC Primeプラットフォームにログインし、アラートIDに一致する「CERT-UA#8654」タグでフィルタリングされた展開準備済みSigmaルールの関連リストにアクセスしてください:

CERT-UA#8654アラートで扱われたUAC-0050攻撃検出のためのSigmaルール

UAC-0050ハッカーに起因する既存および新たな脅威に対する防御を強化するために、SOC Primeプラットフォームで利用可能な関連する検出アルゴリズムのすべてのコレクションを活用する価値があります。押して 検出を探索 これらのSigmaルールを取得して MITRE ATT&CK®に整合し、詳細なCTIで強化され、複数のセキュリティ分析プラットフォームの言語形式に自動的に変換可能です。

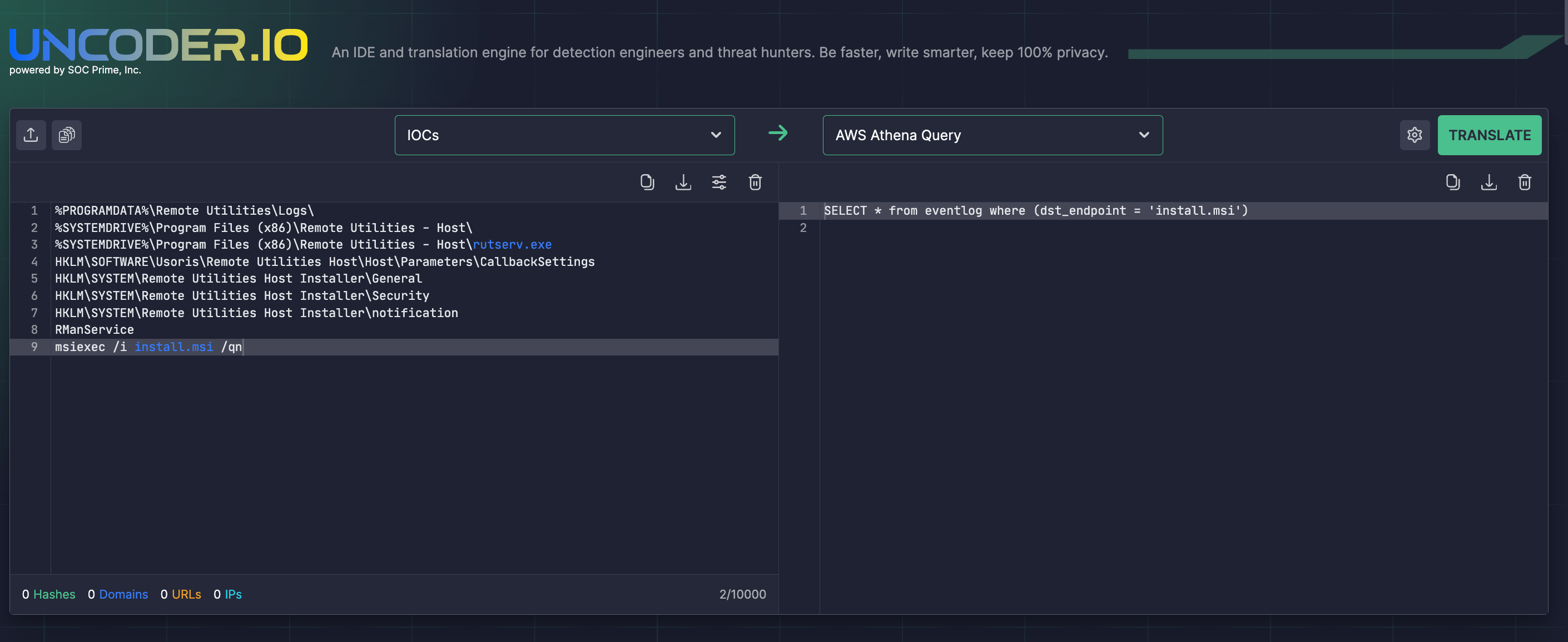

Uncoder IOはセキュリティエンジニアがIOCをシームレスにハントすることを可能にします CERT-UAによって提供される UAC-0050の悪意のある活動に関連付けられた脅威インテルをSIEMまたはEDR環境に合わせたカスタムハンティングクエリに自動変換することで。

MITRE ATT&CKコンテキスト

MITRE ATT&CKを活用することで、UAC-0050に関連する最新の攻撃キャンペーンのコンテキストへの詳細な洞察を得ることができます。以下の表を参照して、各ATT&CK戦術、技術、およびサブ技術に対応する専用のSigmaルールの包括的なセットを確認してください。

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing: Spearphishing Attachment | |

Execution | Exploitation for Client Execution (T1203) | |

User Execution: Malicious File (T1204.002) | ||

Software Deployment Tools (T1072) | ||

Defense Evasion | Obfuscated Files or Information (T1027) | |

Lateral Movement | Remote Services (T1021) | |

Command and Control | Remote Access Software (T1219) | |