財務的動機を持つグループとして特定された UAC-0006 が2023年を通じてウクライナを標的としたフィッシング攻撃を積極的に展開しています。CERT-UAチームは2024年春にサイバー脅威の中でUAC-0006の再出現を報告しました。進行中のキャンペーンでは、ハッカーは SMOKELOADER、グループの対抗ツールキットからの一般的な悪意あるサンプルを配布しようと試みます。

UAC-0006の最新活動分析 SMOKELOADERの拡散

2023年を通じて、財務的動機を持つグループが UAC-0006 いくつかの攻撃的なフィッシングキャンペーンでウクライナを大量に攻撃し、 財務関連の引き合い を利用し、 ZIPおよびRARの添付ファイル を悪用してSMOKELOADERを配布しました。

2024年5月21日、CERT-UAは 新たな注目のメモ を発表しました。このメモは、UAC-0006に関連する攻撃的活動の大幅な急増を観察した結果に基づいています。ハッカーは少なくとも2つのキャンペーンを行い、以前のキャンペーンで観察された行動パターンに似たSMOKELOADERマルウェアを配布しました。最新の攻撃作戦では、実行ファイルを含む画像を含むZIPアーカイブと、PowerShellコマンドの実行、ダウンロード、および他の実行ファイルの実行が可能なマクロを含むMicrosoft Accessファイルを含むメールが関与しています。

初期アクセス段階が成功すると、敵は感染したマシンに武装化されたマルウェアをダウンロードします。これにはTALESHOTとRMSが含まれ、ボットネットは現在数百台の影響を受けたコンピューターで構成されています。CERT-UAは近い将来、リモートバンキングシステムを含む詐欺的な活動の増加がある可能性があると想定しています。

防御側は、会計士の自動化されたワークステーションのセキュリティを迅速に強化し、感染リスクを排除するために必要なポリシーと保護メカニズムの実装を確保することを強く推奨します。

ウクライナを標的とするUAC-0006の攻撃を検出

フィッシング攻撃ベクターを利用したUAC-0006ハッキング集団に帰属するサイバー攻撃の顕著な急増は、防御側に対して非常に迅速な対応を求めます。CERT-UAにより報告された最新のキャンペーンは、攻撃ツールキットの中で一貫した要素であるSMOKELOADERマルウェアを配布するグループの継続的な取り組みを明らかにしています。SOC Primeプラットフォームは、最新のCERT-UAアラートでカバーされたUAC-0006の敵対活動に関連する攻撃を予防するために、防御側を支援する精選された検出アルゴリズムを提供します。 「検出を探索」ボタン を押して、 MITRE ATT&CK® フレームワークv14.1 に沿った関連する検出のリストを即座に調査できます。また、業界をリードするSIEM、EDR、およびデータレーク言語に対応しています。

セキュリティエンジニアは、UAC-0006の攻撃検出のためのSOCコンテンツの包括的なコレクションも活用できます。適切にフィルタリングされています。 このリンク を辿って、SOC Primeプラットフォームで利用可能な専用の検出スタックにアクセスし、組織の積極的な防御に貢献してください。

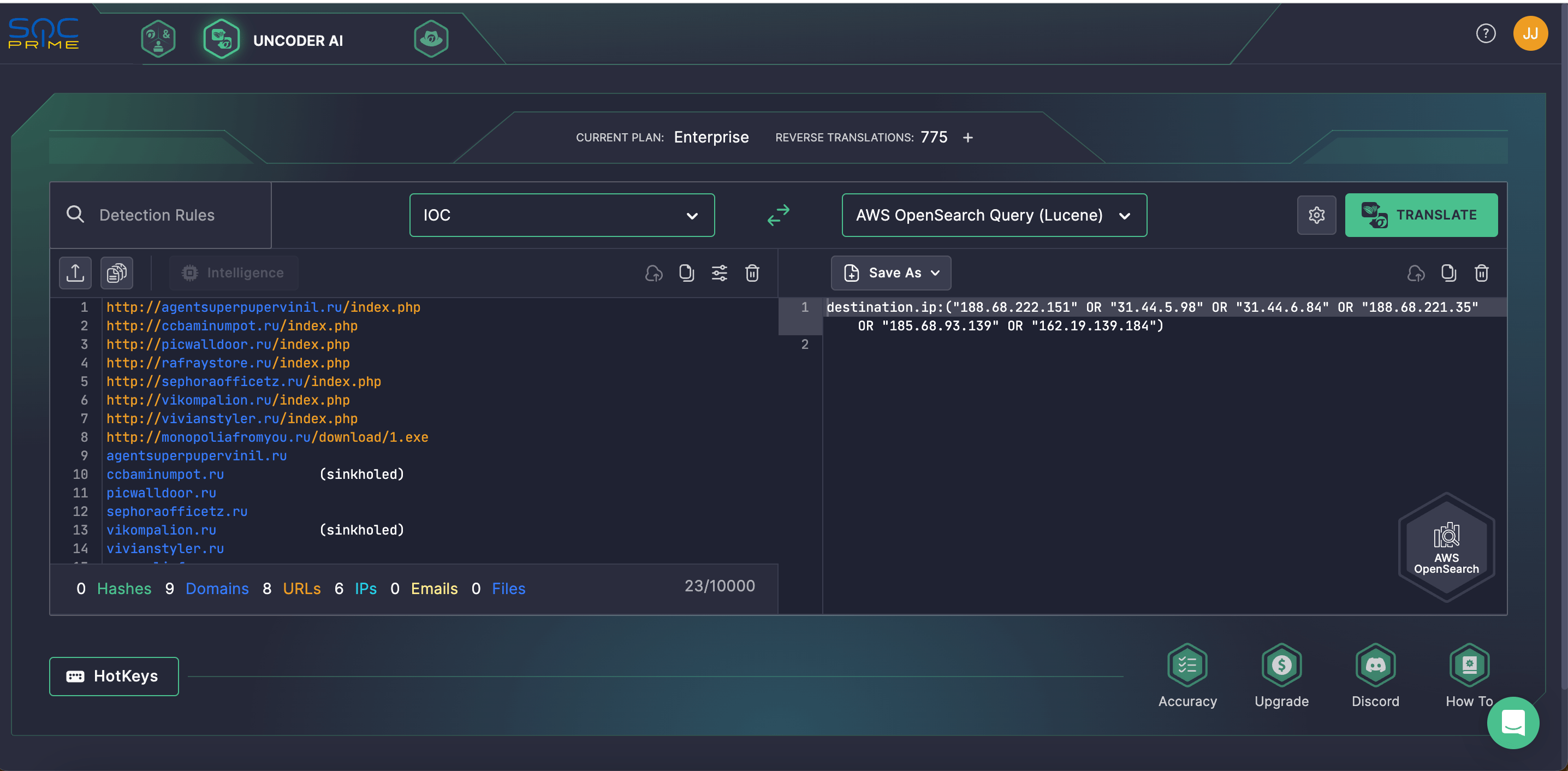

チームに Uncoder AI を装備して、UAC-0006の脅威に関連するIOCをシームレスにハントし、 CERT-UAによって提供された 情報を使用して、SIEMまたはEDRの言語形式に互換性のあるカスタムクエリに自動的に変換します。

MITRE ATT&CKのコンテキスト

MITRE ATT&CKを利用すると、UAC-0006に関連する攻撃作戦およびTTPのコンテキストについて詳細な洞察を得ることができます。下表を確認して、関連するATT&CK戦術、技術、およびサブ技術に対応する特定のSigmaルールの包括的なリストをご覧ください。 Tactics Techniques Sigma Rule Initial Access Phishing: Spearphishing Attachment (T1566.001) Execution User Execution: Malicious File (T1204.002) Scheduled Task / Job: Scheduled Task (T1053.005) Command and Scripting Interpreter: PowerShell (T1059.001) Command and Scripting Interpreter: Windows Command Shell (T1059.003) Persistence Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) Defense Evasion Masquerading (T1036) Masquerading: Double File Extension (T1036.007) BITS Jobs (T1197) Impair Defenses: Disable or Modify System Firewall (T1562.004) Subvert Trust Controls: Mark-of-the-Web Bypass (T1553.005) Command and Control Ingress Tool Transfer (T1105)