例を用いた脅威ハンティング成熟度モデルの解説

目次:

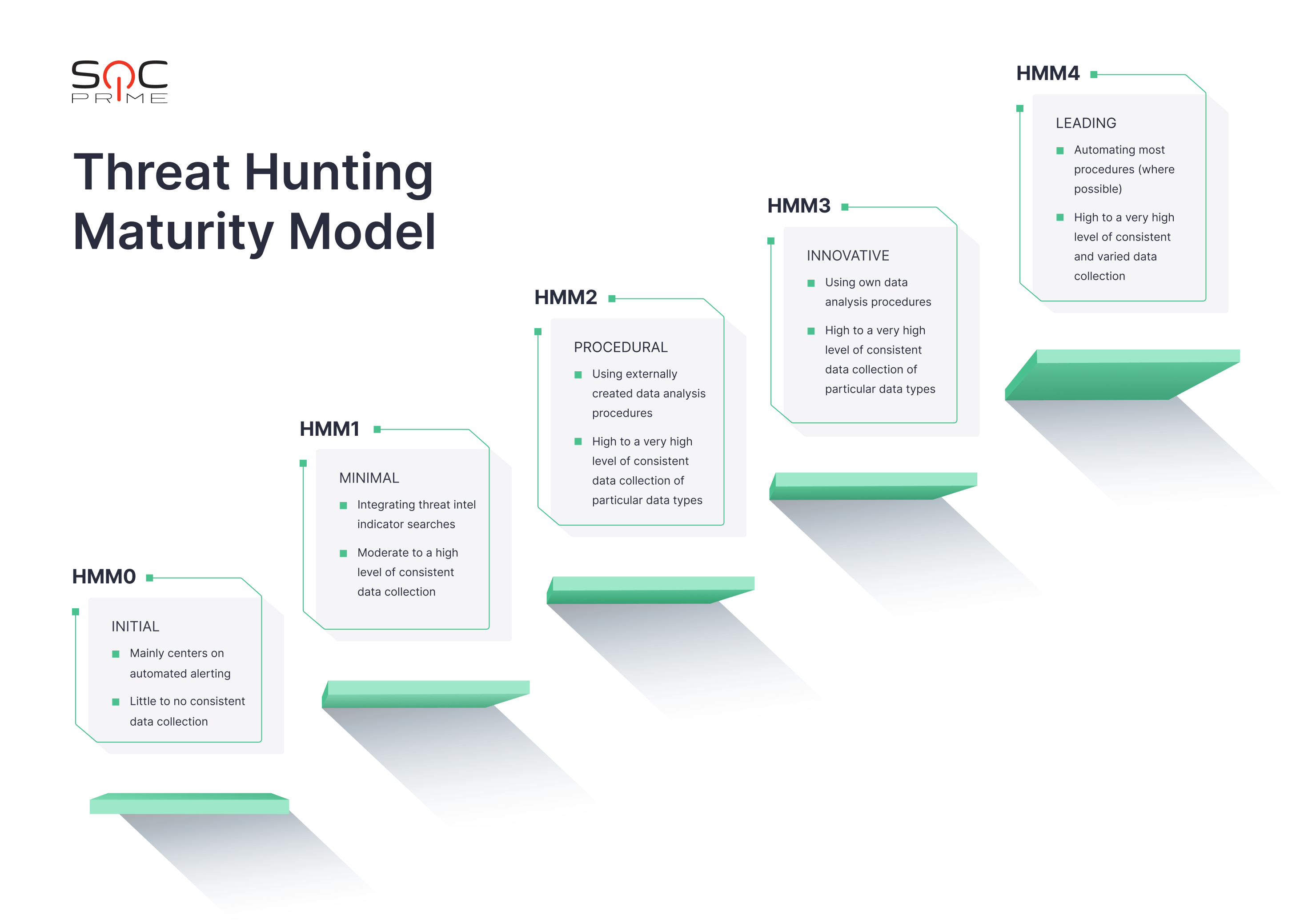

ガイドシリーズの中で 脅威ハンティング 基礎について、すでに多くのトピックをカバーしており、 技術 and 脅威ハンティングチームが使用するツールから プロフェッショナルや初心者向けの certifications サイバーハンティング とは何であり、どのように評価できますか? ハンティング手順の効果を測る方法の一つは、 脅威ハンティング成熟度モデル (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。 このブログでは、組織の成熟度レベルを評価し、セキュリティ体制を強化するためにどのように変更できるかを見ていきます。脅威ハンティングに初めて挑戦する方も、現在のセットアップを強化したい方も、

SOC Primeプラットフォーム の行動ベースの検出を装備することは決して悪い考えではありません。 検出とハント

について言及することは、組織の

サイバーハンティング を維持するための優れた方法です。もちろん、普遍的なハンティングモデル は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。 組織によって収集されるデータの質と量はどのようなものですか? 組織はいかに異なる種類のデータを解釈し分析することができますか? アナリストの洞察を向上させるために、組織が使用できる自動化された分析技術はどれですか?

- いつ

- 開発されましたか?

- 現在の

は、 (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。 は、ハンター兼セキュリティアーキテクトのDavid J. Bianco(

Sqrrl脅威ハンティングモデル (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。 によって2017年に作成され、組織の狩猟能力を評価するために使用されました。特に、 は、ハンター兼セキュリティアーキテクトのDavid J. Bianco( の主なアイデアは、組織の )によって開発されました。この 脅威ハンティングフレームワークの主なアイデアは、組織の), a Hunter and Security Architect. The main idea of this 能力の異なる段階を概説することです。 とは何ですか は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。 は、組織がどれだけ

に効率的であるかを評価する5段階のシステムです。 (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。?

(HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。 Sqrrl脅威ハンティング は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。モデルは、以下の基準を評価します。 データ収集(会社が環境から抽出するデータの量と質) 仮説の作成(仮説作成に考慮される事項)

- 仮説検証のためのツールと技術

- パターンと戦術、技法、手順(TTPs)検出

- 分析の自動化(脅威ハンティングの手順がどの程度自動化されているか)

- は、組織の効果的な

- と脅威対応の能力を定義します。ビジネスの能力が高いほど、

The (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。 ハンティング成熟モデル は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。 (HMM)レベルは高くなり、HMM0が最も対応能力が低く、HMM4が最も効率的です。さて、各レベルを詳しく見てみましょう。 HMM0 – 初期レベル HMM0では、組織は一般的にIDS、SIEM、またはアンチウイルスのような自動化されたアラートシステムを使用して有害な行動を特定します。HMM0での人間の作業の大部分は、アラートの解決に集中しています。

これらの会社は、おそらくオープンソースサービスからの脅威インテリジェンスインディケータとフィードを利用しています。これらのインディケータは、主にトリビアルなデータのピラミッドの下層に対応し、再利用されにくい傾向にあります(ドメイン、ハッシュ、URL、IPアドレス)。HMM0の組織は、実際の (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。

脅威インテリジェンス能力を欠いていることが多いです。

These companies presumably utilize threat intelligence indicators and threat feeds from open-source services. These indicators mostly correspond to the lower levels of the Pyramid of Pain, trivial data that is unlikely to be reused (domains, hashes, URLs, IP addresses). HMM0 organizations tend to lack actual HMM0では、ビジネスは通常、SIEMのようなプラットフォームをログの集約に使用します。ベンダーの基本的なデフォルト設定を使用する可能性が高いです(例:アラート用の相関ルール)。さらに、HMM0の企業はシステムから多くのデータを集めず、それが脅威を積極的に発見する能力を大いに制限しています。その結果、これらの組織の環境の可視性はほとんどありません。すべてがHMM0の組織を脅威ハンティングに不向きにしています。.

HMM0とは何ですか

データ収集: は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。 最小限または全くデータ収集が行われていません。

- 仮説の作成: アンチウイルス、ファイアウォール、SIEM、IDSなどで生成されたアラートの解決に終始し、仮説の作成が行われていません。

- 仮説検証のためのツールと技術: 手順には、積極的な調査は含まれていません。ツールには一般的にSIEM検索またはアラートコンソールが含まれます。

- パターンとTTP検出: なし。

- 分析の自動化: HMM1 – 最低限レベル

- HMM1とは、組織が自動アラートに大いに依存してインシデント応答プロセスを進めていることを示しています。しかし、この段階では、主にさまざまなログの収集のおかげで環境の可視性が向上します。 HMM1 – 最低限レベル

HMM1では、企業は分析には引き続きSIEMプラットフォームを使用していますが、この成熟度レベルでは、SIEMの内容が基本的な相関を超えて多様化しています。さまざまなデータの収集により、さらなる分析のための報告書を作成することが可能になります。その結果、アナリストはこれらの報告書から新たに現れる脅威の指標を引き出し、関連する過去のデータをチェックすることができます。 (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。

最小レベルの

企業もまた

自社生成のIOCを補完する脅威インテリジェンスプラットフォームを統合することで、向上を目指しています。これらの企業は、インテリジェンスに基づいた検出を求めて最新の脅威レポートを頻繁にフォローアップしています。 能力の異なる段階を概説することです。HMM1は、限られているものの、ある程度のサイバーハンティングが行われるモデルの最初のレベルです。 HMM0では、ビジネスは通常、SIEMのようなプラットフォームをログの集約に使用します。ベンダーの基本的なデフォルト設定を使用する可能性が高いです(例:アラート用の相関ルール)。さらに、HMM0の企業はシステムから多くのデータを集めず、それが脅威を積極的に発見する能力を大いに制限しています。その結果、これらの組織の環境の可視性はほとんどありません。すべてがHMM0の組織を脅威ハンティングに不向きにしています。 HMM1とは何ですか

キーインフラストラクチャポイントからの基本的なデータ収集。 データ収集(会社が環境から抽出するデータの量と質) 脅威インテリジェンスレビューに基づいて新しい仮説が作成されます。

ログ分析ツールまたはSIEMを使用した基本的なクエリ検索。 は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。 最小限または全くデータ収集が行われていません。

- 仮説の作成: ドメイン、ハッシュ、URLなどの最も単純なIOCの特定。

- 仮説検証のためのツールと技術: 基本的な

- パターンとTTP検出: が自動化されたアラートに統合されます。

- 分析の自動化: HMM2 – 手続的レベル

- HMM1とは、組織が自動アラートに大いに依存してインシデント応答プロセスを進めていることを示しています。しかし、この段階では、主にさまざまなログの収集のおかげで環境の可視性が向上します。 HMM2は、企業の中で最も一般的な脅威ハンティングの成熟レベルであると考えられています。HMM2の組織は、他者によって作成された分析とハンティングプロセスをほぼレギュラーで使用しています。彼らは他からの技術に少しの修正を加えることができますが、まだ独自の手続き書を開発することはできません。 HMM0では、ビジネスは通常、SIEMのようなプラットフォームをログの集約に使用します。ベンダーの基本的なデフォルト設定を使用する可能性が高いです(例:アラート用の相関ルール)。さらに、HMM0の企業はシステムから多くのデータを集めず、それが脅威を積極的に発見する能力を大いに制限しています。その結果、これらの組織の環境の可視性はほとんどありません。すべてがHMM0の組織を脅威ハンティングに不向きにしています。 HMM2の企業は、通常、大量(時には非常に大量)のデータを企業全体から収集しています。これは、大部分が最低頻度分析に依存しているからです。

HMM2とは何ですか (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。

特定のデータタイプの高い一貫したデータ収集。

HMM2 businesses typically gather large (often very large) volumes of data from across the company because most of their methods rely on least-frequency analysis.

仮説作成のために脅威インテリジェンスレビュー。 は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。 最小限または全くデータ収集が行われていません。

- 仮説の作成: 基本的なツールとヒストグラムを使用して検索とデータ分析。

- 仮説検証のためのツールと技術: 痛みのピラミッドの下層および中層に対応するIOCの特定。ハンティングプロセスには、IOCのトレンドのマッピングが含まれる場合があります。

- パターンとTTP検出: 効果的な

- 分析の自動化: 手順を定期的に実行し、ライブラリを構築します。

- HMM1とは、組織が自動アラートに大いに依存してインシデント応答プロセスを進めていることを示しています。しかし、この段階では、主にさまざまなログの収集のおかげで環境の可視性が向上します。 HMM3 – イノベーションレベル は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。 HMM3の組織には、複数のデータ分析技法を理解し、悪意ある行動を検出するために適用できる少なくとも数名の脅威ハンターがいます。これらの組織は、第三者手続きに依存するHMM2の企業とは異なり、ハンティングメソッドを開発し、公開している組織です。分析能力は、基礎的な統計学から、リンクされたデータ分析、データビジュアライゼーション、機械学習など、より複雑な主題にまで及び得ます。この段階では、繰り返し可能な手順を開発し、記録し、定期的に実施することがアナリストにとって重要です。

HMM3では、データ収集は少なくともHMM2と同様、またはそれ以上に一般的です。敵の活動を特定し戦うことに関して、HMM3の組織は非常に効果的ですが、データ処理コストの増加に伴い、スケーラビリティの問題を抱える可能性があります。すべての手続きをタイムリーに実行することは、対応する脅威ハンティングチームが成長しない限り、圧倒されるかもしれません。 (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。

HMM3とは何ですか

継続的な脅威インテリジェンスレビューと新しい仮説開発のための手動サイバーリスクスコアリング。 は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。 processes expands. Performing all the procedures timely might get overwhelming unless the threat hunting team grows correspondingly.

新しいハンティング手順の開発中にグラフ検索とビジュアライゼーションを活用します。 は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。 最小限または全くデータ収集が行われていません。

- 仮説の作成: 基本的なツールとヒストグラムを使用して検索とデータ分析。

- 仮説検証のためのツールと技術: 痛みのピラミッドの最上層を含む広範囲なIOCを検出する能力。

- パターンとTTP検出: 基本的なデータサイエンス活動を実施し、効果的な

- 分析の自動化: 手順のライブラリを構築します。

- HMM1とは、組織が自動アラートに大いに依存してインシデント応答プロセスを進めていることを示しています。しかし、この段階では、主にさまざまなログの収集のおかげで環境の可視性が向上します。 HMM4 – 主導的レベル は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。 HMM4とHMM3の組織の主な違いは自動化です。HMM4では、ほとんどのハンティング技術が運用可能化され、可能な限り自動検出に変換されています。これにより、アナリストは同じプロセスを繰り返し実行する必要がなくなり、既存の操作を強化したり、新しいものを開発したりすることに集中できます。

HMM4レベルの組織は、敵の活動を停止および検出するのに効果的です。高度な自動化の結果として、ハンティングチームは (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。

メソドロジー

の改善を絶えず維持し、継続的開発につながります。 HMM4とは何ですか一貫した多様なデータ収集の高いレベル。

継続的な脅威インテリジェンスレビューと新しい仮説開発のための自動サイバーリスクスコアリング。 は存在しないため、各企業によって異なります。しかし、組織の脅威ハンティング能力を評価する際には、次の要素を常に考慮する必要があります。 最小限または全くデータ収集が行われていません。

- 仮説の作成: 自動化されたハンティング手順を使用した高度なグラフ検索とビジュアライゼーション。

- 仮説検証のためのツールと技術: 自動化されたTTP発見と関連する報告書を集める組織へのIOCの共有が可能。

- パターンとTTP検出: 可能な限り自動化が適用されます。機械学習(ML)やその他の先進技術の積極的な使用。

- 分析の自動化: 結論として

- HMM1とは、組織が自動アラートに大いに依存してインシデント応答プロセスを進めていることを示しています。しかし、この段階では、主にさまざまなログの収集のおかげで環境の可視性が向上します。 企業がさまざまな

脅威ハンティングのタイプ (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。

手順を改善し続ける中で、正確なロードマップを確立することが重要です。 は、成熟した組織と初めて別の をチェックし始める組織の両方にとって素晴らしいスタートポイントです。このアプローチを使って、組織がどこにいるのか、どこに行く必要があるのか、そしてどのようにたどり着くかを決定できます。 (HMM)を使用することです。これにより、脅威ハンティングプロセスの熟練度を評価し、改善の機会を定義するのに役立ちます。 脅威ハンティングプロセスを強化するには、SOC Primeの 組織はいかに異なる種類のデータを解釈し分析することができますか?コードとしての検出

プラットフォームに参加し、25以上のSIEM、EDR、XDRソリューションに適したSigmaルールの世界最大のコレクションにアクセスしてください。 Detection as Code platform that gives you access to the world’s largest collection of curated Sigma rules suited to 25+ SIEM, EDR, and XDR solutions.